水坑攻击

动物世界的水坑攻击

一个牛群每天都要去固定的水潭喝水,有一只饥饿的鳄鱼发现了这个规律,于是就潜伏在这个水坑里,守株待兔。鳄鱼不怕找不到牛群吃牛,因为牛群总会固定来这里喝水的。

那么在网络世界里面,黑客就常常扮演着鳄鱼的角色,不知真相的广大群众就是牛群。水坑攻击属于社会工程学与网络钓鱼攻击的一个高级用法。

网络中的水坑攻击

什么是水坑攻击(Water Hole Attack)?简单讲,现如今大家网络安全意识在不断提高,对于普通的钓鱼网站也有一定的识别能力。攻击者此时就不会轻易制作假的钓鱼网站,转而去大家常去的、信任的网站进行漏洞挖掘与攻击,拿下这个网站权限后部署一些陷阱,进而遭受到攻击。例如我们天天用某宝支付,假设某宝这款软件出了一个重大的漏洞,没有被公开,反而掌握在少数人手里,这些人不怀好意,利用这个漏洞创建一些诱人的信息,不知不觉我们就会被攻击受害了。

钓鱼攻击

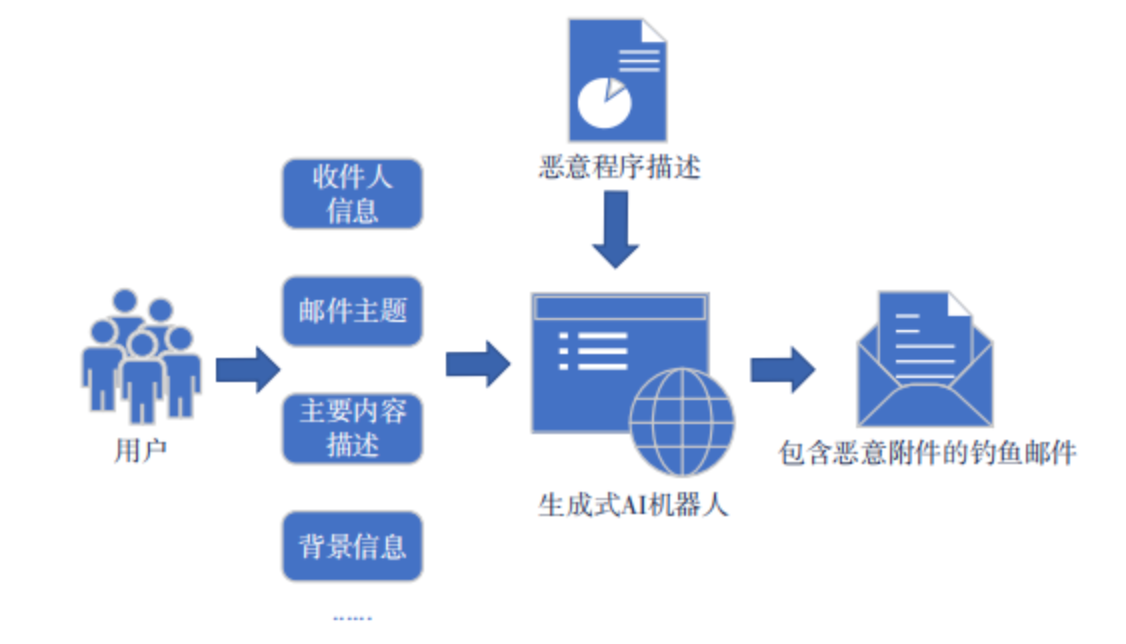

钓鱼攻击是市面上常见的一种攻击手段,往往攻击者通过编辑通用的邮件内容,批量的发送给受害者,谁点谁倒霉的原则。

发送的内容一般包含两类:1、仿真页面骗取账号、密码。2、有毒的附件,点击安装附件后危害受害者电脑

鱼叉式钓鱼

鱼叉式网络钓鱼攻击是针对特定组织内的特定目标个体,相对于普通钓鱼攻击来说,针对的目标更加精准,黑客花时间研究他们的预期目标,通过编写与目标相关性极强的消息来完成攻击。

通常,鱼叉式网络钓鱼攻击使用电子邮件欺骗,电子邮件“发件人”可能是目标信任的人,例如社交网络中的个人、密友或商业伙伴,使得受害者难以发觉,具有精准且较强的欺骗性,然后将带有恶意附件链接的电子邮件发给目标,并且通过加密等手段绕过邮件过滤器,一旦下载或者点击附件恶意程序,病毒就会立即执行,为黑客进一步渗透攻击做准备。

举个例子:

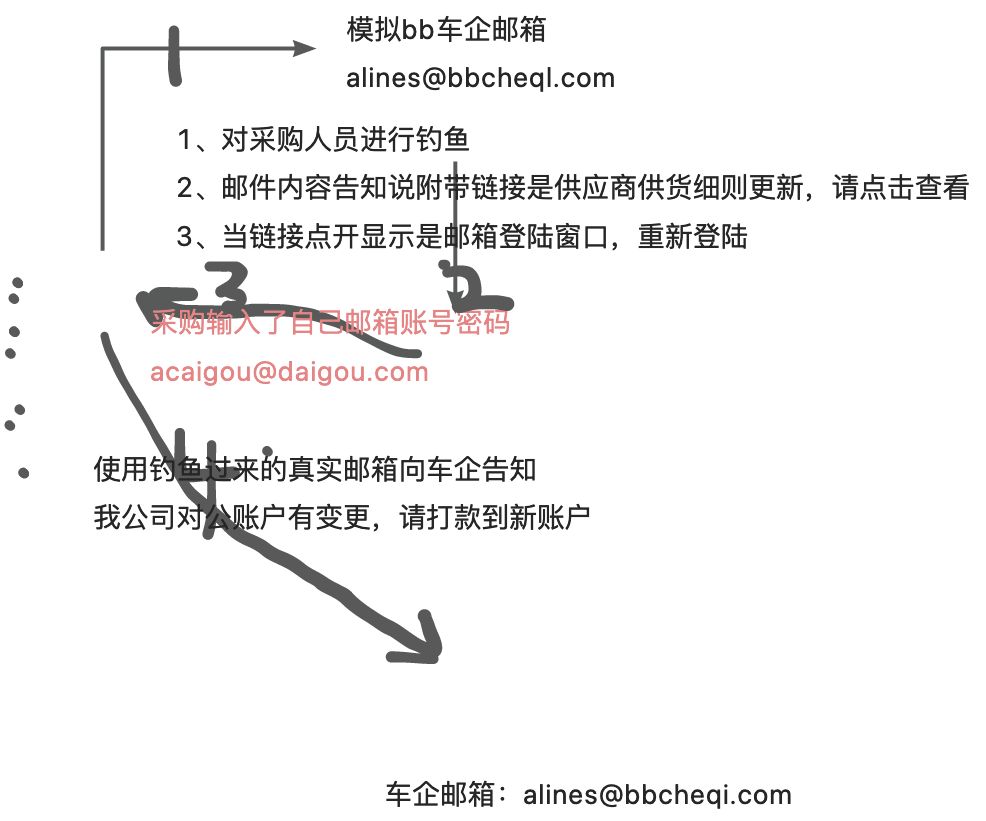

国内一个A工厂是是一个给美国车企(BB车商)代工生产轮胎的企业,由于国内外有时差,且美国工作的习惯都是邮件沟通,因此两家企业都是邮件沟通事项,且业务流程是A工厂供货1个月后BB车商才打款,而后通过外汇转到国内一波操作下来一个付款周期差不多3个月A工厂才收到货款。

给予上述背景A工厂遭受到了如下的鱼叉式攻击

bb车商邮箱:alines@bbcheqi.com

1、黑客通过自己搭建的邮箱服务器向A工厂发送钓鱼邮件,钓鱼邮箱alines@bbcheql.com

2、邮件的内容是公司对供应商供货细则有所更新,请各供应商看自己所设计模块的更新内容,并附上了一个链接

3、链接点开后弹出了邮箱登陆的界面,并且这个邮件是针对采购人员的

4、采购人员误以为是自己邮箱掉线了,便重新输入了自己的账号密码,至此黑客获取到了真的邮箱的账号密码acaigou@daigou.com

5、黑客用钓鱼上来的acaigou邮箱给bb车企发邮件告知,对公账户进行了变更。从而bb车企打款就打到了新账号。

6、黑客不断运营着钓上来的采购账户,如有bb车企发的邮件,黑客就进行恢复,而后删除掉发送和收到的邮件,于此同时用自己搭建的邮件服务器向a代工厂家发邮件说因为公司业务变动,货款要推迟3个月。

7、直到3个月后a工厂还没收到钱,资金链有点扛不住才开始想法电话联系bb车商,才发现了钓鱼事件。

推荐阅读:

2537

2537

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?