靶机环境搭建

渗透机: kali IP地址:192.158.75.128

靶机: DC-6 IP地址:位置

靶机下载地址:https://www.vulnhub.com/entry/dc-6,315/

渗透过程

1.信息收集

1.1 主机发现

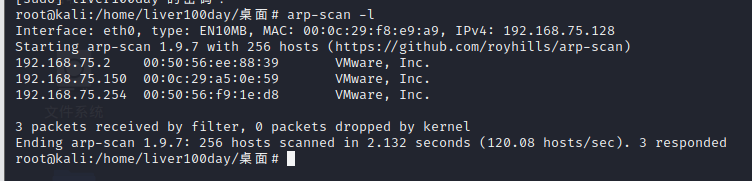

arp-scan -l 扫描局域网所有设备(所有设备IP、MAC地址、制造商信息)

也可以使用namp进行主机发现

nmap 192.168.75.0/24

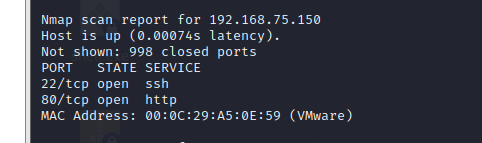

同样扫描出了目标靶机IP地址,并且还扫描出了目标开启了22(ssh)和 80(http)

两种扫描方式是我们确定了目标靶机的IP地址为:192.168.75.150

1.2 端口扫描

虽然上面已经获知了目标开放了那些端口和服务,但信息量还是太少了,所以我们进入更深的扫描,获取更多可用信息

namp -T4 -sV -A -O -p- 22,80 192.168.75.150

# -T4(速度) -sV(版本扫描和开启的服务) -O(操作系统) -p(指定扫描的特定端口)

这样我们就扫描出了更多的信息

1.3 访问80端口(http服务)

既然目标靶机开放了80端口,那我们自然得去访问,找找有没有可利用的东西

显示wordy/但是无法访问,推测是hosts中并未添加,无法完成解析导致

在hosts文件中添加记录

IP地址为你上面扫描到的靶机IP地址,再次进行访问

成功访问到目标网页,接下来查看有没有什么有用信息

通过它网页上面的提示,以及Firefox上面的插件Wappalyzer显示,该网站的CMS为WordPress 5.1.1,我们破解的下一步就是它

1.4 用户名和密码破解

我们可以使用WPScan进行扫描

wpscan --url http://wordy/ -e

#--url

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1840

1840

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?