目录

参考:一起学加密(23)——证书是什么_哔哩哔哩_bilibili

-

证书申请

- 通过openssl生成公钥,私钥

- 公钥+申请者信息+域名+...--->生成一个csr文件(证书请求文件)

- 发到CA机构,做hash运算得到摘要

- 使用CA的私钥对摘要加密,生成签名。和csr文件一起作为证书

- 把证书返回给申请者

-

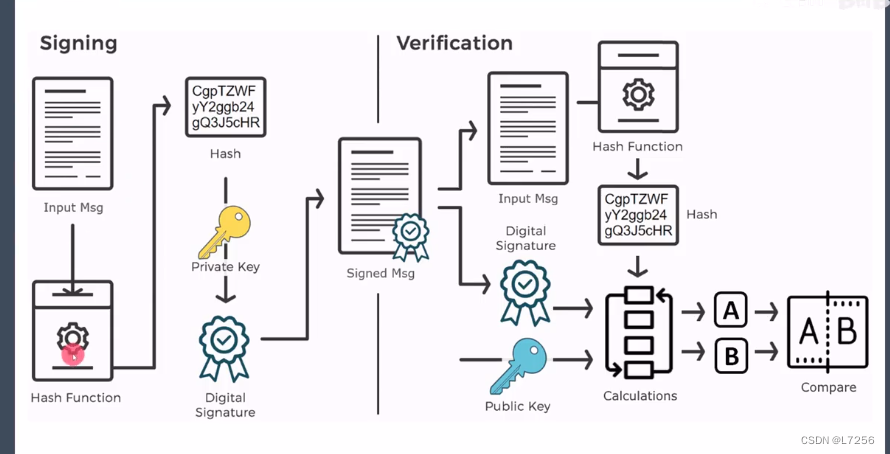

数字签名

- 发送端对Input Msg做hash运算,得到hash值

- 通过private key做加密hash值得到Digtial Signature(数字签名),Signed Msg(Input msg + Digtial Signature)作为一个整体发出去

- 接收到Signed Msg这个消息(可以理解为接受者拿到了这个文件),把Input Msg消息做hash运算得到hash值作为结果A。再把数字签名通过公钥进行解密计算得到结果B

- A和 B经过比较确认此条消息是否有私钥的正确签名(A和B一样则正确,反之错误)

-

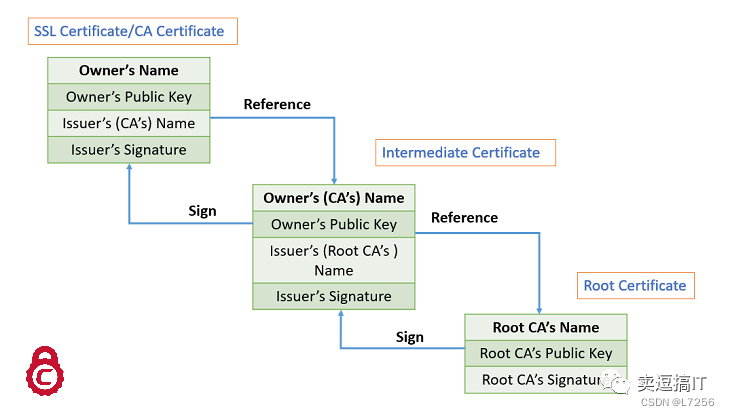

证书链

客户端认证https服务端证书过程详解——证书链_huzhenv5的博客-CSDN博客_证书链验证过程文章目录基本概念证书CASigning & Verification证书链实例CA组织end-user certificates & intermediates certificatesroot certificates其他基本概念证书首先,我们看看在wikipedia上对证书的定义,In cryptography, a public key certificate (als...

https://blog.csdn.net/huzhenv5/article/details/104578198在上述的verify的过程中,收到此消息的客户端,如何去获得签发者的公钥呢?这就涉及到了证书链

- 链接写的很详细,简单的说就是:通过rootCA机构----intermediaCA机构----终端设备才拿到最终的证书

-

证书链的应用场景

- 当client访问baidu.com的时候,百度会返回证书(记为证书X)给client

- client本地存有baidu.com的根证书,发现证书X不由根证书签发,于是无法用根证书验证证书X是否可信

- client根据证书X 的issuser字段,找到证书X的签发机构,并请求签发机构给一个证书Y 给client

- 用根证书的public key验证证书Y(公钥对证书Y做计算得到结果A,对比证书Y中的签名B,一致则认为证书Y由根证书签发),验证通过则认为证书Y可信任。

- 证书Y可信任后,通过证书Y的公钥去验证证书X(Y的公钥+证书X的内容,计算得到签名A,拿到证书X自带的签名B),A和B 一致则认为证书X可信。

- 于是证书X由只信任根证书,到信任根证书的代表证书Y,信任证书Y等于信任根证书。

- 证书链的验证:(根证书没有颁发者,叫自签:用自己的publickey验证自己的签名)

- 子证书拿到父证书的public key

- 用父证书的public key 计算得到签名值A

- 拿到子证书的签名值B

- A和B对比,一致则认为子证书可信任父证书。

-

openssl工具使用

- 通过openssl生成公钥,私钥

openssl genrsa -des3 -out ca.key 2048

- openssl生成CA根证书

openssl req -x509 -key ca.key -out rootca.crt -days 365

- 查看根证书:

openssl x509 -in ca.crt -text -noout

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?