1.配置对系统进行失败的ssh登录尝试后锁定用户帐户

# 配置登录访问的限制

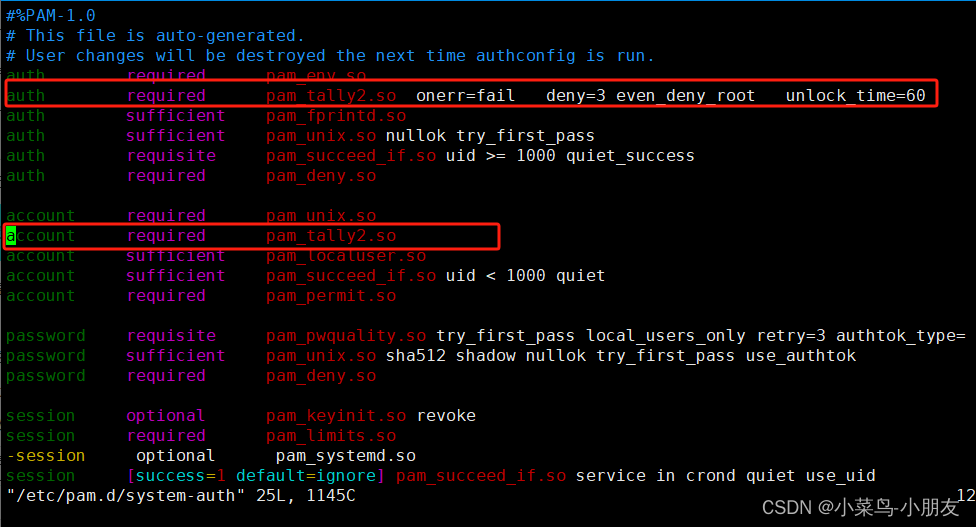

vim /etc/pam.d/password-auth

![]()

# 在第二行添加以下内容

# 三次密码错误锁定用户

auth required pam_tally2.so onerr=fail deny=3

account required pam_tally2.so

----------------------------------------------------

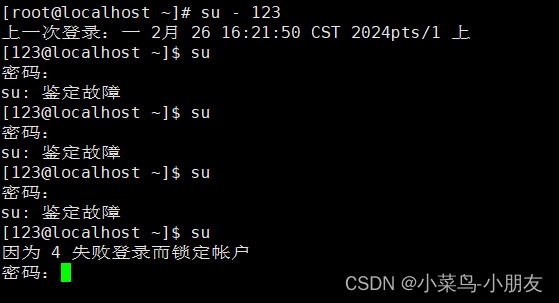

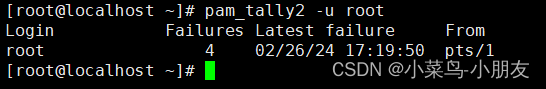

密码错误三次后,输入正确密码也无法登录,只能在root用户解锁

本文介绍了如何通过编辑`/etc/pam.d/password-auth`文件,配置SSH登录时对用户账户实施三次错误密码锁定策略,防止暴力破解。一旦达到锁定阈值,即使输入正确密码也无法登录,需由root用户解锁。

本文介绍了如何通过编辑`/etc/pam.d/password-auth`文件,配置SSH登录时对用户账户实施三次错误密码锁定策略,防止暴力破解。一旦达到锁定阈值,即使输入正确密码也无法登录,需由root用户解锁。

2660

2660

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?