1.基本流量分析

用Wireshark打开分析流量,查看到主要内容还是HTTP的报文,还是在导出查看HTTP流量处看一下大概的流量。

可以看到后面全是和Exec在进行通信,这时候就基本确定下来恶意流量的范围了。接下来看一下题目信息。

2.读题

第一问

昨天,单位流量系统捕获了黑客攻击流量,请您分析流量后进行回答:该网站使用了______认证方式。

第二问

昨天,单位流量系统捕获了黑客攻击流量,请您分析流量后进行回答:黑客绕过验证使用的jwt中,id和username是______。

第三问

昨天,单位流量系统捕获了黑客攻击流量,请您分析流量后进行回答:黑客获取webshell之后,权限是______?

第四问

昨天,单位流量系统捕获了黑客攻击流量,请您分析流量后进行回答:黑客上传的恶意文件文件名是_____________

第五问

昨天,单位流量系统捕获了黑客攻击流量,请您分析流量后进行回答:黑客在服务器上编译的恶意so文件,文件名是_____________。

第六问

昨天,单位流量系统捕获了黑客攻击流量,请您分析流量后进行回答:黑客在服务器上修改了一个配置文件,文件的绝对路径为_____________。(

3.根据流量查找答案

我们已经确定了大致的恶意流量范围,所以重点关注和Exec的通信即可。

4.解答

4.1第一问

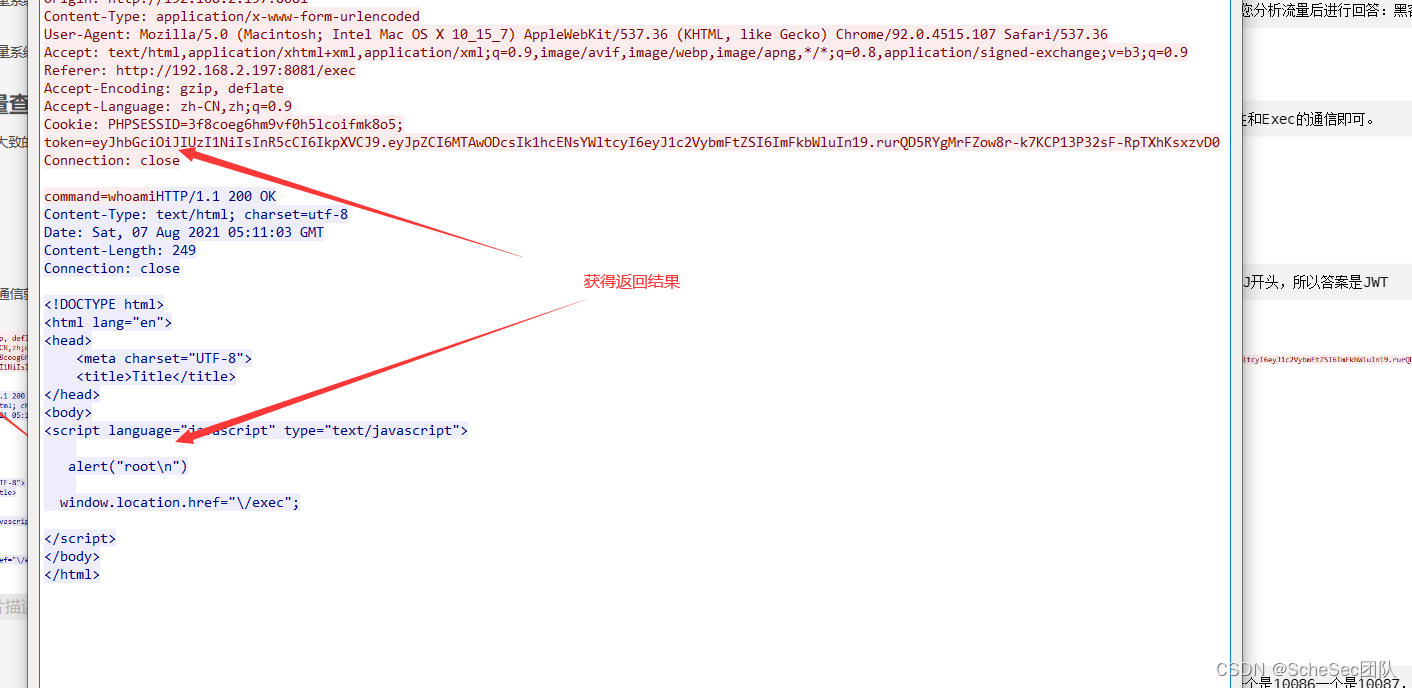

随便追踪exec的通信就可以看到token的认证是eyJ开头,所以答案是JWT

4.2第二问

解密对应的eyj即可,这里有个坑,总共有两个,一个是10086一个是10087,这里我们要看执行命令有对应回显的那一个,

所以答案应该是正确执行命令的哪一个,对应解密是。

解密得到答案,10087#admin

4.3第三问

第三问获得权限就是whoami的返回结果,在第二问中已经给出,是root

4.4第四问

继续向下翻找数据包,观察黑客上传文件的行为

这里找到写入文件,写入的是/tmp/1.c文件

4.5第五问

继续翻找流量包,查看与命令产生交互的so文件,才会是被篡改的。

全文就这一个产生交互,所以修改的是looter.so文件

4.6第六问

etc文件是存放配置文件的地方,数据包中looter.so文件被导向了这里,有理由猜测是这个配置文件路径。

答案是/etc/pam.d/common-auth

4943

4943

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?