TraceMe序号验证程序流程图

加载目标文件调试

- 设置OD中断在程序的入口点。

- 名词注释:

(1)System breakpoint:系统断点,OD用CreateProcessA加载DEBUG_ONLY_THIS_PROCESS参数执行,程序运行之后会触发一个INT13,在系统空间里。

(2)Entry point of main module:主模块的入口点,即文件的入口点。

(3)WinMain:程序的WinMain()函数入口点

·-------------------------------------------------------------

- 1.虚拟地址:一般情况下,同一程序的同一条指令在不同系统环境下此值相同。

- 2.机器码:这就是CPU执行的机器代码。

- 3.汇编指令:和机器码对应的程序代码。

容易犯错的调试方法 - 用上次的方法来摸索一下

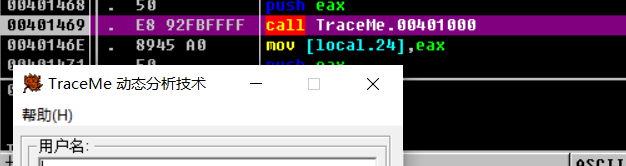

打开程序一路F8,在这里停了,设置一个断点

Ctrl+F2再次打开,F9跑到断点位置,F7步入CALL(Ctrl+F9返回到被调用之前的位置),一路F8到程序运行:

再下一个断点:

Alt+B然后取消掉第一个断点

F7步入,继续F8:

再一次弹出来了,所以设置一个断点:

取消上次断点,F7步入,继续F8

又停了,所以设置断点,取消上次断点,继续F7步入F8跟进

又停了,重复操作

这次F7步入之后,一直F8步过,

发现程序陷入了死循环!

发现程序陷入了死循环!

陷入死循环的原因:

正确的方式

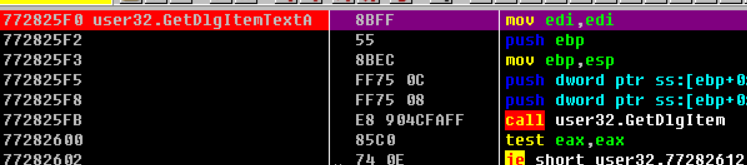

- 猜测使用GetDlgItemTextA(A,W," ")来获取输入

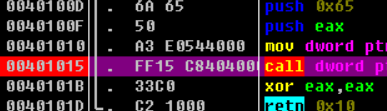

设置断点:

运行程序,输入

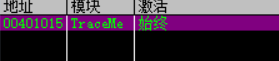

在断点处停下来

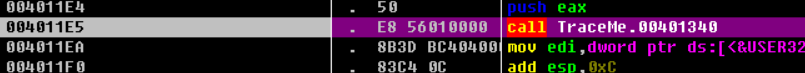

F8步过

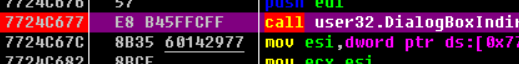

调用CALL,发现没什么,所以Ctrl+F9回到调用位置,继续F8

在这里看到我们输入的值

这一段操作相当于:

a(“123456”,“wdnmd”,5);

三个参数,不知道返回值(任何语言返回值都会放在eax里面)

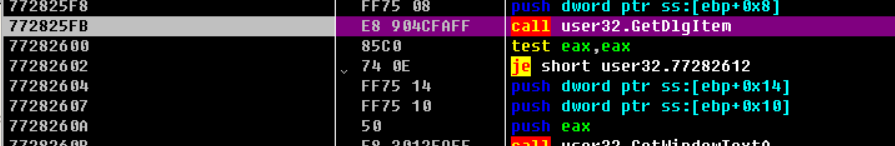

继续F8

这个很可能为验证程序的函数,但是我们现在只管返回值,继续F8

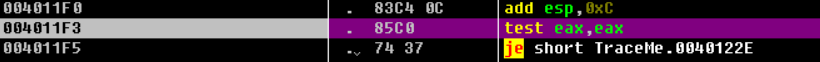

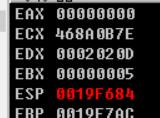

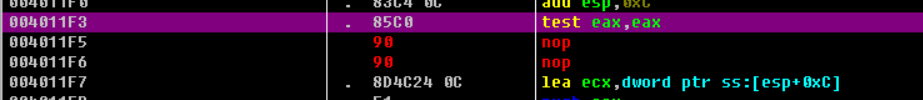

测试返回值是否为0

然而返回值就为0,显然“wdnmd,123456”密码必然错误,此时ZF零标志位为1

如果此时跳转,那么必然显示“序列号错误,再来一次!”

想让je指令不跳转,就将ZF改为0不让它跳转

继续F8

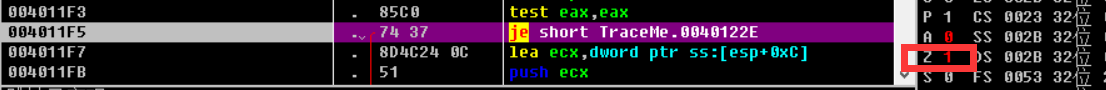

关键点在于je是否跳转

这里就出现了两种方法:

- 1、把test指令上的eax值改变,让je指令的ZF值为0

- 2、把je指令直接修改掉

这里我把je指令用nop填充

保存文件为TraceMe2.exe

而这个程序没有加壳,就被成功破解了(暴力破解)

调试技巧总结: - 1.F2下断点,Alt+b打开断点编辑器,可编辑所有下过的断点,空格键可以快速切换断点状态。

- 2.当位于某个CALL中,这时想返回到调用这个CALL的地方时,可以按“Ctrl+F9”快捷键执行返回功能。这样OD就会停在遇到的第一个返回命令(如RET、RETF或IRET)。

- 3.如果跟进系统DLL提供的API函数中,此时想返回到应用程序领空里,可以按快捷键“Alt+F9”执行返回到用户代码命令。

- 4.所谓领空,实际上就是指在某一时刻,CPU执行的指令所在的某段代码的所有者。

- 5.如004013F7这类地址一般是可执行文件的领空,7C8114AB这类大地址一般是系统DLL所在的地址空间。

- 6.程序通常读取文本框内容的字符串用的是一下两个函数:GetDlgItemTextA(GetDlgItemTextW)

GetWindowTextA(GetWindowTextW) - 7.一般我们要结合经验通过猜测的方式多尝试几遍设陷阱,找出关键的函数。

- 8.按”Ctrl+G“键打开跟随表达式的窗口。

- 9.也可以通过”Ctrl+N“键打开应用程序的导入表(输入表),然后查看应用程序总共导入了哪些函数来以此推断需要在哪里挖坑下陷阱!

- 10.关于返回值,汇编代码的返回值约定是

存放在eax这个寄存器里边的,如果32位的eax不够存放返回值,系统会将返回值放在内存某个位置并把该位置的地址放在eax返回。

2811

2811

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?