知识点

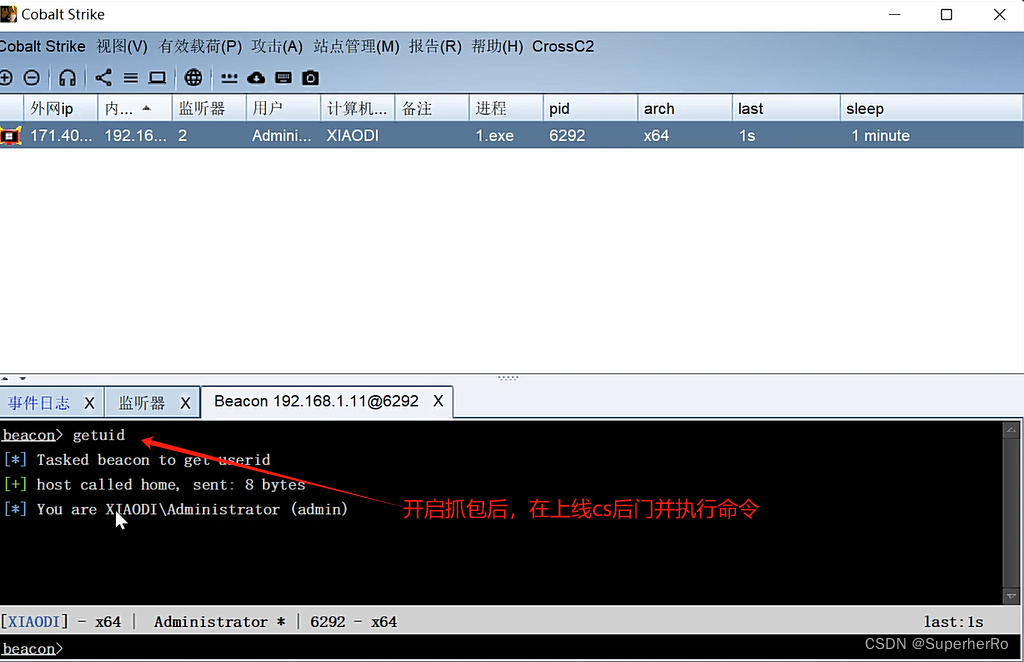

战后-流量分析-CS

一、演示案例-流量分析-CS-HTTP/S协议-基础特征&源码特征

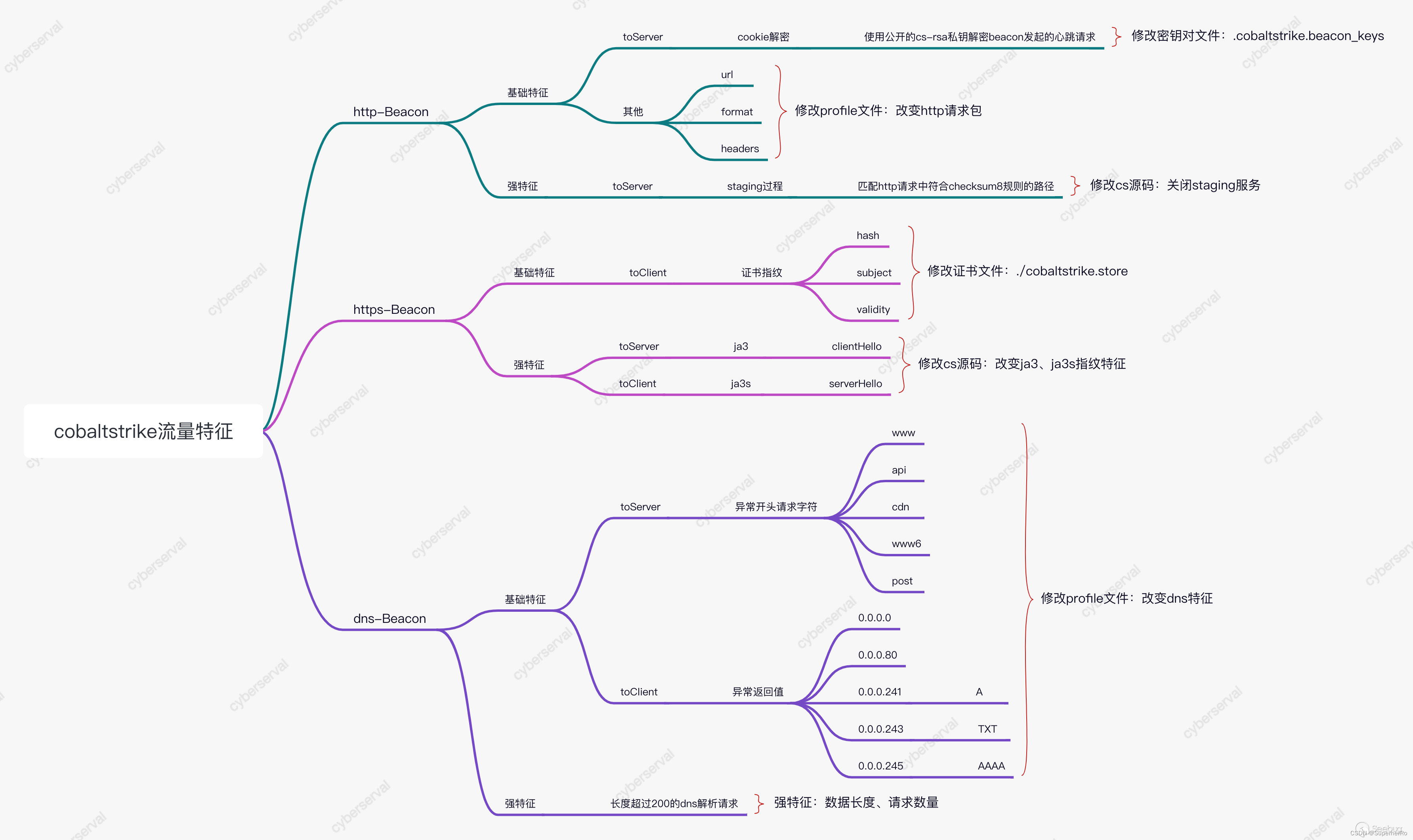

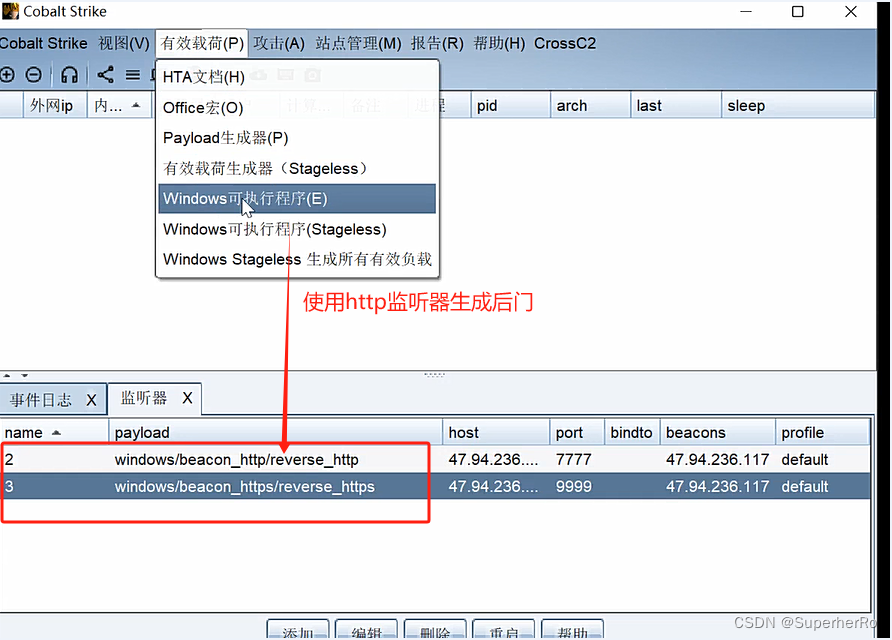

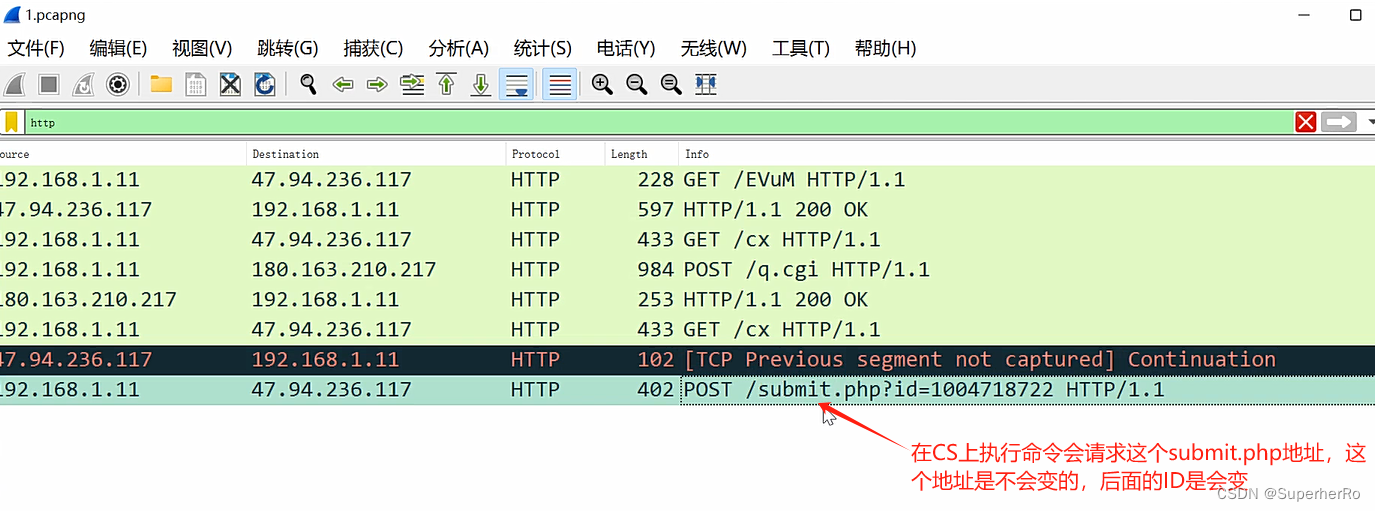

HTTP

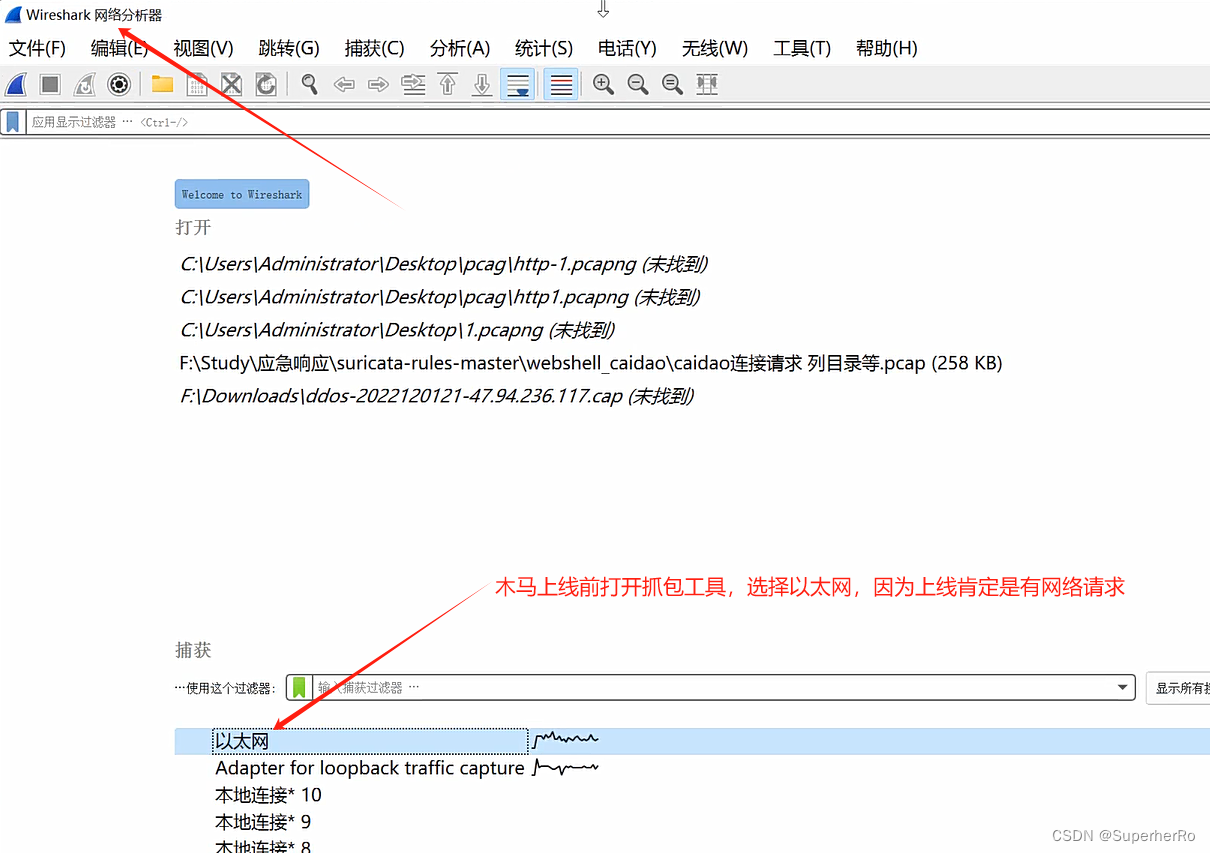

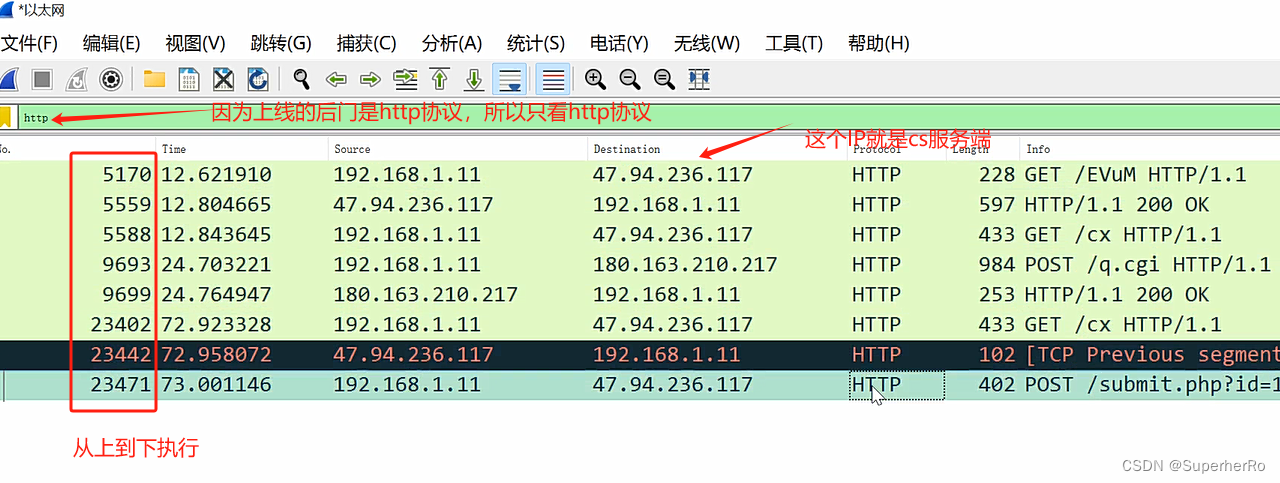

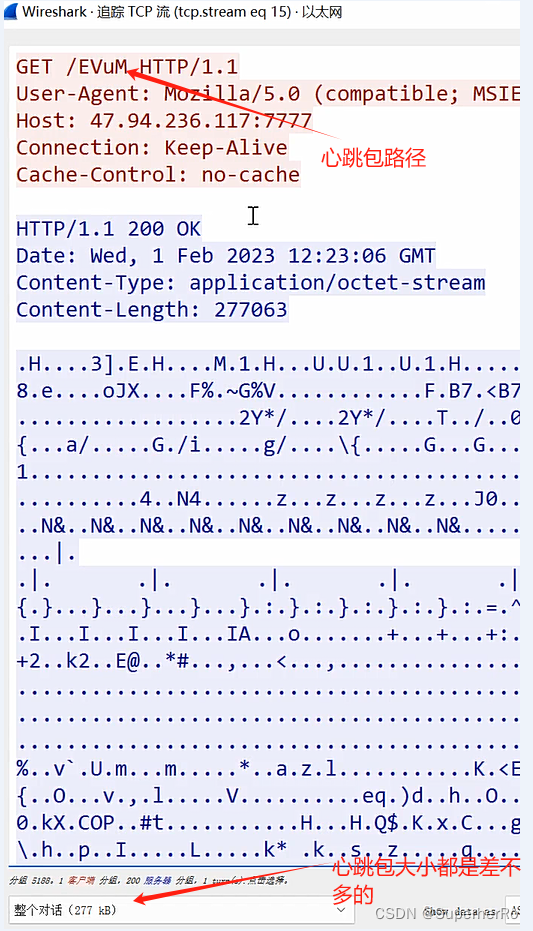

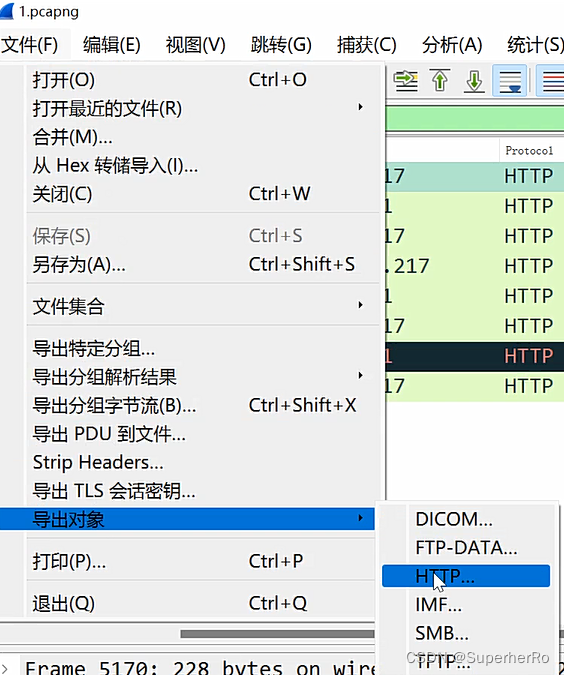

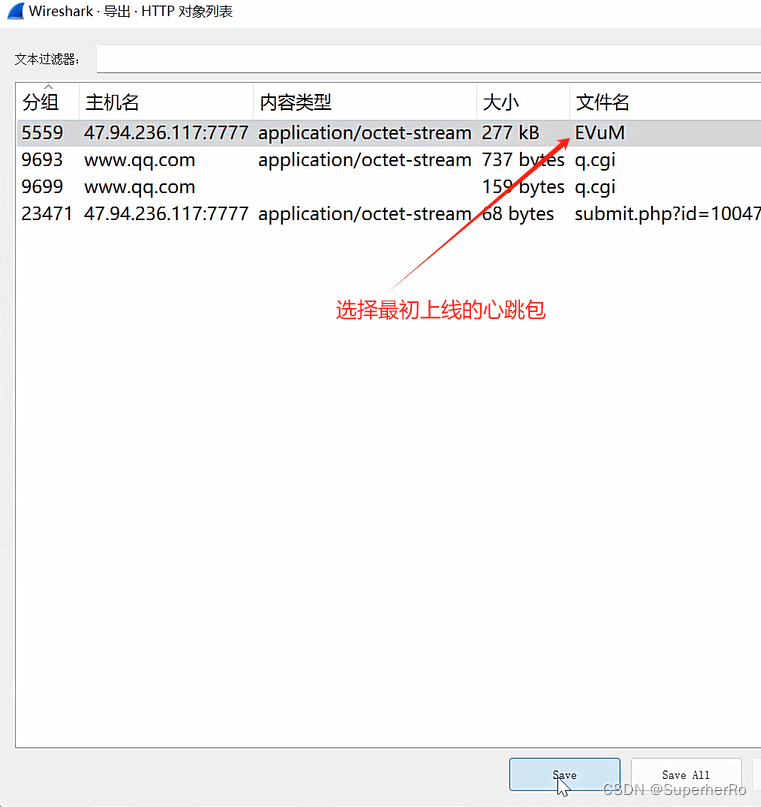

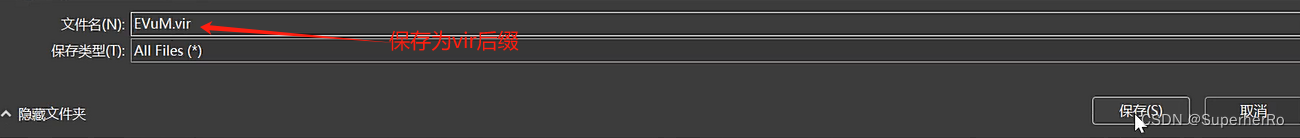

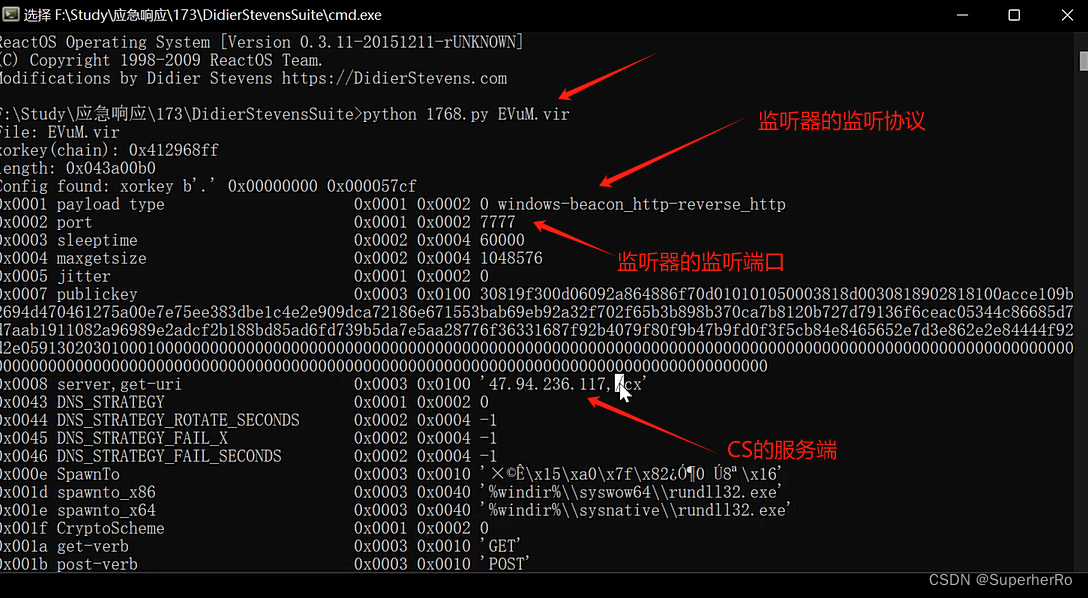

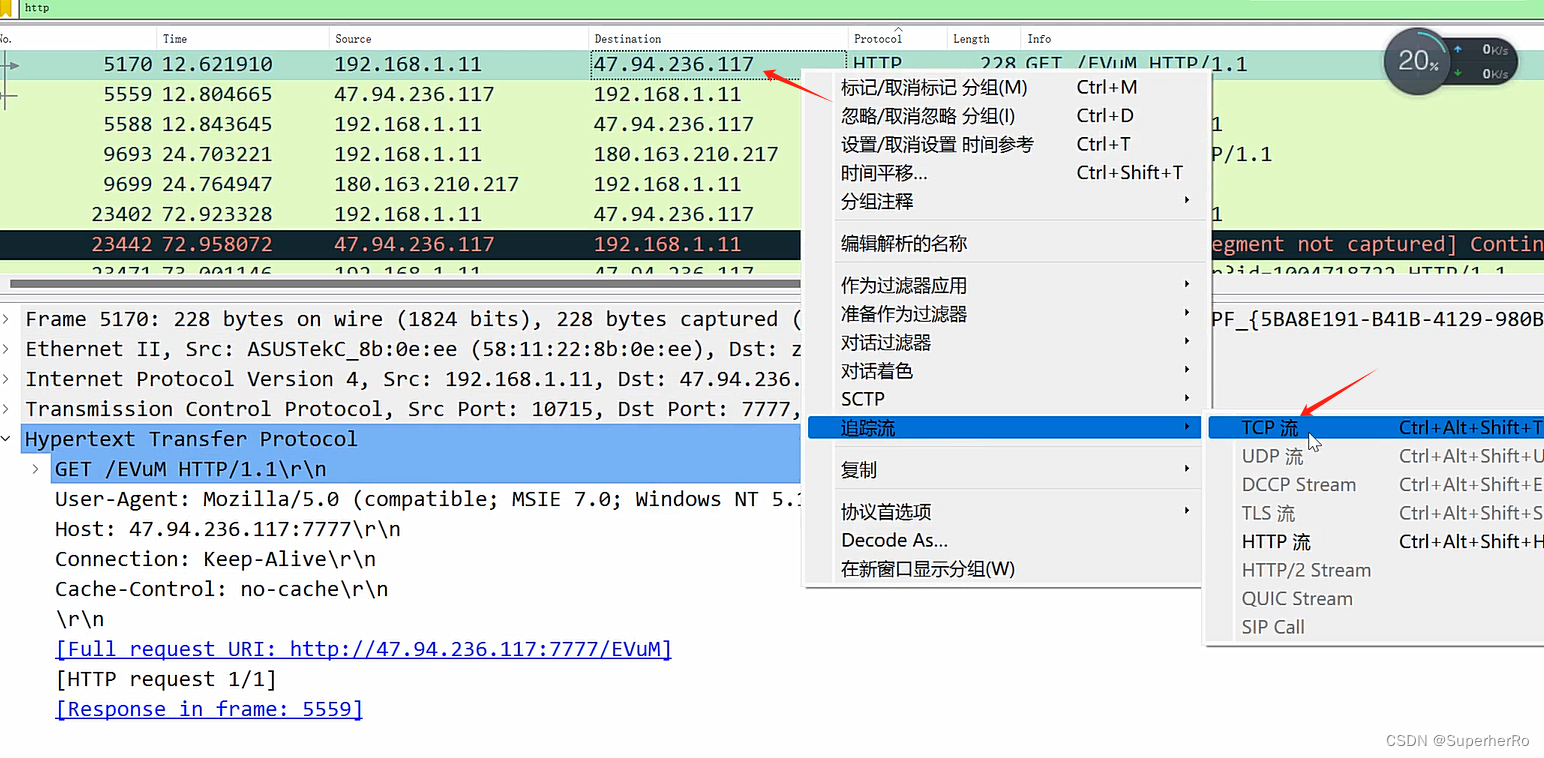

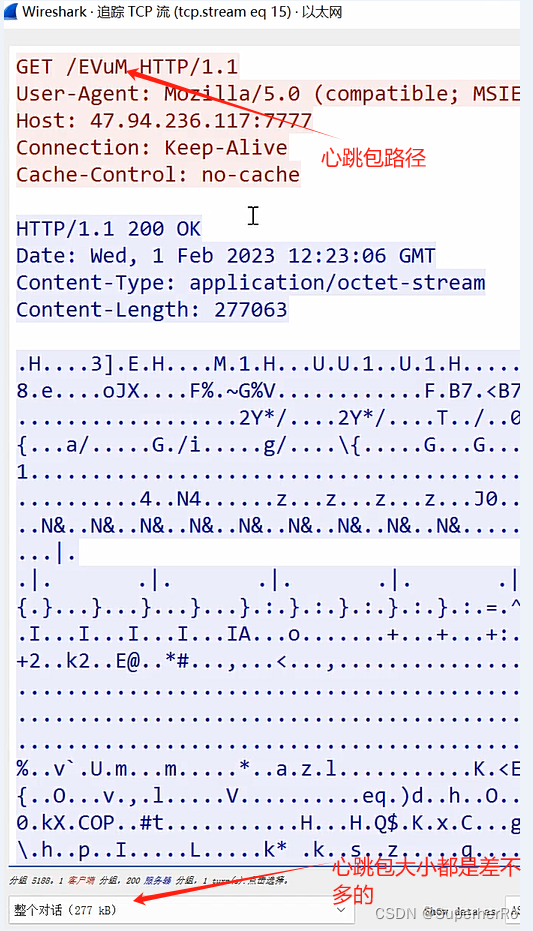

1、基础特征:解密心跳请求

https://blog.didierstevens.com/didier-stevens-suite/

python 1768.py xxxx.vir

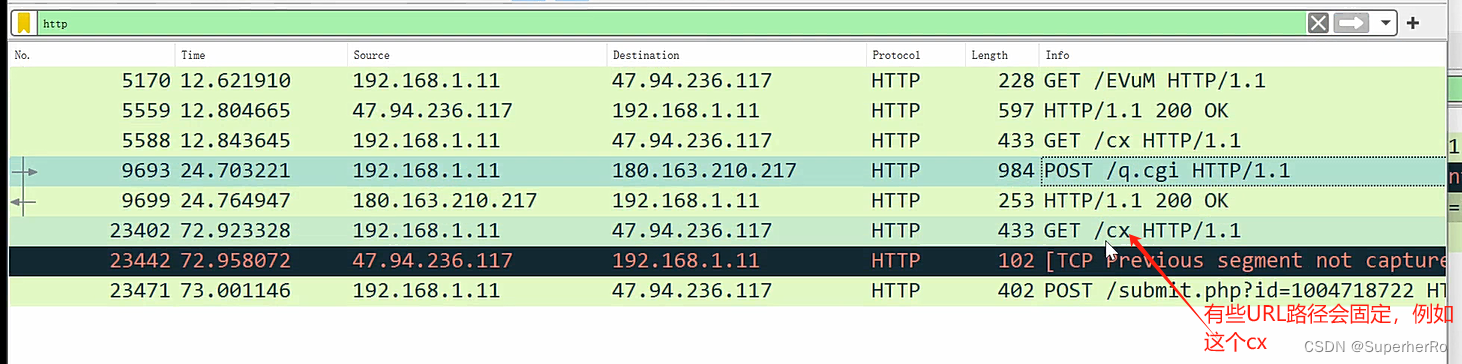

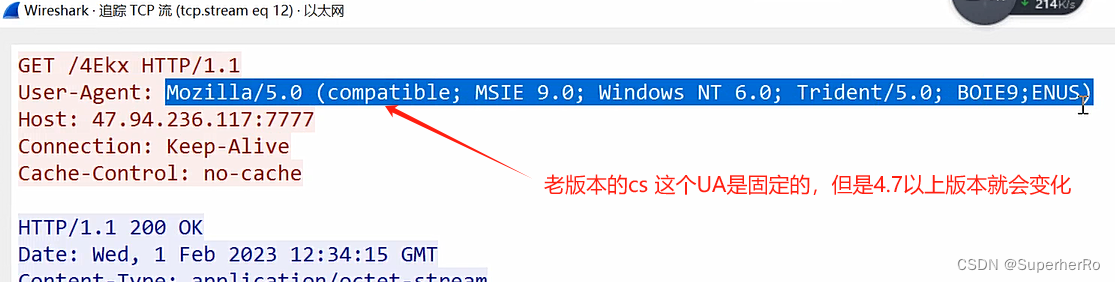

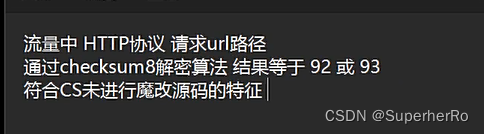

2、请求特征:

URL路径

下发指令

UA头(老版本UA会固定,4.7以上UA会变化)

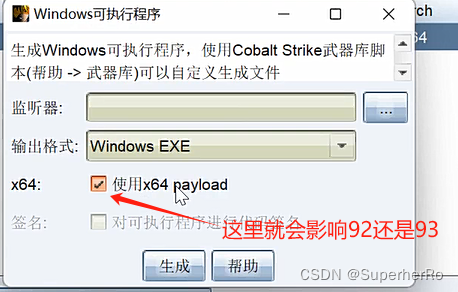

3、源码特征:checksum8 (92L 93L)

public class EchoTest {

public static long checksum8(String text) {

if (text.length() < 4) {

return 0L;

}

text = text.replace("/", "");

long sum = 0L;

for (int x = 0; x < text.length(); x++) {

sum += text.charAt(x);

}

return sum % 256L;

}

public static void main(String[] args) throws Exception {

System.out.println(checksum8("Yle2"));

}

}

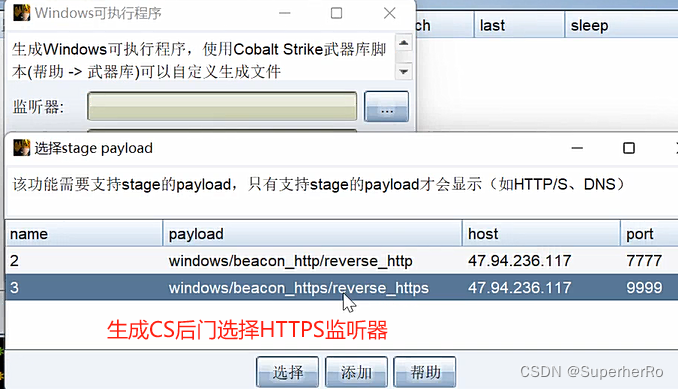

HTTPS

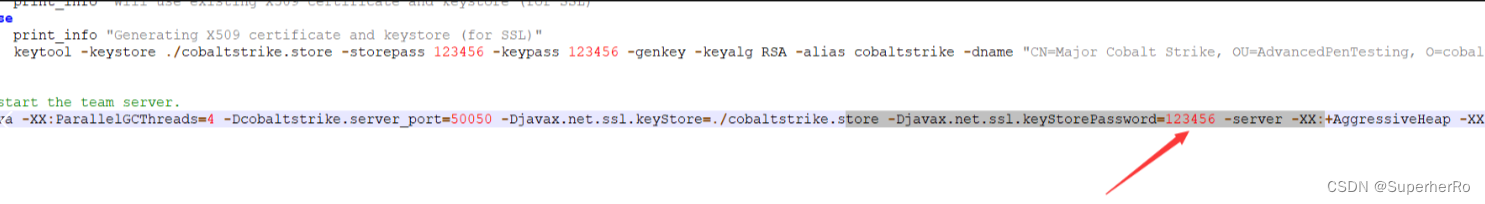

1、证书特征(.store)

默认我们不配置CS证书时,使用的是CS自带的证书,先不说为什么要修改,先看看默认证书内容

使用keytool.exe【电脑如果有java环境,是自带的】打开

keytool -list -v -keystore cobaltstrike.store

需要输入口令,默认情况是123456,如果不是123456,则可以尝试打开teamserver文件,查看

这个是原始的 cobaltstrike.store文件,全部是CS特征,直接定位到了,查杀。

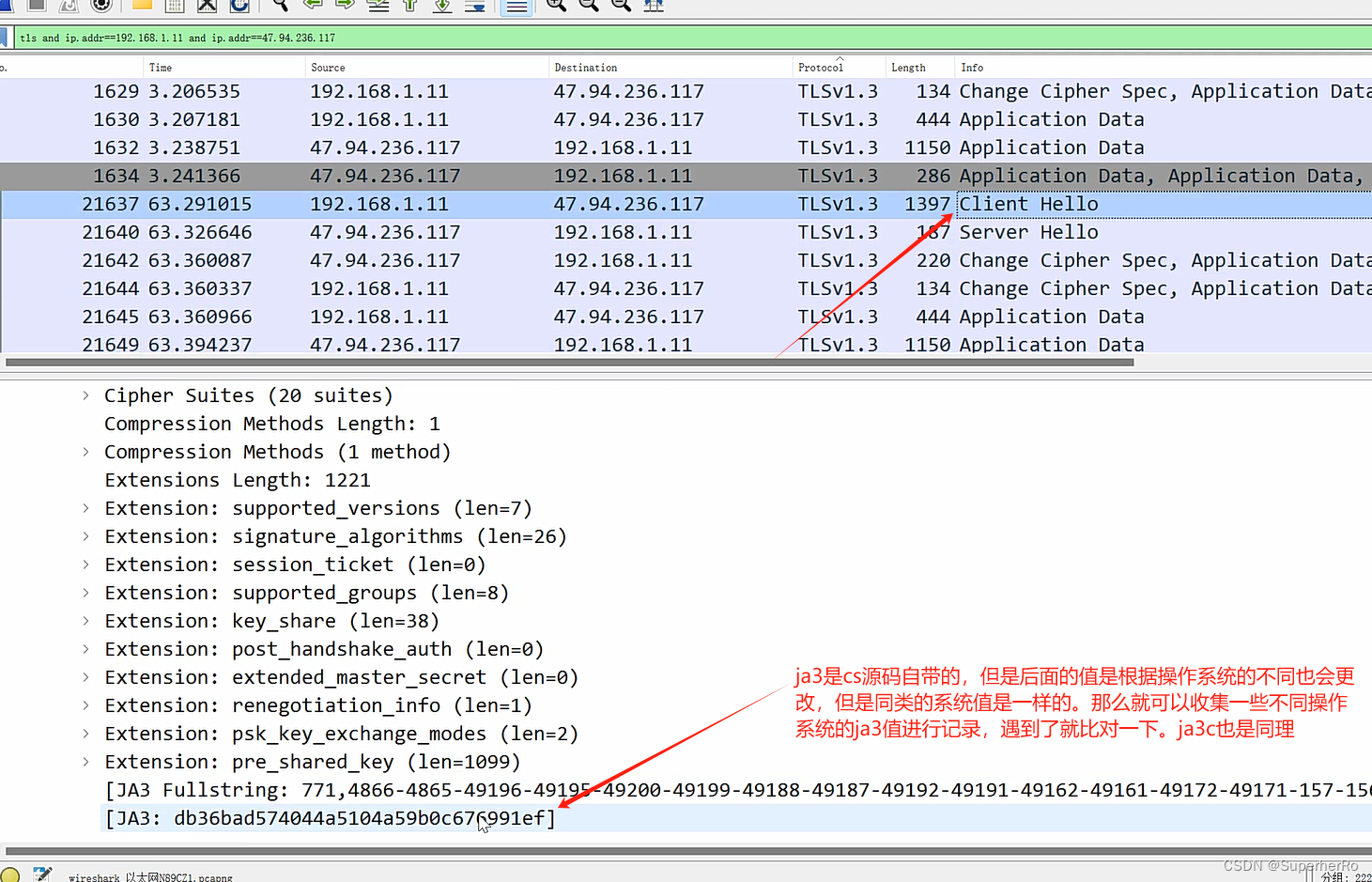

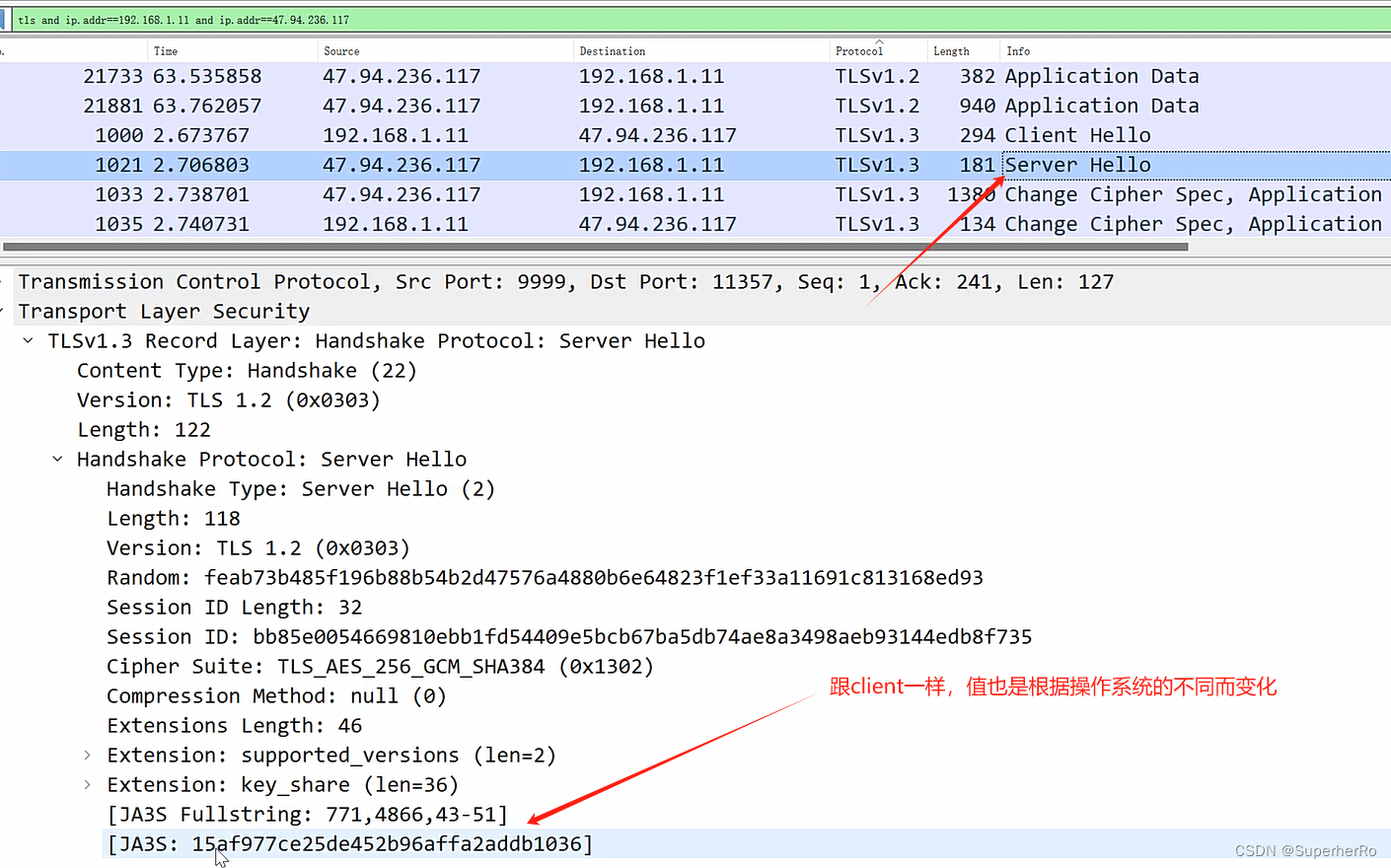

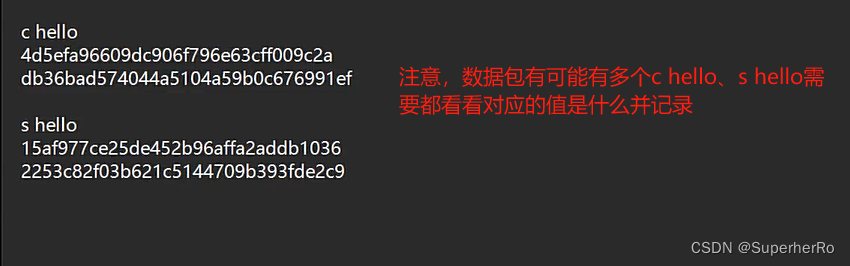

2、源码特征(ja3 ja3s)

client hello

4d5efa96609dc906f796e63cff009c2a

db36bad574044a5104a59b0c676991ef

server hello

15af977ce25de452b96affa2addb1036

2253c82f03b621c5144709b393fde2c9

本文详细介绍了在CobaltStrike背景下,如何通过流量分析来识别HTTP/S协议的基础特征,如心跳请求和URL指令,以及HTTPS中的证书和源码特征(ja3/ja3s)。包括对默认证书的检查和CobaltStrike特定的源码指纹。

本文详细介绍了在CobaltStrike背景下,如何通过流量分析来识别HTTP/S协议的基础特征,如心跳请求和URL指令,以及HTTPS中的证书和源码特征(ja3/ja3s)。包括对默认证书的检查和CobaltStrike特定的源码指纹。

1107

1107

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?