[HUAWEI-wlan-ap-0]gateway x.x.x.x

- 自动获取地址:记得在DHCP服务器添加对应的网段的option 43的字段,不然的话AP将无法获取到IP地址,DHCP地址池如何分配以及部署就不在阐述了,一般的话部署都会选择无线网段的网关vlanif会部署在核心上,核心盘挂AC,ap和ac二层透传,核心的无线网段的网关开启DHCP分配,负责给AP分配地址,其实说白了你就理解成AP是一个终端,由网关负责DHCP自动分配IP地址,AP跟AC的话就二层放心对应的VLAN建立连接,方便AC管理AP

- VLAN pool(vlan 地址池)

这个时候会发现一个问题,AP上线了,可是连接该AP的终端应该分配什么地址呢,这个时候就是另外一个知识点WLAN视图下的service-vlan vlan-pool

举个例子:如果说无线网段的VLAN是69和70,但是capwap隧道的vlan是100,那么为了AP能够正常在线的话我们沿途经过设备都需要放心vlan 100,但是vlan 100只是为了做了二层透传建立连接的,并没有配置三层vlanif地址,那AP怎么拿到地址呢,答案就是service-vlan这个选项,如果说无线网段只有一个那么service-vlan后面可以直接跟这个vlan,那么AP和AP底下的终端都是获得这个service-vlan下的vlan地址,那如果是capwap指向的是AC的地址,就不需要放行vlan做二层透传,AP就当正常在终端接入就好了,比如说所属的VLAN是vlan 69,但是service-vlan 是vlan 70,那么AP拿到的地址是vlan 69的,终端拿到的地址是vlan 70,那么service-vlan vlan-pool的意思也就是说终端用户多,包含多个vlan预留分配的意思而已

五、改善

现在这个时候一个中大型网络就搭好了,当然我们现在用的只是WPA-WPA2的混合方式来进行域共享密钥认证,肯定是还不能满足我们一个大型网络的需求的,我们还需要加白名单,进行dot1x认证等等

5.1 白名单

1.sta-whitelist-profile命令用来创建一个STA白名单模板或进入STA白名单模板视图

2.sta-access-mode whitelist 命令用来将指定的STA白名单模板引用到VAP模板或AP系统模板,只有通过本命令将STA黑白名单模板引用到VAP模板或AP系统模板,sta-mac配置的STA黑白名单才会生效

3.sta-mac :将MAC地址加入到白名单列表

优点:

- 改善前我们说明了是使用预共享密码就可以进行登录,后面改善通过让mac地址加白名单的方式才能实现连接无线,这个时候安全程度会提高,这种的话主要是针对生产设备或者是哑终端或者是无法安装802.1x认证客户端的形式来专门设计的,后面我们来说明使用802.1x认证来实现无线网络需求

六、802.1X

6.1 首先先配置802.1x接入模板

1、执行命令dot1x-access-profile name access-profile-name,进入802.1X接入模板视图

2、执行命令dot1x authentication-method { chap | pap | eap },配置802.1X用户的认证方式

缺省情况下,802.1X用户认证方式为eap**,即采用可扩展的认证协议EAP(Extensible Authentication Protocol)中继认证方式**

采用EAP终结还是EAP中继,将取决于RADIUS服务器的处理能力。如果RADIUS服务器的处理能力比较强,能够解析大量用户的EAP报文后再进行认证,可以采用EAP中继方式;如果RADIUS服务器处理能力不能够很好的同时解析大量EAP报文并完成认证,建议采用EAP终结方式,由设备帮助RADIUS服务器完成前期的EAP解析工作。在配置对认证报文的处理方式时,务必保证客户端与服务器均支持该种方式,否则用户无法通过认证

注意事项:

- 只有采用RADIUS认证时,802.1X用户的认证方式才可以配置为EAP中继方式

- 采用AAA本地认证时,802.1X用户的认证方式只能配置为EAP终结方式

- 由于手机终端不支持EAP终结方式(PAP和CHAP协议),故手机终端认证时不支持配置为802.1X+本地认证方式。笔记本电脑等终端也需要安装第三方客户端才能支持EAP终结方式

- 如果802.1X客户端采用MD5加密方式,则设备端用户的认证方式可配置为EAP或CHAP方式;如果802.1X客户端采用PEAP认证方式,则设备端用户的认证方式可配置为EAP

- 无线场景中,如果安全策略模板配置为WPA、WPA3或WPA2认证方式,802.1X认证不支持认证前域授权

- 当接口下已经有802.1X用户在线时,在接口绑定的802.1X接入模板下修改用户认证方式,如果是EAP终结 和EAP中继两种方式之间切换,已经在线的用户会下线, 如果是EAP终结之间的chap和pap之间切换,用户不会下线

这里面插播一下EAP的中继和终结方式:

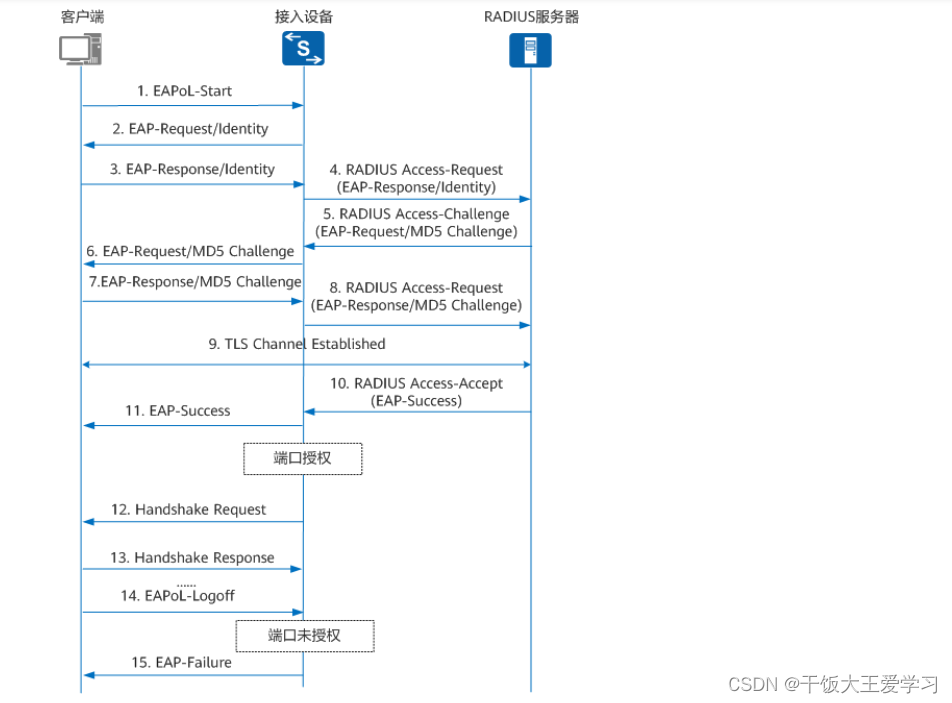

EAP中继认证流程:

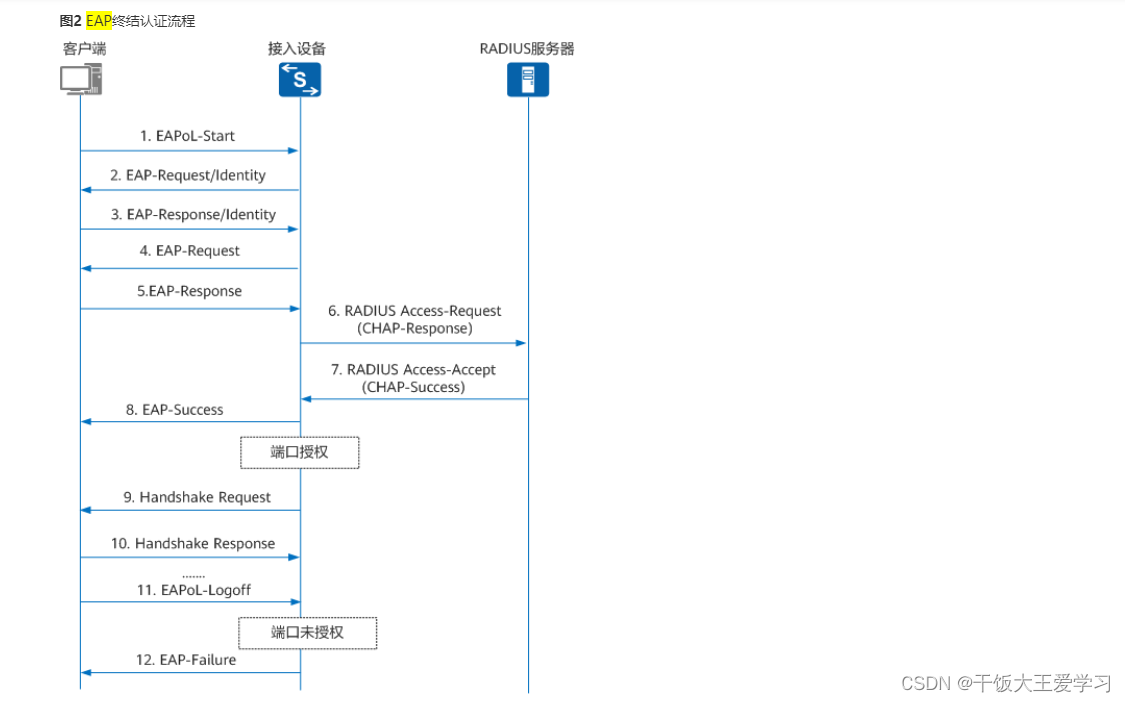

EAP终结认证流程:

两者相比:

EAP终结方式与EAP中继方式的认证流程相比,不同之处在于EAP认证方法协商由客户端和设备端完成,之后设备端会把用户信息送给RADIUS服务器,进行相关的认证处理。而在EAP中继方式中,EAP认证方法协商由客户端和服务器完成,设备端只是负责将EAP报文封装在RADIUS报文中透传认证服务器,整个认证处理都由认证服务器来完成

6.2 配置Redius模板

1、配置RADIUS服务器模板

radius-server template 模板名称

radius-server shared-key cipher 域共享密码

radius-server authentication x.x.x.x 1812 weight 80 //认证服务器的端口默认都是1812,weight的话就是比重的意思,看看那个服务器的性能比较强那么比重就高点

radius-server authentication radius服务器的IP地址 1812 weight 40radius-server accounting x.x.x.x 1813 weight xx //计费服务器的端口默认都是1813,weight的话就是比重了

2、配置RADIUS方式的认证方案

aaa

authentication-scheme name

authentication-mode radius none //设置逃生模式,如果radius认证失败那就使用逃生机制全部不认证

3、 配置RADIUS方式的计费方案

accounting-scheme name

accounting-mode radius //使用radius服务器计费

accounting realtime 15 //计费时间间隔

6.3 配置认证模板

1.执行命令authentication-profile name authentication-profile-name,进入认证模板视图。

2.执行命令dot1x-access-profile access-profile-name,配置认证模板绑定的802.1X接入模板。缺省情况下,认证模板没有绑定802.1X接入模板

3、authentication-scheme name //关联认证方案

4、accounting-scheme scheme1 //关联计费方案

5、radius-server radius_huawei //关联radius服务器模板

6.4 调用的VAP模板

vap-profile name name

forward-mode tunnel //使用隧道转发

service-vlan vlan-pool name //调用vlan pool

ssid-profile name //调用SSID模板

security-profile name //调用安全模板

authentication-profile name //调用认证模板

dynamic flow inspection disable //关闭VAP上的DFI功能,如果关闭DFI功能,可能会导致游戏加速功能失效

七、调优

7.1 指定射频上绑定定位模板

1、location-profile name //创建或进入配置定位模板视图

2、collect-location-data enable //打开无线设备位置数据采集功能

7.2 创建2G射频模板

1、radio-2g-profile name xxx //创建2G射频模板,并进入模板视图

2、air-scan-profile xxx //创建空口扫描模板并进入空口扫描模板视图

3、scan-period 100 //配置空口扫描的持续时间

4、scan-interval 2000 //配置空口扫描间隔时间

- air-scan-profile:通过air-scan-profile命令创建空口扫描模板,并将模板绑定到射频模板后,当开启扫描类功能如射频调优、智能漫游、频谱分析、WLAN定位或者WIDS后,AP会周期性地扫描周围的无线信号,并将扫描采集的信息上报给AC或服务器,用于射频调优、智能漫游、频谱分析、WLAN定位或者WIDS的数据分析,用户在创建空口扫描模板后,需要通过命令air-scan-profile(射频模板视图)在2G射频模板或者5G射频模板下引用该模板后才能生效

自我介绍一下,小编13年上海交大毕业,曾经在小公司待过,也去过华为、OPPO等大厂,18年进入阿里一直到现在。

深知大多数网络安全工程师,想要提升技能,往往是自己摸索成长,但自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!

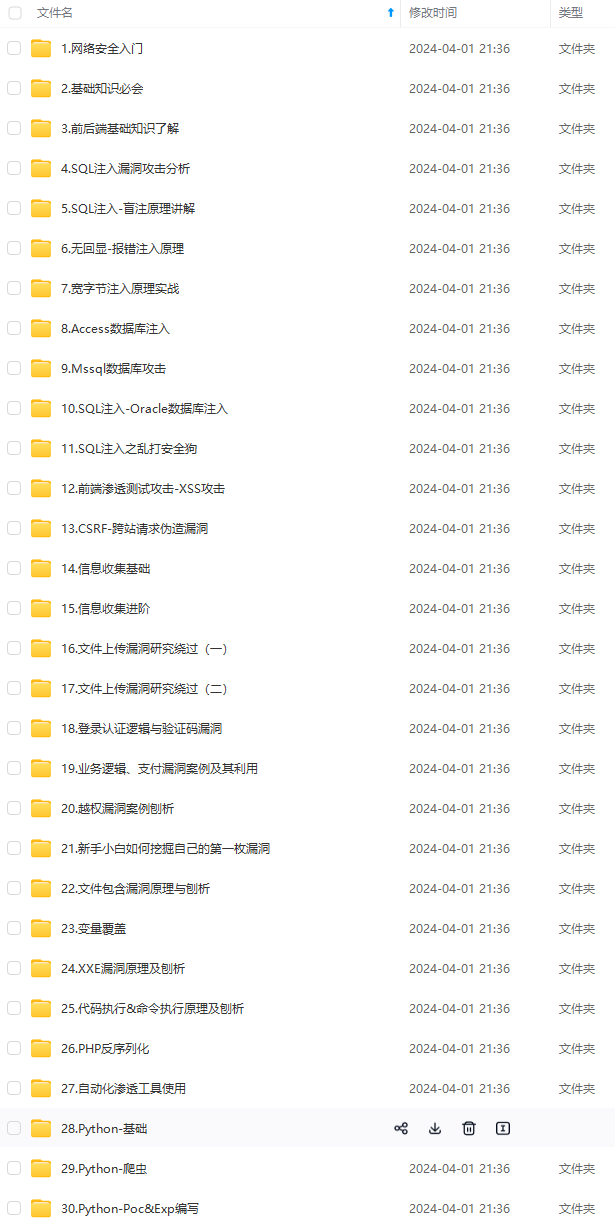

因此收集整理了一份《2024年网络安全全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友。

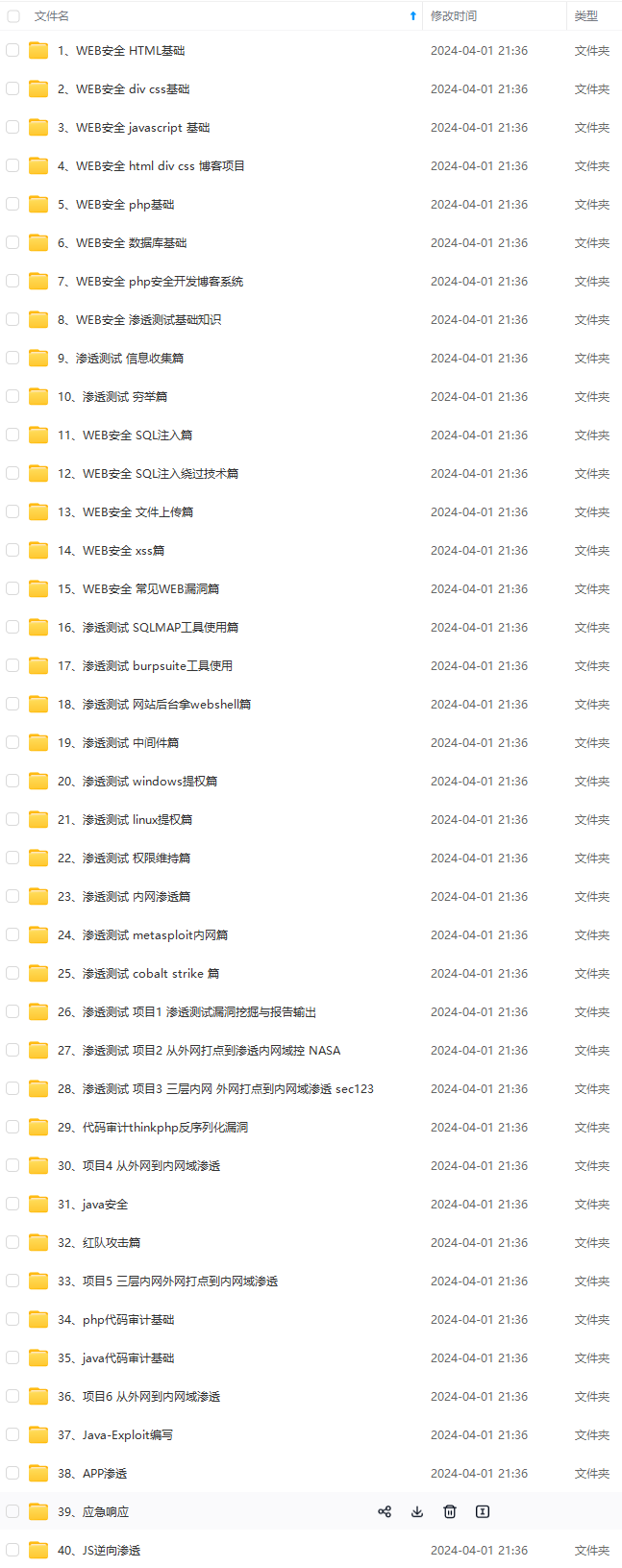

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,基本涵盖了95%以上网络安全知识点,真正体系化!

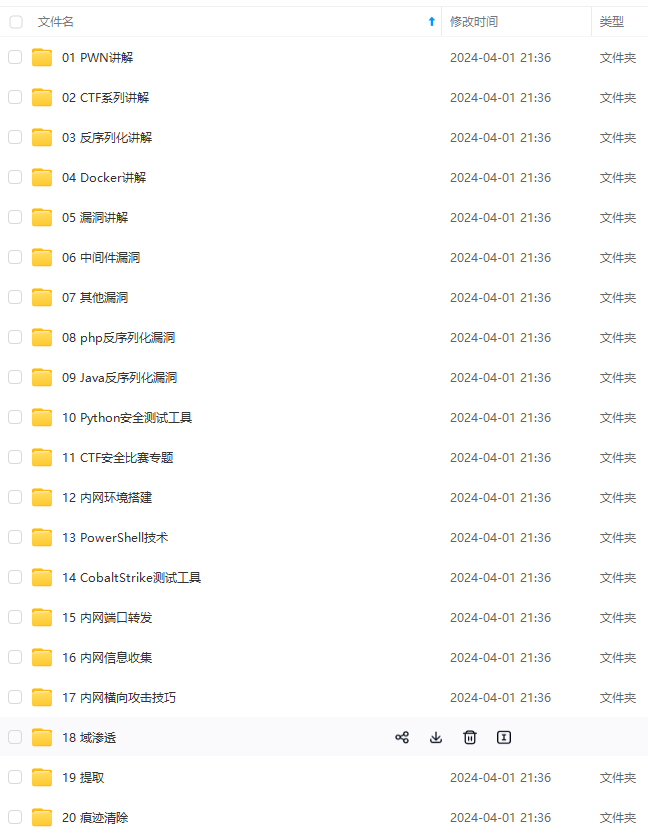

由于文件比较大,这里只是将部分目录大纲截图出来,每个节点里面都包含大厂面经、学习笔记、源码讲义、实战项目、讲解视频,并且后续会持续更新

如果你觉得这些内容对你有帮助,可以添加VX:vip204888 (备注网络安全获取)

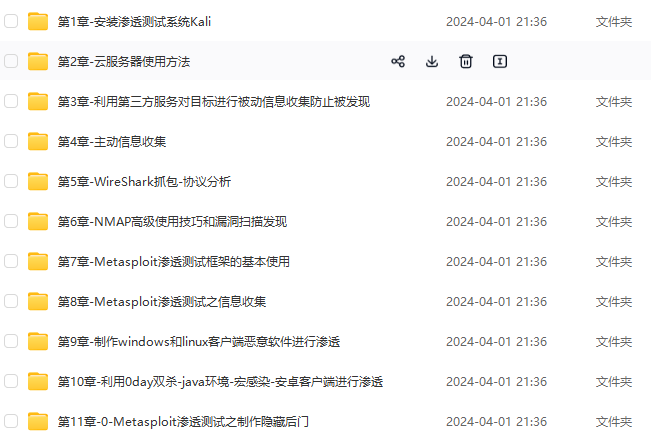

学习路线:

这个方向初期比较容易入门一些,掌握一些基本技术,拿起各种现成的工具就可以开黑了。不过,要想从脚本小子变成黑客大神,这个方向越往后,需要学习和掌握的东西就会越来越多以下是网络渗透需要学习的内容:

一个人可以走的很快,但一群人才能走的更远。不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎扫码加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

需要学习的内容:

一个人可以走的很快,但一群人才能走的更远。不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎扫码加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

[外链图片转存中…(img-l4XTyADX-1712626501395)]

725

725

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?