1.1漏洞描述

前言¶

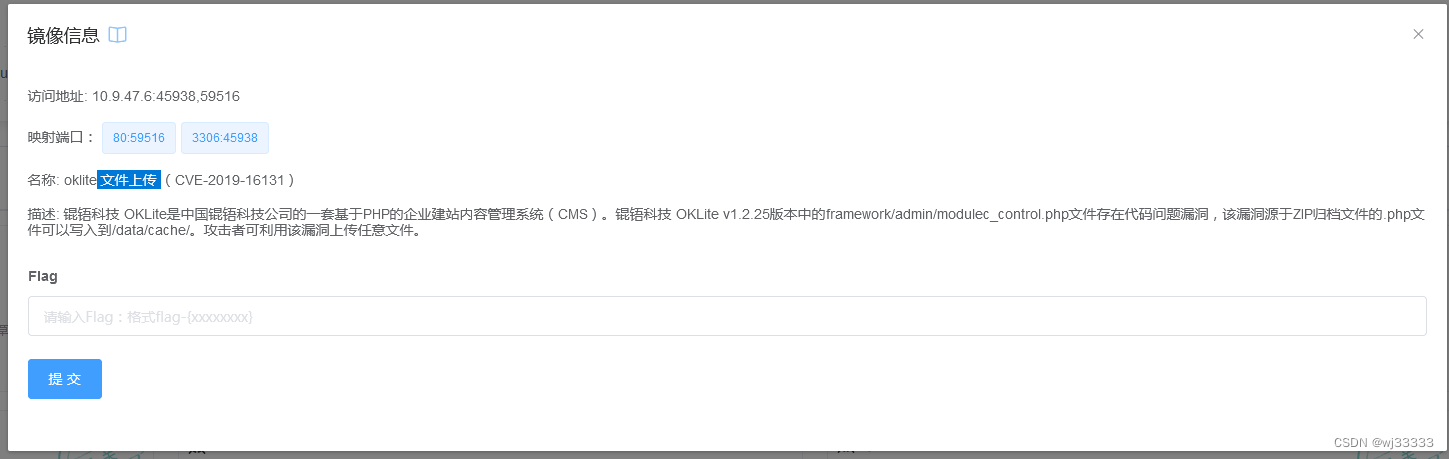

OKLite v1.2.25 存在任意文件上传漏洞

| 漏洞编号 | CVE-2019-16131 |

| 漏洞类型 | 文件上传 |

| 漏洞等级 | 高危 |

| 产品 | OKLite |

| 组件 | OKLite |

1.2漏洞等级

高危

1.3影响版本

OKLite v1.2.25 版本

1.4漏洞复现

1.4.1.基础环境

VULFOCUS靶场搭建

1.4.2.前提

-

网站后台地址:admin.php?c=login

-

后台管理账密:admin : admin

1.登录后台

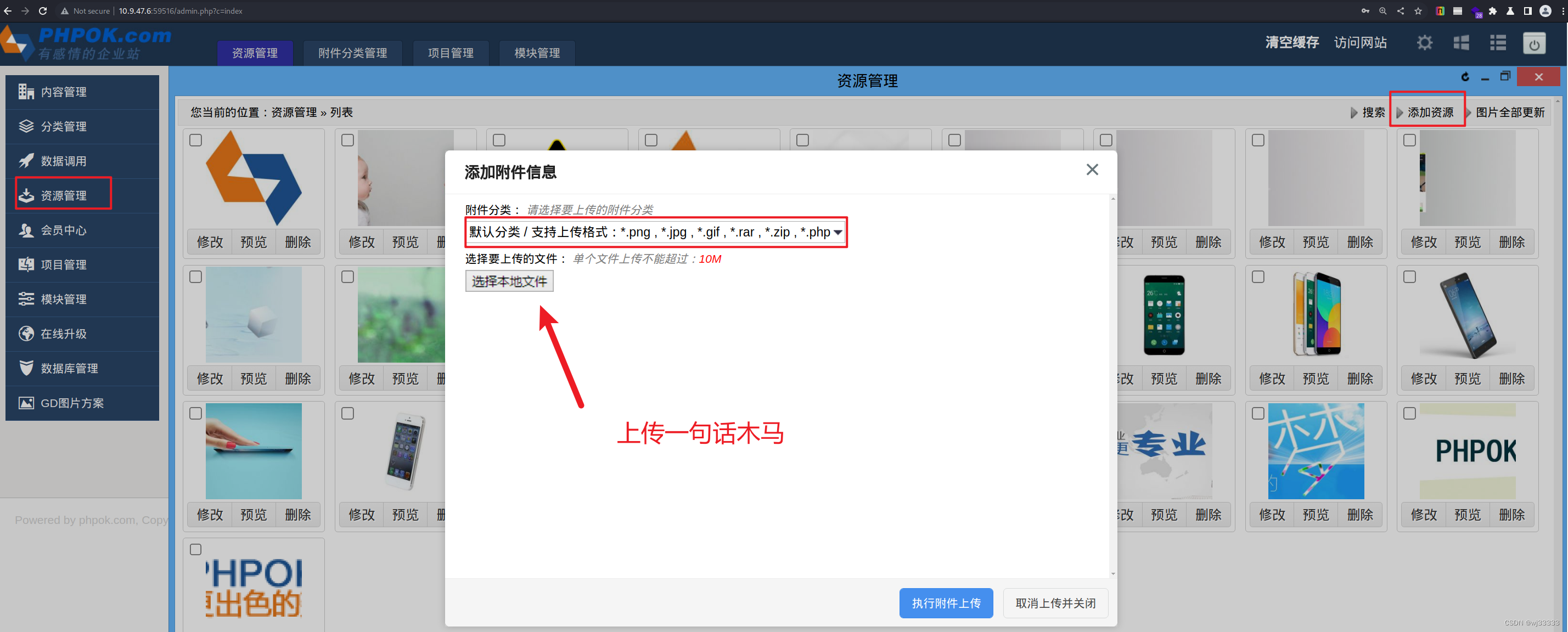

2.修改附件类型,添加php类型文件

3.这时我们就可以上传php文件

1.5深度利用

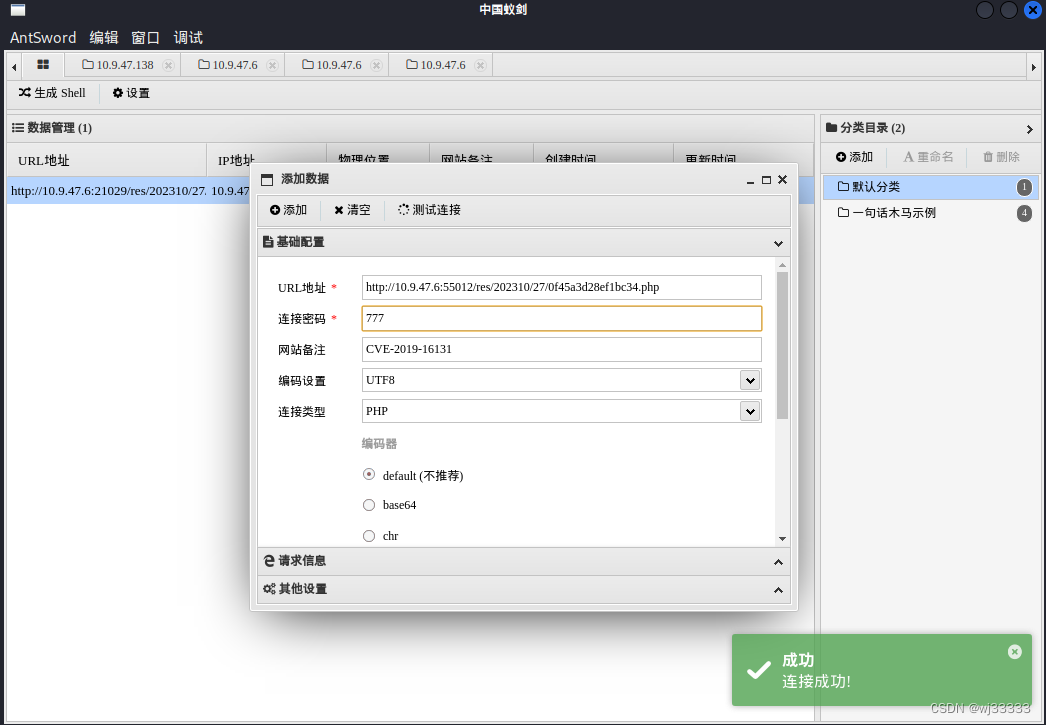

1.5.1GetShell

上传文件路径:http://10.9.47.6:55012/res/202310/27/0f45a3d28ef1bc34.php

中国蚁剑连接

1.6漏洞挖掘

1.6.1指纹信息

1.7修复建议

-

升级

-

打补丁

-

上设备

421

421

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?