一、安装

1、安装 openvpn 和 easy-rsa(该包用来制作 ca 证书)

# 安装 epel 源

yum install epel-release -y

# 安装

yum install openvpn easy-rsa2、配置 /etc/openvpn/easy-rsa 目录

mkdir -p /etc/openvpn/easy-rsa

# 因为安装时没有指定版本号,这里的 "3.0.7" 需要改成你安装时对应的版本号

cp -r /usr/share/easy-rsa/3.0.8/* /etc/openvpn/easy-rsa/

# 拷贝 证书配置文件

cp /usr/share/doc/easy-rsa-3.0.8/vars.example /etc/openvpn/easy-rsa/vars

# 拷贝 openvpn 模版配置文件

cp /usr/share/doc/openvpn-2.4.12/sample/sample-config-files/server.conf /etc/openvpn/3、编辑 vars

vim /etc/openvpn/easy-rsa/vars

# 修改内容

set_var EASYRSA_REQ_COUNTRY "CN"

set_var EASYRSA_REQ_PROVINCE "ShangHai"

set_var EASYRSA_REQ_CITY "ShangHai"

set_var EASYRSA_REQ_ORG "公司名字"

set_var EASYRSA_REQ_EMAIL "邮箱@163.com"

set_var EASYRSA_REQ_OU "IT"二、创建 根、服务器端 证书 和 key

1、初始化

cd /etc/openvpn/easy-rsa/

# 初始化,成功后出现 pki 目录

./easyrsa init-pki2、创建 根 证书

./easyrsa build-ca

# 输入密码,这里输入 123456

Enter New CA Key Passphrase:

………

# 输入名称,这里输入 vpn-ca

Common Name (eg: your user, host, or server name) [Easy-RSA CA]:vpn-ca

# 成功后显示

CA creation complete and you may now import and sign cert requests.

Your new CA certificate file for publishing is at:

/etc/openvpn/easy-rsa/pki/ca.crt

# ca.crt 证书文件

# private 目录里面放的是所有密钥文件,ca.key 后面的 server.key 也会在这里3、创建 服务器端 证书

./easyrsa build-server-full server nopass

# 输入前面定义的 ca 密码 123456

Enter pass phrase for /etc/openvpn/easy-rsa/pki/private/ca.key:123456

....

Signature ok

The Subject's Distinguished Name is as follows

commonName :ASN.1 12:'server'

Certificate is to be certified until Jan 15 03:05:13 2025 GMT (825 days)

Write out database with 1 new entries

Data Base Updated4、创建Diffie-Hellman,确保key穿越不安全网络的命令

./easyrsa gen-dh5、生成 ta 密钥文件

openvpn --genkey --secret ta.key三、创建 客户端 证书 和 key

1、生成证书

# 生成 zhangsan对应姓名的客户端证书

./easyrsa build-client-full zhangsan

...................

# 输入客户端的密码 654321 ,后面登陆会用到

Enter PEM pass phrase:

# 输入 ca 证书密码 123456

Enter pass phrase for /etc/openvpn/easy-rsa/pki/private/ca.key:123456

# 成功后显示

Signature ok

The Subject's Distinguished Name is as follows

commonName :ASN.1 12:'zhangsan'

Certificate is to be certified until Jul 24 08:38:44 2022 GMT (825 days)2、查看证书

find / -name zhangsan*

# 查看生成的客户端证书,这里要用到是 zhangsan.key,zhangsan.crt

/etc/openvpn/easy-rsa/pki/private/zahngsan.key

/etc/openvpn/easy-rsa/pki/reqs/zhangsan.req

/etc/openvpn/easy-rsa/pki/issued/zahngsan.crt四、管理证书文件及配置

1、拷贝文件

# 拷贝根与服务器端的相关证书

cp pki/ca.crt /etc/openvpn/server

cp pki/private/server.key /etc/openvpn/server

cp pki/issued/server.crt /etc/openvpn/server

cp pki/dh.pem /etc/openvpn/server

cp /etc/openvpn/easy-rsa/ta.key /etc/openvpn/server

# 拷贝客户端相关证书

mkdir -p /etc/openvpn/client/zhangsan

cp pki/ca.crt /etc/openvpn/client/zahngsan

cp pki/issued/tomma.crt /etc/openvpn/client/zhangsan

cp pki/private/tomma.key /etc/openvpn/client/zhangsan

cp /etc/openvpn/easy-rsa/ta.key /etc/openvpn/client/zhangsan2、修改 server.conf 配置文件

vim /etc/openvpn/server.conf

# 修改内容

local 0.0.0.0

port 1194

proto tcp

dev tun

ca /etc/openvpn/server/ca.crt

cert /etc/openvpn/server/server.crt

key /etc/openvpn/server/server.key

dh /etc/openvpn/server/dh.pem

server 10.8.0.0 255.255.255.0

ifconfig-pool-persist ipp.txt

;push "redirect-gateway def1 bypass-dhcp"

push "route 192.168.1.0 255.255.255.0"

push "dhcp-option DNS 8.8.8.8"

keepalive 10 120

tls-auth /etc/openvpn/server/ta.key 0

cipher AES-256-GCM

compress lz4-v2

push "compress lz4-v2"

max-clients 100

persist-key

persist-tun

status /var/log/openvpn/openvpn-status.log

log /var/log/openvpn/openvpn.log

verb 3

duplicate-cn其中 push "route 192.168.1.0 255.255.255.0" 要改成自己的内网地址

3、说明

# 监听地址

local 0.0.0.0

# 监听端口

port 1194

# 监听协议

proto tcp

# 采用路由隧道模式

dev tun

# ca证书路径

ca /etc/openvpn/ca.crt

# 服务器证书

cert /etc/openvpn/server.crt

# This file should be kept secret 服务器秘钥

key /etc/openvpn/server.key

# 密钥交换协议文件

dh /etc/openvpn/dh.pem

# VPN服务端为自己和客户端分配IP的地址池,服务端自己获取网段的第一个地址(这里为10.8.0.1),后为客户端分配其他的可用地址。以后客户端就可以和10.8.0.1进行通信。注意:该网段地址池不要和已有网段冲突或重复

server 10.8.0.0 255.255.255.0

#使用一个文件记录已分配虚拟IP的客户端和虚拟IP的对应关系,以后openvpn重启时,将可以按照此文件继续为对应的客户端分配此前相同的IP。也就是自动续借IP的意思

ifconfig-pool-persist ipp.txt

# 客户端所有流量都通过 openvpn 转发,类似于代理

push "redirect-gateway def1 bypass-dhcp"

# 注意:客户端配置,当服务端开启上面一条流量转发后,客户端需要配置如下2条,客户端只有访问192.168.0.0/24的地址才会走vpn隧道,也就是会使用vpn服务端的IP地址,访问其他地址还是会走本地网络

route-nopull

route 192.168.0.0 255.255.255.0 vpn_gateway

# 将服务器端的内网地址推给客户端,添加到客户端的路由表中,可以添加多条

push "route 192.168.0.0 255.255.255.0"

# 服务端推送客户端dhcp分配dns

push "dhcp-option DNS 8.8.8.8"

# 客户端之间互相通信

client-to-client

# 存活时间,10秒ping一次,120 如未收到响应则视为断线

keepalive 10 120

# openvpn 2.4版本的vpn才能设置此选项。表示服务端启用lz4的压缩功能,传输数据给客户端时会压缩数据包。Push后在客户端也配置启用lz4的压缩功能,向服务端发数据时也会压缩。如果是2.4版本以下的老版本,则使用用comp-lzo指令

compress lz4-v2

push "compress lz4-v2"

# 启用lzo数据压缩格式。此指令用于低于2.4版本的老版本。且如果服务端配置了该指令,客户端也必须要配置

comp-lzo

# 最多允许 100 客户端连接

max-clients 100

# 用户

user openvpn

# 用户组

group openvpn

# 参数 0 可以省略,如果不省略,那么客户端配置相应的参数该配成 1;如果省略,那么客户端不需要 tls-auth 配置

tls-auth /etc/openvpn/server/ta.key 0

# 设置一个证书多人同时登陆,如果不允许则注释掉

duplicate-cn4、创建日志目录

mkdir -p /var/log/openvpn/五、设置 路由

# 如果不设置,连上 VPN 后将无法正常上网

iptables -t nat -A POSTROUTING -s 10.8.0.0/24 -j MASQUERADE

service iptables save

vim /etc/sysctl.conf

net.ipv4.ip_forward = 1

# 生效

sysctl -p六、启动

systemctl start openvpn@server.service

# 查看

netstat -lntp | grep 1194

tcp 0 0 0.0.0.0:1194 0.0.0.0:* LISTEN 1470/openvpn七、重启

重启网络与OpenVPN服务,并且让OpenVPN开机后自动启动

# 重启网络

systemctl restart network

# 重启openvpn

systemctl restart openvpn@server

# 设置openvpn开机自启

systemctl enable openvpn@server八、windows客户端连接

1、去官网下载一个windows的客户端,地址:https://openvpn.net/

2、在安装目录 config下 创建 client.ovpn 文件

client

dev tun

proto tcp

remote 192.168.1.71 1194

resolv-retry infinite

nobind

persist-key

persist-tun

ca ca.crt

cert zhangsan.crt

key zhangsan.key

remote-cert-tls server

tls-auth ta.key 1

cipher AES-256-GCM

compress lz4-v2

verb 3

auth-nocache3、拷贝服务器客户端上的相关文件

[root@vm71 easy-rsa]# ll /etc/openvpn/client/zhangsan

-rw------- 1 root root 1151 Apr 20 17:12 ca.crt

-rw------- 1 root root 636 Apr 20 17:12 ta.key

-rw------- 1 root root 4405 Apr 20 17:12 zhangsan.crt

-rw------- 1 root root 1834 Apr 20 17:12 zhangsan.key

# 需要拷贝的文件有 4个 ca.crt ta.key zhangsan.crt zhangsan.key4、放在openvpn/config下面

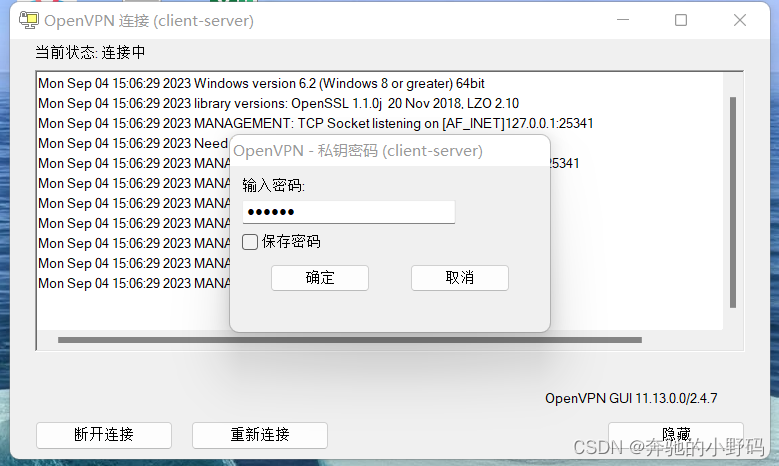

5、输入密码连接

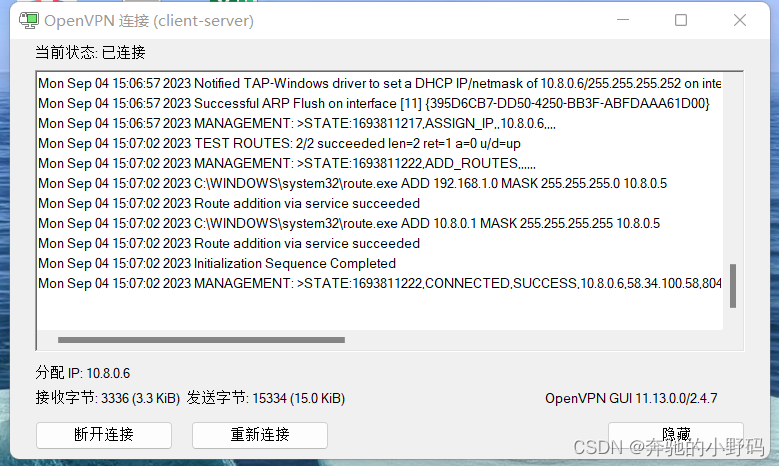

6、成功

本文详细介绍了如何在Linux系统上安装OpenVPN,配置服务器端和客户端证书,设置路由规则以及Windows客户端的连接步骤,包括证书生成、iptables设置和sysctl配置等。

本文详细介绍了如何在Linux系统上安装OpenVPN,配置服务器端和客户端证书,设置路由规则以及Windows客户端的连接步骤,包括证书生成、iptables设置和sysctl配置等。

1998

1998

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?