1.防火墙的主要职责:

控制和防护--安全策略(本质ACL)--防火墙可以根据安全策略来抓取流量之后做出相应的动作 2-4层

2.防火墙分类:

吞吐量:防火墙同一时间处理的数据量

3.防火墙的发展历程

包过滤防火墙

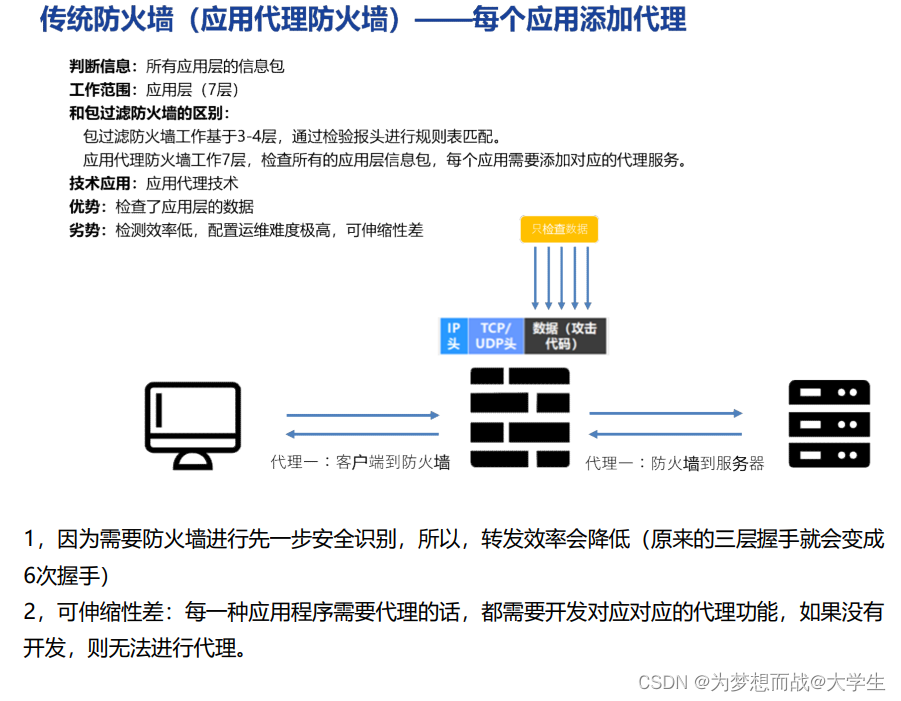

应用代理防护墙:

状态检测防火墙

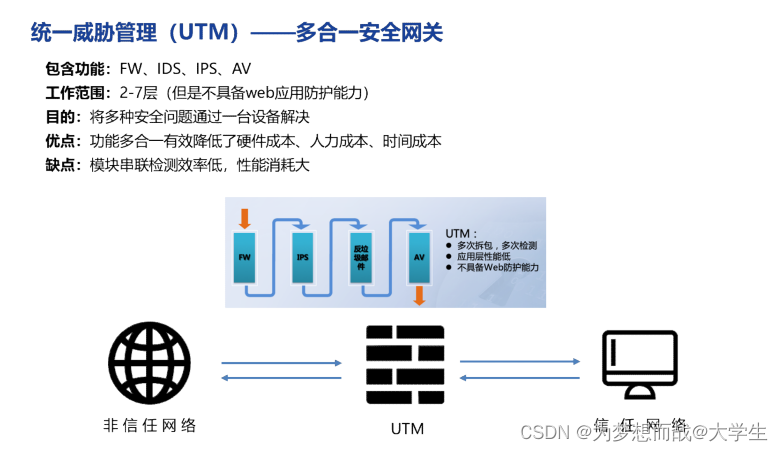

UTM统一威胁管理

它是一种多合一安全网关 2-7层 串行处理机制 深度检查技术(检查流)

在UTM中各功能模块是串联工作,所以检测效率并没有得到提升,但是集成在一台设备上,维护成本极大降低。

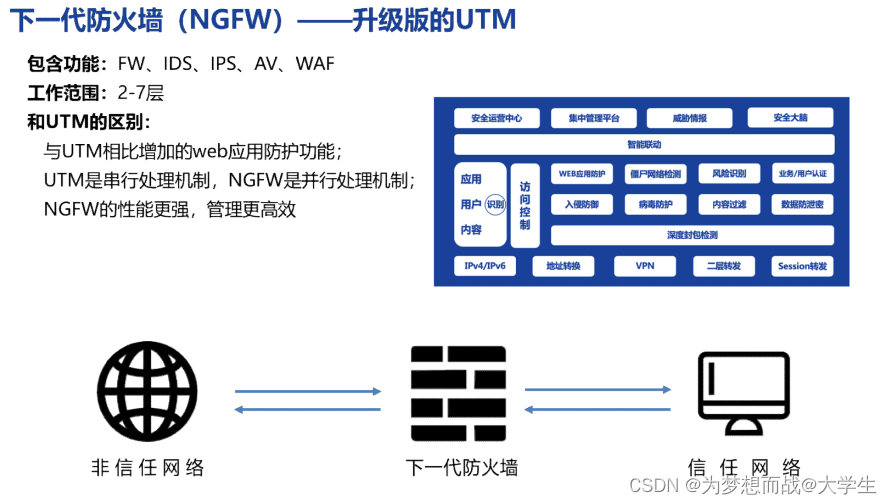

下一代防火墙(NGFW)

它是升级版UTM--并行处理机制

改进点核心:相较于之前的UTM中各个模块串联部署,变为并行部署,仅需要一次测试,所有流量都可以做出对应的处理。大大提高了工作效率

4.病毒防护系统

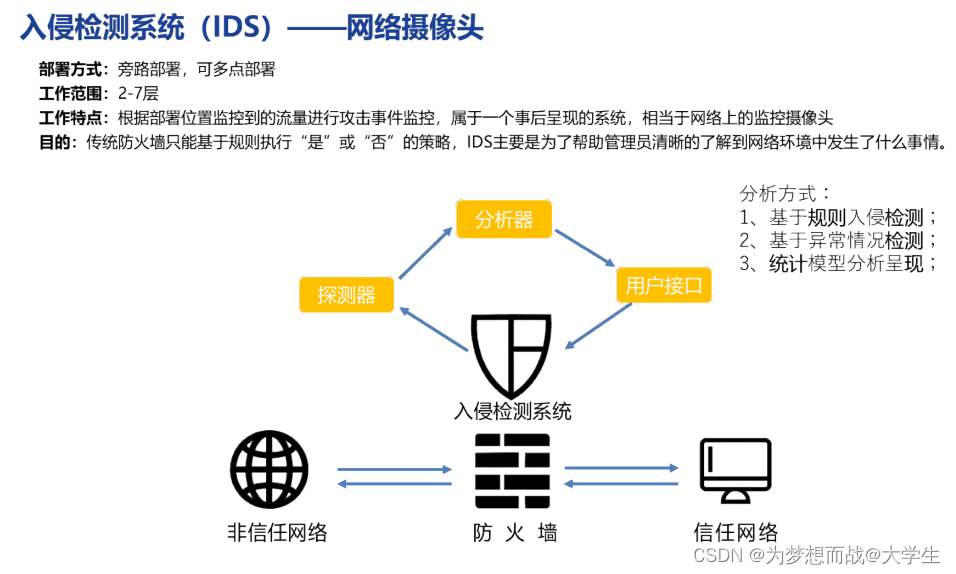

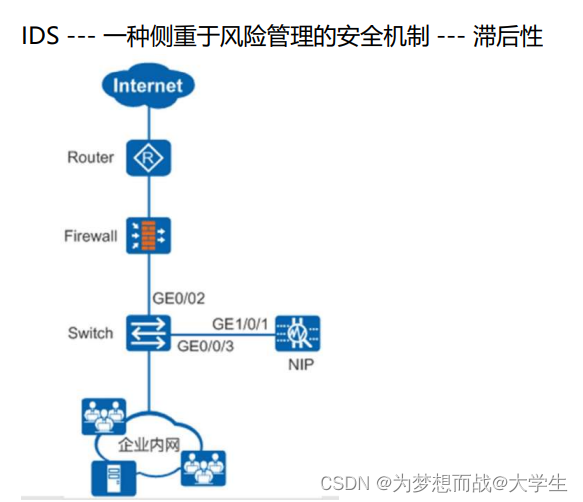

入侵检测系统(IDS)

网络摄像头---旁路检测--侧重流量

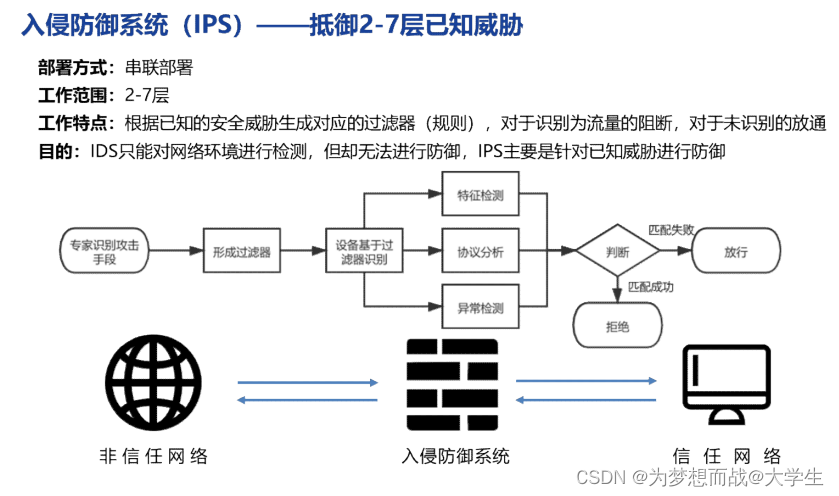

入侵防御系统(IPS)

串联部署---侧重流量

防病毒网关(AV)

--基于网络测识别病毒文件---侧重文件---2-7层

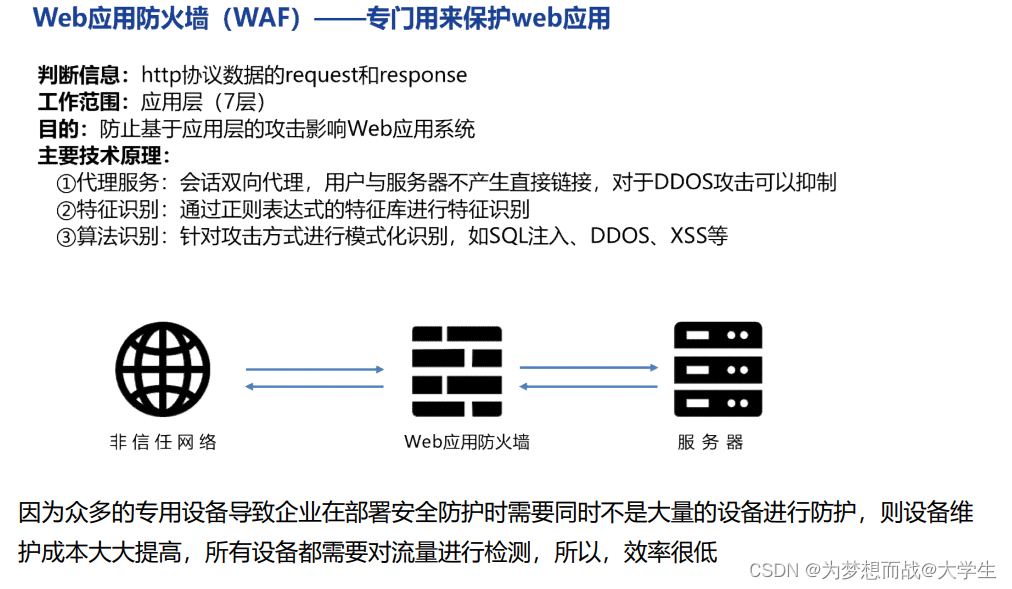

web应用防火墙(WAF)

--专门用来保护web应用--7层

5.防火墙的其他功能:

防火墙的控制:

带内管理:通过网络环境对设备进行控制---telent,ssh,web--登陆设备和被登录设备间网络联通

带外管理:console线,mini usb 线

6.防火墙的一些概念

华为防火墙MGMT接口(G0/0/0)出厂时默认配置的有IP地址:192.168.0.1/24,并且该接口默认开启了DHCP和web登录的功能,方便进行web管理

默认账号admin/密码Admin@123

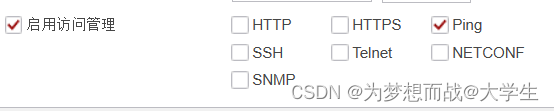

[USG6000V1-GigabitEthernet0/0/0]service-manage all permit --- 开启管理口web登录服务

本地认证:

用户信息存储在防火墙上,登陆时,防火墙根据输入的用户名和密码进行判断,如果通过验证,则成功登陆

服务器认证:

和第三方的服务器对接,登陆时防火墙将登录信息发送给第三方服务器,之后由第三方服务器进行验证,通过则反馈给防火墙 ,防火墙放行。

一般适用于企业本身使用第三方服务器来存储用户信息,则用户信息不需要重复创建。

服务器/本地认证

优先使用服务器认证,如果服务器认证失败,则也不进行本地认证。只有在服务器对接不上的时候,采用本地认证

信任主机

可以添加一个地址或者网段,则其含义是只有在该地址活着地址段内,可以登录管理设备,最多可以添加10条信息。

防火墙的组网

物理接口二层口 --- 不能配IP

普通的二层口 接口对 --- “透明网线”

可以将两个接口绑定成为接口对,如果流量从一个接口进入,则 必定从另一个接口出 去,不需要查看MAC地址表 ,其实一个接口也可以做接口对,从该 接口进再从该接口出

旁路检测接口 --- 主要用于防火墙的旁路部署,用于接收镜像口的流量。

三层口 --- 可以配IP

虚拟接口 :换回接口 子接口 链路聚合 隧道接口 vlan接口

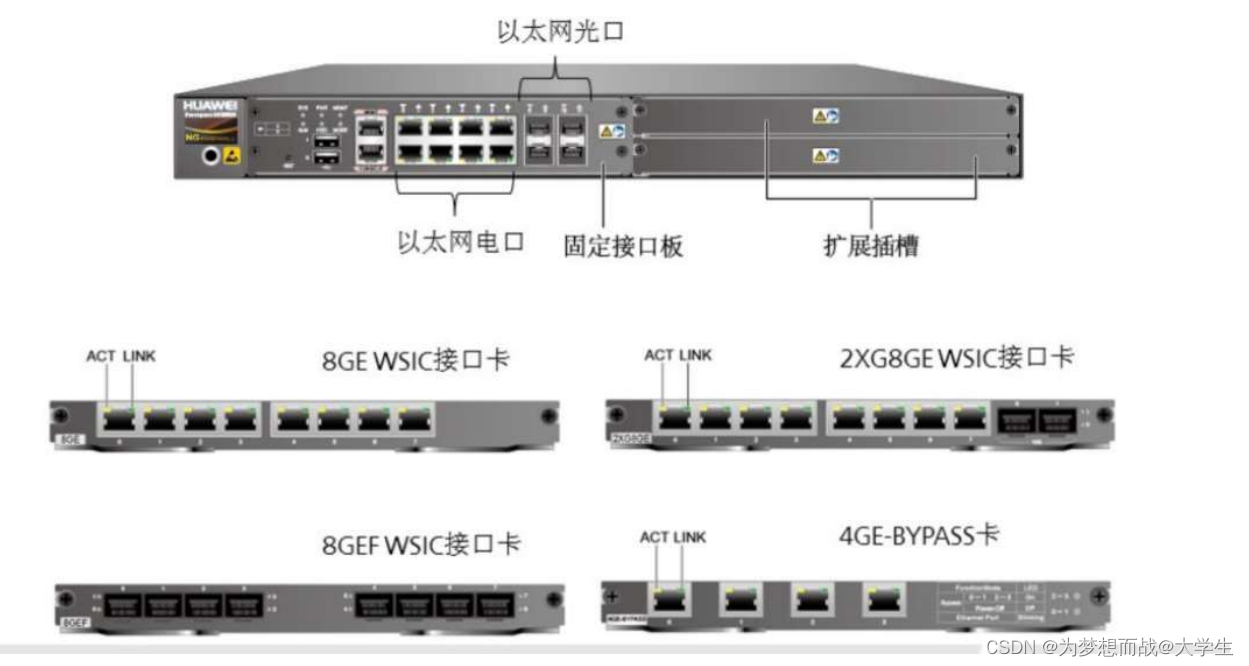

扩展接口:插板卡

Bypass --- 4个千兆口其实是两队bypass口。如果设备故障,则两个接口直通,保证流量不中 断。 虚拟系统 --- VRF技术,相当于逻辑上将一台设备分割为多台设备,

虚拟系统 --- VRF技术,相当于逻辑上将一台设备分割为多台设备,平行工作,互不影响。需 要通过接口区分虚拟系统的范围。

管理口和其余物理接口默认不在同一个虚拟系统中。

ping优先级高于安全策略

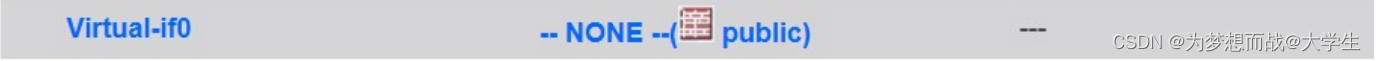

不同的虚拟空间之间通信使用的虚拟接口,只需要配置IP地址即可。新创建一个虚拟系统会自动生成一个虚拟的接口。

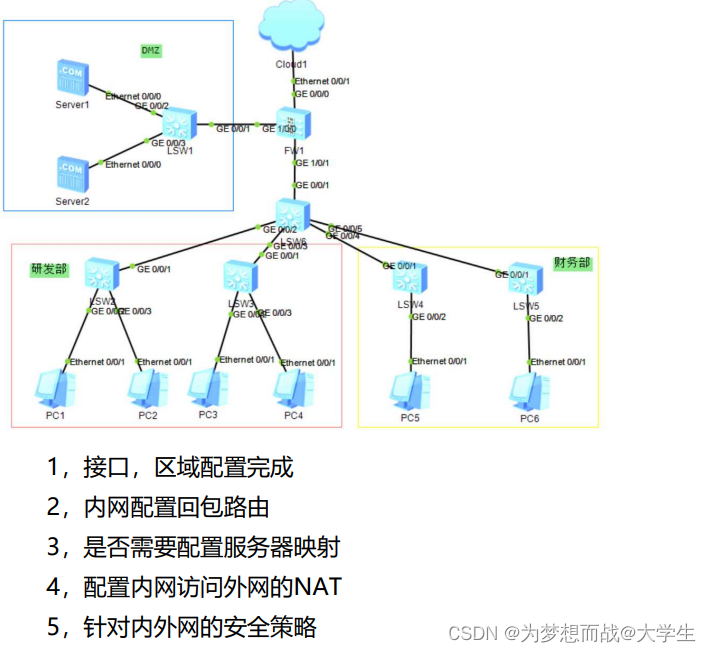

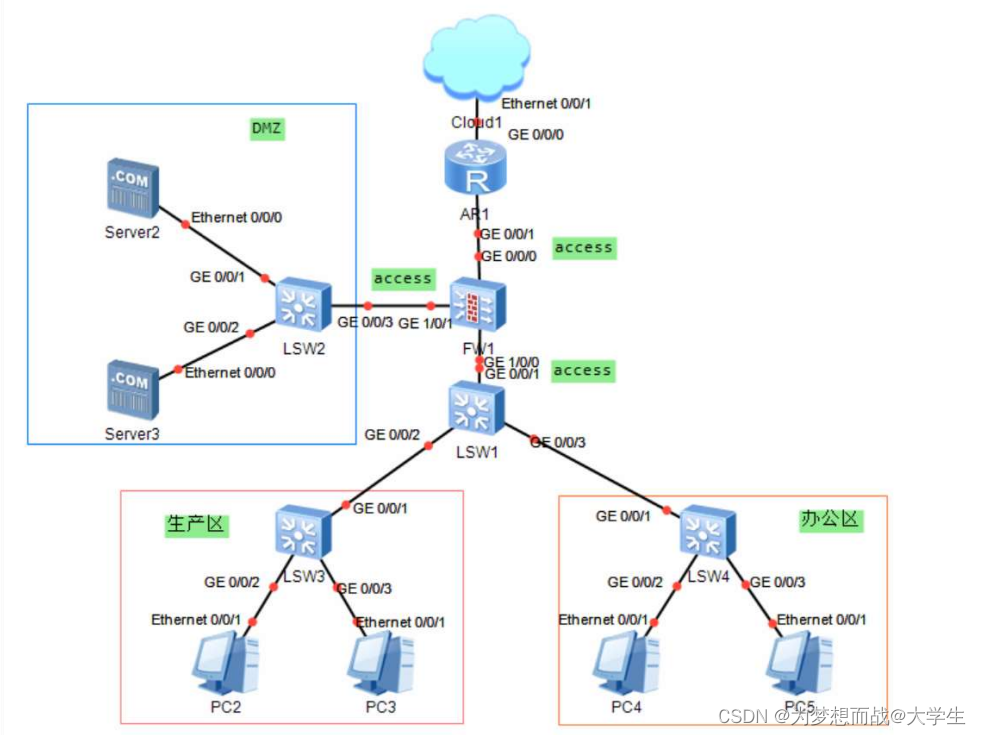

安全区域

Trust--一般企业内网会被规划在这个区域中

UNtrust---一般公网区域被规划在这个区域中

我们将一个接口规划到某一个区域,代表该接口所连接的所有网络都被规划到该区域

Local--指设备本身。凡是由设备构造并主动发出的报文均可以认为是从local区域发出的

凡是设备响应并处理的报文均可以是由local区接受。我们无法修改local区域的配置,并且我们接口划入该区域。接口本身属于该区域

DMZ--非军事化管理区域--这个区域主要是为内网的服务器所设定的区域,这些服务器本身在内网但是需要对外提供服务,他们相当于处于内网和外网之间的区域,所以,这个区域 就代表是严格管理和松散管理区域之间的部分管理区域。

优先级 --- 1 - 100 --- 越大越优 --- 流量从优先级高的区域到优先级低的区域 --- 出方向(outbound) 流量从优先级低的区域到高的区域 --- 入方向 (inbound)

路由模式----接口三层

透明模式---接口二层

旁路模式

管理:方便管理防火墙---三层

混合模式

203

203

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?