目录

一.防火墙概述

防火墙是一种网络安全设备,用于保护计算机网络和系统免受未经授权的访问、攻击、恶意软件和其他威胁。它是位于网络边界的一种安全屏障,通过过滤和监控网络流量来控制数据包的进出。

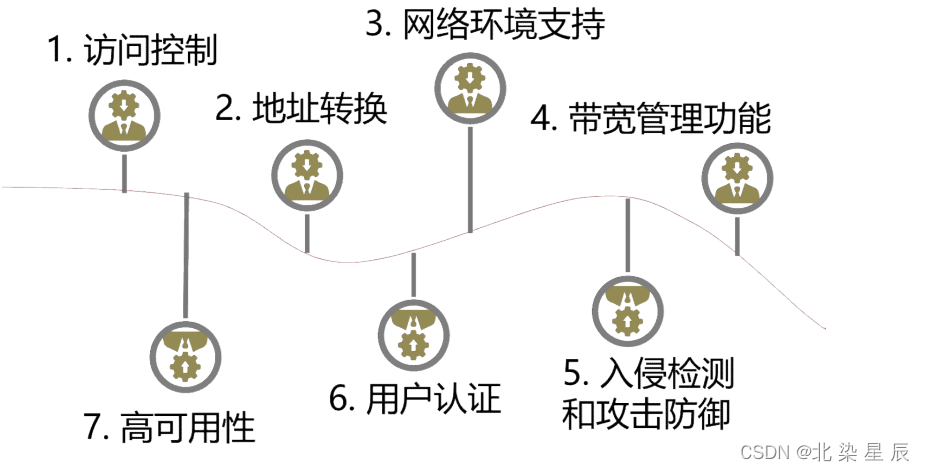

防火墙主要功能

-

包过滤:防火墙根据预先设定的规则,检查数据包的源地址、目的地址、传输协议、端口等信息,决定是否允许通过。这可以帮助阻止不信任的外部网络发送到内部网络的未经授权的数据包。

-

NAT(网络地址转换):防火墙可以执行网络地址转换,将内部网络的私有IP地址转换为外部网络可以识别的公共IP地址,从而提高内部网络的安全性。

-

虚拟专用网络(VPN):防火墙可以支持VPN连接,通过加密和隧道技术,在公共网络上建立安全的连接,实现远程访问和数据传输的安全性。

-

应用层代理:防火墙可以检查网络流量的应用层协议,如HTTP、FTP、SMTP等,以及其携带的数据内容,从而可以检测和阻止潜在的恶意活动。

-

日志记录和监控:防火墙可以记录和监控网络流量和安全事件,以便管理员能够及时发现和应对安全事件,并进行审计和调查。

防火墙分类

防火墙发展史

包过滤防火墙

注:包过滤防火墙与ACL列表不同,若数据包无法匹配列表规则该防火墙会自动拒绝该流量,ACL列表无法匹配到规则时默认放通该流量。

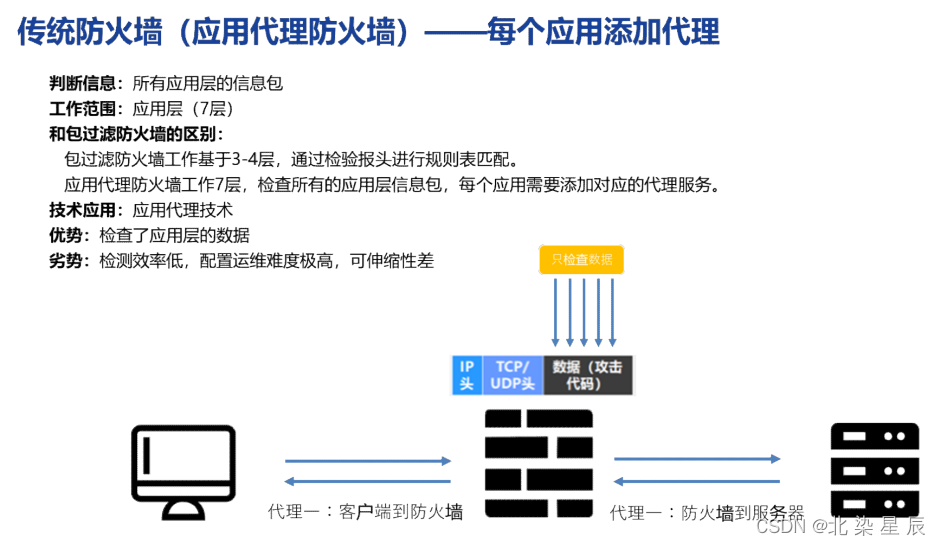

应用代理防火墙

缺点:

- 转发效率低(客户端从直接与服务器建立连接变为==>先与防火墙建立连接再,防火墙再和服务器建立连接)。

- 可伸缩性差:每一种应用程序需要代理的话,都需要开发对应对应的代理功能,如果没有开发,则无法进行代理。

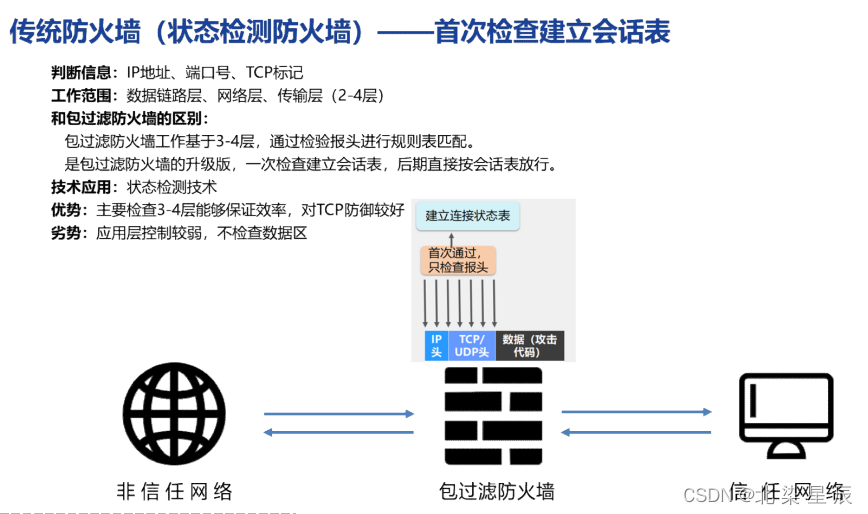

状态监测防火墙

工作原理(首包检测机制):

状态检测防火墙仅检测一股数据流中第一个数据包的五元组,若匹配白名单(允许),将该数据包的五元组进行哈希运算后并记录在一张表中;若后续数据包的五元组进行哈希运算后和表中的相同,认为这些数据包属于同一股数据流,无需查看路由表,自动转发和首包相同的下一跳。

入侵检测系统(IDS)

入侵防御系统

防病毒网关

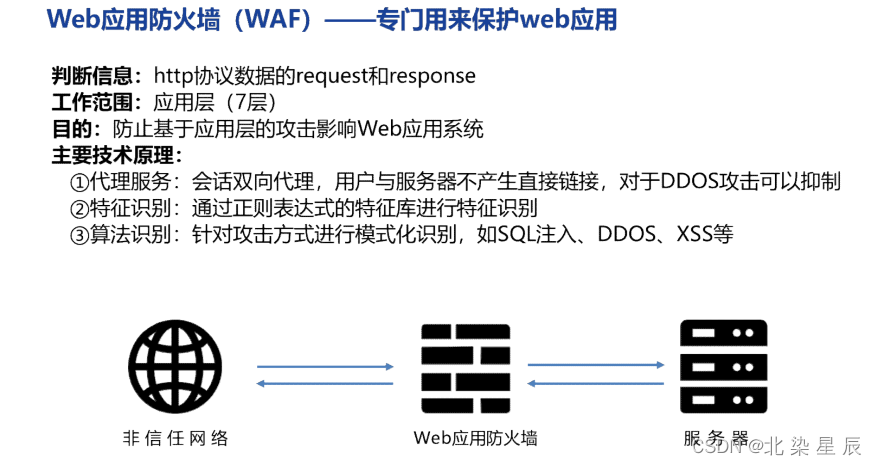

Web应用防火墙

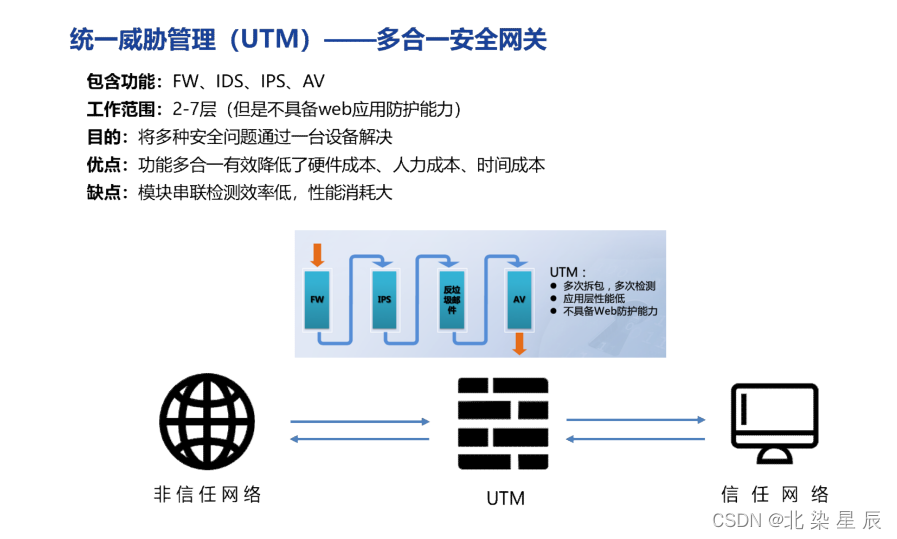

统一威胁管理

下一代防火墙

防火墙功能

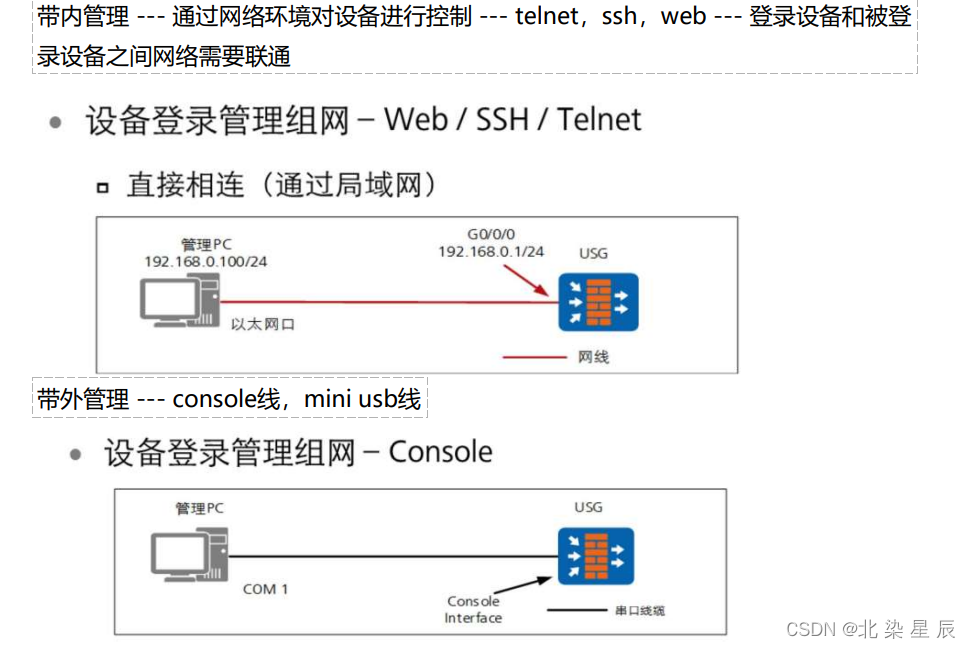

带外管理/带内管理

二.ENSP 模拟防火墙访问互联网流程

原理:ensp中防火墙连接模拟云端;模拟云端通过连接本地网卡使用本地电脑访问互联网

- 选择USG6000V版本

- 初次启动需要导入镜像文件

![]()

- 初次登录默认需要修改密码:初始密码:admin/Admin@123 修改后的密码:3291614481zt.

- 开启管理口Web服务

[USG6000V1-GigabitEthernet0/0/0]service-man

[USG6000V1-GigabitEthernet0/0/0]service-manage ?

all ALL service

enable Service manage switch on/off

http HTTP service

https HTTPS service

ping Ping service

snmp SNMP service

ssh SSH service

telnet Telnet service

[USG6000V1-GigabitEthernet0/0/0]service-manage all permit

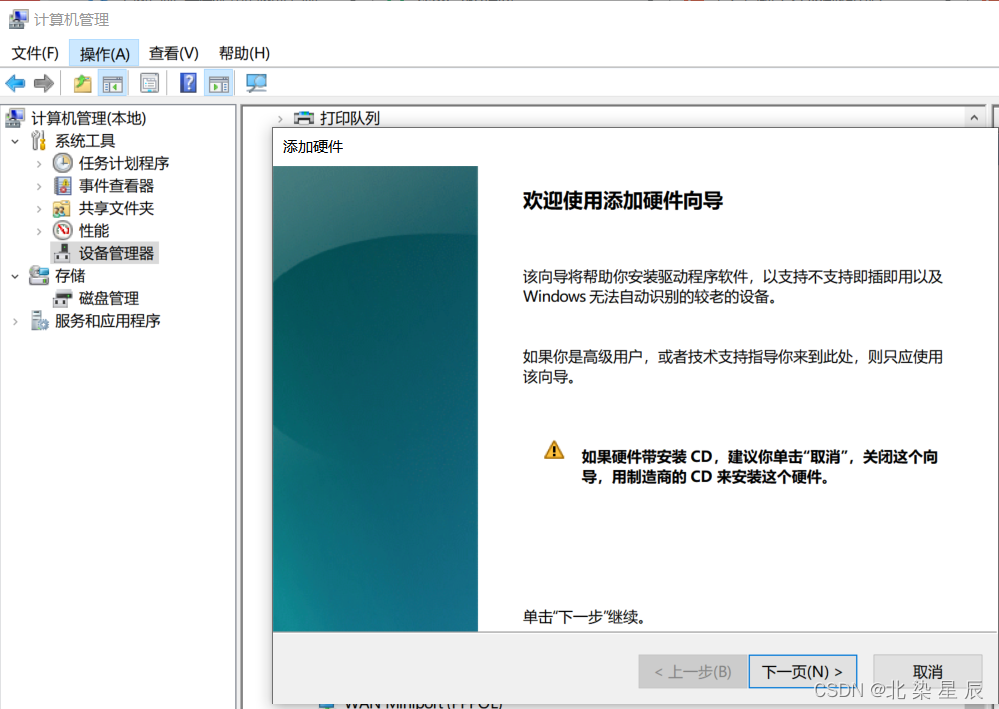

- 在本地电脑创建环回网卡

右键"我的电脑"==>打开管理==>设备管理器==>网络适配器

- 点击页面左上角“操作”==>“添加过时硬件”

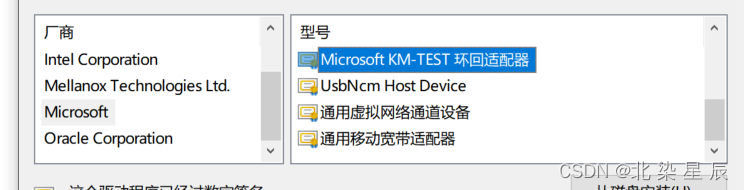

- 选中"网络适配器"==>选中"Microsoft"==>选中"环回适配器"

- 控制面板==>网络和共享中心==>选中右侧“更改适配器设置”==>查看常见的环回网卡的IP地址并更改防火墙管理接口IP地址(默认0/0/0)与创建的环回网卡处于同一个网段

- 在模拟器中添加云端并进行如下配置

- 在浏览器中登录ensp中的防火墙控制界面

网址:https//+防火墙管理口IP地址+端口号:8443

密码:admin 3291614481zt.

三.防火墙管理员页面基础设置详解

防火墙管理员认证方式

本地认证

火墙本地认证是指防火墙在网络中对用户身份进行验证和授权的过程。防火墙基于本地数据库存储的身份信息进行认证,不需要依赖外部认证服务器。

服务器认证

防火墙和第三方的认证服务器对接,登录时,防火墙将登录信息发送给第三方服务器,之后由第三方服务器来进行验证,通过则反馈给防火墙,防火墙放行。

服务器认证/本地认证

防火墙优先使用服务器认证,当访问流量过大,超出外部服务器的承载能力,防火墙改变为本地认证。

信任主机

![]()

信任主机#1---可以添加一个地址或者网段,则其含义是只有在该地址活着地址段内,可以登录管理设备 ---最多可以添加10条信息。

防火墙接口分类

-

接口对1

接口对又称“透明网线”,流量经过防火墙中绑定为接口对的两个接口时,无需查看MAC地址表,遵循“从接口对的一个接口进入,从另一个接口出去”的原则。

- 旁路接口

旁路接口主要用于接收数据流所复制的镜像流发送给防火墙进行检测。

安全区域

- Trust ---一般企业内网会被规划在trust区域中

- Untrust ---一般公网区域被规划在untrust区域中

- 我们将一个接口规划到某一个区域,则代表该接口所连接的所有网络都被规划到该区

- 域。

- Local ---指设备本身。凡是由设备构造并主动发出的报文均可以认为是从local区域发出的,凡是需要设备响应并处理的报文均可以认为是由Local区接受。我们无法修改local区的配置,并且我们无法将接口划入该区域。接口本身属于该区域。

- Dmz ---非军事化管理区域 ---这个区域主要是为内网的服务器所设定的区域。这些服务器本身在内网,但是需要对外提供服务。他们相当于处于内网和外网之间的区域。所以,这个区域就代表是严格管理和松散管理区域之间的部分管理区域。

防火墙组网配置过程

- 完成接口基本配置,区域配置,以及安全策略

- 配置内网回包路由

- 是否需要配置端口映射

- 配置内网访问外网的NAT

- 针对内外网的安全策略

练习

- 登录防火墙并开启Web服务

- 生产区+办公区属于企业内网被划入trust区域==>将防火墙对应内网的接口划入trust区域

- 防火墙对应DMZ区域接口配置

- 完成剩余设备接口接口配置

- 创建子接口

#创建VLAN

[sw1]vlan 1

#创建子接口

[sw1]interface Vlanif 1

[sw1]ip address 12.0.0.2 24

#选择接口类型

[sw1-GigabitEthernet0/0/1]port link-type acc

#将接口划入VLAN

[sw1-GigabitEthernet0/0/1]port default vlan 1

[sw1]vlan 10

[sw1-vlan10]q

[sw1]interface Vlanif 10

[sw1-Vlanif10]ip address 192.168.1.1 24

[sw1-Vlanif10]q

[sw1]interface GigabitEthernet 0/0/2

[sw1-GigabitEthernet0/0/2]port link-type access

[sw1-GigabitEthernet0/0/2]port default vlan 10[sw1]vlan 20

[sw1-vlan20]q

[sw1]interface Vlanif 20

[sw1-Vlanif20]IP address 192.168.2.1 24

[sw1-Vlanif20]q

[sw1]interface GigabitEthernet 0/0/3

[sw1-GigabitEthernet0/0/3]port link-type access

[sw1-GigabitEthernet0/0/3]port default vlan 20- 配置防火墙回包路由

- 测试连通性

1123

1123

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?