1.实验要求

1.1对www.besti.edu.cn进行DNS域名进行查询,获取如下信息:

-

-

- DNS注册人及联系方式

-

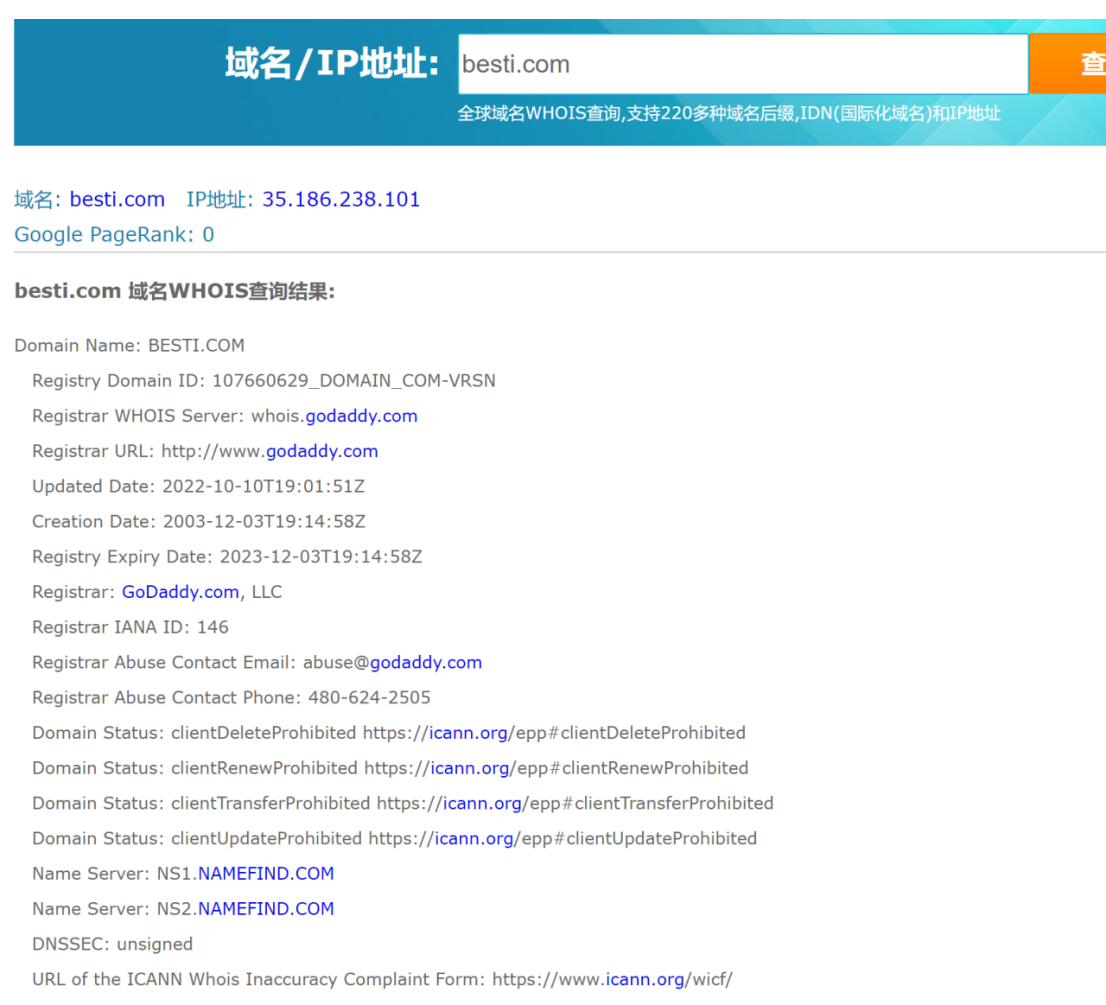

打开Domain WHOIS Lookup - WhoisSoft

从这可以查询到百度注册信息

-

-

- 该域名对应IP地址

-

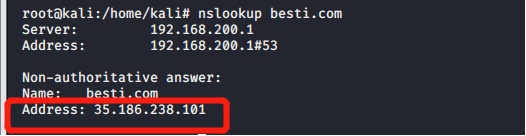

在kali虚拟机,利用nslookup besti.com查询IP地址

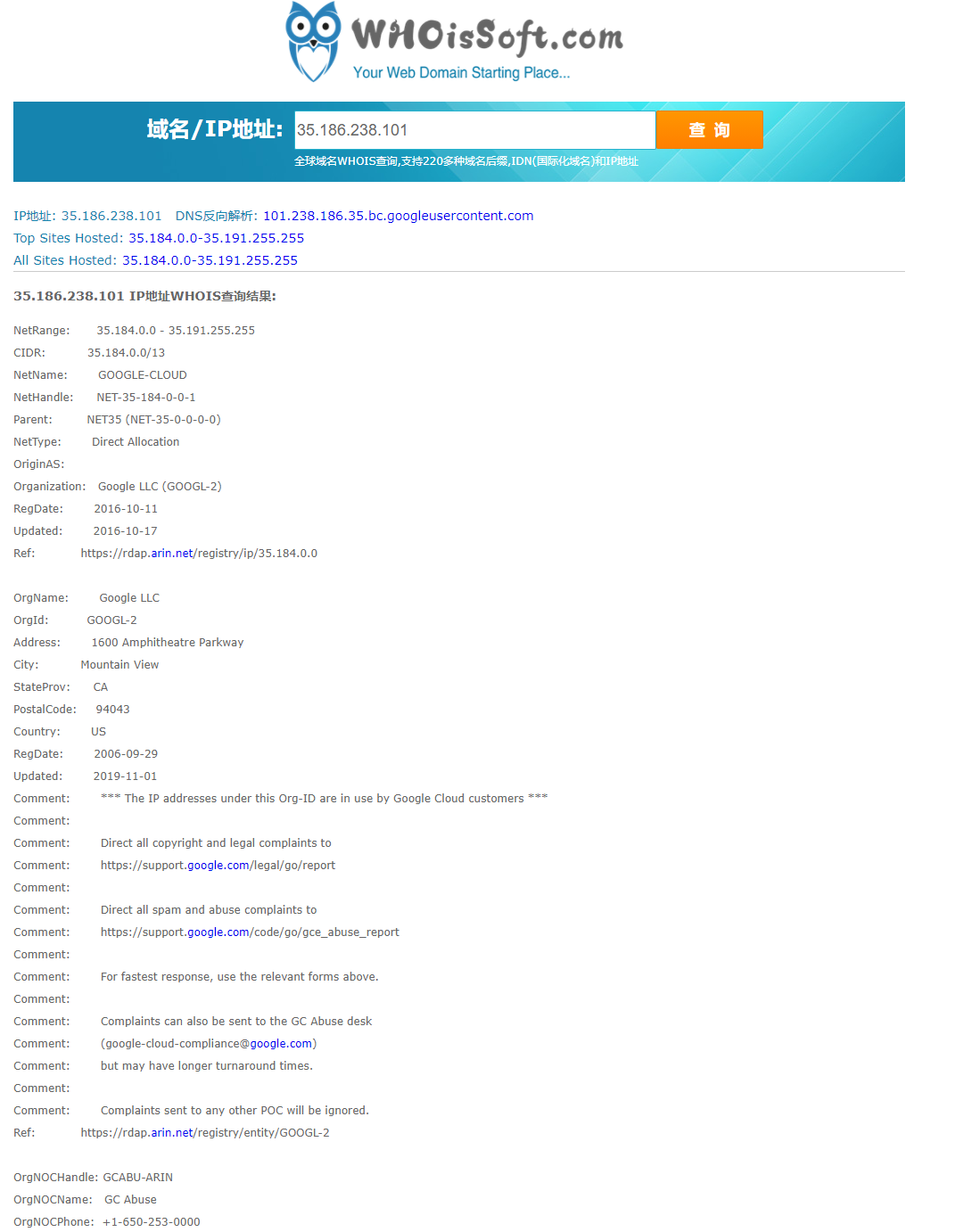

1.1.3 IP地址注册人及联系方式,IP地址所在国家、城市和具体地理位置

进入Domain WHOIS Lookup - WhoisSoft ,查询IP地址35.186.238.101的注册人及联系方式

2.尝试获取QQ中某一好友的IP地址,并查询获取该好友所在的具体地理位置。

与一名qq好友建立通话连接,然后打开自带的资源监视器,筛选出qq的网络活动,发送字节量排第一的很可能就是通话好友的IP地址。

选择的IP地址为218.12.106.191,在ip138.com中查询到好友在河北石家庄

。

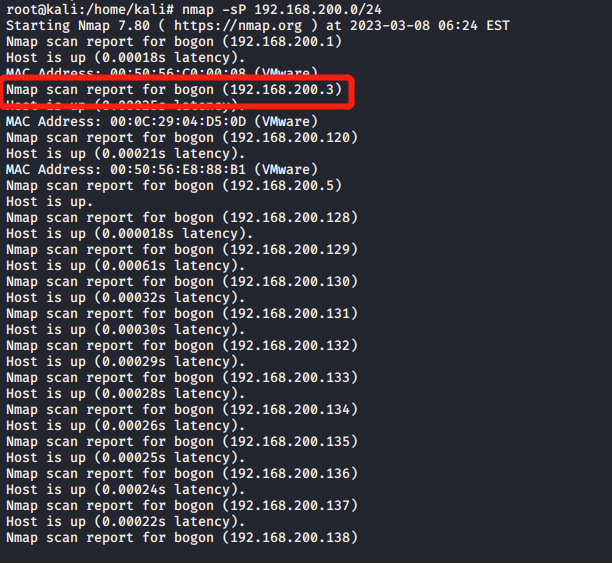

- 使用nmap开源软件对靶机环境进行扫描,回答以下问题并给出操作命令。

3.1靶机IP地址是否活跃

靶机IP地址为192.168.200.3,在攻击机中输入"sudo su",再输入密码,进行提权。输入"nmap -sP 192.168.200.6"查询靶机IP地址是否活跃

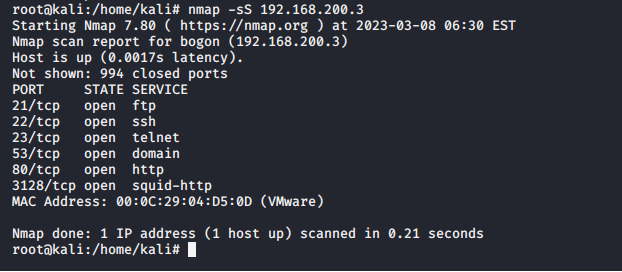

3.2靶机开放了哪些TCP和UDP端口

用指令"nmap -sS 192.168.200.6"对靶机进行TCP SYN扫描,查看TCP开放的端口。

3.3靶机安装了什么操作系统,版本是多少

使用"nmap -O 192.168.200.6"对操作系统类型和版本号进行扫描。

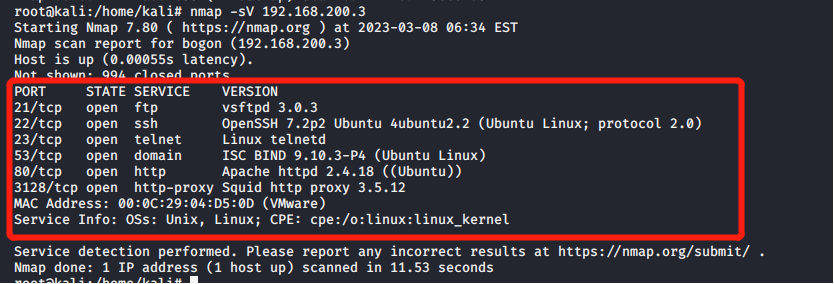

3.4靶机上安装了哪些服务

使用"nmap -sV 192.168.200.6"对网络服务进行扫描

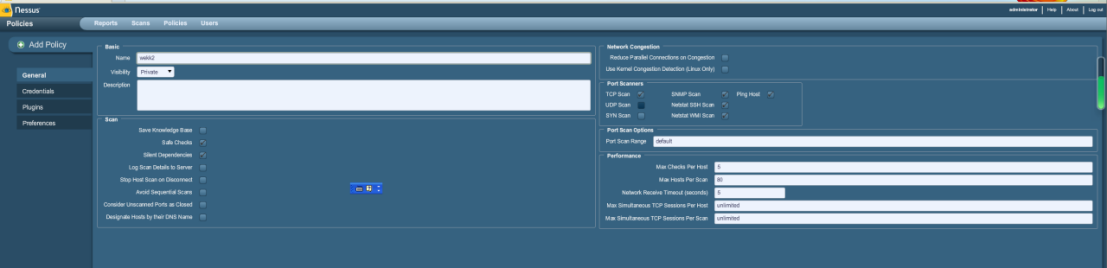

4.使用Nessus开源软件对靶机环境进行扫描,回答以下问题并给出操作命令。

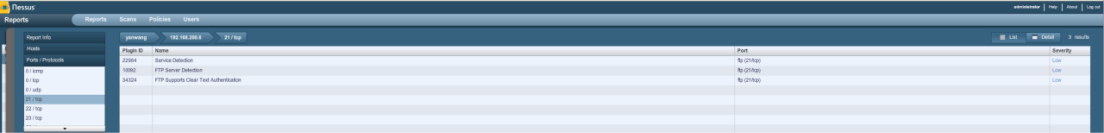

4.1靶机上开放了哪些端口

使用攻击机WinXP自身所带Nessus进行扫描。打开浏览器,输入https://localhost:8834/

输入账号密码,账号:administrator 密码:mima1234

add一个policy

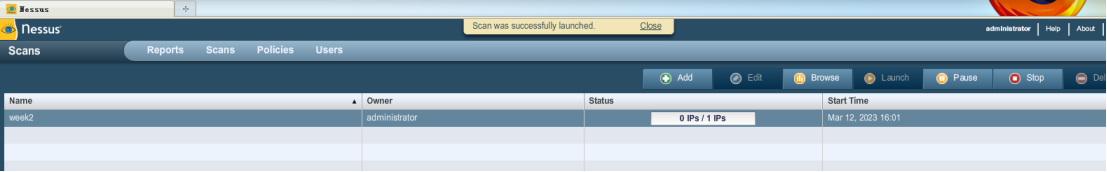

Scans,add,target填写要扫描靶机的ip地址,点击右下角Launch Scan开始扫描

完成后点击report查看报告

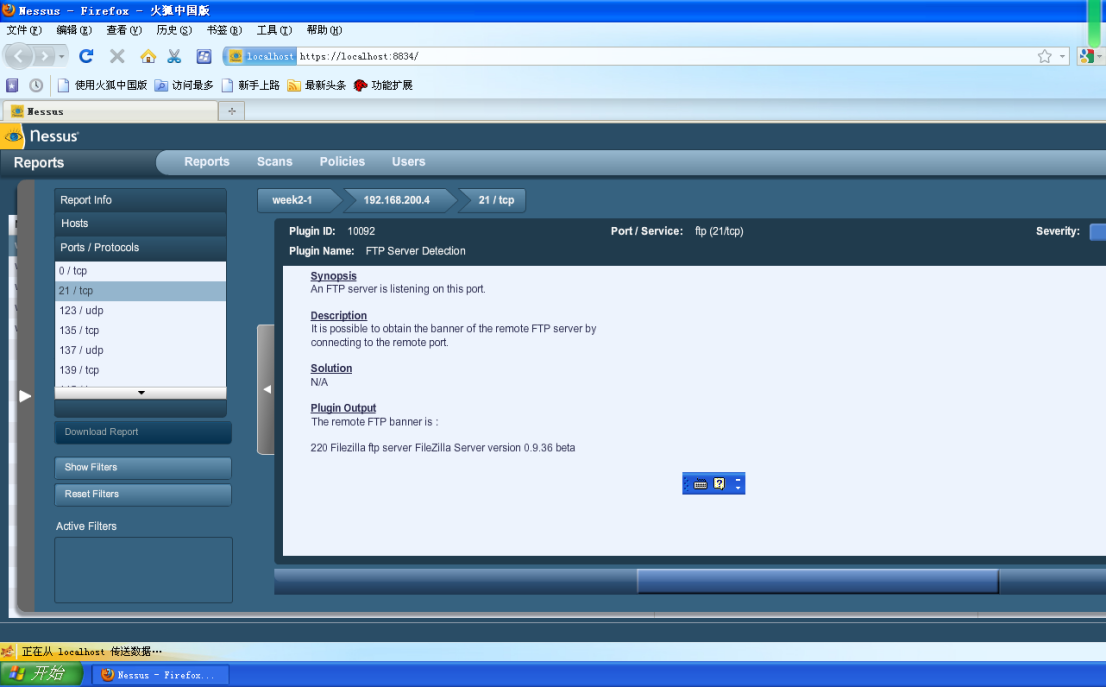

4.2靶机各个端口上网络服务存在哪些安全漏洞

4.3你认为如何攻陷靶机环境,以获得系统访问权

- 通过搜索引擎搜索自己在网上的足迹,并确认自己是否有隐私和信息泄漏问题。

输入学号和姓名发现了之前含有学号信息的博客

- 学习中遇到的问题及解决

问题:开始使用kali时,没有改网络适配器的配置,导致域名一直解析失败。

解决:更改成VMnet8后解析成功

4.学习感想和体会

实验前要认真看指导视频,看好区分大小写。在日常生活中我们要提高安全意识,不点来路不明的链接,保护好自己的个人信息。

191

191

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?