输入用户名和密码

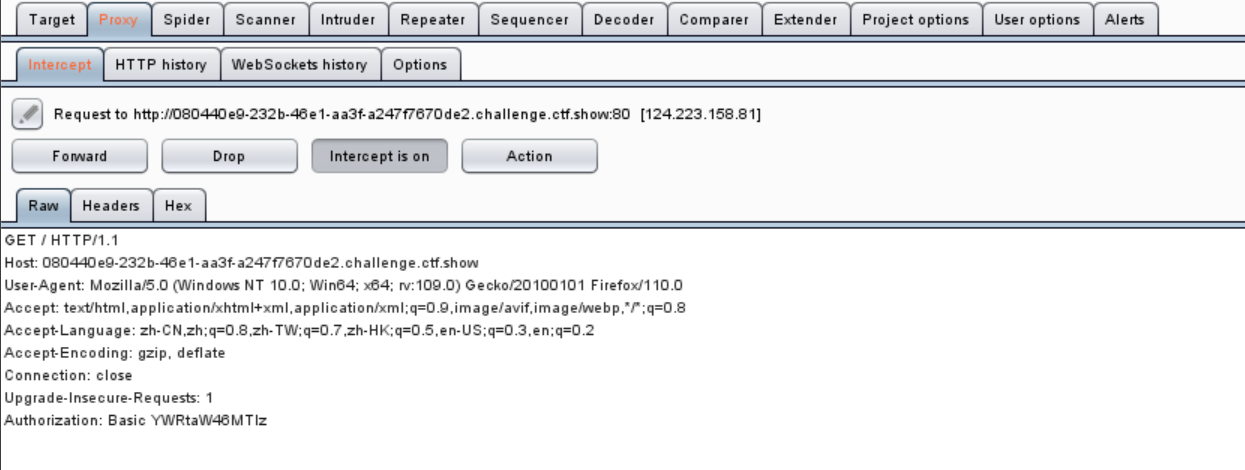

抓包

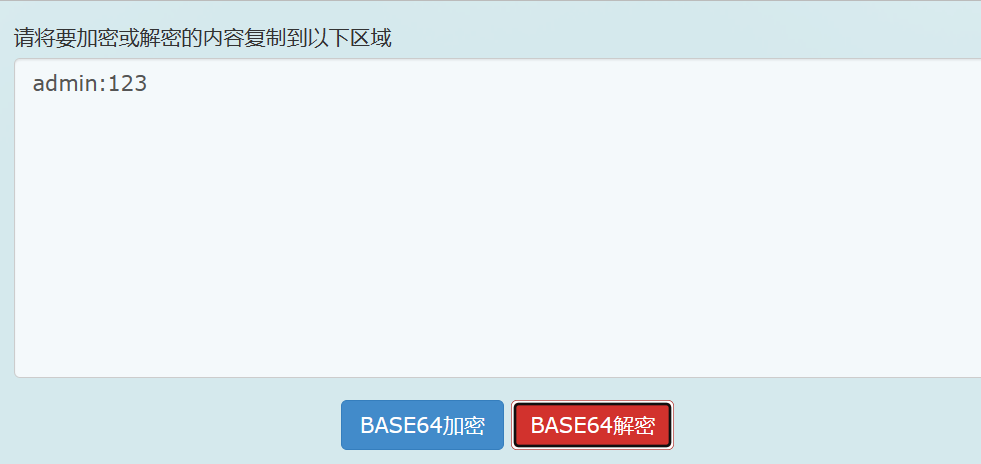

最后一行有一串base64编码,对其进行解码,是刚输入的用户名和密码。

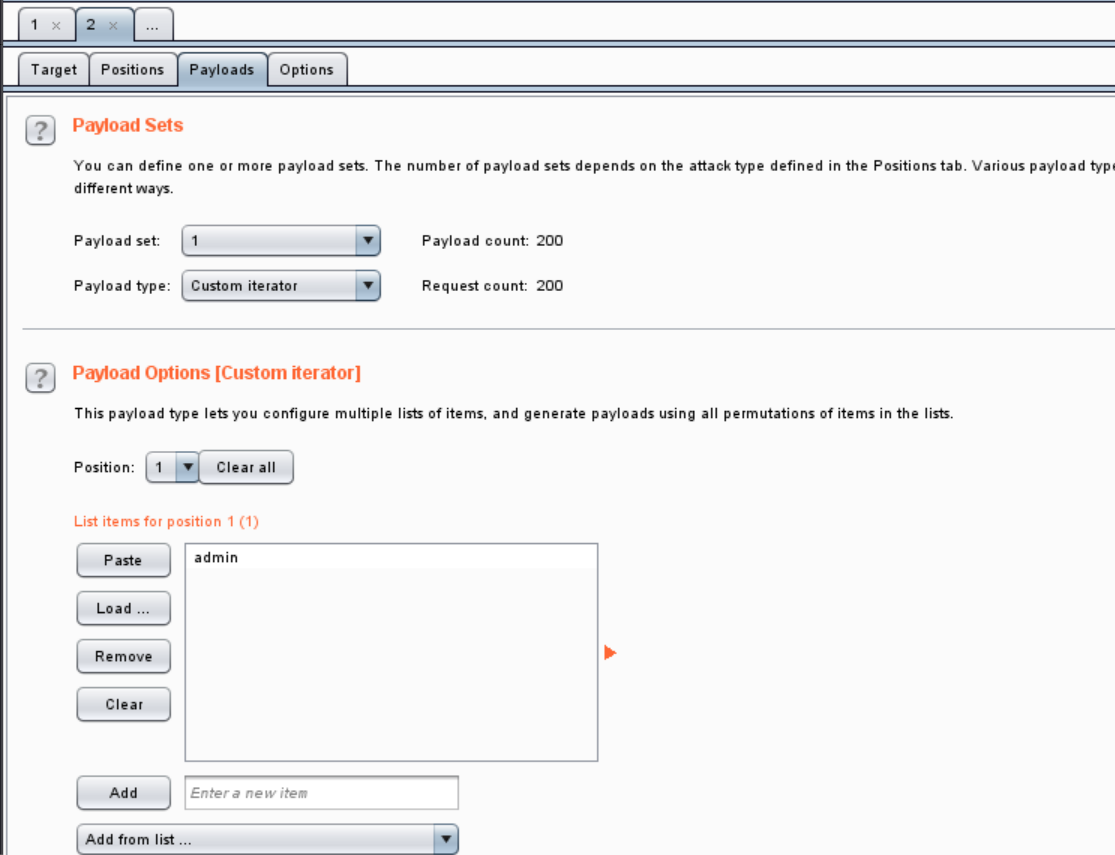

把包放到intruder进行爆破

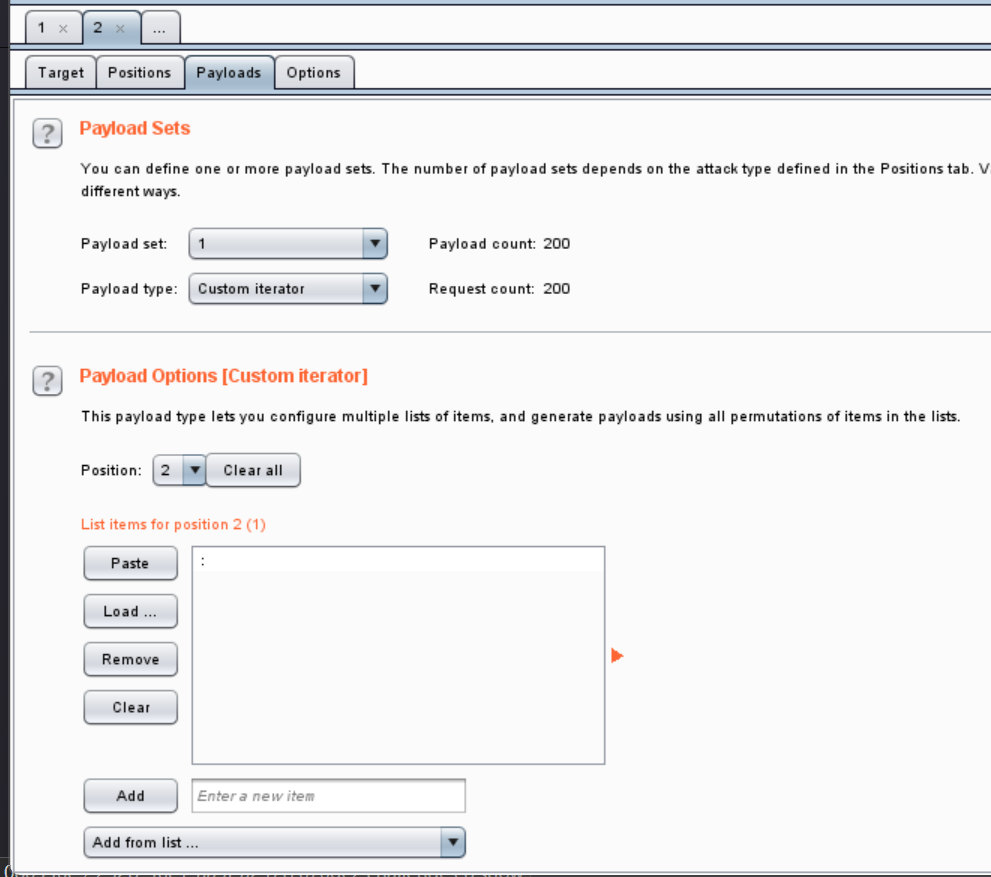

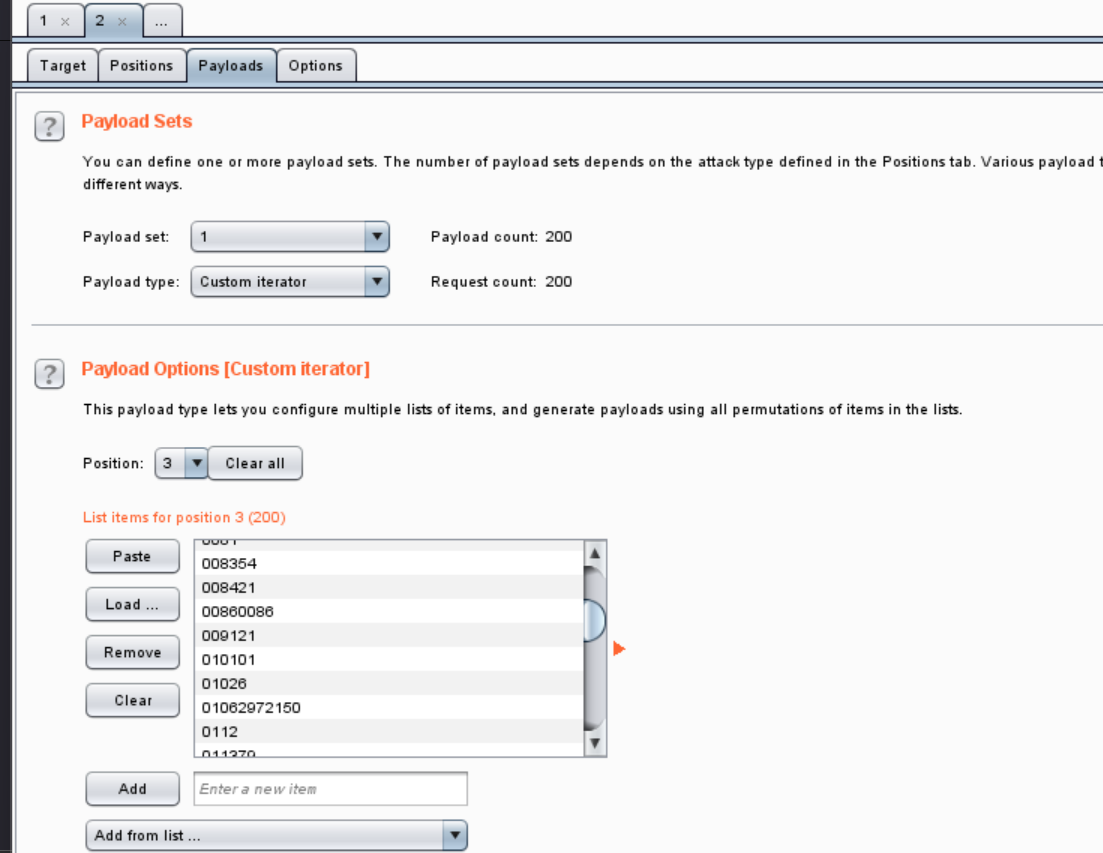

在payload板块,payload type选择custom iterator,position 1填admin,position 2填‘ :’,position 3将题目给的字典导入。

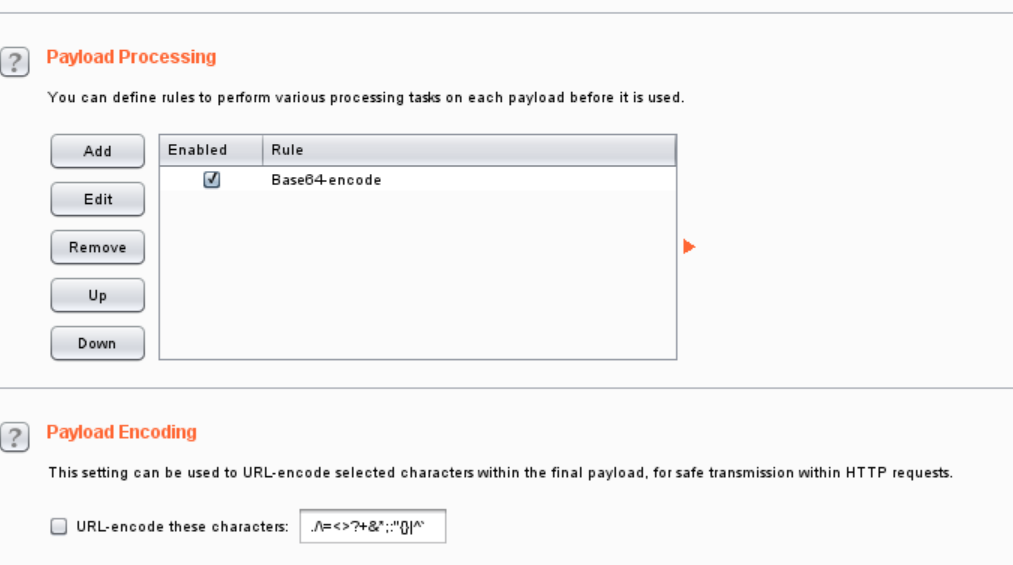

在payload processing选择base64-encode

爆破,根据长度排序发现有与其他长度不同的状态码,查看其响应头,获得flag。

592

592

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?