1、第一题,抓住关键词“开发注释未及时删除”!!!打开题目链接,右击查看网页源代码即可找到flag。

2、第二题,用开发者工具,

法一:点击查看器

法二:network网络response

法三:改协议名 view-source://

3、第三题,开发者工具,网络,消息头

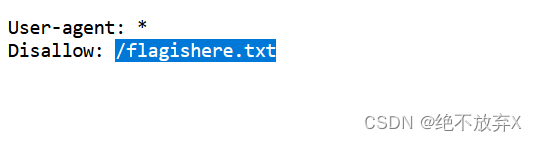

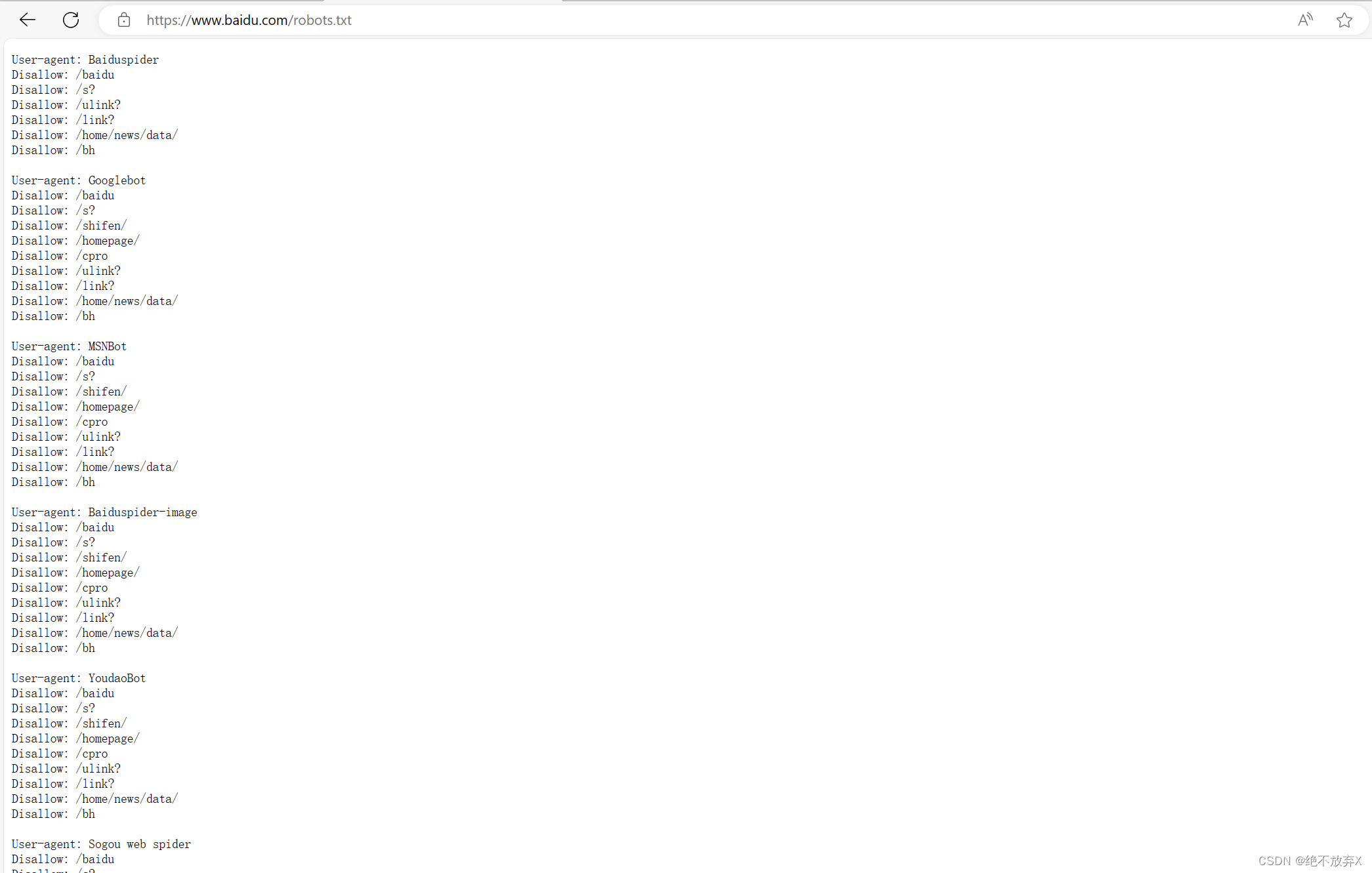

4、第四题,“有人把后台写入robots中”,题中是说robots协议,所以应当访问该地址robots.txt,得到:

然后再访问图中标蓝的地址,就能得到flag

另外,初步了解一下robots.txt

Disallow声明这些协议不让爬,但也能爬

5、第五题,题中“phps源码泄露”,所以应当访问index.phps。访问phps会下载源码,这是和http解析后缀有关系。它是文件泄露的一种方法。

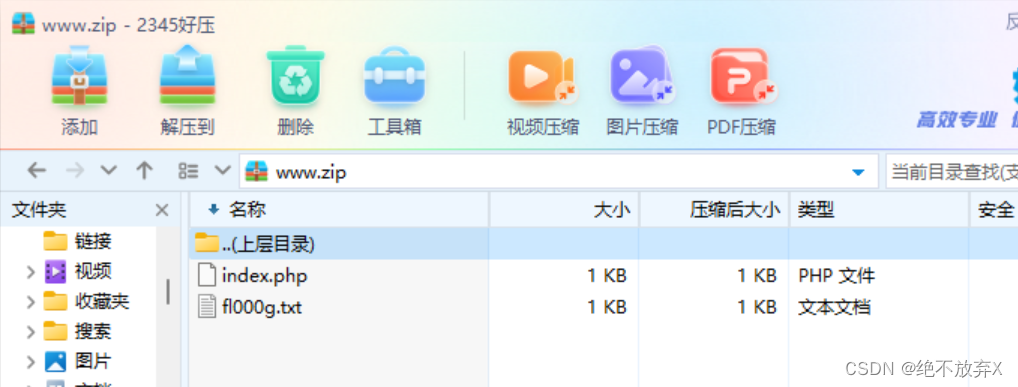

6、第六题,“解压源码到当前目录”,说明下载源码包即可(源码包名字/www.zip),这里要注意!!!源码包里的文件使用者可以修改,所以内容不一定是源码包里的内容,如下图中直接打开fl000g.txt找到的flag是修改过的,因此要访问这个地址,得到的才是源码包里的

391

391

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?