十四、题中提到了编辑器,所以拿到题目我们应当在源码中搜索一下有没有编辑器editor

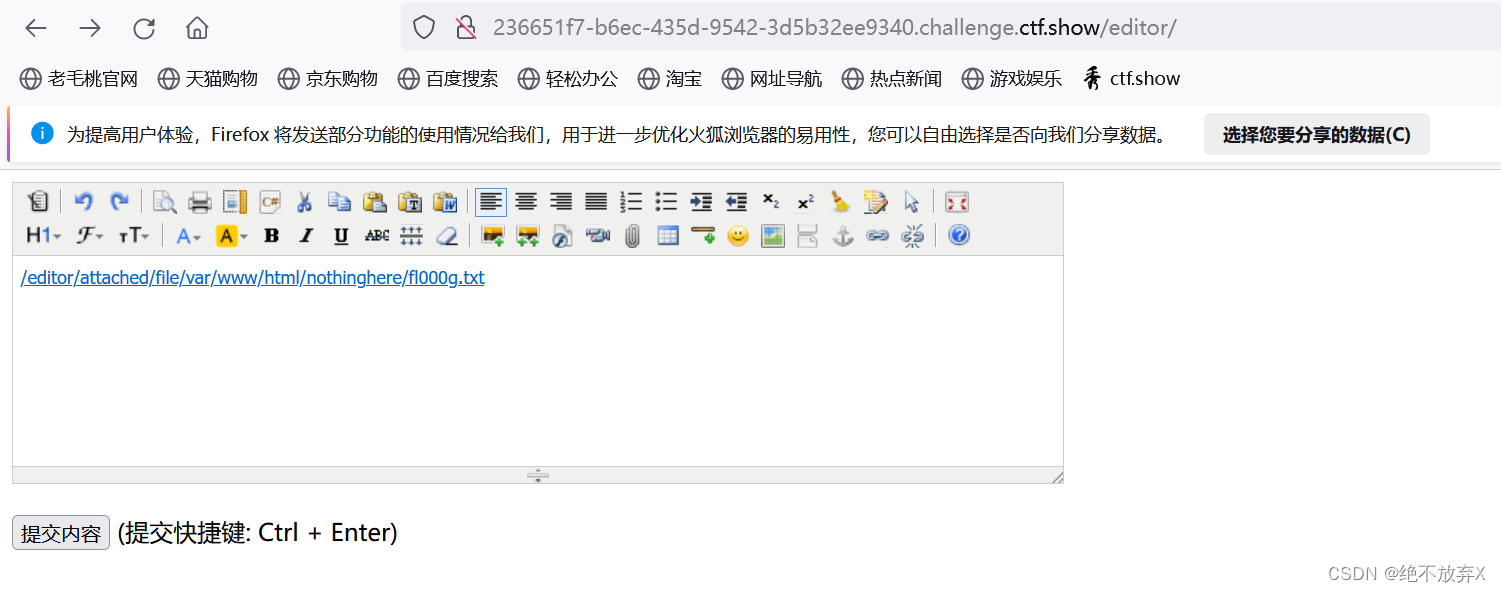

发现有edtior,便去访问editor,接着在浏览器的根目录下找

tip:直接用默认配置,服务器不一定有这个目录,浏览不存在的目录,服务器显示根目录的所有内容

(编译器也会出现一些漏洞,比如上传漏洞,逻辑漏洞)

十五、第十五题带有渗透方向,此题公开的信息有qq邮箱,通过qq邮箱可以知道他的所在地,从而可以重置密码。

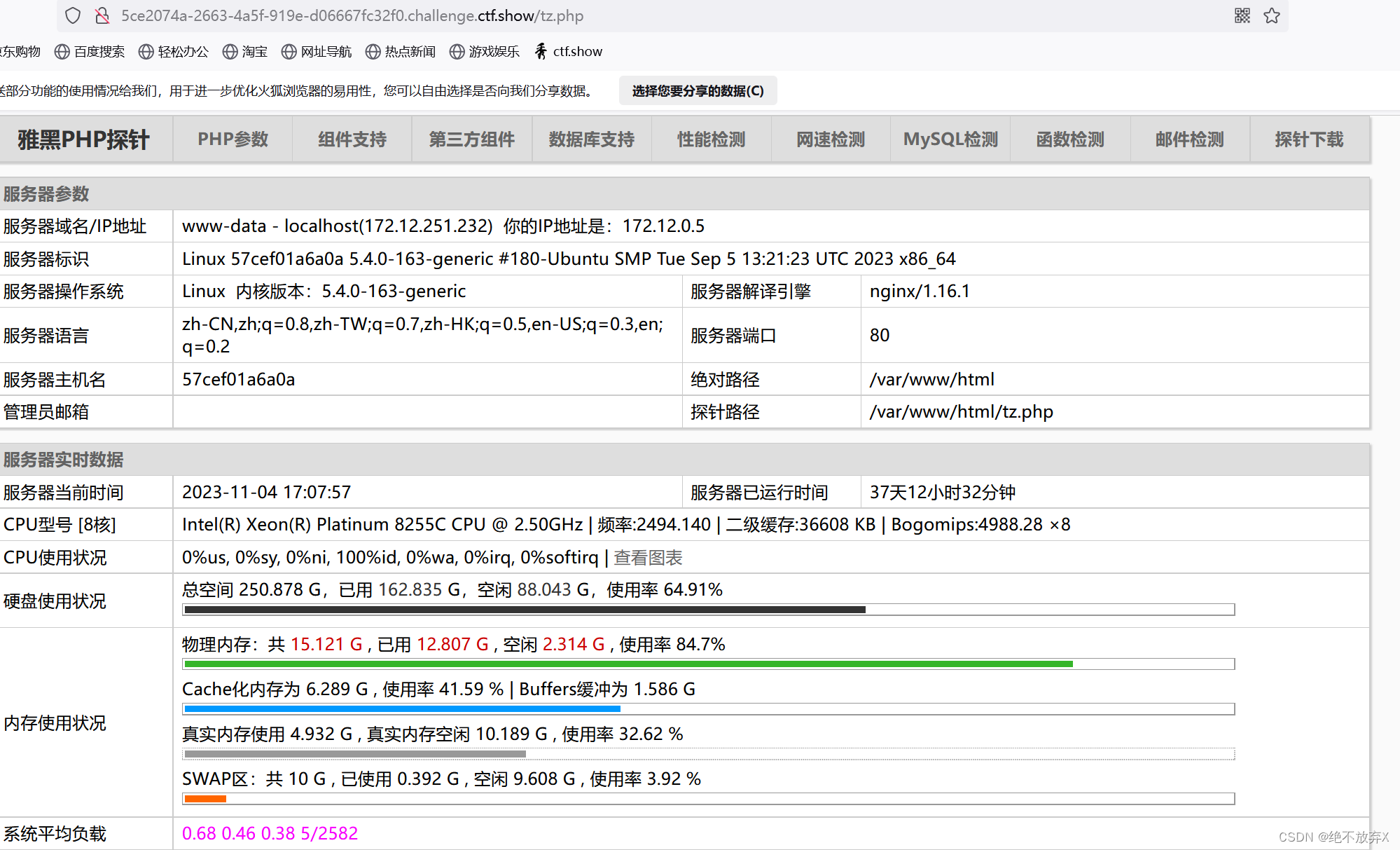

十六、第十六题关键是“探针”,肯定是php探针,访问/tz.php,

可以在phpinfo里面找一找flag。通过翻找,我们可以在Environment里面找到flag

注:PHPINFO信息泄露是指通过访问Web服务器上的PHPINFO页面获取关于PHP配置和服务器环境的敏感信息的攻击行为,PHPINFO页面是一种特殊的PHP脚本,它可以列出PHP解释器的配置信息和环境变量等详细信息,攻击者可以通过访问PHPINFO页面获取服务器的敏感信息,比如:PHP版本号、模块版本、文件路径、安装路径、操作系统版本等,这些信息可以被攻击者用于实施其他攻击行为,比如:利用已知的漏洞进行攻击或者编写定制的攻击脚本

注:PHPINFO信息泄露是指通过访问Web服务器上的PHPINFO页面获取关于PHP配置和服务器环境的敏感信息的攻击行为,PHPINFO页面是一种特殊的PHP脚本,它可以列出PHP解释器的配置信息和环境变量等详细信息,攻击者可以通过访问PHPINFO页面获取服务器的敏感信息,比如:PHP版本号、模块版本、文件路径、安装路径、操作系统版本等,这些信息可以被攻击者用于实施其他攻击行为,比如:利用已知的漏洞进行攻击或者编写定制的攻击脚本

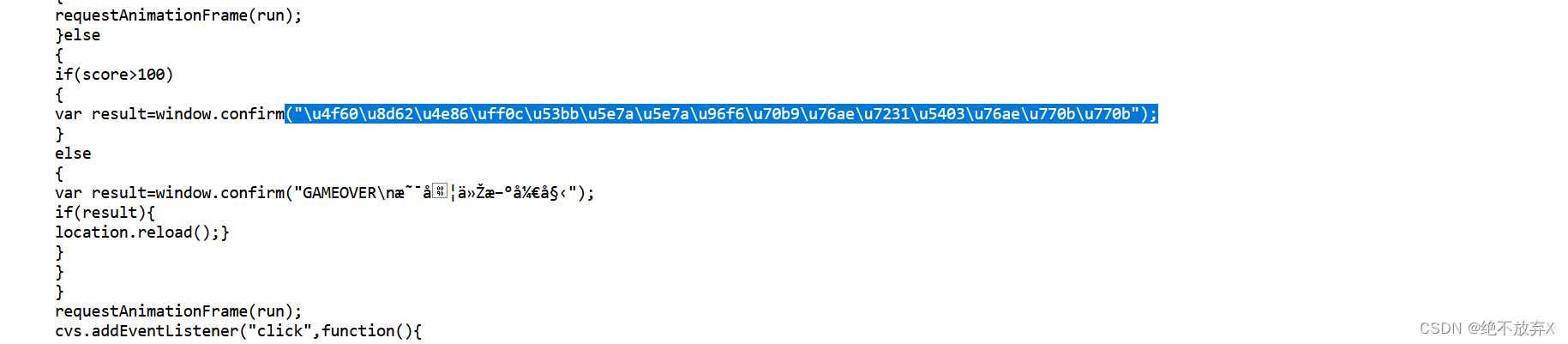

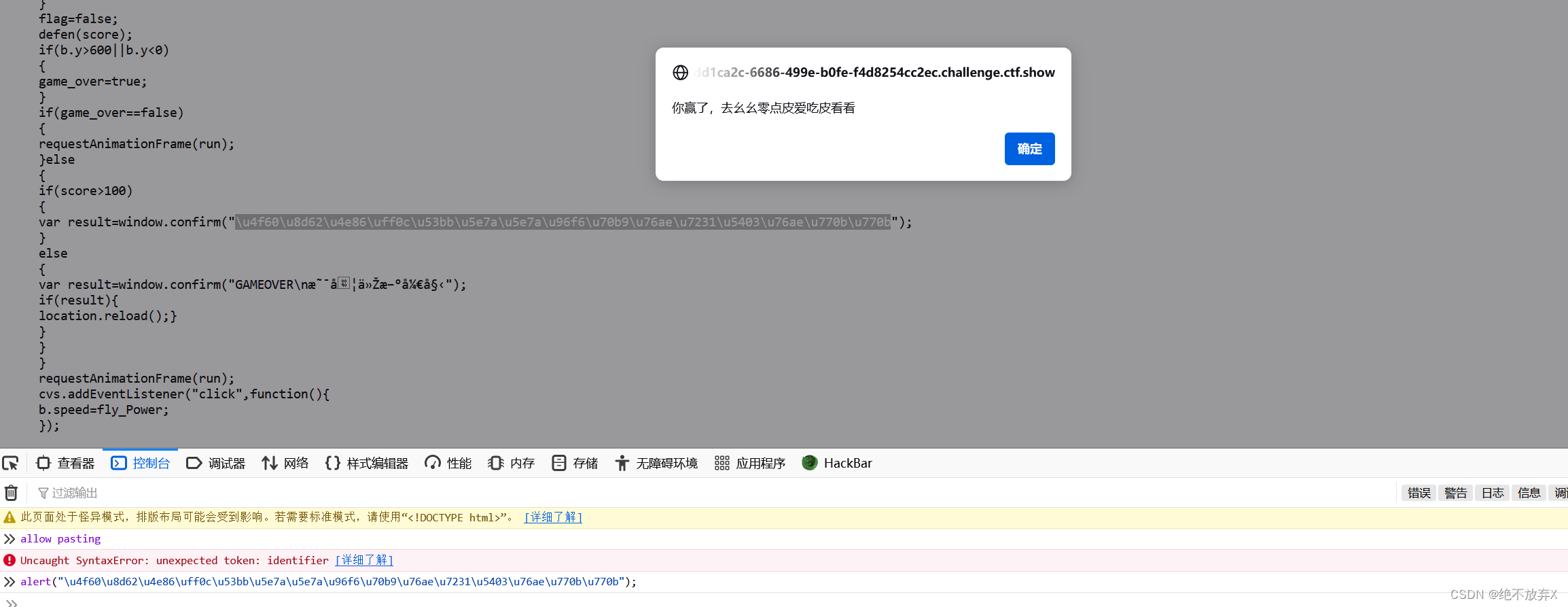

十八、查看网页源代码,看js里的代码,往下看会看到一行unicode,需要给它解码

看到它给的线索,即访问/110.php

十九、查看网页源代码,绕过前端js提交哈希,也可以用AES在线解密得到密码

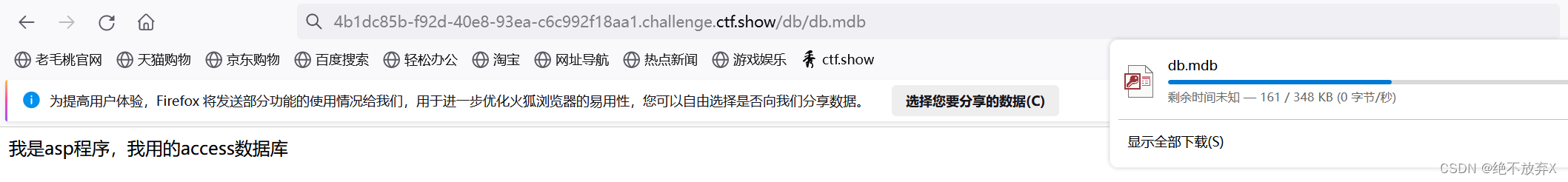

二十、asp一般在db目录下,是数据库,作为文件存储。

下载好文件后,打开数据库查看器,添加刚才下好的文件进行查看,便能找到flag

1314

1314

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?