Findomain

介绍

最快且跨平台的子域名扫描器,它支持API查询、判断域名是否解析、子域监控等,并能够将收集的信息输出为文件。

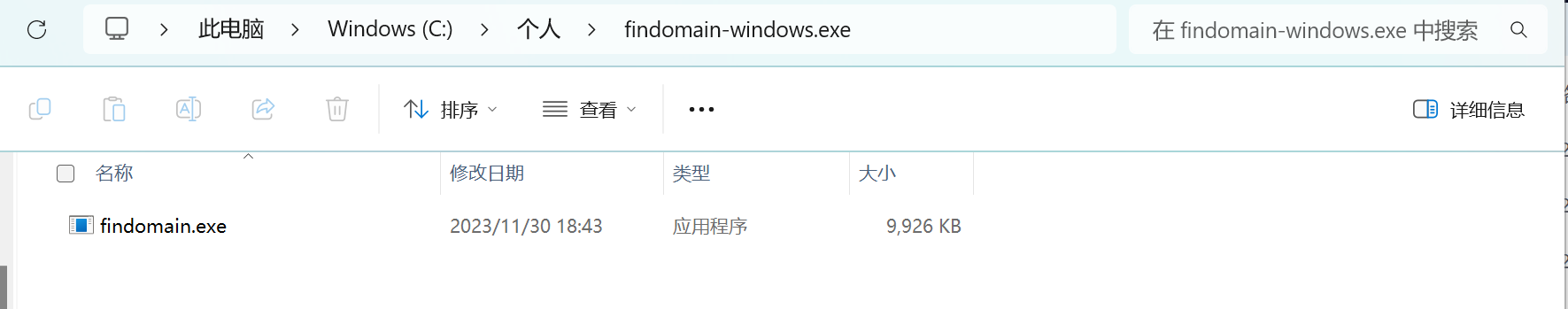

安装

下载地址:

https://github.com/Findomain/Findomain/releases/download/9.0.4/findomain-windows.exe.zip

点击链接下载解压即可

使用CMD打开使用

使用

常用参数

-t 常规域名扫描,如-t example.com

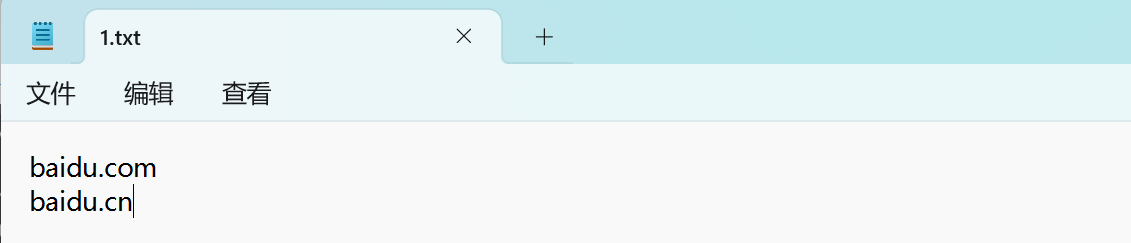

-f 批量文件扫描,如-f example.txt

-o 输出

-p 使用代理扫描,如-p 127.0.0.1:8080

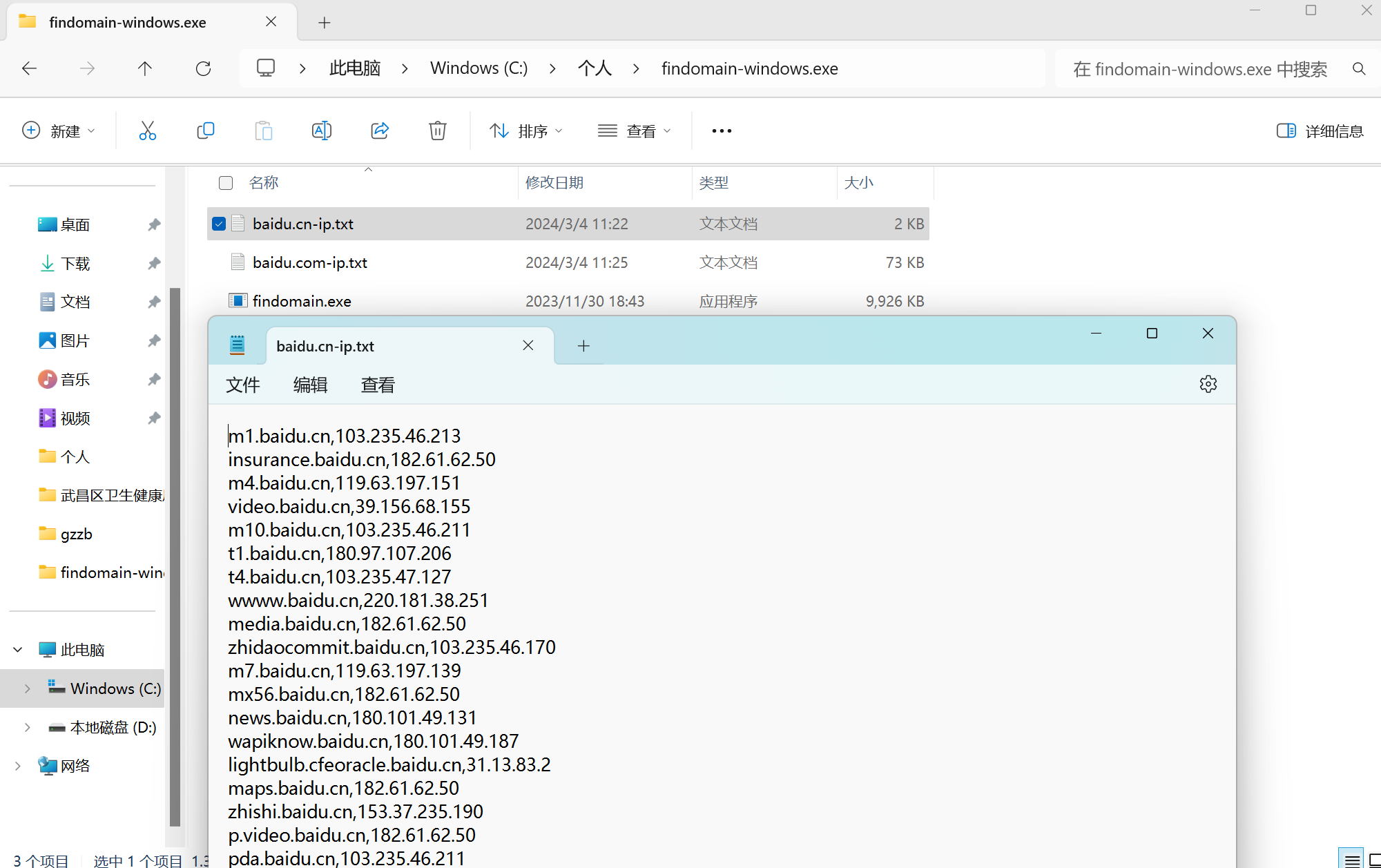

–i 解析子域名IP使用示例

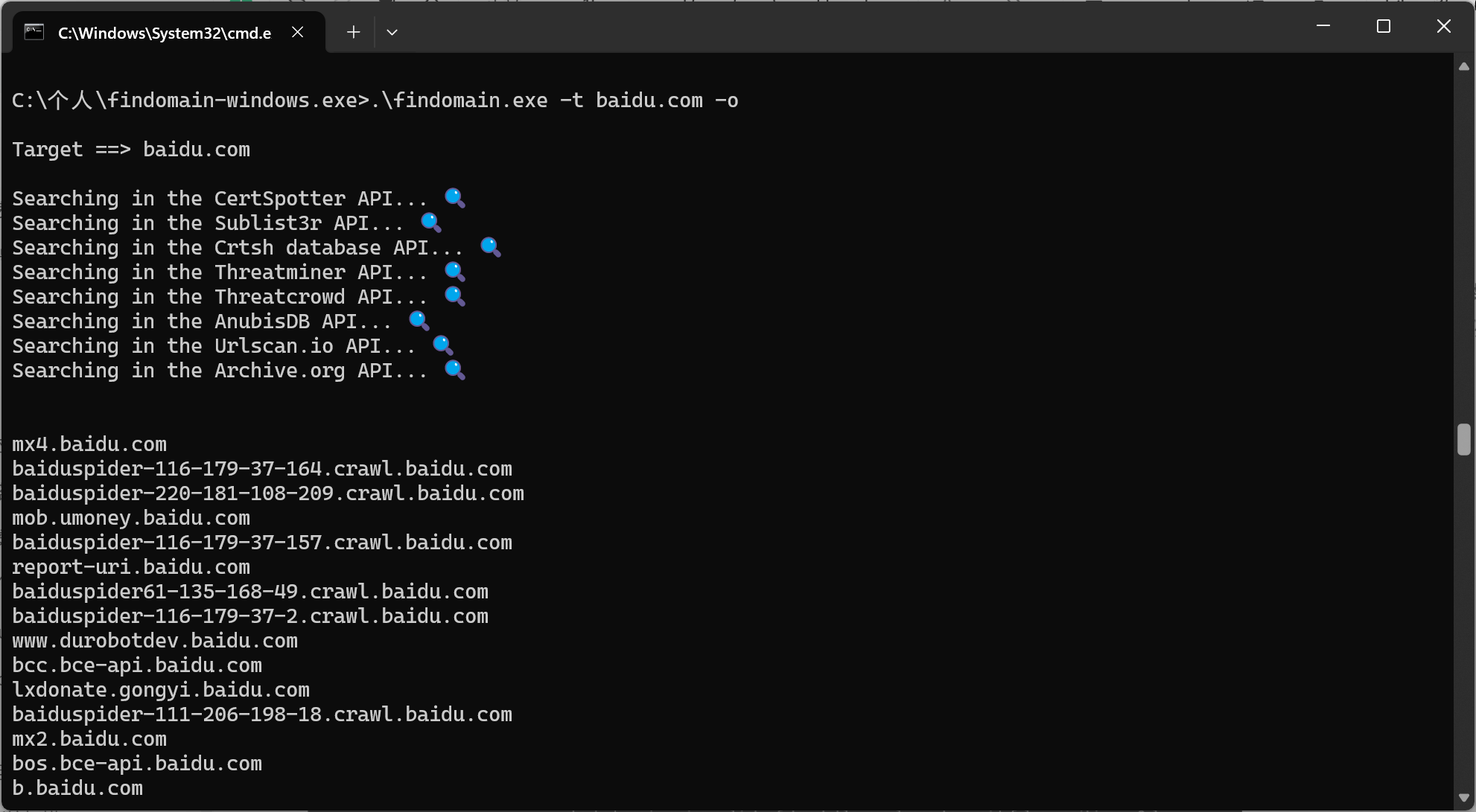

.\findomain.exe -t baidu.com -o //常规子域名扫描并将结果进行输出

.\findomain.exe -f 1.txt -i -o //批量扫描并解析子域名IP将需要扫描的根域名保存进txt中扫描即可

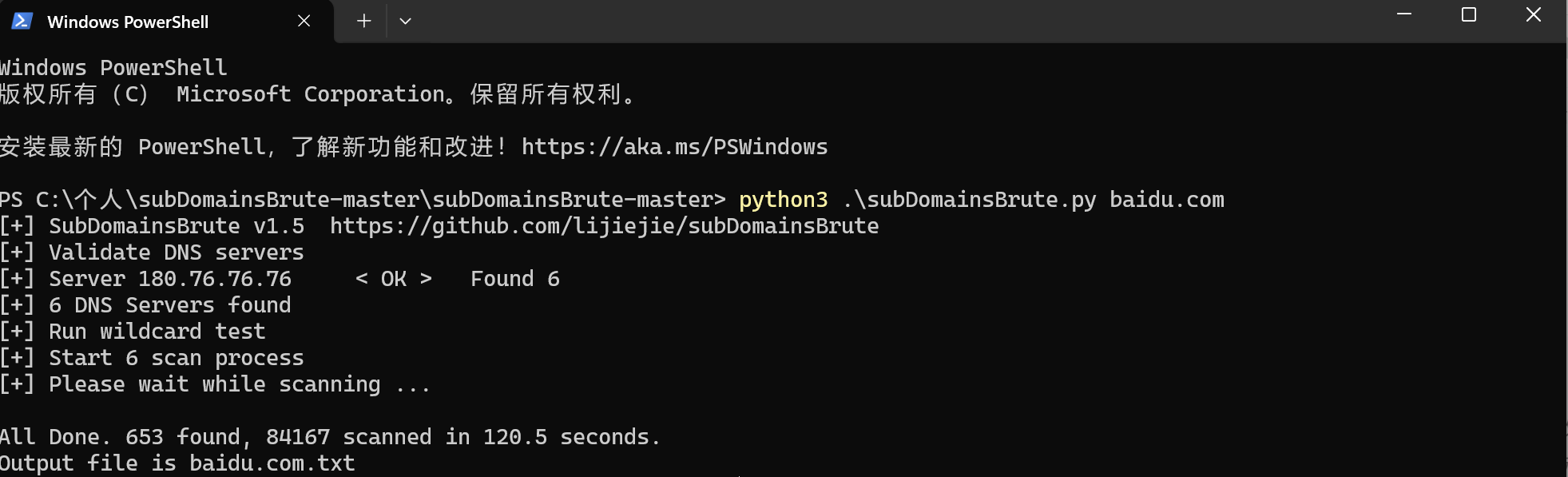

Subdomainbrute

介绍

Subdomainbrute同Findomain也是一款子域名扫描工具,它的优点是可以递归扫描子域名,字典较为丰富,可修改配置文件添加DNS服务器(在dict里面可以进行添加),还能自动去重泛解析的域名(超过2个域名指向同一IP,此后发现的相同IP域名将被丢弃)

安装

Windows

下载地址:

https://github.com/lijiejie/subDomainsBrute/archive/refs/heads/master.zip

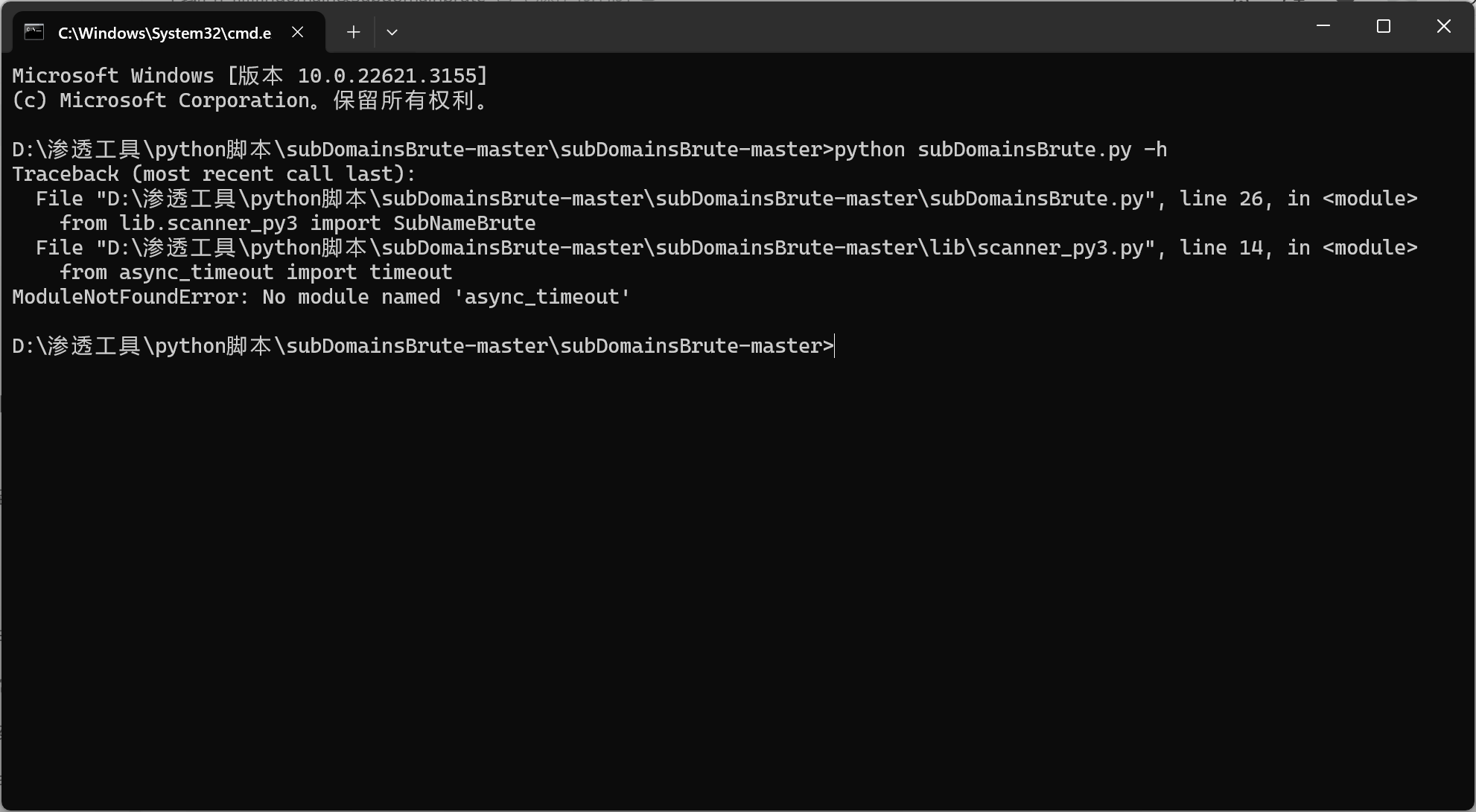

下载解压后我们使用CMD打开运行发现报错

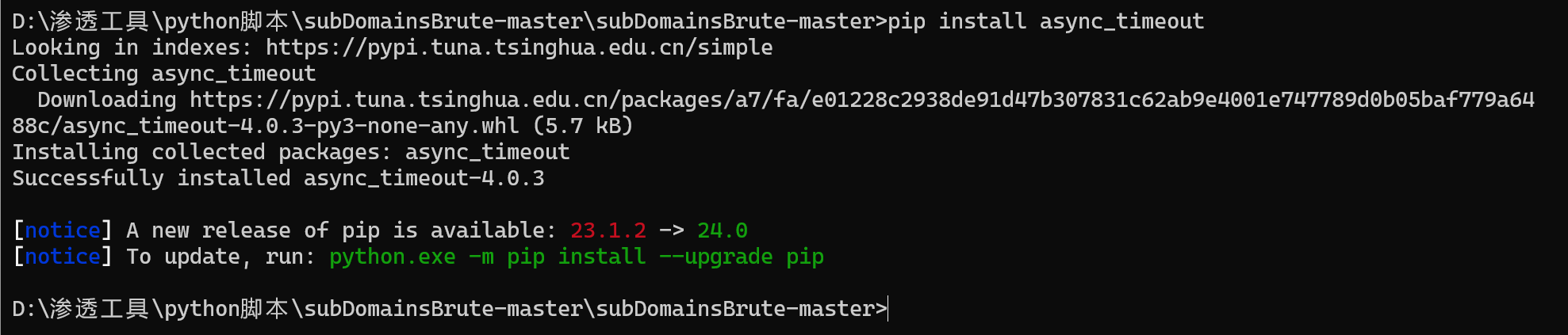

缺少依赖,使用pip进行安装

pip install async_timeout

安装完成后就可以正常使用了

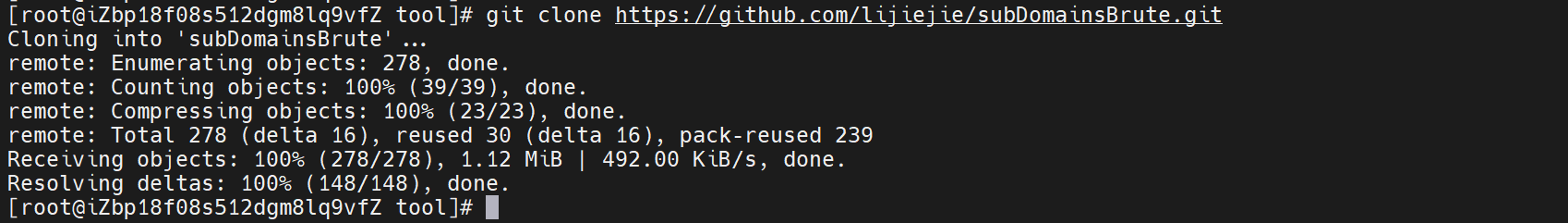

Linux

下载命令

使用

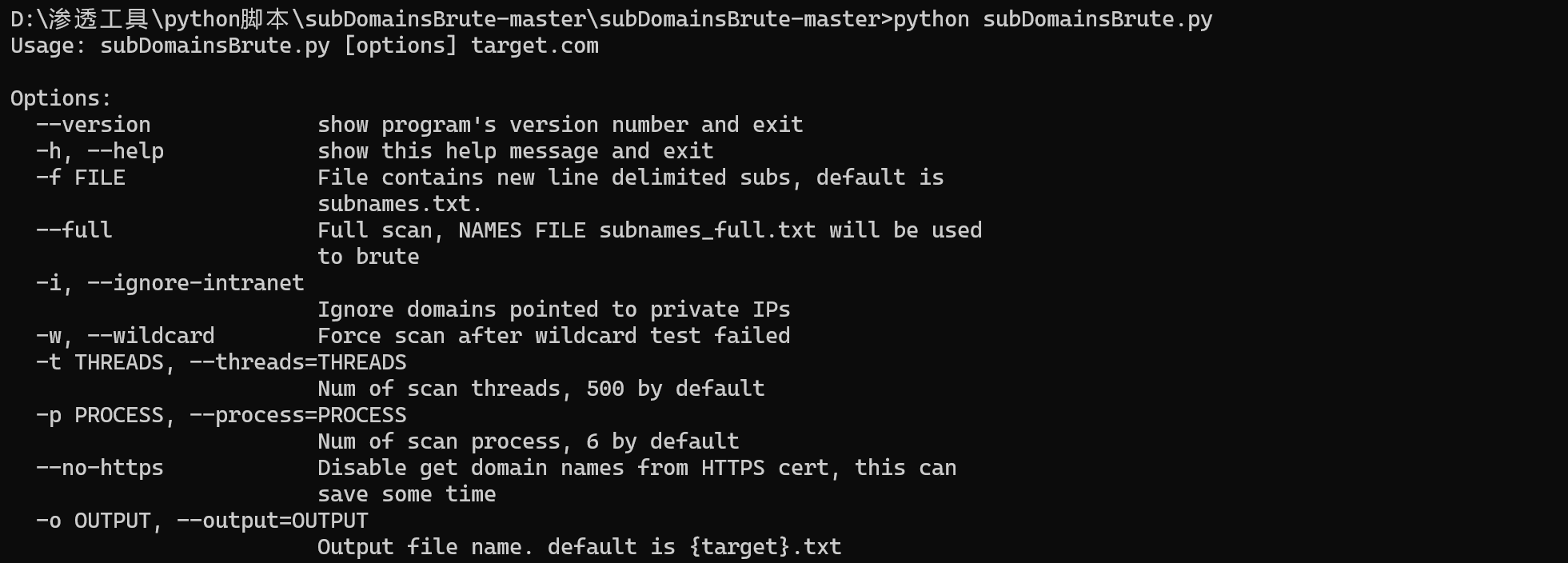

常用参数

-f //指定字典,若不指定则默认选择subnames.txt

-full //全扫描,使用subnames_full.txt

-t //选择线程,默认200

-p //选择进程数。默认6

-o //输出,如1.txt

-i //忽略IP地址使用示例

oneforall

介绍

- 支持子域爆破,该模块有常规的字典爆破,也有自定义的fuzz模式,支持批量爆破和递归爆破,自动判断泛解析并处理。

- 支持子域验证,默认开启子域验证,自动解析子域DNS,自动请求子域获取title和banner,并综合判断子域存活情况。

- 支持子域爬取,根据已有的子域,请求子域响应体以及响应体里的JS,从中再次发现新的子域。

- 支持子域置换,根据已有的子域,使用子域替换技术再次发现新的子域。

- 支持子域接管,默认开启子域接管风险检查,支持子域自动接管(目前只有Github,有待完善),支持批量检查。

- 处理功能强大,发现的子域结果支持自动去除,自动DNS解析,HTTP请求探测,自动筛选出有效子域,拓展子域的Banner信息,最终支持的导出格式有txt, csv, json。

- 速度极快,收集模块使用多线程调用,爆破模块使用massdns,DNS解析速度每秒可解析350000以上个域名,子域验证中DNS解析和HTTP请求使用异步多协程,多线程检查子域接管风险。

- 体验良好,各模块都有进度条,异步保存各模块结果。

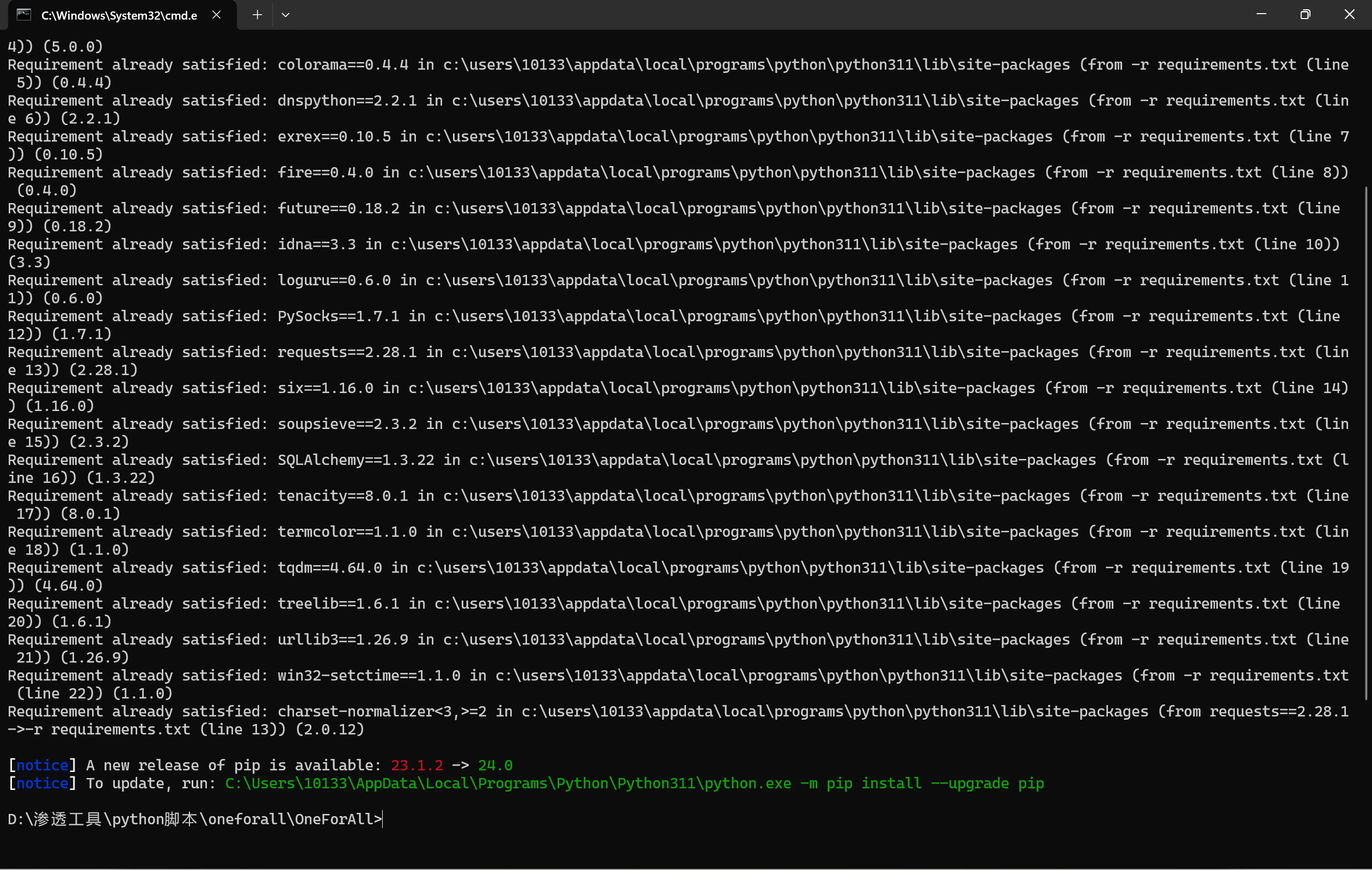

安装

Windows

下载地址:

https://github.com/shmilylty/OneForAll/archive/refs/heads/master.zip

下载后解压使用cmd打开,注意使用python3环境,使用pip安装相关依赖

pip install -r requirements.txt

Linux

git clone https://gitcode.com/shmilylty/OneForAll.git下载完成后,进入oneforall目录下载依赖

cd OneForAll/

pip3 install -r requirements.txt

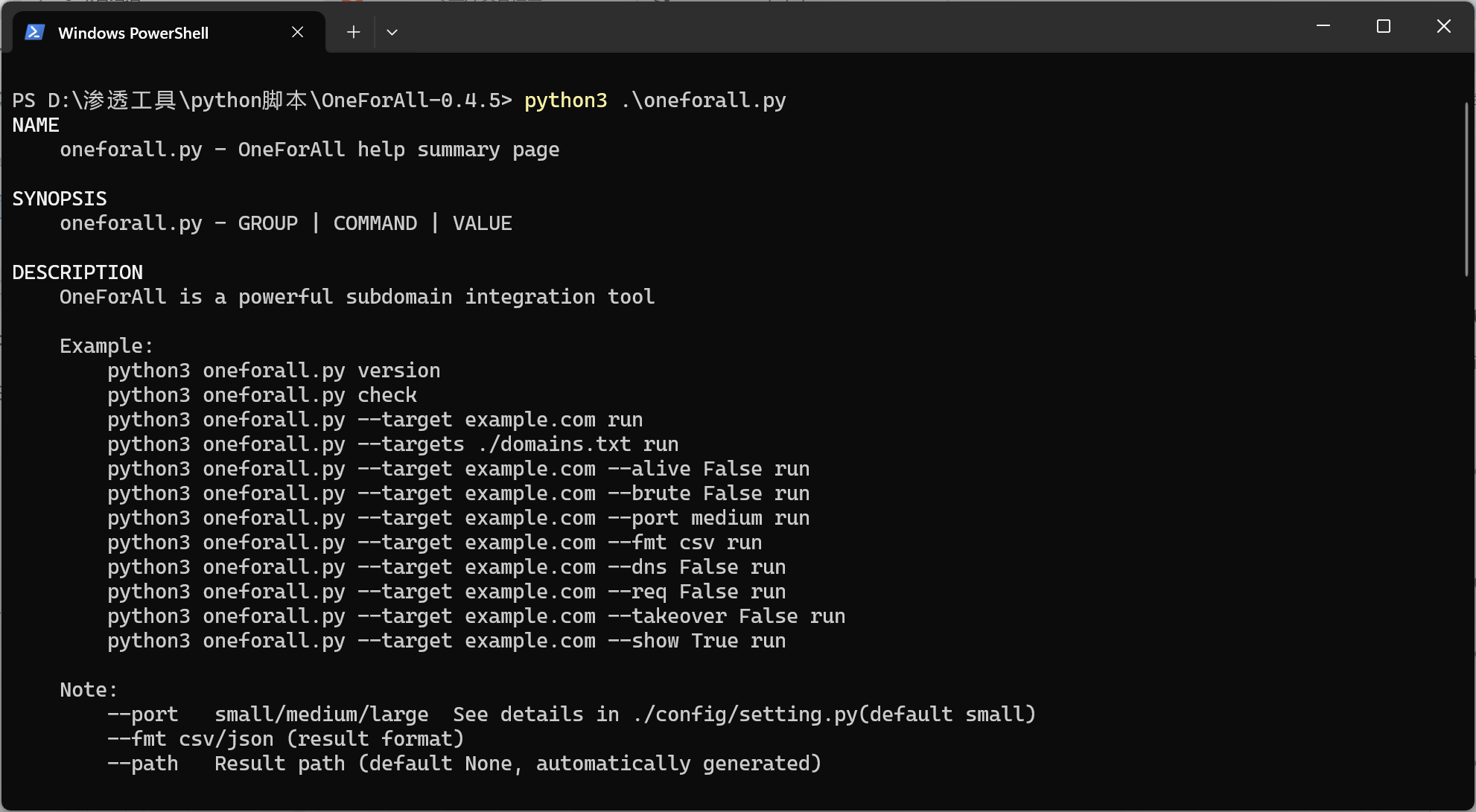

使用

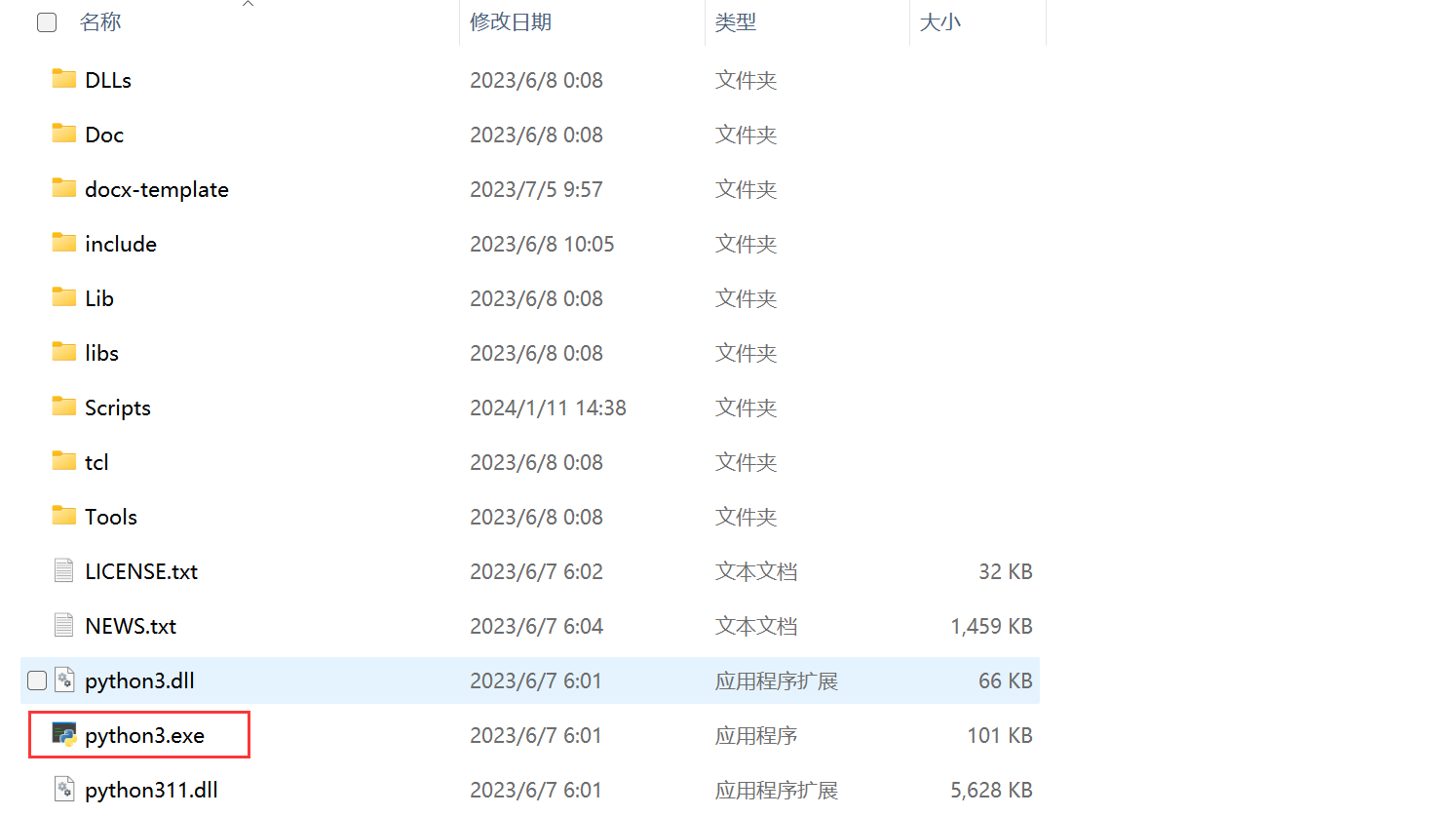

注意查看一下是否使用的python3,如果不是,请进入你的python3目录下,将python.exe改为python3.exe,使用python3来执行命令

常用参数

python3 oneforall.py --target Example Domain run //单根域名扫描

python3 oneforall.py --target ./domains.txt run //批量域名扫描

python3 oneforall.py --target example.com --brute True run //使用爆破模块

python3 oneforall.py --target Example Domain --verify False run //不验证子域名有效性,默认为true

python3 oneforall.py --target Example Domain --valid None run //不导出子域有效性

python3 oneforall.py --target example.com --port medium run //请求端口范围,默认medium

python3 oneforall.py --target example.com --format csv run //导出到csv

python3 oneforall.py --target example.com --show True run //显示导出的数据使用示例

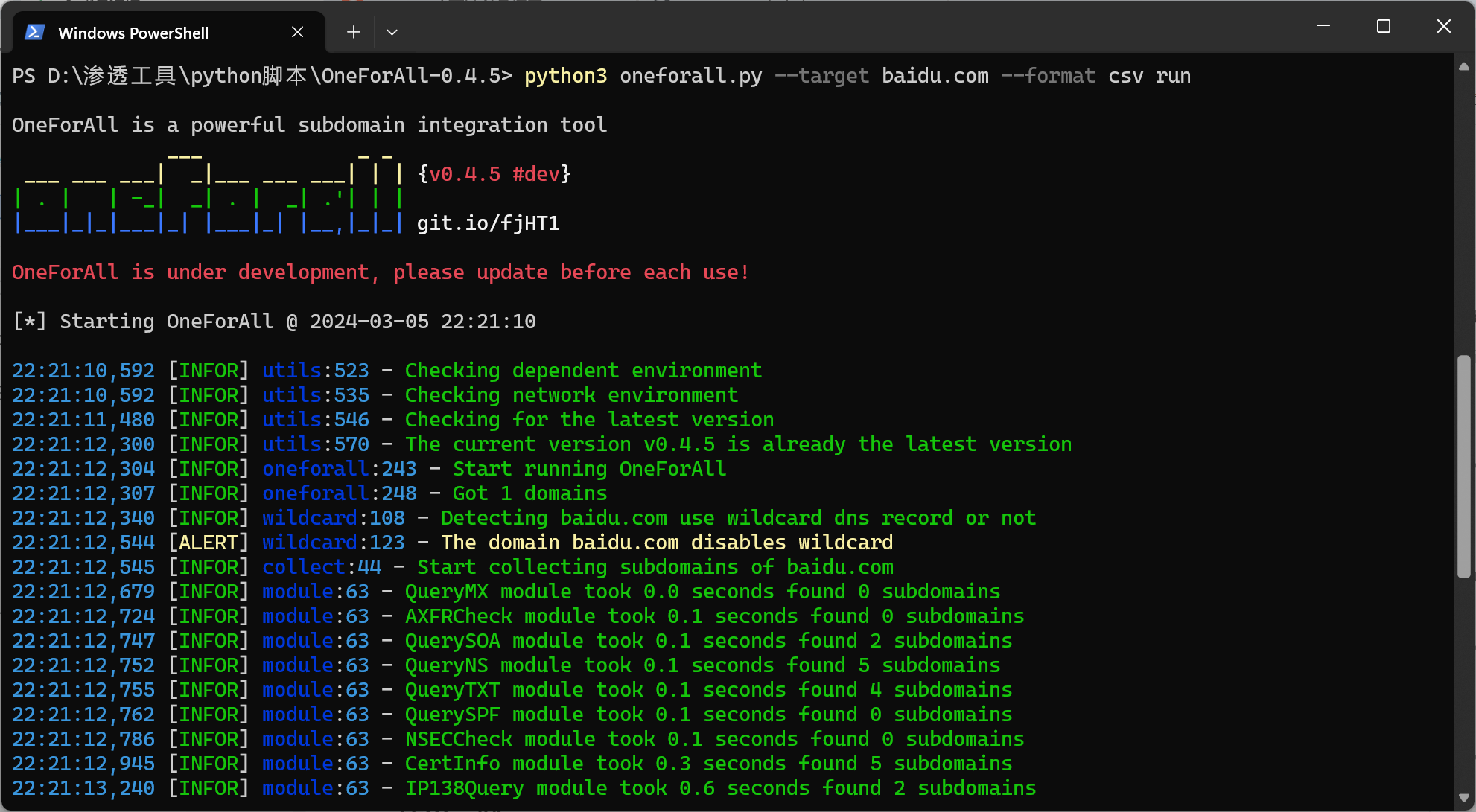

python3 oneforall.py --target baidu.com --format csv run //扫描baidu.com的子域名并csv输出

跑完后,会在oneforall的results文件夹下生成对应的CSV报表。

微信公众号二维码

扫一扫关注CatalyzeSec公众号

我们一起来从零开始学习网络安全

1608

1608

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?