一、Linux系统安全技术

入侵检测系统(Intrusion Detection Systems):特点是不阻断任何网络访问,量化、定位来自内外网络的威胁情况,主要以提供报警和事后监督为主,提供有针对性的指导措施和安全决策依据,类 似于监控系统一般采用旁路部署(默默的看着你)方式。

入侵防御系统(Intrusion Prevention System):以透明模式工作,分析数据包的内容如:溢出攻击、拒绝服务攻击、木马、蠕虫、系统漏洞等进行准确的分析判断,在判定为攻击行为后立即予以 阻断,主动而有效的保护网络的安全,一般采用在线部署方式。(必经之路)

防火墙( FireWall ):隔离功能,工作在网络或主机边缘,对进出网络或主机的数据包基于一定的规则检查,并在匹配某规则时由规则定义的行为进行处理的一组功能的组件,基本上的实现都是默 认情况下关闭所有的通过型访问,只开放允许访问的策略,会将希望外网访问的主机放在DMZ (demilitarized zone)网络中.

防水墙(Waterwall),与防火墙相对,是一种防止内部信息泄漏的安全产品。 网络、外设接口、存储介质和打印机构成信息泄漏的全部途径。防水墙针对这四种泄密途径,在事前、事 中、事后进行全面防护。其与防病毒产品、外部安全产品一起构成完整的网络安全体系。

策略是对文件后缀 .doc .txt 进程名word.exe 进行封锁加密🔐

二、防火墙的分类

2.1 按保护范围划分

-

主机防火墙:服务范围为当前一台主机

-

网络防火墙:服务范围为防火墙一侧的局域网

2.2 按实现方式划分

-

硬件防火墙:在专用硬件级别实现部分功能的防火墙;另一个部分功能基于软件实现,如:华为, 山石hillstone,天融信,启明星辰,绿盟,深信服, PaloAlto , fortinet, Cisco, Checkpoint, NetScreen(Juniper2004年40亿美元收购)等

-

软件防火墙:运行于通用硬件平台之上的防火墙的应用软件,Windows 防火墙 ISA --> Forefront

2.3 按网络协议划分

-

网络层防火墙:OSI模型下四层,又称为包过滤防火墙

-

应用层防火墙/代理服务器:proxy 代理网关,OSI模型七层

三、Linux的防火墙

3.1 什么是iptables工具

Linux系统的防火墙:IP信息包过滤系统,它实际上由两个组件 netfilter和 iptables 组成。

主要工作在网络层,针对IP数据包。体现在对包内的IP地址、端口、协议等信息的处理上。

iptables位于/sbin/iptables

用来管理防火墙规则的工具称为Linux防火墙的“用户态”

它使插入、修改和删除数据包过滤表中的规则变得容易

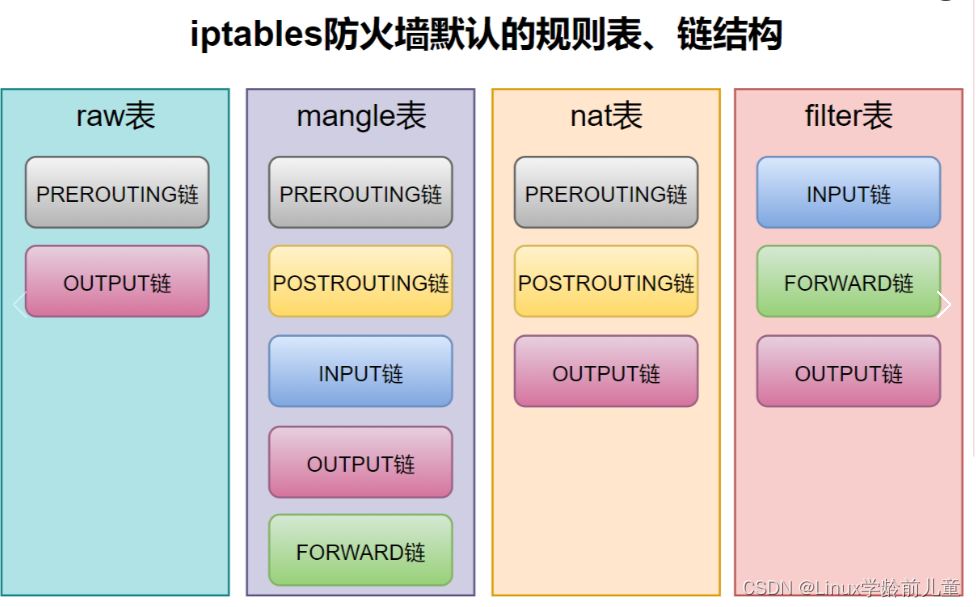

netfilter/iptables后期简称为iptables。iptables是基于内核的防火墙,其中内置了raw、mangle、 nat和filter四个规则表。

表中所有规则配置后,立即生效,不需要重启服务。

3.2 iptables防火墙默认规则表、链结构

iptables由五个表table和五个链chain以及一些规则组成:

数据包到达防火墙时,规则表之间的优先顺序: raw > mangle > nat > filter

三、iptables的四表五链

3.1四表

raw表∶ 确定是否对该数据包进行状态跟踪

mangle表∶为数据包设置标记

nat表∶ 负责网络地址转换,用来修改数据包中的源、目标IP地址或端口

filter表;负责过滤数据包, 确定是否放行该数据包(过滤)

3.2.五链

NPUT∶ 处理入站数据包,匹配目标IP为本机的数据包。

OUTPUT∶处理出站数据包,一般不在此锌上,做配置。

FORWARD∶ 处理转发数据包,匹配流经本机的数据包。

PREROUTING链∶ 在进行路由选择前处理数据包,用来修改目的地址,用来做DNAT。相当于把内网服务器的工P和端口映射到路由器的外网IP和端口上。

POSTROUTING链∶ 在进行路由选择后处理数据包,用来修改源地址,用来做SNAT。相当于内网通过路由器NAT转换功能实现内网主机通过一个公网工P地址上网

3.3 四表五链总结

规则表的作用∶容纳各种规则链

规则链的作用∶容纳各种防火墙规则

表里有链,链里有规则

3.4 规则链之间的匹配顺序

入站数据(来自外界的数据包,且目标地址是防火墙本机)∶ PREROUTING --> INPUT --> 本机的应用程序

出站数据(从防火墙本机向外部地址发送的数据包)∶ 本机的应用程序 --> OUTPUT --> POSTROUTING网络型防火墙∶

转发数据(需要经过防火墙转发的数据包)∶ PREROUTING -->

本文详细介绍了Linux系统中的安全技术,包括入侵检测系统、入侵防御系统和防火墙的区别,重点阐述了iptables防火墙的工作原理、分类、规则表与链结构,以及如何安装、管理和配置iptables规则,包括通用匹配、隐含匹配和显式匹配的方法。

本文详细介绍了Linux系统中的安全技术,包括入侵检测系统、入侵防御系统和防火墙的区别,重点阐述了iptables防火墙的工作原理、分类、规则表与链结构,以及如何安装、管理和配置iptables规则,包括通用匹配、隐含匹配和显式匹配的方法。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

574

574

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?