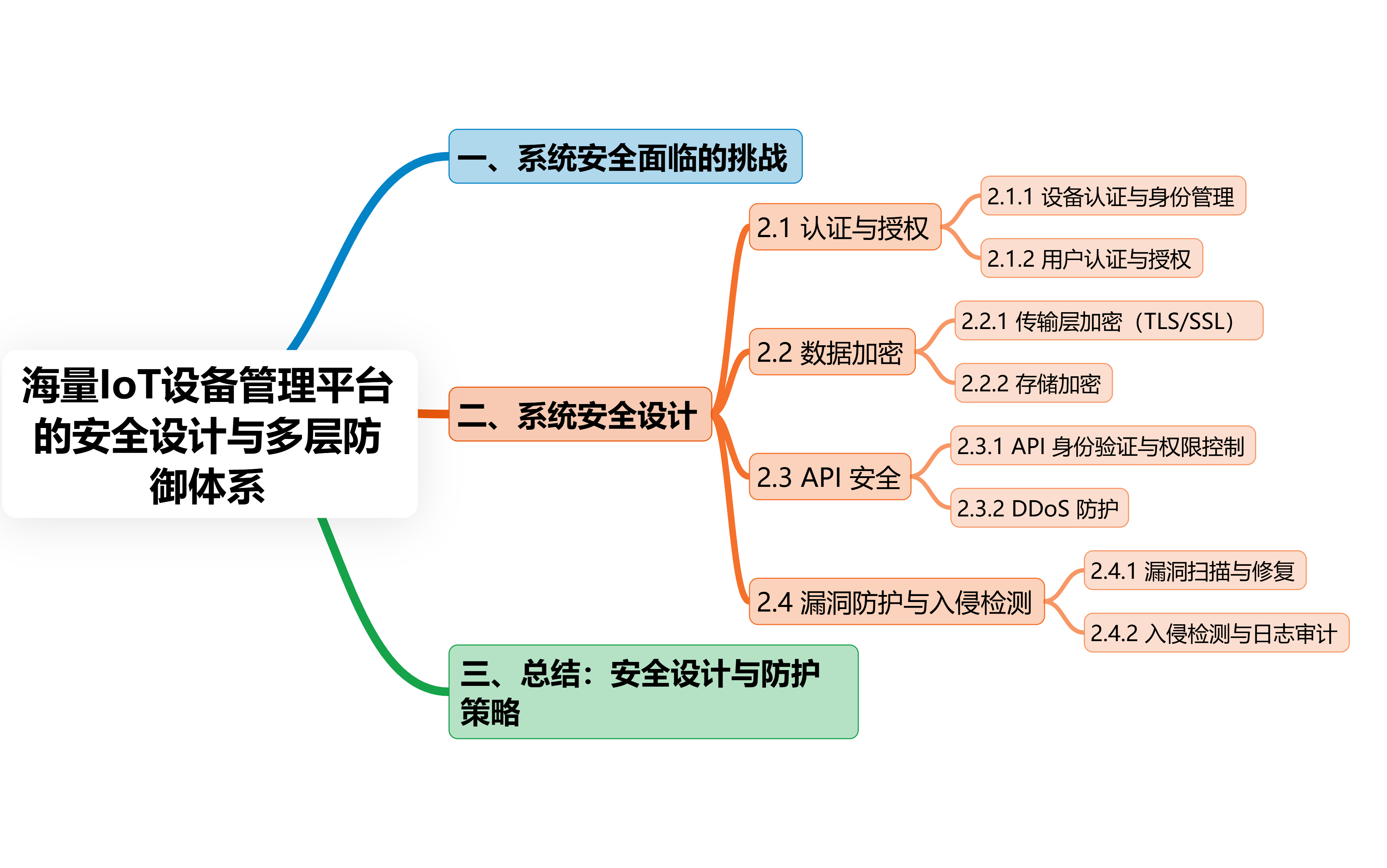

目录

大规模设备管理系统的安全设计与防护策略:在 IoT 系统 中,安全性是一个至关重要的方面。由于设备分布广泛,涉及到大量用户数据和实时操作,系统必须设计强有力的安全防护措施,确保 数据的机密性、完整性和可用性。

一、 系统安全面临的挑战

在设备管理与指令发布系统中,常见的安全挑战包括:

-

设备认证与身份管理:如何确保设备是合法接入且身份不被伪造?

-

数据传输安全:如何防止数据在传输过程中被窃取或篡改?

-

指令执行安全:如何确保指令不被恶意用户篡改或伪造?

-

恶意攻击防护:如何防止来自外部或内部的攻击(如 DDoS、SQL 注入、恶意代码等)?

二、 系统安全设计

为了确保系统的安全性,我们可以从 认证与授权、数据加密、API 安全 和 漏洞防护 等几个方面进行设计。

2.1 认证与授权

2.1.1 设备认证与身份管理

设备的认证是系统安全的基础。每一个接入系统的设备都必须确保其身份的合法性。可以通过以下几种方式来实现设备认证:

-

设备密钥对认证:每个设备在接入时,都需要通过 私钥/公钥对 来完成身份认证,防止非法设备接入。

-

OAuth 2.0 与 OpenID Connect:在需要与第三方系统集成时,可以使用 OAuth 2.0 协议进行设备和用户的认证。通过授权码流程,确保用户身份的合法性。

-

数字证书:通过 数字证书 实现设备与系统之间的 双向认证,确保设备与服务端的通信安全。

示例:设备认证流程

-

设备生成密钥对:每个设备在第一次接入时生成 公钥和私钥。

-

设备向认证服务器发送注册请求:通过公钥对请求进行签名,防止数据伪造。

-

认证服务器验证设备身份:使用公钥验证签名,确认设备的身份。

-

返回认证令牌:设备通过认证后,获得一个有效期内的 访问令牌,用于后续操作。

2.1.2 用户认证与授权

对于用户的认证与授权,我们可以采用以下方式:

-

JWT(JSON Web Token)认证:用户登录后生成 JWT token,用户每次请求时带上 Token,后台验证用户身份。

-

RBAC(基于角色的访问控制):根据用户角色来控制权限,确保用户只能访问其授权的资源。

-

OAuth 2.0:在多服务环境下,使用 OAuth 2.0 进行权限授权。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

819

819

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?