Kubernetes Api Server未授权访问漏洞

Kubernetes 的服务在正常启动后会开启两个端口:Localhost Port(默认8080)Secure Port(默认6443)。这两个端口都是提供 Api Server 服务的,一个可以直接通过Web 访问,另一个可以通过 kubectl 客户端进行调用。如果运维人员没有合理的配置验证和权限,那么攻击者就可以通过这两个接口去获取容器的权限。

-----

漏洞复现

步骤一:使用以下Fofa语法搜索Kubernetes产品.

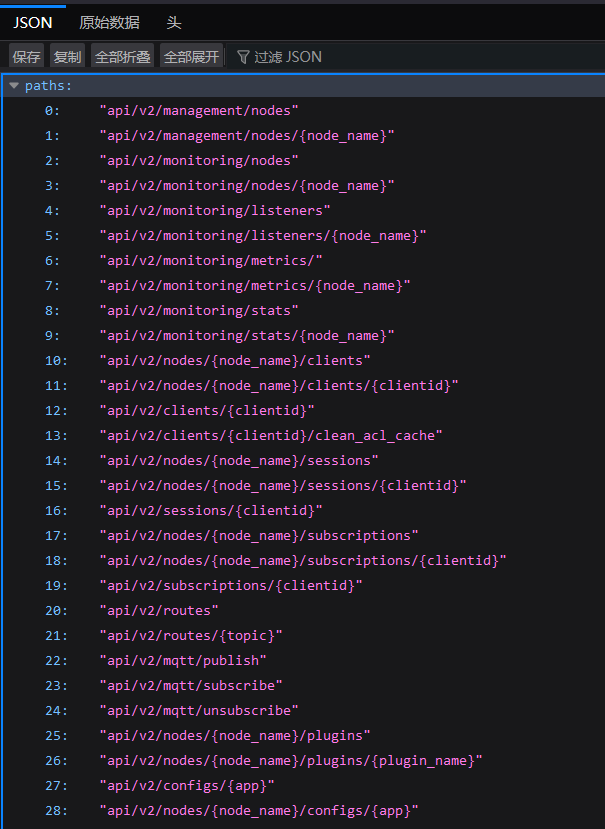

port="8080" && app="Kubernetes"步骤二:在打开的网页中直接访问 8080 端口会返回可用的 API列表...

-----

漏洞修复

1.进行授权认证

2.使用Service Account令牌

3.置防火墙策略

--------------------------------

Hadoop未授权访问漏洞

Hadoop是一个由Apache基金会所开发的分布式系统基础架构,由于服务器直接在开放了Hadoop 机器 HDFS 的 50070 web 端口及部分默认服务端口,黑客可以通过命令行操作多个目录下的数据,如进行删除,下载,目录浏览甚至命令执行等操作,产生极大的危害。

-----

漏洞复现

步骤一:使用以下FOFA语法进行Hadoop产品的搜索..

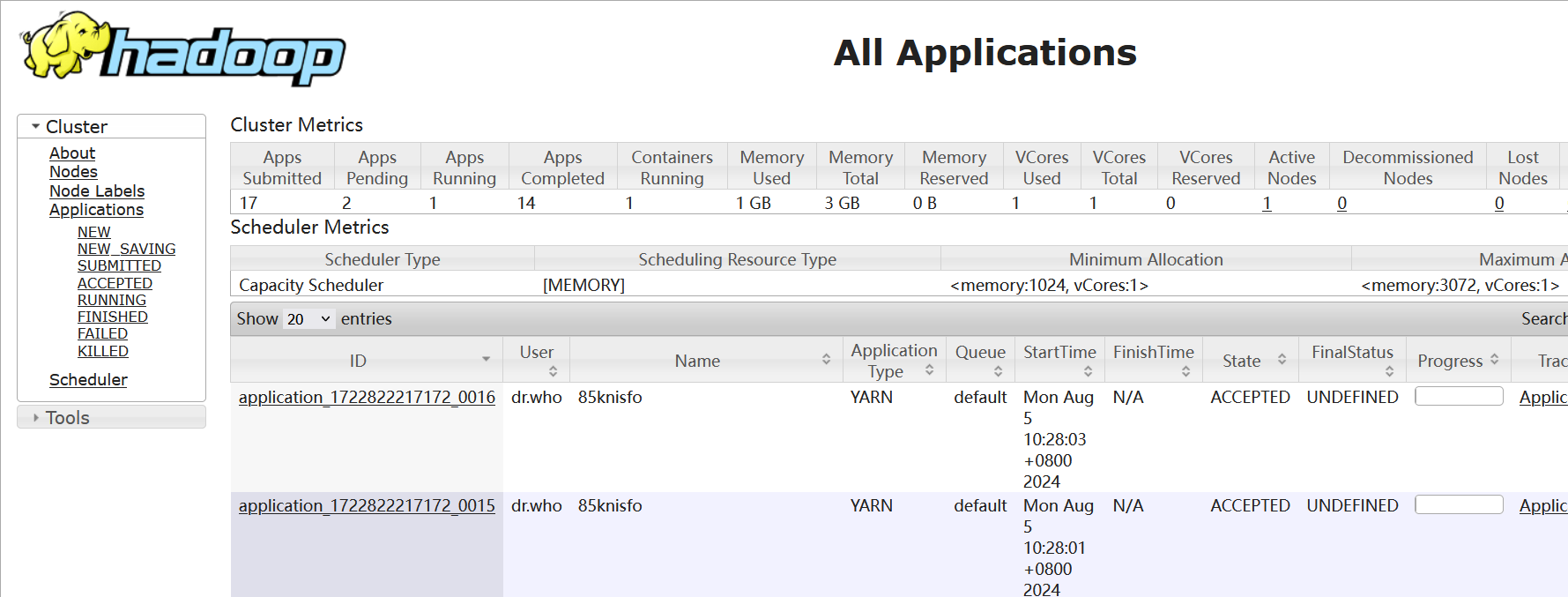

port="8088" && app="Hadoop"步骤二:开启页面直接访问不经过用户密码验证,

-----

漏洞修复

1.如无必要,关闭 Hadoop Web 管理页面。

2.开启身份验证,防止未经授权用户访问。

3.设置“安全组”访问控制策略,将 Hadoop 默认开放的多个端口对公网全部禁止或限制可信任的 IP地址才能访问包括 50070 以及 WebUl 等相关端口。

---------------------------------------

ActiveMQ未授权访问漏洞

ActiveMQ是一款流行的开源消息服务器。默认情况下,ActiveMQ服务是没有配置安全参恶意人员可以利用默认配置弱点发动远程命令执行攻击,获取服务器权限,从而导致数据泄露

-----

漏洞复现

步骤一:使用以下Fofa语法搜索产品....

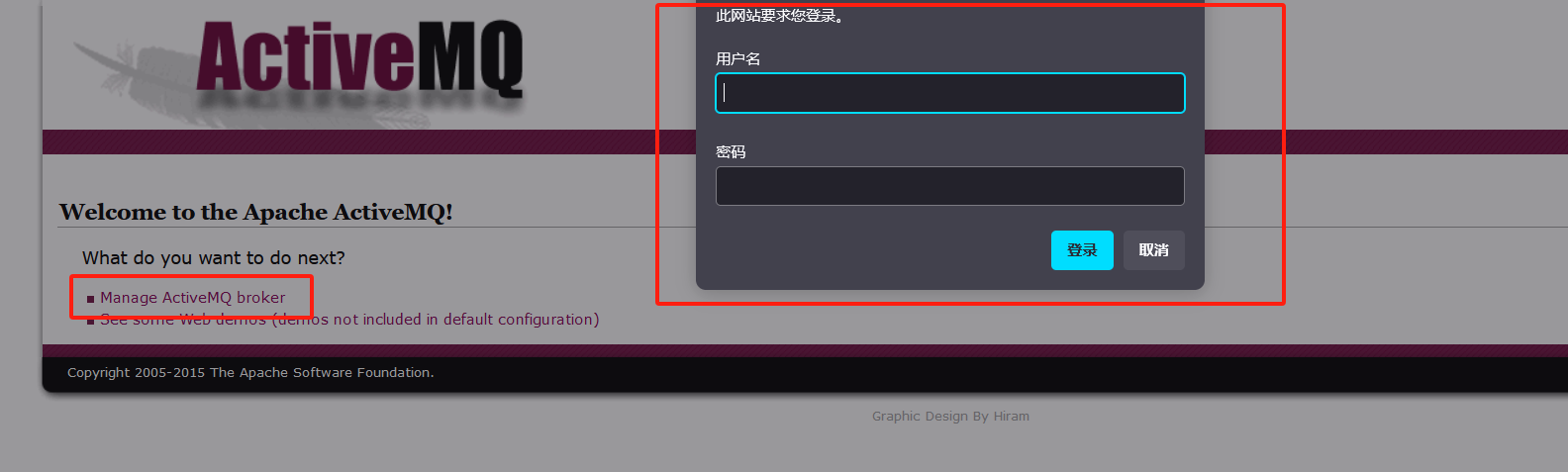

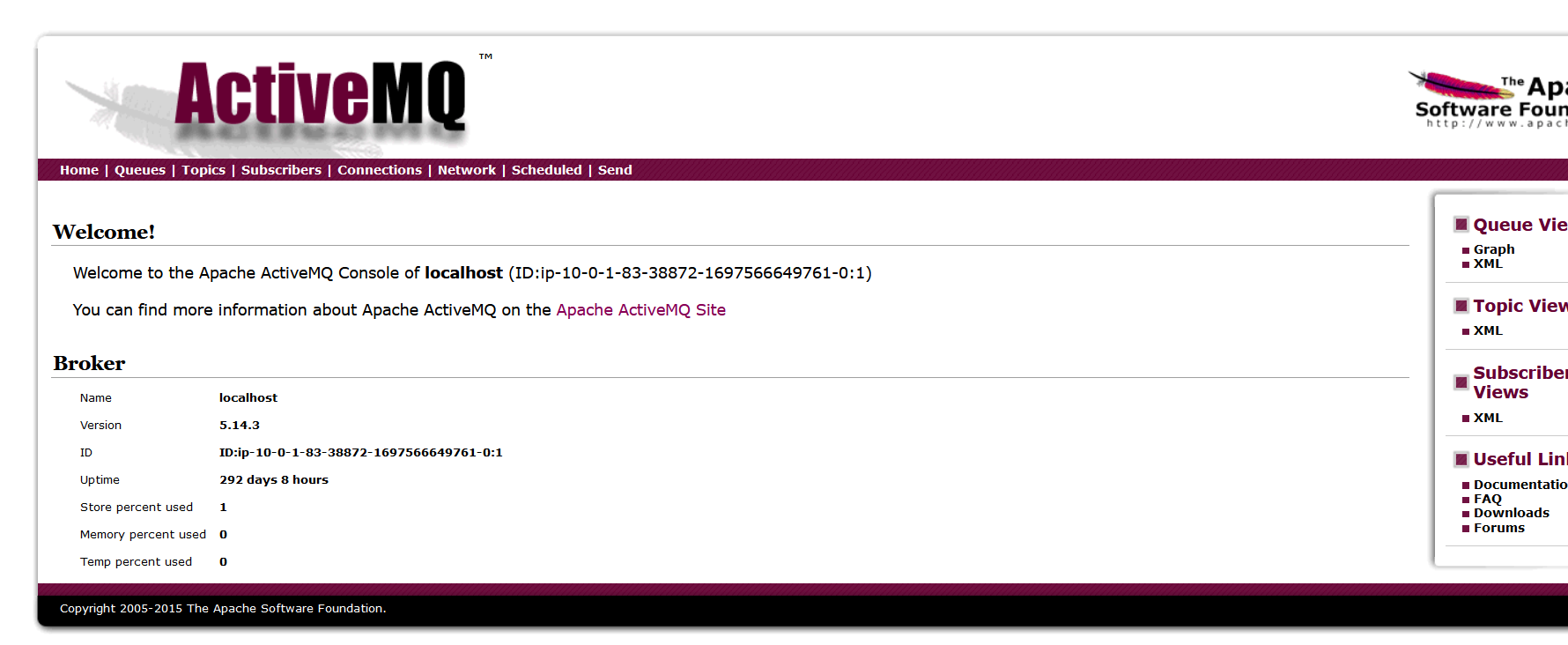

body="ActiveMQ" && port="8161"步骤二:ActiveMQ默认使用8161端口,默认用户名和密码是 admin/admin ,在打开的页面输入.

-----

漏洞修复

1.ActiveMQ的安全配置分为控制台安全配置和后台安全配置。控制台安全配置是指用户通过浏览器登录ActiveMQ管理界面,对ActiveMQ进行管理的一个安全配置;主要是添加用户和密码。后台安全配置是指程序通过ActiveMQ发送消息的一个安全配置。

2.ActiveMQ后台安全配置。配置置连接ActiveMQ的用户名和密码,如果不设置ActiveMQ安全机制,任何知道ActiveMQ服务的IP、端口和消息地址的人,都可以接受和发送消息。

440

440

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?