实验环境

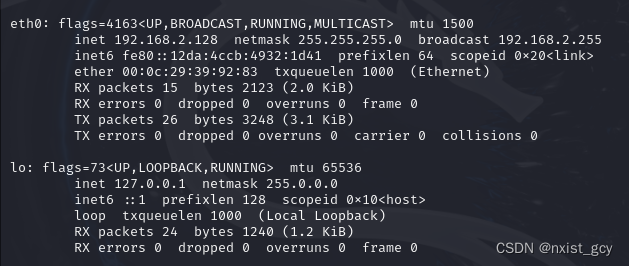

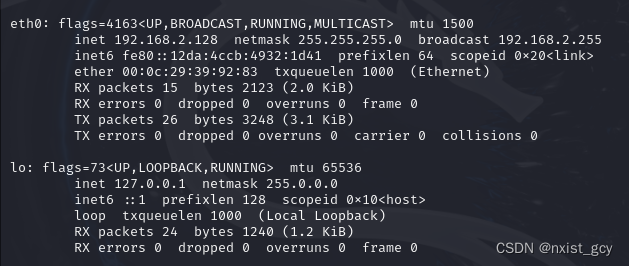

Kali 攻击机ip地址:192.168.2.128

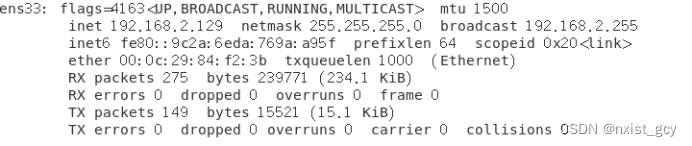

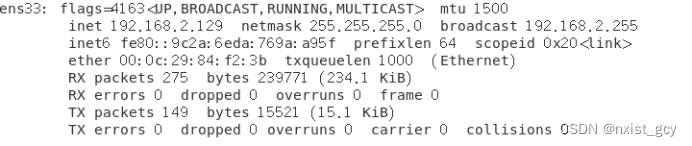

Centos7 受害机ip地址:192.168.2.129

环境配置

kali

centos客户机

攻击手法开始

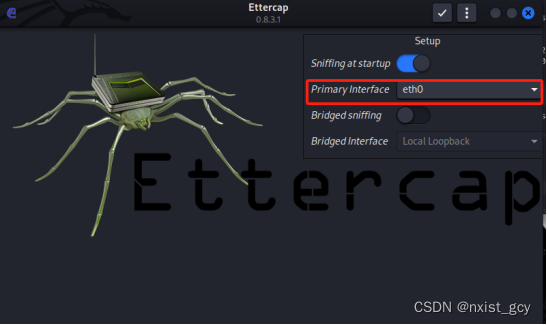

Ettercap的使用

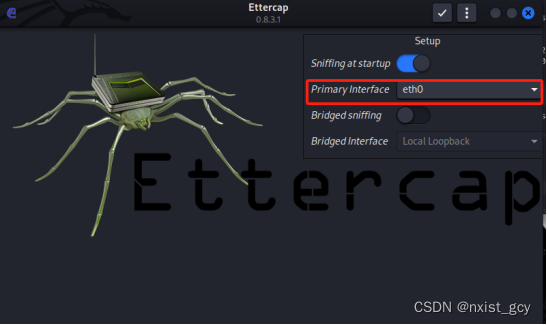

选择网卡,确认进入应用界面。

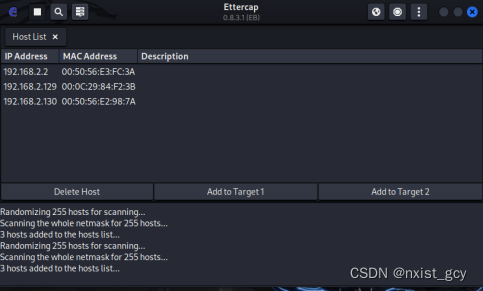

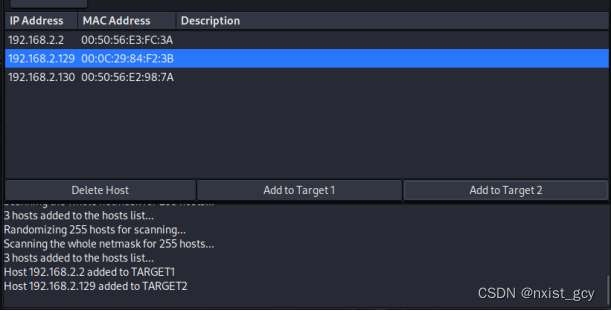

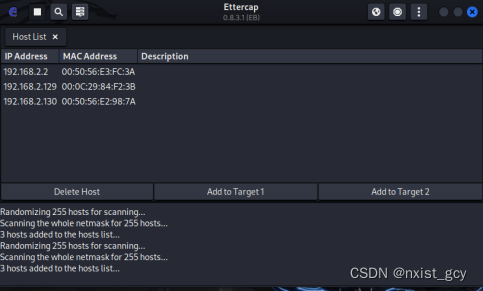

之后点击Scan for hosts扫描主机,再点击Hosts List列出扫描结果

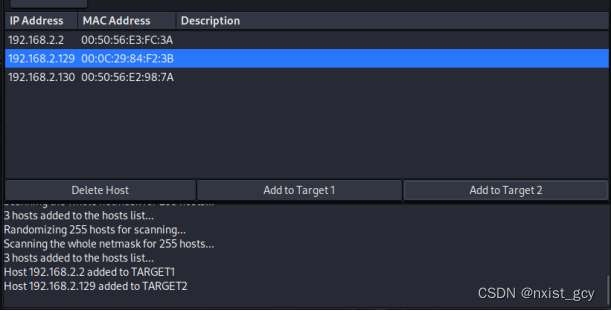

分别将网关和linux虚拟机添加为Target1和Target2

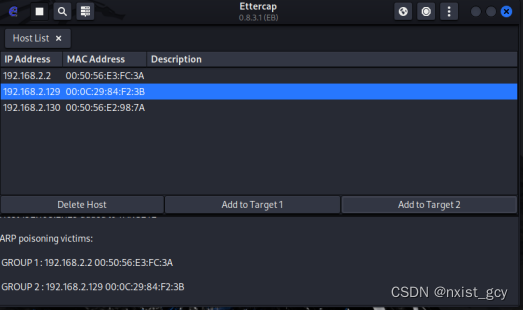

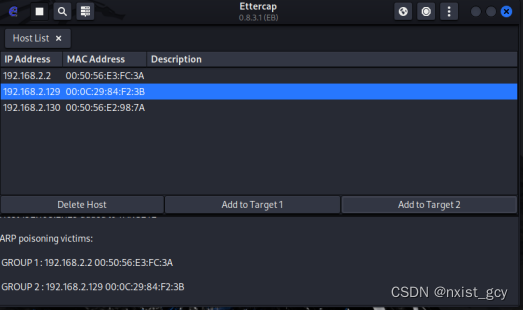

选择ARP poisoning。

启动wireshark抓吧分析

Kali 攻击机ip地址:192.168.2.128

Centos7 受害机ip地址:192.168.2.129

kali

centos客户机

选择网卡,确认进入应用界面。

之后点击Scan for hosts扫描主机,再点击Hosts List列出扫描结果

分别将网关和linux虚拟机添加为Target1和Target2

选择ARP poisoning。

启动wireshark抓吧分析

3414

3414

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?