0x00 工具准备

1.apktool

2.netbeans或者Intelij(android studio) ;这里使用netbeans作为例子

3.ddms

4.apk签名工具

0x01 具体流程

1.用apktool以调试模式反编译你需要进行逆向调试的xxxx.apk

- java -jar apktool_2.0.2.jar d -d -o out xxxx.apk

2.将out目录以“基于现有源代码的java项目”导入到Netbeans中,并选择out/smali目录作为源码目录如下图:

3.用apktool以调试模式对out目录进行重打包,重打包后的xxxx.apk生成在out/dist目录下

- java -jar apktool_2.0.2.jar b -d out

- keytool -genkey -alias parker_android.keystore -keyalg RSA -validity 30000 -keystore parker_android.keystore

- jarsigner -verbose -keystore parker_android.keystore -signedjar xxxx_signed.apk xxxx.apk parker_android.keystore

- adb install xxxx_signed.apk

- adb shell am start -D -n 包名/主activity类名

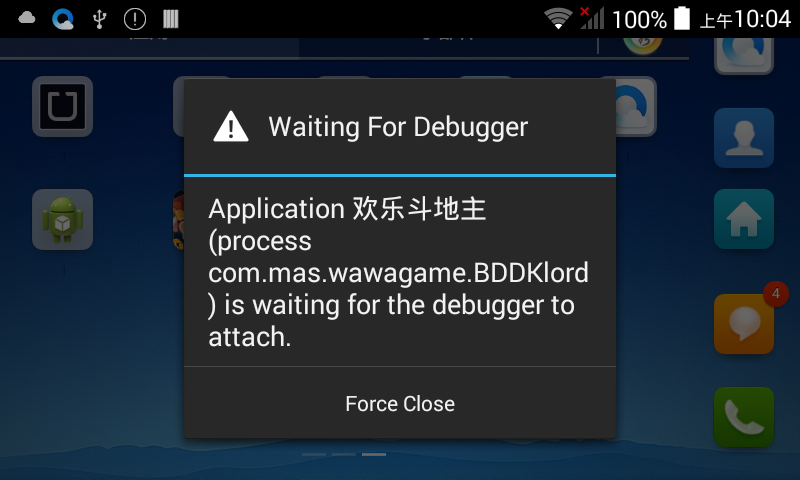

此时被调试程序会停在最开始处,等待调试器的连接,如下图所示:

7.在netbeans中在你需要逆向的关键函数设置断点

8.通过ddms查看相应进程的调试端口号

可以知道这里端口号为8700

9.将netbeans连接到该端口

点击"确定"后,程序就会断在你设置断点的地方,接下来你就可以愉快的玩耍了.

还可以参见:Smalidea无源码调试 android 应用

原文地址: http://blog.csdn.net/autohacker/article/details/49401215

1210

1210

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?