Docker网络

1 Docke网络概述和实验环境

1. 1 网络基础回顾

- 网络分层

- IP地址和路由

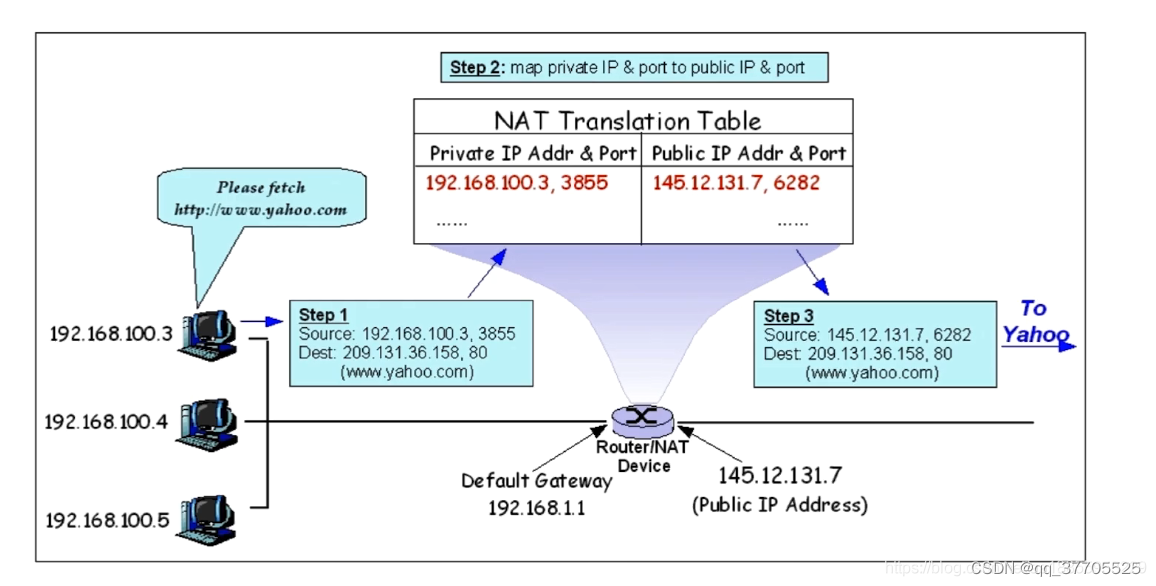

- PublicIP :互联网上的唯一标识,可以访问internet

- Private IP :不可在互联网上使用,仅供机构内部使用

1.A类10.0.0.0–10.255.255.255 (10.0.0.0/8)

2.B类172.16.0.0–172.31.255.255 (172.16.0.0/12)

3.C类192.168.0.0–192.168.255.255 (192.168.0.0/16) - 当数据包进入路由器中,会自动做NAT的转换

1.2 网络工具Ping和telnet

- Ping(ICMP) : 验证IP的可达性。例子: ping 192.168.205.10

- telnet: 验证服务的可用性。 例子:telnet 10.75. 44.10 80 (地址加端口)

- 如果ping可以ping通,telnet不可用。大部分情况下是防火墙的问题。

- 介绍一款抓包工具。Wireshark(可以用来学习网络)

2 docker网络介绍

2.1 容器相互访问和访问外部网络基本原理

- 显示docker的网络: docker network ls 。网络类型如下

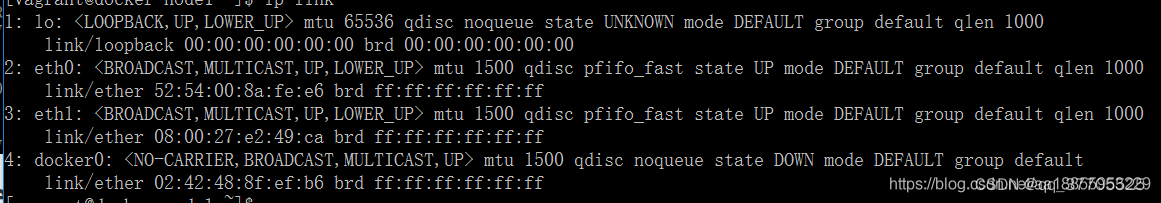

- 看图,默认有一个docker的地址的(应该是安装docker后就有的)

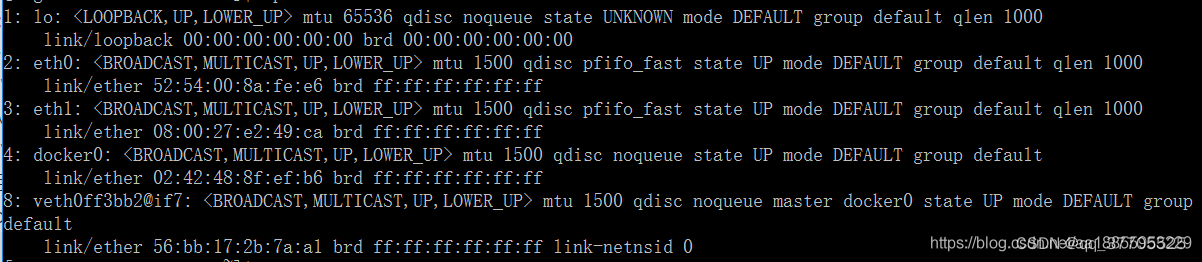

- 创建一个后台运行的容器(发现多了一对veth peer接口,可以想象成一根网线):docker run -d --name test1 busybox /bin/sh -c “while true; do sleep 3600; done”

- docker network ls 然后执行 docker network inspect c3e953d38d05 (bridge的网络id),可以观察到Cotainer字段中有一个容器的IP

- sudo docker exec test1 ip a 可以看到一个veth。这个veth其实就是上图中一对中的一个端口,用来连接docker0的namespace和容器的namespace。

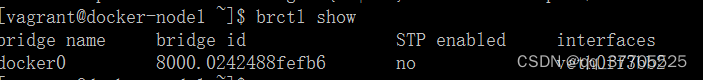

- 使用命令: brctl show 可以看到docker0的通过了接口veth 安装工具, sudo yum install -y bridge-utils。

2.2 容器相互 --link

- sudo docker run -d --name test2 --link test1 busybox /bin/sh -c “while true; do sleep 3600; done”

- 上述命令创建一个test2 容器 link 到 test1上。(实际使用中,它不会经常使用因为下面一节)

- 进入test2. docker exec -it test2 /bin/sh

- ping test1的IP 或者 直接 ping test1(名称)。 都可以ping 通。

- 这样做的好处是:如果test1中有个数据库服务,我们直接 test:3306 就可以访问我们的数据库服务啦。

- 这里需要注意 –link是有方向的。如果你在test1中 直接ping test2 没戏ping不通

2.3 指定NETWORK

- 我们创建容器默认把网络接到 bridge上。当然我们可以选择NETWORK, 我们同样可以创建自己的NETWORK

- 创建一个自己的NETWORK :docker network create mybridge

- 创建容器时指定自己创下的NETWORK。 docker run -d --name test3 --network mybridge busybox /bin/sh -c “while true; do sleep 3600; done”

- 已经存在的容器 连接自己创建的NETWORK。docker network connect mybridge test2

- 注意: 自己创建的NETWORK, 连接它的容器默认是相互–link的。

# 创建一个自己的NETWORK

docker network create mybridge创建一个自己的NETWORK

docker network create mybridge

# 查看NETWORK

docker network ls

brctl show

# 创建容器时指定自己创下的NETWORK

sudo docker run -d --name test3 --network mybridge busybox /bin/sh -c "while true; do sleep 3600; done"

docker inspect a79ae22cfd66 ls

# 指定已经存在的test2 连接自己创建的NETWORK connect

docker network connect mybridge test2

docker inspect a79ae22cfd66 ls

# 这时候test2 既连接到默认的bridge, 又连接到我们创建的mybridge上

docker inspect c3e953d38d05 ls

# 这里有个神奇的地方要记住。自己创建的NETWORK, 连接它的容器默认是相互--link的。

docker exec -it df276ad35630 /bin/sh # 进入到test3 容器中

ping test2 # 能ping通

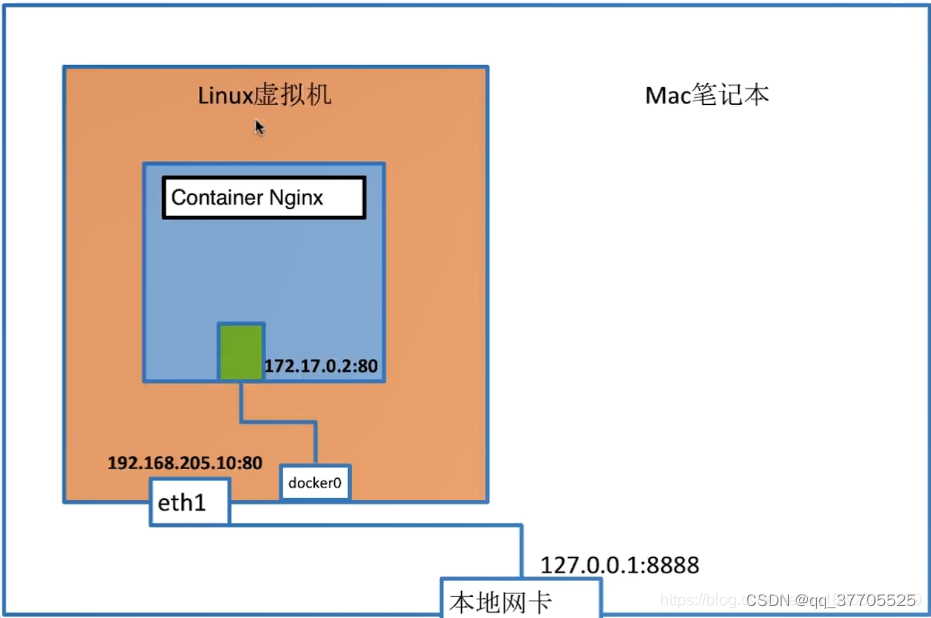

2.4 容器的端口映射

- 假如我们在容器中启动一个Web服务,如何让容器宿主机(docker-node1)外部机器访问到这个服务呢?

docker run --name web -d nginx 启动一个nginx名字叫web的容器

# 查看容器

docker ps -a

docker exec -it web /bin/bash

# 因为nginx比较小 好多命令都没有 所以先退出来

exit

# 我们在宿主机docker-node1中可以这个服务 查看web容器的ip

docker network inspect bridge

# 访问nginx服务

ping 172.17.0.2 # 可ping通

telnet 172.17.0.2:80 # 服务存在

curl 172.17.0.2

# 直接访问本机

curl 127.0.0.1 # 发现访问不了

- 端口映射(port-map), 把容器服务端口映射到本地。

docker run --name web -d -p 80:80 nginx 把容器的80端口映射到docker-node1的80端口

docker ps -a

curl 127.0.0.1 # 现在可以直接访问啦

- 修改Dockerfile文件。把docker-node1的80端口,映射到我们主机的8888端口。这样直接在主机中输入:127.0.0.1:8888或者直接输入(http://192.168.205.10/) 就相当于 docker-node1中的 127.0.0.1:80

:port => "8888"

config.vm.network "forwarded_port", guest: 80, host: opts[:port]

4. 通过上面方法,在云主机中启动服务,那么任何人都可以访问我们的服务。以阿里云为例:

docker-machine env imooc(云主机docker host名称)

# 连上阿里云的docker服务器

eval $(docker-machine env imooc)

docker version

docker run --name web -d -p 80:80 nginx

# 本地浏览器访问云主机ip 就可以看到nginx服务

2.5 host和none的NetWork

- 创建一个网络类型为none的容器。

1.它其实是一个孤立的Network Namespace

2.安全性比较高,只有进入到容器中才能访问。其它方式访问不了

3.应用场景: 存储密码或生成密码的工具, 不想让密码被任何人访问到。自己可以访问就可以。

docker run -d --name test1 --network none busybox /bin/sh -c "while true; do sleep 3600; done"

# 查看下none 下tes1的网络 发现什么信息都没有呢

docker network inspect none

# 进入到test1容器中

docker exec -it test1 /bin/sh

# ip a 发现除了本地的回环口之外 没有任何的接口

ip a

exit

# 停止并删除

docker stop test1

docker rm test1

- 创建一个网络类型为host的容器。

1.共享主机的网络命名空间

2.限制:端口比较容易起冲突。

docker run -d --name test1 --network host busybox /bin/sh -c "while true; do sleep 3600; done"

# 查看下host下tes1的网络 发现和none一样没有mac和ip地址

docker network inspect host

# 进入到test1容器中

docker exec -it test1 /bin/sh

# ip a 发现和主机的网络一模一样 和主机公用一套网络接口

ip a

exit

# 停止并删除

docker stop test1

docker rm test1

631

631

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?