一、环境

靶机:Windows系统 (文章里用的:Win2003)

攻击机:python2环境 (文章里用的:Centos7)

二、准备

2.1 前提

已经获得了目标服务器的普通权限!!!

e.g. 通过一句话木马。

2.2 工具准备

1、在攻击机上安装:python2环境

下载 xlrd 包: pip install xlrd

2、下载 Windows-Exploit:

https://github.com/AonCyberLabs/Windows-Exploit-Suggester

三、提权

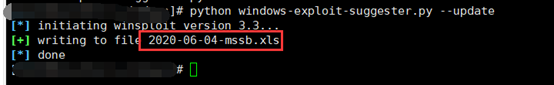

1、更新漏洞信息:

在前面下载的工具目录下执行:会产生一个 xls 文件,内容是到当前时间点 微软产生过的漏洞。

python windows-exploit-suggester.py --update

2、通过一句话木马取得普通权限;

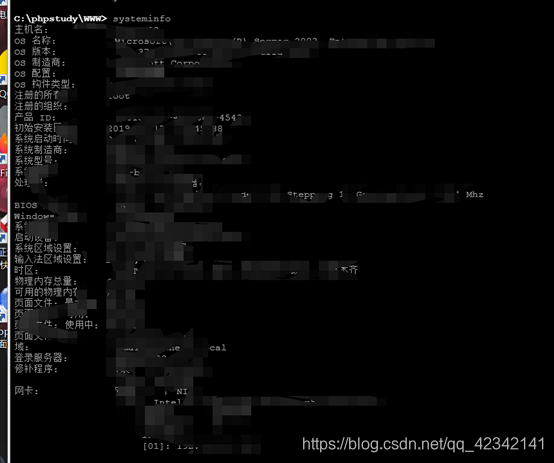

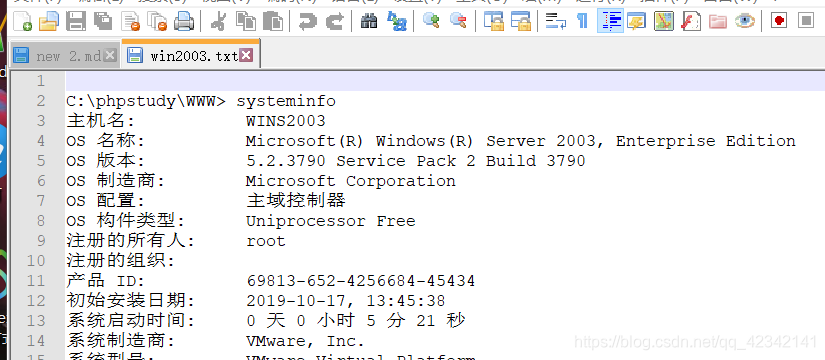

3、在命令执行终端里执行 system

4、将结果复制到 .txt 中保存

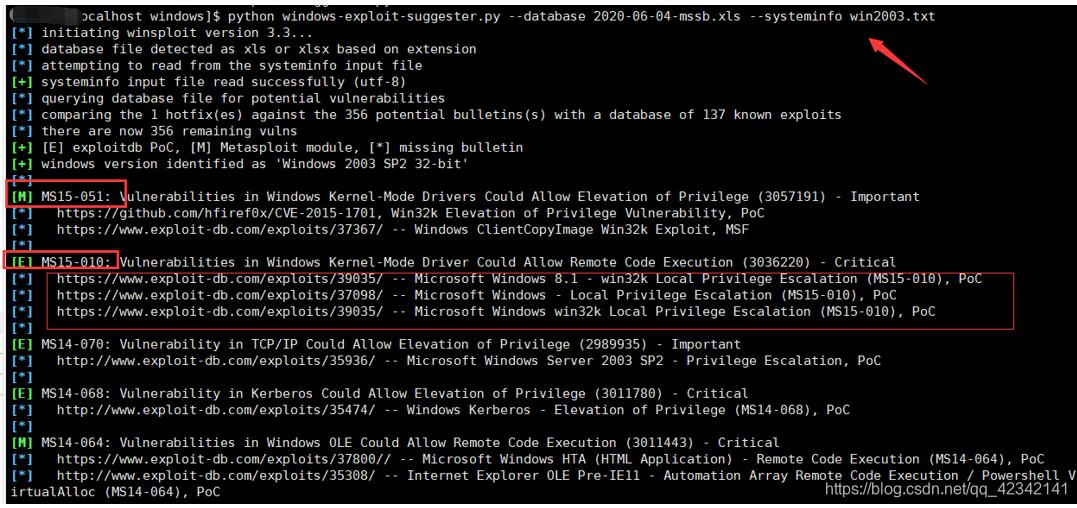

5、利用 Windows-Exploit 获取主机漏洞信息

python windows-exploit-suggester.py --database 刚刚生成那个漏洞.xls --systeminfo 刚刚保存目标机systeminfo信息的.txt

6、利用EXP或者MSF提权

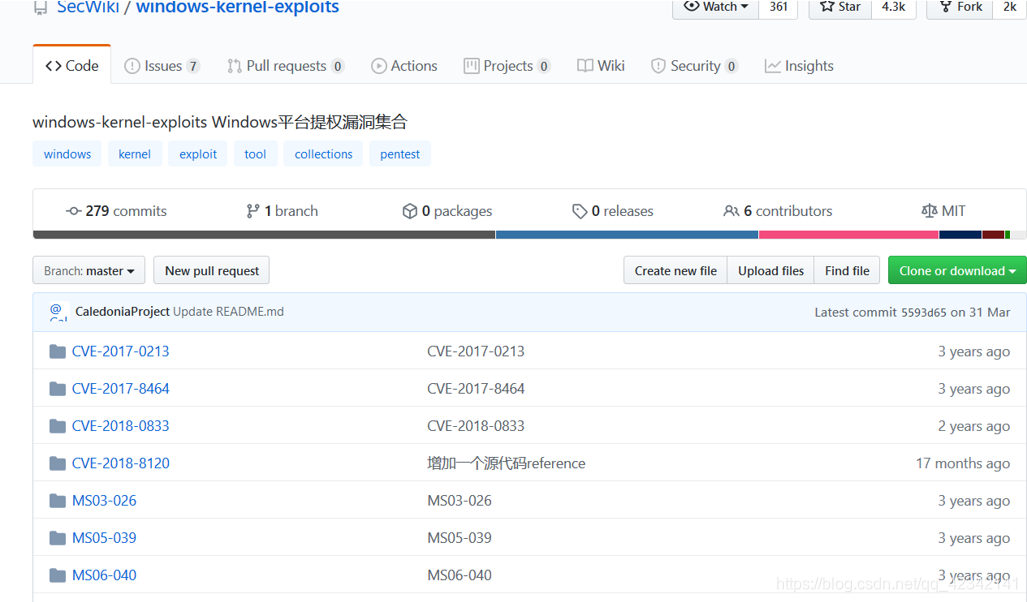

EXP:https://github.com/SecWiki/windows-kernel-exploits

MSF就不介绍了,kali用起来!!!

[申明:内容仅供学习!不得用于非法目的行为中!!!]

793

793

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?