1、计算器

先把算出来的值填进去,发现无法填进去,然后看看原码吧

先把算出来的值填进去,发现无法填进去,然后看看原码吧

把maxlength改为3即可,得到flag:flag{CTF-bugku-0032}

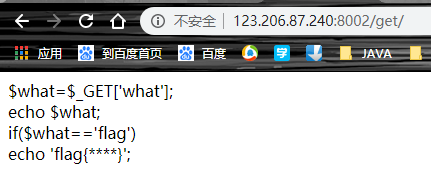

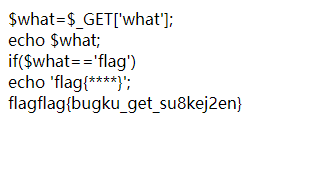

2、web基础_$GET

查看源码,发现什么都没有,在好好看看题目所给的代码

分析这段代码,意思就是用GET方式获得变量what的值,当what的值为flag时,就打印出flag{};

因为$_GET传参时请求的参数是在url中的,所以我们就直接在后面加上?what=flag,其中?是变量的标识,这句话表示有一个名为what,值为flag的变量;

所以构造:http://123.206.87.240:8002/get/?what=flag

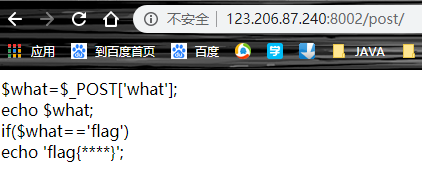

3、web基础_$GET

这题和上一题差不多意思

$_POST传参是在消息体中的,因此我们需要工具来传入。根据题目,我们需要用POST方式传参数what=flag即可,用火狐

5898

5898

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?